Считается, что бэкап-правило «3-2-1» впервые описал Peter Krogh в своей книге «Управление цифровыми активами для фотографов». И это, наверное, неудивительно, так как потеря личного архива означает для профессионального фотографа полную катастрофу, и он просто обязан придерживаться такой стратегии резервного копирования, которая гарантировано защитит его от потери данных.

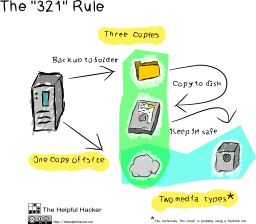

Итак, правило «3-2-1» гласит, что для обеспечения надежного хранения данных, необходимо иметь как минимум:

- ТРИ резервные копии,

- которые должны быть сохранены в ДВУХ различных физических форматах хранения,

- причем ОДНА из копий, должна быть передана на внеофисное хранение

Все три составляющих правила базируются на принципе обеспечения отказоустойчивости через избыточность хранения данных.

"Три различные копии" означает «три копии, хранящиеся в трех физически разных местах». (Две разные папки, расположенные на одном физическом диске считаются расположенными в одном месте). Я не буду углубляться в математику, но, когда вы увеличиваете количество копий, то (при допущении, что физические характеристики устройств хранения одинаковы, а угрозы этим устройствам статистически независимы) вероятность сбоя возрастает линейно, а надежность хранения — в соответствии со степенной функцией. То есть, когда вы делаете три копии вместо одной, то получаете утроение вероятности сбоя данной совокупности копий при кубическом возрастании надежности. В реальной жизни это делает данные, хранящиеся в трех копиях, практически «неразрушимыми», хотя, возможно, вам придется несколько чаще заменять сбойные диски, просто потому, что их в совокупности стало больше.

Однако, увы, именно в реальной жизни часто имеет место быть статистическая зависимость угроз. Например, когда в цепи питания офиса возникает электромагнитный импульс, он одинаково воздействует на все диски сразу. И, если выходит из строя один диск, то, скорее всего, выйдут из строя и два других (в силу однородной природы воздействия импульса на типовые серийно выпускающиеся диски, которые, предъявляют идентичные требования к качеству электропитания).

Почему копий нужно три, а не две? Потому что в реальной жизни, очень часто, угрозы двум копиям данных оказываются статистически зависимыми в силу логической организации процедуры резервного копирования. К примеру, рассмотрим RAID1 (или дисковый массив с «зеркалированием», см. подробнее пост "технологии дисковых снапшотов"). Если вирус заражает файл на одном диске массива, сразу же происходит заражение второй копии на зеркальном диске. Аналогично, если настроена репликация, то реплика мгновенно будет также испорчена вирусом. Даже, если просто выполняется ежедневное построение полной резервной копии, она также будет заражена, если администратор за день не заметит заражение исходных данных. В целом: двух копий будет не достаточно для восстановления информации во всех случаях, когда время выявления и реакции администратора на повреждение оригинальных данных превышает период между смежными задачами по копированию/реплицированию/зеркалированию этих данных.

Для того, чтобы обеспечить еще большую статистическую независимость угроз рекомендуется записывать данные как минимум в двух различных физических форматах. К примеру, если сохранить данные на DVD (оптическая запись информации), то он не пострадает от описанного ранее электромагнитного импульса. Даже, если из строя выйдет DVD-накопитель, сами оптические носители информации сохранят ваши данные. Другими примерами статистически зависимой угрозы может являться длительное критическое повышение температуры вследствие вышедшего из строя кондиционера в серверной комнате или пожар в офисе, который, разумеется, абсолютно однородно воздействует на все копии, которые хранятся внутри офиса.

Таким образом, хранение копий в различных физических форматах имеет своей целью снизить вероятность одновременной гибели данных всех копий в силу однородного воздействия.

По сути дела, третий пункт, — хранение одной копии вне офиса, решает ту же задачу (снижение статистической зависимости угроз разным копиям данных), только через географическое распределение мест хранения. Кража или пожар в офисе могут привести к потери всех хранившихся там копии, однако пожар или кража в одном офисе не приведет к пожару или краже в другом географически обособленном офисе, что делает эти угрозы в разных офисах статистически независимыми.

А что с хранением данных в облаке? Может ли это считаться заменой бэкапа? Очевидно, нет. Это просто альтернативное место хранения данных или их резервных копий, и, кстати, хороший кандидат для внеофисного хранения резервных копий. Однако надо всегда помнить, что данные могут быть потеряны в облаке также, как и в любом другом месте.

При этом несомненным плюсом облачных провайдеров является то, что процесс резервного копирования значительно упрощается. Администратору не нужно покупать и настраивать сложное СХД или «возиться» со сменой лент. Часто облачное хранилище прозрачно расширяется по требованию клиента, то есть не имеет для него физического ограничения по размеру (ограничение для клиента скорее носит финансовый характер), что также имеет свои плюсы перед СХД, свободное место на которых может «внезапно» закончиться.

По сути облачное хранилище резервных копий копий является альтернативой лентам, так как данные из него по сравнению с локальным дисковым хранилищем извлекаются с определенной задержкой (которая зависит от ширины канала и тарифа провайдера, так как, обычно, чем ниже тариф по стоимости, тем медленнее будет скорость извлечения данных).

Всегда ли нужно жестко следовать правилу «3-2-1»? Нет, все зависит от стоимости ваших данных, с одной стороны, и критичности (стоимости потенциального ущерба) и вероятности угроз данным, с другой стороны. Любая защита не должна превышать по стоимости защищаемый объект. Поэтому, если у вас хранятся не особо ценные данные, или угрозы низко критичны или маловероятны — можно реализовывать правило «3-2-1» частично. Главное — все же составить матрицу угроз данным (то есть составить список всех возможных угроз, оценить их вероятность и критичность) и провести процесс их деактуализии (то есть у каждой угрозы либо написать в таблице либо «деактуализирована такой-то технической мерой» или «признать не актуальной с точки зрения характера бизнеса компании»). После проработки матрицы угроз, станет понятно в какой степени следует реализовывать правило 3-2-1, и какой в итоге потребуется бюджет.

Во второй части данной статьи будет рассказано как можно реализовать бэкап-правило «3-2-1» с помощью продукта Veeam Backup & Replication v7.

Ссылки:

1. Peter Krogh. «The DAM Book: Digital Asset Management for Photographers»

Автор: sysmetic