Немного о безопасности терминалов в МФЦ

Всем привет!

Недавно занесла меня нелёгкая в МФЦ (для тех, кто вдруг не в курсе, МФЦ — это многофункциональный центр по предоставлению государственных и муниципальных услуг, т. е. всевозможные бумажки делаются здесь). Пока ждал своей очереди, усиленно искал какой-нибудь способ провести время с интересом и с пользой. И тут мой взгляд упал на одиноко стоящие терминалы для доступа к Госуслугам:

(на фотографии терминал уже после моих манипуляций).

Лирическое отступление

Несколько лет я проработал в компании, основным видом деятельности которой является создание терминалов на любой вкус — начиная от корпусов и заканчивая программным обеспечением. Перед отправкой клиенту каждый терминал проходит через отдел технического контроля, который следит за тем, чтобы отправляемый товар соответствовал определённым критериям качества. Особенно строго следили за безопасностью — антивандальные корпуса и кнопки со стороны железа, настройка операционной системы (как правило, MS Windows 7 и выше), свой shell и своя настраиваемая экранная клавиатура со стороны программного обеспечения. Соответственно, я по привычке решил подойти и «пощупать их привилегии», посмотреть, что же сделали поставщики терминалов для МФЦ в плане безопасности.

Ничего

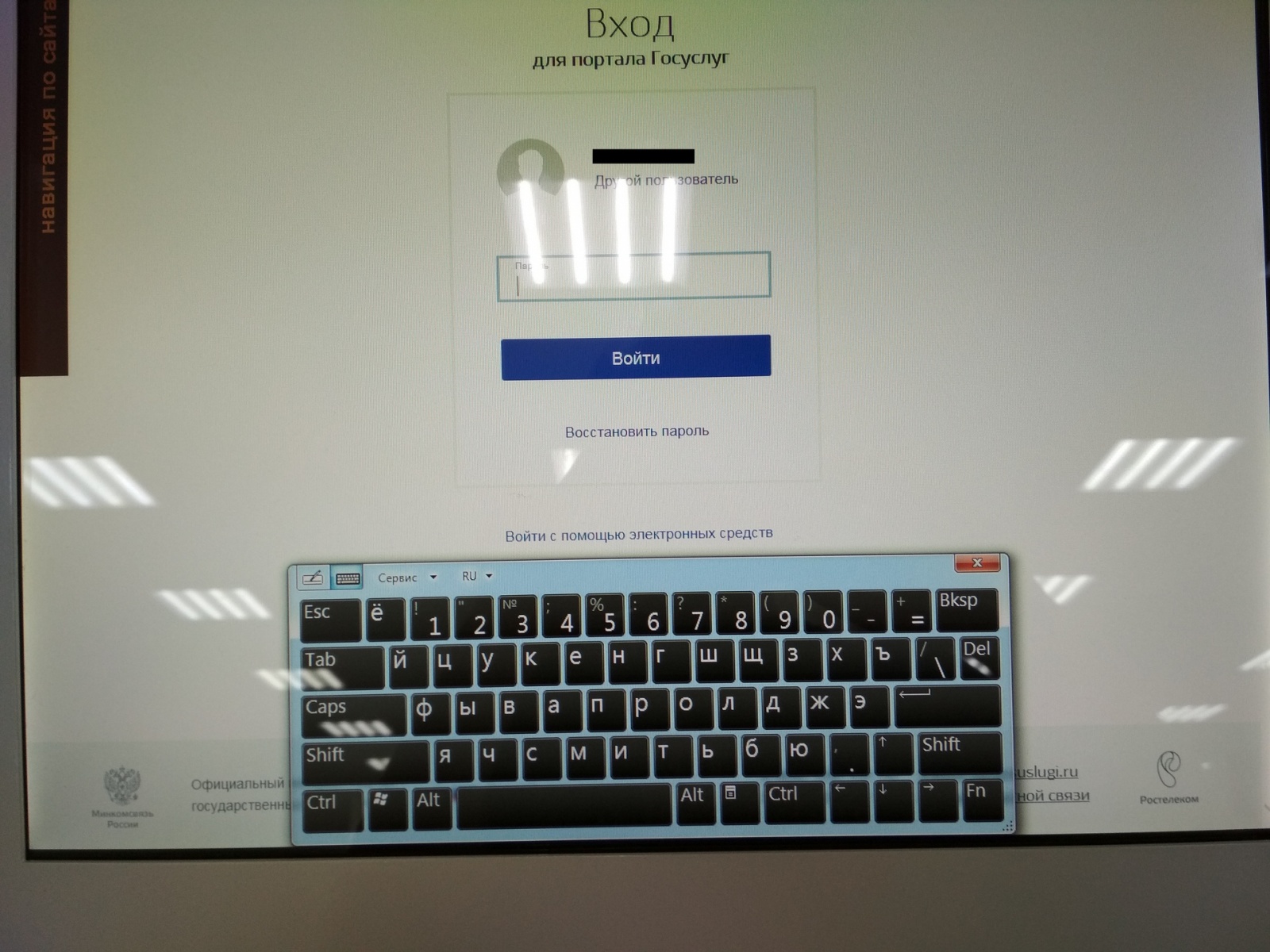

Начнём с того, что терминал оборудован кастомной клавиатурой. К сожалению, отдельно клавиатуру я не запечатлел (фотографирование чего-либо вообще не было моей целью, так что местами качество откровенно не очень), но выглядит всё это примерно так:

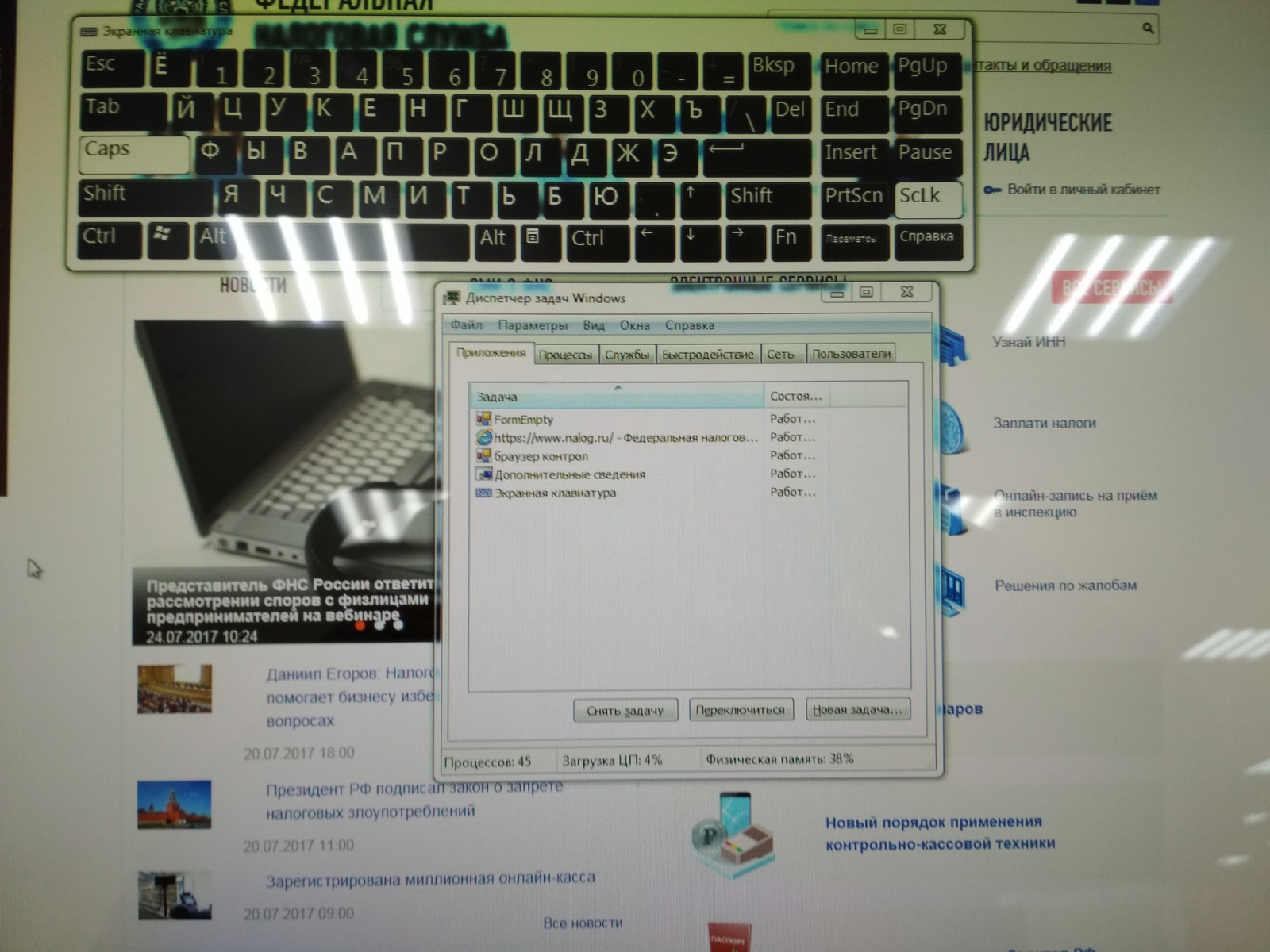

На клавиатуре отсутствуют клавиши Alt и Win. Таким образом, сразу отпадают такие комбинации, как Ctrl+Alt+Del, Alt+Tab, Win+D, Win+R, Win+E и им подобные. Приглядываемся повнимательнее — и замечаем, что клавиши Ctrl, Shift и Esc зачем-то решили оставить. Пробуем Ctrl+Shift+Esc — вуаля! Диспетчер задач открыт с первой попытки. Вместе с диспетчером задач появляется и панель задач с кнопкой «Пуск». При помощи тачпада открываем меню, в поиске вводим «Экранная клавиатура», запускаем при помощи тачпада или клавиши Enter:

Теперь нам доступны все клавиши, которые вообще могут потребоваться, и терминал полностью в нашем распоряжении. На самом деле, на этом можно было бы закончить, но мне уже стало интересно, что с этим можно сделать.

Что с этим можно сделать

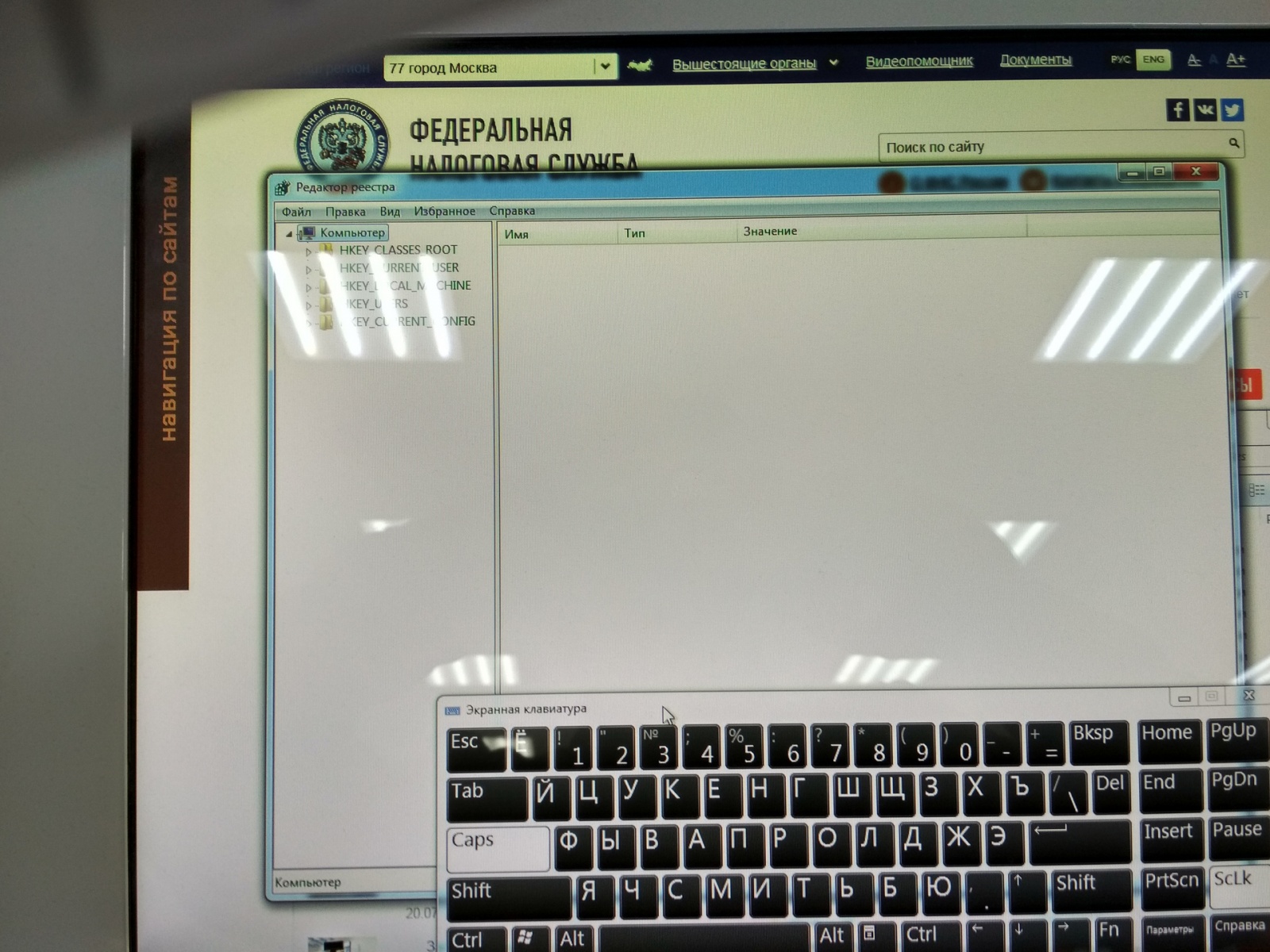

Запускаем редактор реестра — Win+R+regedit+Enter:

Запускаем internet explorer (Win+R+iexplore+Enter) и переходим на любую нужную нам страницу:

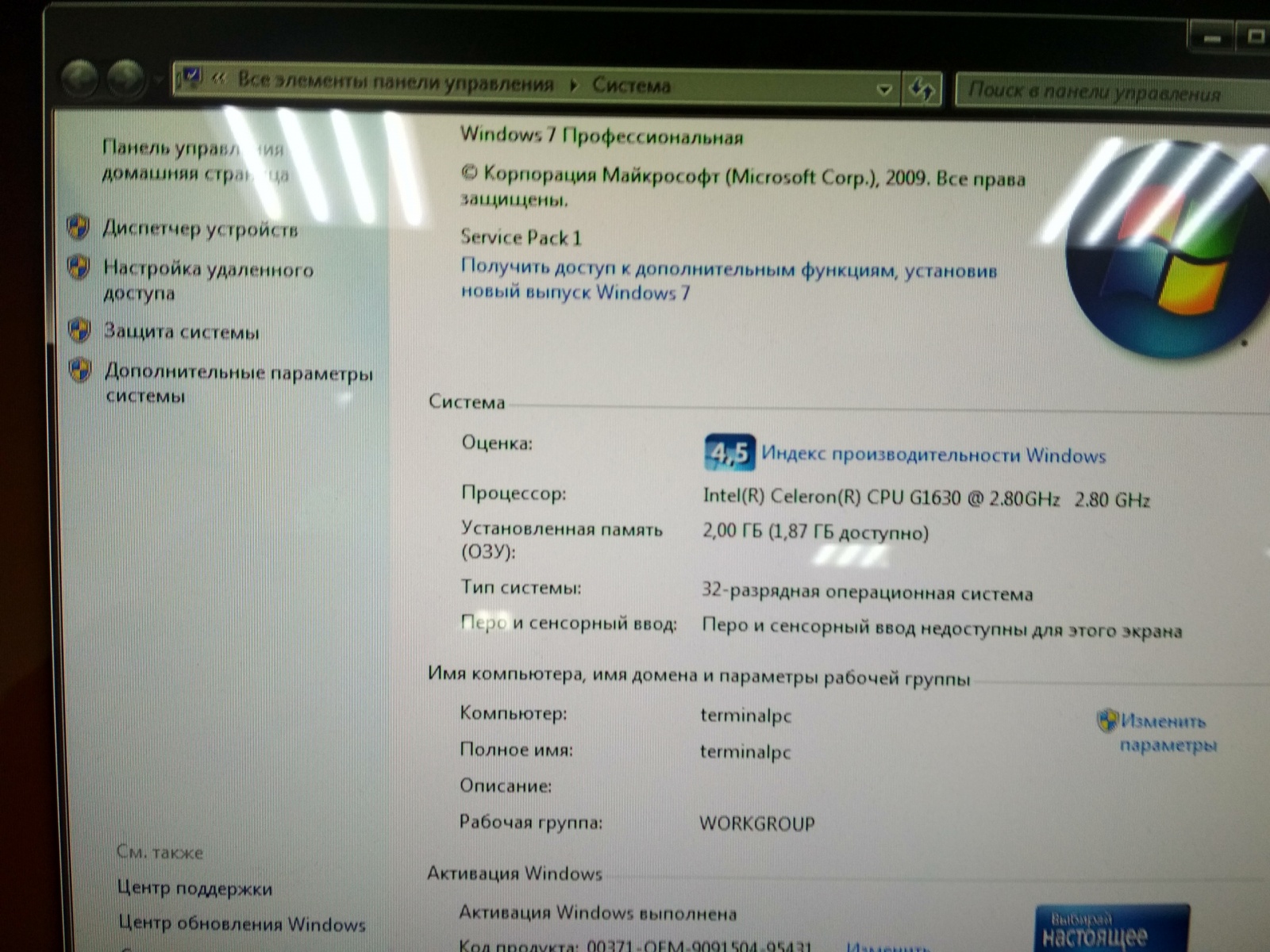

Смотрим информацию о системе:

Кстати, очень интересно, откуда у них лицензионная Windows 7. По данным с сайта Microsoft [2] продажи Windows 7 всех редакций закончились 31 октября 2013 г.

Пока я думал, что бы ещё предпринять, к терминалу всё-таки подошёл мужчина, видимо, системный администратор, и начал предпринимать действия по возвращению терминала в исходное состояние. На мои попытки завести разговор он никак не отреагировал. Через 20 минут терминал выглядел так:

Как говорится, нет терминала — нет проблемы.

Остальные терминалы я не трогал, т. к. ими всё-таки пользуются люди. По этим причинам не удалось проверить, отключен ли Long Touch (открывает контекстное меню), и скачать что-либо на терминал тоже не успел.

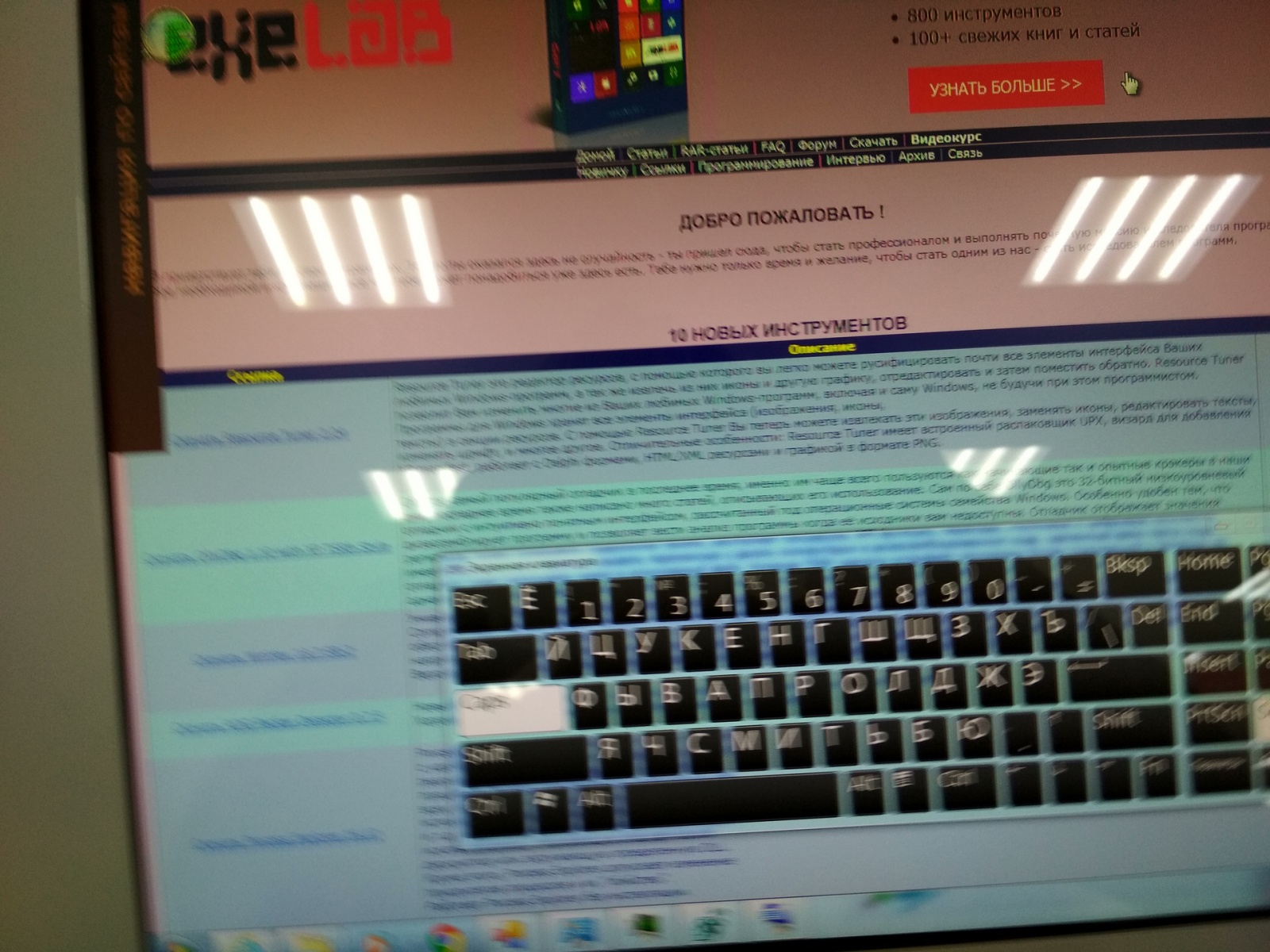

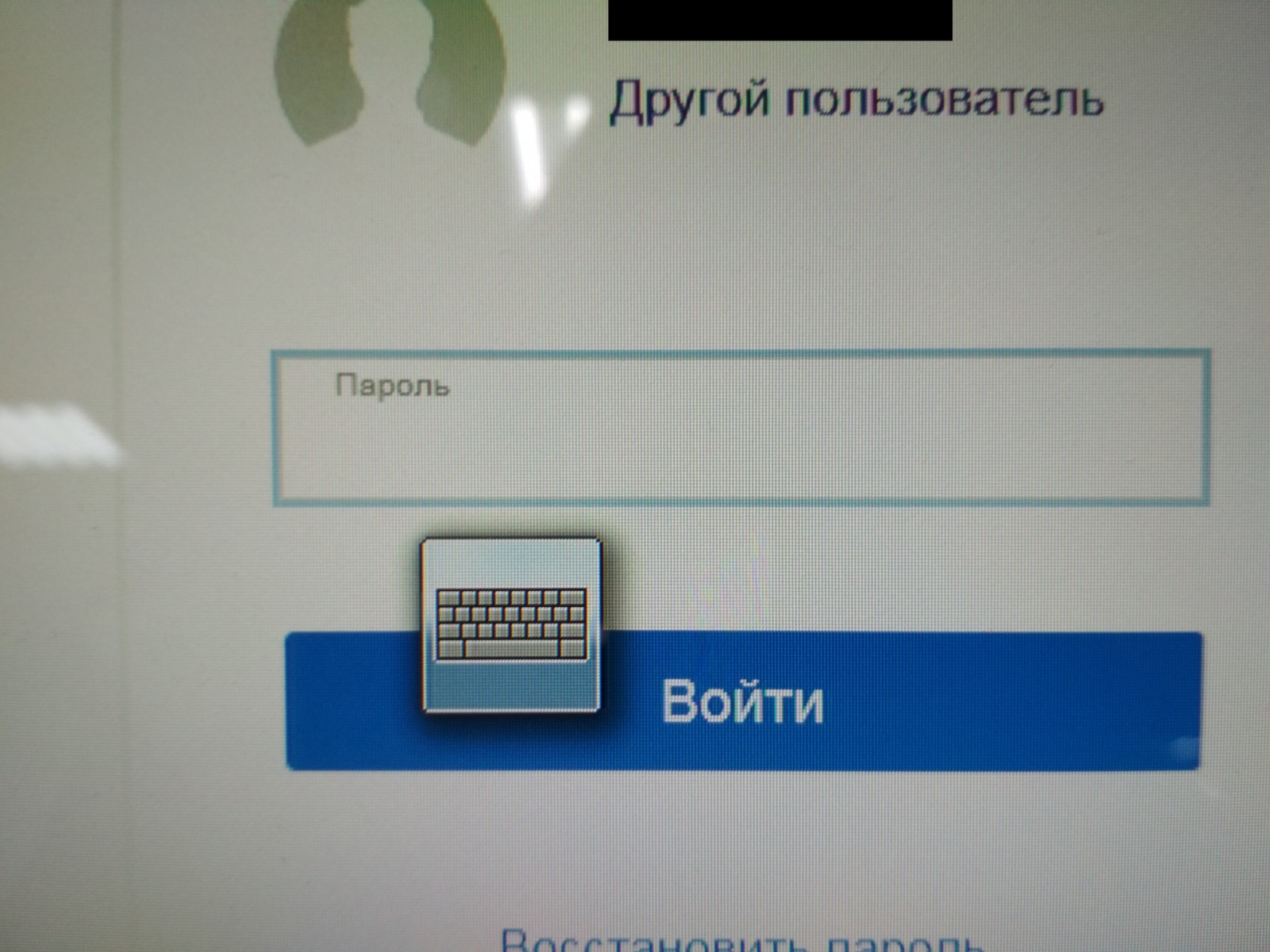

К слову, оказалось совсем необязательно открывать диспетчер задач. Видимо, никто не догадался отключить стандартную экранную клавиатуру:

Таким образом, любой, кто пытается воспользоваться терминалом по назначению, может открыть экранную клавиатуру и делать что угодно.

Какие можно сделать выводы

А вот выводы из этой ситуации можно сделать очень печальные. С большой долей вероятности терминалы подключены к внутренней сети МФЦ (я не проверял). Я далеко не специалист в сфере IT безопасности, но могу предположить следующий вектор атаки, например:

- Залить shell/backdoor/rootkit/что-нибудь ещё в этом духе на любой файлообменник

- Открыть на терминале браузер, скачать и запустить, вернуть всё как было.

- ????

- PROFIT

Для особо ленивых можно зайти на официальный сайт TeamViewer и скачать оттуда TeamViewer для Windows (так сказать, способ без предварительной подготовки), разрешить управление и записать id и пароль.

Ну а дальнейшие действия ограничены только вашим воображением. По понятным причинам сам я так делать не буду и вам настоятельно не рекомендую. Но сам факт такого отношения к безопасности терминалов МФЦ, а соответственно, и внутренней сети, вызывает ужас. Мало ли к каким данным можно получить доступ таким образом.

P.S. В остальном впечатления от посещения МФЦ остались отличные.

Автор: Березников Алексей

Источник [3]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/bezopasnost/263868

Ссылки в тексте:

[1] мозг: http://www.braintools.ru

[2] сайта Microsoft: https://support.microsoft.com/ru-ru/help/13853/windows-lifecycle-fact-sheet

[3] Источник: https://habrahabr.ru/post/338012/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.