Просто о безопасности почты

У этого поста две цели. Первая: слегка приоткрыть завесу над правилами игры, которых придерживается крупная почтовая служба в вопросах безопасности. Мы хотим, чтобы меры, которые мы принимаем для защиты пользователей, стали понятней сообществу. Пост написан на основе опыта Почты Mail.Ru, но рекомендации универсальны и применимы к любому почтовому сервису.

Вторая цель — рассказать о том, как защитить ящик. Мы пройдемся по базовым моментам и напомним те пункты в «плане безопасности», о которых редко задумываются. Может быть, сведения из этой статьи пригодятся вам, а возможно — вашему беспечному другу, родителям или коллеге. Возможно, нам даже удастся сделать так, чтобы звонков «У меня, кажется, ящик взломали, ты же программист, сделай что-нибудь!!!11» стало чуть меньше.

В любом случае, если по прочтении кто-то сделает пару изменений в настройках своего ящика электронной почты — это и будет лучшим результатом, на который могут рассчитывать авторы.

Мы расскажем о том, как взламывают ящики, кому и зачем это может понадобиться, и опишем, как предотвратить взлом (а также что делать и куды бечь, если все плохое уже случилось).

Зачем взламывают электронную почту

Почему именно ваш почтовый ящик может представлять для кого-то ценность? Очень часто пользователи пренебрегают элементарными мерами предосторожности просто потому, что не могут ответить на этот вопрос. Разумеется, обычно конечная цель взлома — получить какую-либо финансовую прибыль. Но от кого взломщик может получить деньги? Существует несколько вариантов развития событий.

Учетные записи могут быть перепроданы оптом

Чаще всего скупкой почтовых ящиков в больших объемах занимаются спамеры. Взломанные ящики используют для массовых рассылок сообщений вроде «Элитные копии швейцарских часов». Большинство взломов совершается именно с этой целью.

Деньги можно извлечь из самого ящика...

Даже если основной целью взломщика является перепродажа ящика, сразу после получения доступа он все равно просматривает содержащуюся в ящике информацию на предмет чего-то более-менее ценного. Это могут быть, например, учетные записи соцсетей, хостингов, банков, электронных денег, игровые аккаунты. Если в ящике нет данных о самих паролях, атакующий может запросить восстановление пароля на ящик. Также атакующий обязательно проверит, не подходит ли ваш почтовый пароль к учетным записям на других ресурсах.

…или получить от владельца аккаунта

Вы можете стать жертвой шантажа — вам предложат выкупить доступ к ящику или к вашей учетной записи в соцсети. Предметом шантажа может быть также личная информация (переписка, фото, сканы документов), которая содержится в ящике. Иногда для сбора денег владельцев взломанных аккаунтов используются сервисы приема платных sms. К сожалению, не все sms-агрегаторы достаточно щепетильны в этом вопросе.

… или от другого заинтересованного лица

Взлом может быть заказным. Доступ может понадобиться вашему конкуренту или бывшему партнеру, сотруднику, ревнивому супругу. Сразу заметим, что взломы по заказу составляют очень маленькую долю от общего объема.

Из этого можно сделать простой вывод — любой почтовый ящик имеет ценность для взломщика.

Как взламывают почту

В интернете можно найти объявления о взломе почтовых ящиков по заказу. Цены варьируются от десятка до нескольких сотен долларов. В большинстве случаев жертвой становится сам заказчик, которого обманывают тем или иным способом или шантажируют обещанием рассказать жертве о попытке взлома. Если все-таки дело доходит до взлома, то обычно в бой идет социальная инженерия и, реже, подбор пароля и секретного вопроса.

Но обычно взломы делаются массово и с использованием ботнетов. У атакующего нет цели взломать конкретный ящик; у него есть задача взломать как можно больше ящиков — например, имеющих определенный простой пароль. Ситуаций по-настоящему серьезного взлома, когда против жертвы использовались бы, например, 0-day-уязвимости безопасности в каком-либо браузере, нам пока не встречалось.

Ниже собраны основные методы получения доступа к чужому ящику и способы защиты от них.

Проблема #1: троянская программа на компьютере

Практически любой троянец среди прочей информации уводит и пароли от электронной почты. По различным данным, до 30% компьютеров ежегодно подвергаются заражению. Использование Linux, MacOS X, любых других операционных систем или различных телефонных и планшетных платформ не гарантирует отсутствия вредоносных программ.

Решение: используйте антивирусное ПО

При этом помните, что сначала появляется вредоносная программа, потом ею кто-то заражается, и только спустя некоторое время она попадает в антивирусные базы. Таким образом, антивирус не гарантирует 100% защиты. Однако это не означает, что антивирусными программами не надо пользоваться. Достаточно не мешать антивирусу регулярно обновлять базу, и большинство угроз он не пропустит.

Проблема #2: подбор пароля

Речь идет не только о коротких паролях или паролях из одних цифр. В интернете можно найти базы популярных паролей, куда входят практически все пароли, состоящие из идущих подряд на клавиатуре (qwerty) или легко чередующихся символов (1q2w3e). То же можно сказать и о паролях, состоящих из даты рождения в любом формате, даже если она дополнена каким-либо символом или инициалами. Разумеется, наиболее распространенные словарные пароли тоже известны – их подбирают буквально по словарю. Набор русского словарного слова в латинской раскладке — тоже не гарантия неуязвимости. Такие пароли тоже легко подбираются по словарю. Не забывайте, что если вы зарегистрированы в соцсетях, то вашу дату рождения или телефон может узнать практически любой желающий. Номер автомашины и данные различных документов тоже достаточно легко «пробиваются», если речь идет о заказном взломе.

Решение: избегайте простых паролей

К выбору пароля необходимо отнестись со всей серьезностью, от него зависит степень защищенности вашего ящика. Выберите достаточно длинный пароль, состоящий из больших и маленьких букв, цифр и символов. Чем больше пароль похож на случайную последовательность, тем лучше. Но русские слова в английской раскладке — это не то, что надо.

Сейчас модно использовать вместо пароля ключевую фразу из нескольких слов. Это неплохая практика, но избегайте известных крылатых выражений. Ключевая фраза не должна быть на слуху, лучше, если она будет уникальной, а еще лучше — бессмысленной.

Рекомендуем регулярно менять пароли. Это эффективно, потому что если вы где-то уже использовали «почтовый» пароль на другом сайте (чего мы делать категорически не советуем), и у незащищенного сайта утекла база, ваш почтовый аккаунт оказывается под угрозой.

Кроме того, это затруднит подбор (брутфорс) пароля в том случае, если на ящик идет целенаправленная атака, и поможет защититься от случайных утечек пароля — например, когда пароль использовался с чужого зараженного компьютера.

Смену паролей логично проводить в связи с такими жизненными событиями как развод, увольнение, потеря телефона или записной книжки, поимка и устранение троянца.

Однако частая смена паролей может приводить к их ослаблению: пользователь либо начинает выбирать легкие пароли, либо записывает их в легкодоступном месте, либо делает следующий пароль похожим на предыдущий. Не поддавайтесь соблазну и не ленитесь при выдумывании пароля — пароль к почте должен оставаться сложным.

Почта Mail.Ru, со своей стороны, реализует защиту паролей в виде антибрутфорса — многофакторной системы, которая отсеивает попытки автоматического входа в ящик.

Проблема #3: подбор ответа на секретный вопрос

Использование ответов на секретный вопрос — не очень хорошая, с точки зрения безопасности, практика. Но часто это единственный способ восстановить доступ к ящику для пользователя, который заходит в почту очень редко и не указал о себе какой-либо реальной информации. Поэтому мы и другие бесплатные почтовые службы не отказываются от этого.

Если ваше любимое блюдо — пельмени, любимая книга — «Гарри Поттер», фамилию бабушки можно узнать из списка родственников в соцсети, а имя любимого котика подписано в верхнем посте под его фотографией, вы находитесь буквально в полушаге от того, чтобы совершить большую ошибку.

Решение: избегайте простых ответов

Все, что было сказано о паролях, касается и ответов на секретные вопросы.

Единственное отличие секретного вопроса заключается в том, что вместе с ответом, как правило, запрашивается CAPTCHA (проверочный код, который надо распознать и ввести), и есть более строгое ограничение на число попыток ввода. Это несколько затрудняет брутфорс (подбор) машинными методами. В остальном ответ на секретный вопрос равнозначен паролю, и выбирать его стоит так же тщательно.

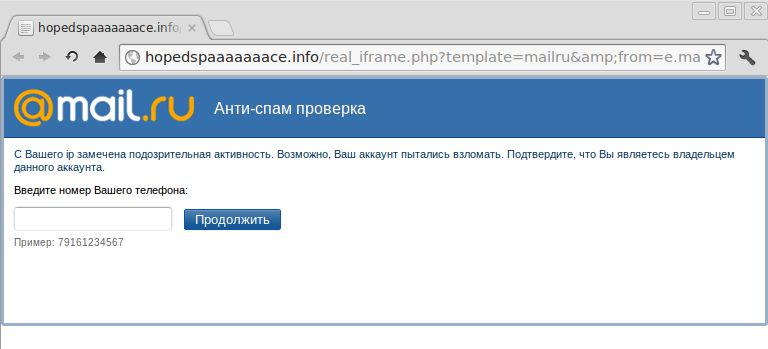

Проблема #4: социальная инженерия, фишинг

Социальная инженерия — это метод несанкционированного доступа к информации или системам хранения информации без использования технических средств, эксплуатирующая человеческий фактор. Одна из разновидностей социнженерии — фишинг. Типичный пример — заставить пользователя ввести пароль на чужом сайте, замаскированном под дизайн страницы авторизации, например:

Это не единственный вариант. Также достаточно часто мы сталкиваемся с социальной инженерией, направленной на то, чтобы «извлечь» из пользователя данные, необходимые для восстановления пароля или доступа к ящику. Например, паспортные данные пытаются запросить под видом получения выигрыша в лотерею. Ответ на секретный вопрос могут выпытать в обычной беседе в соцсетях («У тебя есть кот? Какой симпатяга! А как его зовут?»). Все объясняет классическая шутка с Баша:

Коннект: Слушай, мож мы родственники?

ALEXA: думаешь???

Коннект: Ну, может дальние. Какая девичья фамилия была у твоей матери?

ALEXA: *енко

Коннект: О, у тебя 8 новых писем )

ALEXA: в смысле???

Фишинг может быть направлен не только на получение доступа к учетной записи. Фишинговое письмо может сообщать о блокировке аккаунта и требовать отправки SMS на короткий номер, который, разумеется, окажется платным.

По утверждению самих фишеров, на атаки с помощью социальной инженерии клюет порядка 80% женщин и 60% мужчин.

Решение: не разговаривайте с незнакомцами

Будьте очень критичны к той информации, которую вам сообщают незнакомые люди, и еще более критичны к той информации, которую вы сообщаете им. Особенно если вас торопят.

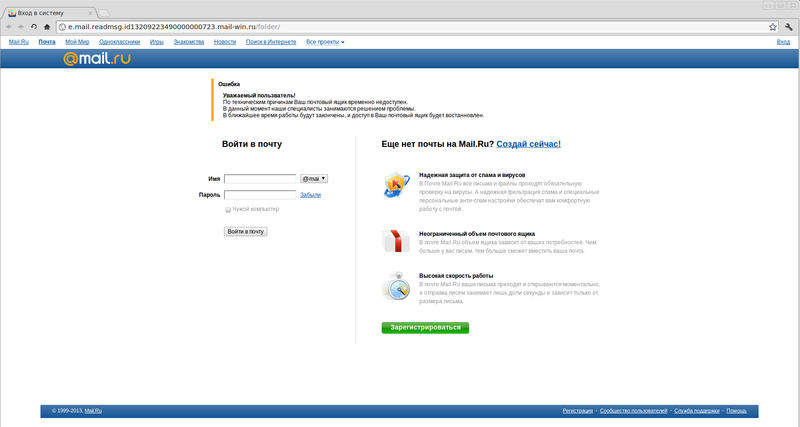

Если нам стало известно, что ваш аккаунт взломали, он несанкционированно используется, и мы захотим вам об этом сообщить, мы не будем просить сотрудника какой-либо службы написать вам письмо. Мы сделаем примерно так:

Не переходите по ссылкам от незнакомцев, будьте внимательны к тому, от кого пришла ссылка и куда она вас привела. Не поленитесь посмотреть в адресную строку браузера, прежде чем вводить какие-либо данные. Неожиданные эффекты, такие как запрос логина/пароля при открытии письма от незнакомого отправителя, также должны насторожить.

Атаки проводятся не только на владельца ящика: сотрудники службы поддержки также постоянно находятся под прессингом. Атакующий пытается «восстановить» якобы утерянный доступ к чужому ящику. Иногда можно прочитать очень интересные и затейливые истории, достойные латиноамериканских сериалов, с описанием любовных многоугольников и детективных ситуаций, поясняющие, почему необходимо отдать автору пароль от чужого ящика.

У сотрудников поддержки есть строгие инструкции по восстановлению паролей, поэтому, если такая необходимость возникла, не старайтесь их разжалобить; лучше предоставьте как можно больше объективной информации, которая подтвердит, что именно вы являетесь владельцем ящика.

Проблема #5: взлом других сайтов

Это одна из самых серьезных проблем. Часто при регистрации на каком-либо форуме, торрент-трекеров или сайте пользователь указывает адрес электронной почты и пароль, идентичный паролю к почтовому ящику или мало отличающийся от него. Уровень защиты форумов и торрент-трекеров, как правило, невысок. Кроме того, многие из них строятся на одних и тех же популярных движках. При обнаружении какой-либо уязвимости безопасности в таком движке одновременно могут быть взломаны тысячи сайтов.

Решение: не используйте один пароль для нескольких аккаунтов

Это первое, что проверит злоумышленник. Например, при нашумевшем взломе LinkedIn пострадал ряд пользователей, использовавших тот же пароль на других сайтах. Поэтому для разных сайтов – разные пароли. Всегда. Если изобретать уникальный пароль для каждого сайта кажется вам невыполнимой миссией, придумайте отдельный хотя бы для почты — ведь она является «ключом» ко многим из ваших аккаунтов на различных сервисах.

Проблема #6: спорная ситуация вокруг аккаунта

Часто одним ящиком пользуются несколько человек. Иногда друзей просят проверить почту — например, если у самого пользователя в этот момент нет доступа к интернету.

Однако стоит помнить, что человек, который пользовался ящиком некоторое время, почти всегда может восстановить к нему доступ впоследствии. Если отношения испортятся, вокруг ящика может возникнуть спор.

Решение: не пользуйтесь чужим ящиком и никого не пускайте в свой!

По этой же причине избегайте покупать у кого-либо ящики с красивыми именами. Если возникает спор о принадлежности ящика, предпочтение отдается тому, кто его регистрировал. Именно поэтому почтовые сервисы просят регистрировать ящик на себя или на компанию, а не на родственников, не на сотрудников и не на персонажей комиксов.

Проблема #7: сниффинг

Сниффинг — это прослушивание сетевого трафика. Достаточно легко «сниффится» трафик, идущий по беспроводным сетям — как через Wi-Fi, так и через спутниковый канал. Когда вы подключаетесь к интернету по Wi-Fi, злоумышленник может через свой девайс прослушивать весь трафик, поскольку физически данные передаются посредством радиоволн.

Решение: используйте криптографию

Многие сервисы сейчас поддерживают протокол HTTPS, пользуйтесь этим. Например, авторизация и работа внутри Почты Mail.Ru всегда происходит по этому протоколу.

В почтовых программах обязательно включайте SSL/TLS при работе по протоколам SMTP, POP и IMAP. При этом в Почте Mail.Ru работа по протоколу IMAP возможна только по протоколу SSL/TLS. Обязательно реагируйте на все предупреждения о несоответствии сертификатов, особенно если пользуетесь беспроводной сетью или из незнакомого места — иначе вся криптография не имеет смысла.

Что делаем мы

Самым слабым звеном в безопасности, как правило, является пользователь. Но, разумеется, проблемы бывают и со стороны сервиса. Громкие взломы последних месяцев, когда в сеть попадали базы учетных записей крупнейших служб (вспомним тот же LinkedIn), об этом напоминают. Ни один сервис не избавлен от ошибок в программном обеспечении.

Меры, которые предпринимает почтовая служба или социальная сеть — это всегда баланс между функциональностью, комфортом и безопасностью. Можно запретить любые способы восстановления пароля: это будет безопасней, но тогда пользователь не сможет восстановить доступ к собственному ящику. Можно путем ограничений требовать очень стойких паролей — но в этом случае пользователи будут их забывать. Можно блокировать IP-адрес при первой попытке неудачного входа или восстановления пароля; это защитит от подбора паролей и секретных ответов, но абоненты провайдеров, применяющих динамические адреса или технологию NAT, не смогут войти в почту. Можно запретить все потенциально опасные HTML-теги в письмах при доступе через web-интерфейс, но это означает, что часть писем будет отображаться некорректно.

Поэтому мы используем компромиссные решения и комплексные алгоритмы, учитывающие совокупность факторов. Конечно же, мы не будем раскрывать детали реализации, поэтому и выдумали такую хитрую фразу. Все механизмы постоянно совершенствуются и это не отдельные изменения, а планомерный процесс. Например, опубликованная на Хабре статья [1], сравнивающая системы фильтрации HTML-тегов разных почтовых служб, на момент ее публикации уже была устаревшей — мы поменяли систему фильтрации буквально за день до выхода статьи и делали это уже неоднократно после ее выхода. Мы также проделали большую работу [2], чтобы HTTPS в Почте работал по умолчанию для всех пользователей.

Большое внимание мы уделяем и борьбе с автоматическим подбором паролей, реализуя и постоянно совершенствуя алгоритмы антибрутфорса.

У нас есть специальный департамент в Службе поддержки, который ведет целенаправленную работу для обеспечения безопасности пользователей: ищет мошеннические и фишинговые сайты, сообщает о них и регистраторам доменов, информирует поисковые системы о поддельных ресурсах в результатах поиска и контекстной рекламе, принимает меры в борьбе с SMS-мошенниками, обменивается информацией с CERT-командами и антивирусными вендорами.

Разумеется, мы защищаем свою информационную систему не только снаружи, но и изнутри. Работа службы поддержки построена таким образом, что если кто-то из сотрудников захочет «помочь» восстановить доступ к чужому ящику, он ни при каких условиях не сможет этого сделать в одиночку. У нас нет «ядерного чемоданчика»: даже руководитель высокого ранга не сможет потерять ноутбук, с которого будут доступны персональные данные пользователя. Мы не держим пароли в открытом тексте, а храним их в виде соленых хэшей, из которых невозможно восстановить пароль.

Инструкция по применению на случай взлома: до и после

Подумайте о том, что вам, возможно, когда-нибудь понадобится восстановить ваш аккаунт, и потратьте немного времени на то, чтобы его обезопасить.

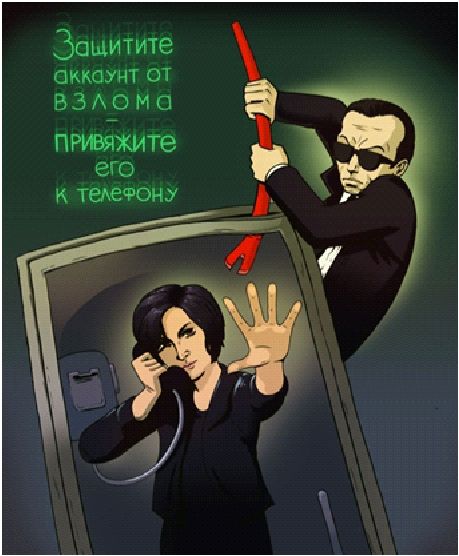

На данный момент самым эффективным является привязка мобильного телефона к ящику. Мы используем номера пользователей только для восстановления доступа к ящику и уведомления об изменении регистрационных данных, и не рассылаем на них рекламу ни в каком виде.

Чем быстрее вы узнаете о взломе — тем лучше. Мы отправим SMS в случае смены пароля или информации для его восстановления — это еще одна причина привязать телефон к почтовому ящику.

Если вы категорически не хотите вводить телефон, хотя бы убедитесь, что у вас в аккаунте есть актуальный секретный вопрос, и ответ на него действительно известен только вам.

Если вам стало известно о взломе — не паникуйте. Оцените возможные последствия. В первую очередь постарайтесь не допустить дальнейшего развития ситуации по негативному сценарию — такому, как взлом учетных записей, завязанных на этот ящик. При этом помните, что, пока взломщик сохраняет контроль над вашим ящиком, непродуманные действия могут причинить больше вреда, чем пользы. Например, при смене пароля в социальной сети уведомление об этом придет на взломанный ящик электронной почты, что может привести к взлому аккаунта в соцсети.

Ни в коем случае не поддавайтесь на шантаж, не шлите платных SMS (даже если написано, что они бесплатные), не переходите ни по каким ссылкам, не вступайте в переговоры со взломщиком. Любые переговоры не гарантируют восстановления доступа к ящику, и тем более не гарантируют того, что взлом не будет проведен повторно. А тот, кто заплатил один раз, может заплатить второй. Не становитесь дойной коровой для шантажиста!

Проверьте компьютер на вирусы, потому что пока он заражен вредоносной программой, нет никакого смысла восстанавливать доступ и менять пароль.

Попробуйте восстановить доступ к ящику

Если к ящику был привязан номер телефона, то, скорее всего, это не составит труда. Обычно взломщики не рискуют удалять привязанные телефоны, т.к. сообщение об этом приходит владельцу ящика. Кстати, в Почте Mail.Ru номер телефона невозможно удалить мгновенно без ввода подтверждающего кода из SMS.

Восстановить доступ можно также по секретному вопросу или на дополнительный ящик электронной почты, если они указаны.

Обратитесь в службу поддержки

Если телефон вы все-таки так и не привязали, а ответ на секретный вопрос внезапно улетучился из вашей памяти, обратитесь в службу поддержки. При обращении в службу поддержки обычно требуется заполнить анкету, которая должна подтвердить принадлежность ящика. Имейте в виду, что любая служба поддержки находится под постоянным прессингом атак социальной инженерии, поэтому вам придется доказывать, что именно вы являетесь владельцем ящика. Но вы почти наверняка восстановите доступ в течение нескольких минут, если сообщите как можно больше сведений, которые никто другой знать не может.

После бала

Как только вам удалось восстановить пароль и получить доступ к аккаунту, первым делом поменяйте регистрационную информацию, в первую очередь пароль, который пришел вам от службы поддержки. Измените секретный вопрос и ответ на него. И, наконец, привяжите телефон, если не был привязан.

И в заключение

Адрес службы поддержки Mail.Ru, конечно же, не mailru-suppr1@hogmail.com, а support@corp.mail.ru. Вряд ли мы вам с него напишем первыми, но обязательно ответим, если на него напишете вы по любым проблемам с ящиком, в том числе в случае, если необходимо восстановить к нему доступ. Хотя в таком случае лучше заполнить форму восстановления e.mail.ru/cgi-bin/passremind [4]– в ней сразу запрашивается вся необходимая информация.

Если у вас есть предложения по усилению безопасности нашего сервиса в целом, отправьте об этом репорт на адрес security@corp.mail.ru — или напишите в комментариях к этому посту. Кстати, нам нужны специалисты по безопасности и антиспаму – присылайте свои резюме на hr@corp.mail.ru.

Если вы нашли фишинговый сайт, маскирующийся под любой из сервисов, присылайте нам сообщение по адресу antiphishing@corp.mail.ru и мы постараемся принять меры.

Автор: media_magnit

Источник [5]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/bezopasnost/27216

Ссылки в тексте:

[1] статья: http://habrahabr.ru/post/146414/

[2] большую работу: http://habrahabr.ru/company/mailru/blog/158603/

[3] хостинг-провайдерам: https://www.reg.ru/?rlink=reflink-717

[4] e.mail.ru/cgi-bin/passremind: http://e.mail.ru/cgi-bin/passremind

[5] Источник: http://habrahabr.ru/post/169575/

Нажмите здесь для печати.