Нужно ли беречь данные от сотрудников

Банально писать, что данные компании и клиентская база — актив любого бизнеса в XXI веке. А вот относятся к этому активу по-прежнему наплевательски: даже менеджер по продажам может легко увести часть базы и выгодно её продать, опционально вместе с собой. Безопасность в корпоративной сфере хромает на обе ноги, и можно бы всё свалить на русский авось, но не тут-то было — такое творится во всём мире, от Москвы до Сиднея. Сотрудники и инсайдеры мстят, зарабатывают на чужих данных, просто вредят компании из своих соображений. Конечно, не все и не всегда, но частота событий заставляет остановиться на проблеме и набросать план Б.

Disclaimer

К сожалению, мы не можем рассказать о многочисленных проблемах безопасности, с которыми в течение последних почти 17-ти лет встречались у наших клиентов — такая информация относится к NDA, и возможность нарушения обязательств даже не обсуждается. Наша команда RegionSoft Developer Studio [2] решила пойти другим путём: мы проанализировали многочисленные источники и исследования, обобщили наш опыт без названий конкретных компаний, обработали информацию и оформили её в пост. Потому что тенденции, инциденты, тренды и направления угроз — это та база, на которой нам всем нужно учиться. В конце концов, умный учится на чужих ошибках.

Лицо корпоративной крысы

Сколько стоят ваши данные? «Я ИП, кому нужны мои данные!», «Да у нас в базе всего 2000 клиентов, какая ценность!», «Да кому это всё надо, перестаньте», — довольно распространённые ответы на этот вопрос. А давайте посчитаем на примере 2000 клиентов компании, продающей канцтовары для офисов. Затраты по минимуму и грубо: 4 менеджера по продажам — по 50 000, онлайн-реклама — 20 000 в месяц (пусть клиенты были привлечены за год), буклеты — каждый когда-то получил 1 буклет стоимостью изготовления 120 рублей. Итак, компания затратила по 1440 на привлечение 1 клиента, то есть 2 880 000 рублей. Почти три миллиона было вложено только в привлечение, а ведь есть и обслуживание, и удержание. А потом менеджер компании уволился и унёс клиентскую базу к конкурентам — ведь они искали продажника с «деловыми контактами». Просто за зарплату получили готовую тёплую базу, которой достаточно сделать крохотную скидку или бонус, чтобы получить лояльность. Кто виноват? Продажник? Сисадмин? Нет, виноват руководитель, который не вложился в защиту самого ценного актива своего бизнеса — клиентской базы. (Или второго по значимости актива, ведь кто-то скажет, что самый ценный актив — это люди. Да, это конечно так, но только не те, кто готов продать своего босса, если за это предложат приемлемое вознаграждение.)

А теперь представьте, что происходит с крупными компаниями, они ведь гораздо более уязвимы в силу более острой конкуренции, более профессиональных сотрудников и более «лакомых» данных. Компании разных масштабов тратят миллионы на внешнюю безопасность и защиту ИТ-инфраструктуры, но при этом упускают из виду одну из самых коварных угроз — опасность кражи внутренней и ценной коммерческой информации сотрудниками.

Кража данных и коррупция со стороны корпоративных инсайдеров — большая проблема, к которой нужно быть готовым. Biscom установил, что 85% сотрудников допущены к документам и информации, которую они сами создавали, 30% допущены к тем данным, которые они непосредственно не создавали. В стартапах, особенно чувствительных к безопасности идей и первых ценных клиентов, данные свидетельствуют о большой степени попустительства: 25% сотрудников имеют доступ к исходному коду и патентным заявкам, 35% сотрудников имеют данные об именах, номерах телефонов и e-mail, 85% — имеют доступ и сохраняют себе стратегические документы и ключевые бизнес-презентации. При этом 20% сотрудников открыто заявили, что с большой вероятностью заберут данные и передадут их конкурентам в случае негативных обстоятельств увольнения, а 90% отметили, что основная причина кражи данных при увольнении — отсутствие политики и технологий защиты информации. Кроме того, практически в любой компании есть сисадмин (штатный или на аутсорсе), который имеет полный доступ абсолютно ко всем корпоративным данным. А как пик безбашенности можно рассматривать ведение корпоративной базы в облаке, когда практически никто не имеет возможности контролировать территориальность распространения пользователей и правомерность доступа к данным.

Кто они?

Итак, кто они, расхитители корпоративных данных? В принципе, кто угодно: хакеры, злоумышленники, конкуренты… Но, конечно, главную роль в хищении корпоративной информации играют инсайдеры. В комментариях к одной из наших статей шла горячая битва, в которой доказывалось, что во всём виноваты системные администраторы, которые могут навредить. Но тут есть одно но: да, сисадмин может нанести самый тяжёлый технический урон и сработать самым изощрённым образом, но вот продаст данные конкурентам или вообще на открытом рынке скорее коммерсант. Просто потому что он знает, что и кому продать, какие данные интересны внешним агентам, а какие — пустой набор цифр. Так что в конечном итоге финансовый ущерб от обиженного админа не столь велик (особенно, если у вас были защищённые от всех бэкапы, сделанные, например, другим админом, компанией на аутсорсе, вендором или самим руководителем).

Инсайдеры — это не обязательно существующие работники, которые сегодня в 9 утра пришли на работу. Это и бывшие сотрудники, и родственники существующих, и партнёры, и работники филиалов, и клиенты с доступом к информации, и подрядчики, и поставщики, и консультанты, и тренеры. Причём это могут быть сотрудники абсолютно любого уровня — от топ-менеджера до младшего специалиста тех. поддержки. В общем, тот, кто опосредованно или непосредственно имеет доступ к клиентской базе, отчётам, финансовой информации и персональным данным, — ваш инсайдер.

Гарольд Томас Мартин похитил шесть ценных документов и компьютерный код из Агентства национальной безопасности (АНБ) США. Мартин работал в консалтинговой фирме, сопровождающей и поддерживающей инфраструктуру АНБ, — Booz Allen Hamilton. К слову, в ней же когда-то работал и Эдвард Сноуден.

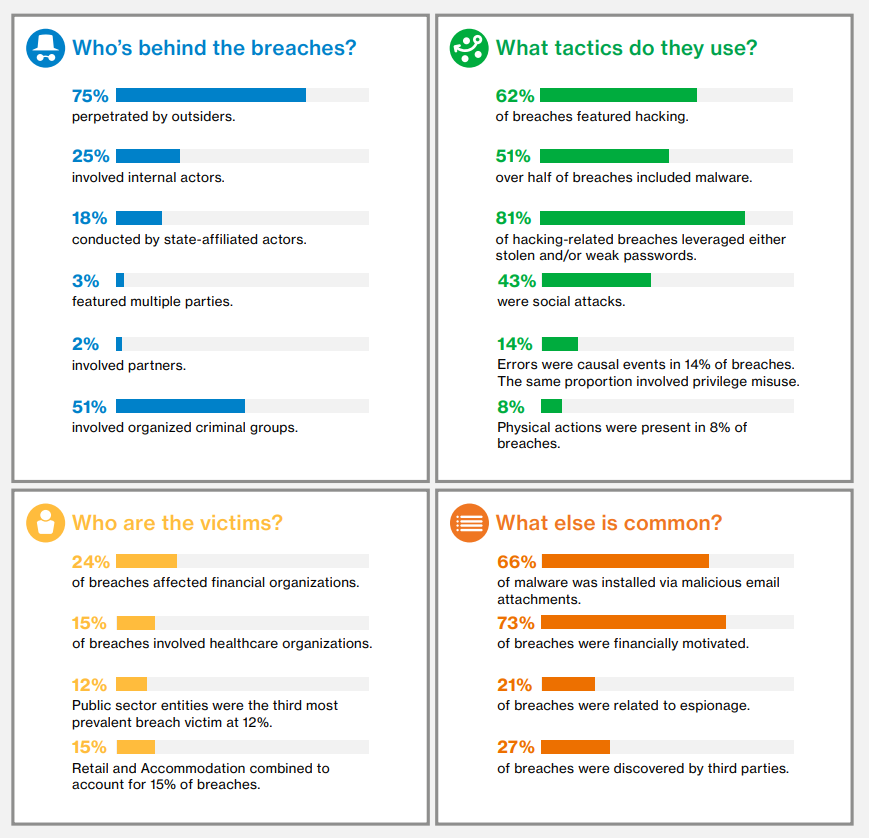

Отчёт Verizon 2017 Data Breach Investigations Report раскрывает интересную статистику по правонарушениям относительно компаний. Этот же отчёт показал, что кроме супер-кибер-хакер-вторжений и старых недобрых DDoS-атак никуда не исчезли проблемы с паролями, подозрительными вложениями в письмах, неосторожность и физическая кража. Кстати, 61% всех зафиксированных нарушений пришлись на компании с численностью персонала до 1000 человек. Да это и логично — взломать или подкупить кого-то из малого бизнеса в десять раз проще, чем кого-то, например, из крупного ритейла. При этом клиентскую базу можно довольно выгодно продать.

Verizon 2017 Data Breach Investigations Report

Признаки, которые должны вас насторожить

Есть набор признаков, которые чаще всего свидетельствуют о том, что что-то пошло не так. Как правило, первичные маркеры совершенно незаметны и понимание приходит уже на постфактум, однако несколько типичных моделей поведения выделить можно.

- Массовый экспорт информации о клиентах и лидах в любой форме. Это могут быть аномальные копирования на внешние носители, распечатки, пересылка больших объёмов писем и писем больших объёмов, копирование в облачные хранилища. Как правило, такое поведение можно обнаружить в логах CRM-системы, а также в системах мониторинга ИТ-инфраструктуры.

- Спад активности трудовой деятельности. Сотрудник, знающий, что он в скором времени покинет организацию и сможет сразу найти работу или деньги, перед уходом расслабляется, так как знает, что все дедлайны и отчёты за текущий месяц пройдут без него. Как правило, это очень заметно как на уровне рядовых коллег, так и начальнику подразделения.

- «Наведение порядка» в рабочем ПК и сетевых папках — если сотрудник, до этого не проявлявший рвения в кибер-уборке, внезапно начинает чистить файлы, копировать сделанную им работу, убирать важные документы и отключать доступ к своим общим папкам, значит, скорее всего он готовится исчезнуть из компании. Конечно же, с документами, которые он считает принадлежащими ему, а не компании — ведь он над ними столько работал (тот факт, что за эту работу он получал зарплату, он уже и не помнит, ведь память избирательна). Особенно фатально такое поведение в случае ухода программиста, аналитика или инженера.

- Внезапные, непривычные и немотивированные переработки и появление на работе в выходные дни. Если сотрудник практически никогда не работал во внеурочные часы и вдруг начал задерживаться или просить доступ в офис на выходные, к нему стоит присмотреться в любом случае. Даже если у него нет злого умысла относительно данных, возможно, он перегружен работой или работает над несколькими личными проектами (что в итоге также может привести к «нехорошему» увольнению в зависимости от политики компании).

Базовая гигиена в сфере корпоративной безопасности — научиться распознавать опасность на самых ранних стадиях. При этом не нужно думать, что малый или средний бизнес вне угрозы — такие компании в силу многих факторов, от зарплатного до юридического, особенно подвержены провокациям изнутри.

Как могут «уйти» данные?

Не всегда данные утекают злонамеренно, однако чаще всего приходится думать о худшем. Вот три основных пути данных вне серверов компании.

- Случайно. Сегодня каждый сотрудник в рабочем процессе сталкивается с десятком, а то и не одним, ресурсов и источников: сетевые хранилища, устройства, облака, корпоративные системы. Невозможно отследить, где какой файл осел и остался. Такие утечки практически безопасны — данные либо теряются, либо игнорируются добропорядочным бывшим сотрудником.

- Ложное понимание правообладания — сотрудник думает, что всё, что он сделал, принадлежит ему. Это очень распространённое суждение, лежащее в корне большинства проблем. Сотрудник свято верит, что всё своё нужно унести с собой, потому что это сделано его трудом. То, что именно для этой работы он нанимался на работу, а за этот труд начислялась заработная плата, обычно забывается.

- Злой умысел — инсайдер находит способ навредить компании и украсть данные из соображений мести, ухода к конкурентам, желания пошантажировать руководителя и т.д. Как правило, такие действия всегда заканчиваются в суде. Кстати, уважаемые работодатели, помните — если вы взяли менеджера с данными с прошлой работы, ждите, что вас он точно так же подставит.

Это наш директор по информационным технологиям. В целях безопасности он зашифрован.

Это произошло, что делать в первую очередь?

Итак, дело запахло керосином, уходящими деньгами и корвалолом. Самое время начинать принимать меры. Итак, что делать, если утечка произошла? Главное — быть сдержанным, обоснованным и максимально оперативным.

- Не показывайте виду и подготовьте план того, как вы будете расследовать происшествие. Проконсультируйтесь с юристами или безопасниками (если они у вас есть), узнайте, какие документы и каким образом вам нужно получить и оформить, чтобы инициировать судебное дело. Старайтесь делать всё, чтобы информация об обнаружении правонарушения не утекла в народ — сплетни мгновенно облетают компанию, и у нарушителя будет время замести следы, исчезнуть или даже «вернуть как было и стать ни при чём».

- Определите место утечки, узнайте, какая информация, в каком объёме и по каким каналам могла быть передана. Поменяйте систему защиты, пароли, измените права учётных записей, сделайте бэкапы.

- Определите цель кражи, чтобы минимизировать негативные последствия. Узнайте, кто был заказчиком и принял информацию, выстройте цепочку участников правонарушения. Если данные не были переданы, начните подступаться к сотруднику, чтобы он не успел их передать по назначению.

- Оперативно соберите все возможные свидетельства: электронные письма, историю браузера, записи разговоров, логи CRM-системы, логи ITSM-системы, записи о действиях сотрудника на ПК. Делайте всё это максимально скрытно, чтобы сотрудник не заподозрил о ваших намерениях.

- Если информация касалась внешних партнёров, поставщиков и иных заинтересованных лиц, незамедлительно сообщите им об обнаружении правонарушения, чтобы они со своей стороны также могли минимизировать риски, а может даже и помочь в расследовании (тут как фишка ляжет — если ребята были в сговоре, то могут и помешать).

- Как только вы понимаете, что у вас есть мешок доказательств и собрана нужная информация, сразу отрезайте сотруднику все доступы и вызывайте его на ковёр. Даже если это ваш самый большой любимчик, не подходите издалека — чем активнее вы нападёте и предъявите обвинения, тем больше инсайдер осознает уровень своей ответственности и быстрее раскроет карты.

- Далее обговорите пути возврата данных и исправления ситуации — возможно, сотрудник сам подскажет, что сделать в рамках тех мотивов, которые им двигали. Призовите работника сотрудничать в досудебном порядке, заключите с ним досудебное соглашение, в котором четко обговорите солидные штрафные санкции за возможную инсайдерскую активность уже после его увольнения из компании, заверьте это соглашение у нотариуса.

- Одновременно с началом переговоров инициируйте процесс увольнения.

- После того, как история закончится, сделайте процесс публичным (но не унизительным!), изучите причины, найдите бреши, сделайте выводы и наконец займитесь закрытием дыр в безопасности.

Профилактика решает

В деле корпоративной безопасности лучше не допустить, чем потом предотвращать. Честно говоря, 100% защиты не даст ничего, всегда найдётся ненадёжная технология или продажный человек, было бы желание получить вашу информацию. Но это не значит, что нужно махнуть рукой, решить «будь, что будет» и пустить контроль безопасности на самотёк. Малейшая мера профилактики уменьшает риски, а значит, нужно работать над обеспечением безопасности.

Вот небольшой чек-лист мер, которые позволят вам защитить корпоративную информацию.

- Пропишите политики с чётким разграничением прав доступа по списку сотрудников. Работники должны чётко и однозначно понимать, какая информация и с какими правами может быть ими использована. Ровно так же, как и то, что работа, ими проделанная и выполненная, является собственностью компании (грубо говоря, купленной за заработную плату).

- На этапе приёма на работу пропишите отдельными документами соглашения о коммерческой тайне, о доступе к информации, NDA. Сотрудник должен ознакомиться с документами и подписать их одновременно с трудовым договором. Конечно, волк и считанных овец крадёт, но возможные юридические последствия значительно снизят негативные устремления.

Компания Uber для целей развития бизнеса беспилотных автомобилей приобрела стартап Otto с основателем Энтони Левандовски во главе. К концу 2017 года Uber стал вырываться в лидеры беспилотных разработок, но в это же время конкурент Uber, Waymo, подал в суд на компанию за хищение корпоративной тайны. Оказалось, что разработчик Левандовски, бывший сотрудник Waymo, перед увольнением из компании украл свыше 14 000 конфиденциальных технических документов, чертежей и прочих файлов, чтобы использовать их в том самом стартапе, который приобрёл Uber. Компания столкнулась с юридическим преследованием за использование чужой технологии при разработке беспилотных автомобилей и за активное покрывательство кражи коммерческой тайны. Суд несколько раз переносился, пока идут общественные слушания, но многое говорит о том, что борьба идёт далеко не за 14 000 файлов, а за право развивать технологию, которая по оценкам экспертов будет такой же значимой для мирового автомобилестроения, как изобретение самого автомобиля.

- При приёме на работу оговорите регламент использования оборудования, особенно портативного. Разграничьте права для служебных и личных гаджетов (например, запретите накатывать мобильное приложение CRM на личный смартфон).

- Используйте специализированное программное обеспечение для рабочих процессов. Так, клиентскую базу лучше всего накапливать и сохранять в CRM-системе (желательно размещённой на вашем сервере [2] и с функциональностью логирования действий пользователей, событий и с возможностью установления прав доступа).

- Проводите мониторинг действий сотрудников. Нет, это не должна быть паранойя в форме камеры за спиной или тотального кейлоггера, но обязательно — мониторинг за изменениями ИТ-инфраструктуры и неординарными, аномальными событиями. Например, подозрение системного администратора (или службы безопасности) должно вызвать копирование или скачивание больших объёмов данных, активное копирование или отправка файлов в обеденное время или во время до или после интервала рабочего дня.

- Делайте бэкапы. Этот совет можно смело писать в каждой статье на Хабре, и всё равно их будут делать либо «уже», либо «ещё не». Бэкапы — это не какая-то прихоть вендора или руководителя компании, это экономия на последствиях халатности: вымогатель не получит ни рубля, потому что копия всех данных есть; мстительный админ уволится ни с чем — бэкапы были защищены; продажник зря радуется, что стёр всю клиентскую базу — она надёжно зарезервирована. Особенно обратите внимание на создание резервных копий, если вы работаете с облачной CRM-системой или другим сервисом — бэкапы могут делаться на особых условиях или исключительно платно, это может оказаться сюрпризом.

- Обратите внимание на облачные технологии, которые вы используете в бизнесе. Работая с ними, проще всего забыть, у кого и какие доступы открыты и кому принадлежат какие аккаунты. Обязательно проводите непрерывный мониторинг актуальных доступов. Облако вообще расслабляет — например, многие сохраняют пароли в браузере и не логинятся при каждом входе, а держат приложение на закреплённой вкладке. Кроме того, если ваш сотрудник передаст свой логин от облачной CRM конкурентам, вы сможете узнать об этом только тогда, когда поймете, что по всем вашим клиентам уже закрыты сделки вашими конкурентами.

- Уделите внимание тому, какие приложения и сервисы использует сотрудник на рабочем ПК. Особое внимание стоит уделить облачным сервисам с совместным доступом (например, Google Docs). Неоднократно было замечено, что сотрудники продолжают получать доступ к файлам даже после увольнения. Более того, если файлов много (коммерческие предложения, договоры, соглашения, прайсы), то разом отрубить все доступы практически невозможно. Выбирайте корпоративные аналоги с разрешениями и ролями (например, в RegionSoft CRM [2] мы предусмотрели возможность прикреплять к карточке клиента договоры, КП и другие файлы для того, чтобы вся документация хранилась в центральной базе на сервере компании, а не шарилась почём зря).

- Категорически запрещайте сотрудникам использовать личную почту для логина в рабочих сервисах, будь то CRM или Google AdWords. Сотрудник может не соблюдать базовую гигиену в сфере безопасности и скомпрометировать свой e-mail, а там и до корпоративных систем недалеко.

- Разработайте политику BYOD (Bring Your Own Device) — использования личных устройств и гаджетов в рабочих целях и на территории компании. Был случай, что одна очень большая пищевая компания заставляла сотрудников складывать мобильники в ящик на весь рабочий день. Это, конечно, перегиб, снижающий лояльность сотрудников. Но определённые ограничительные меры для разработчиков, тестировщиков, менеджеров по продажам, специалистов технической поддержки быть должны.

Ещё одна история связана с элитной клиникой пластической хирургии в Беверли-Хиллз. Знаменитый хирург Заин Кадри нанял сотрудницу, которая сперва работала водителем и переводчиком, а затем перешла к работе с данными и телефонными звонками. Девушка занималась тем, что снимала на корпоративный смартфон медицинские карты пациентов и информацию об их кредитных картах (вы же помните ещё, что речь идёт о Беверли-Хиллз?). Кроме этого, она делала неэтичные фотографии пациентов до и во время операций. Дело находится на этапе расследования, бывшая уже сотрудница заявляет, что ею двигала месть, но есть версия, что дело в проплаченной недобросовестной конкурентной борьбе.

- Заставляйте сотрудников придумывать нормальные пароли, прописывайте маски для ввода сложных комбинаций, проверяйте, не висит ли пароль на мониторе и не лежит ли под клавиатурой. Это может показаться со стороны очень смешным, но является значительным шагом в безопасности.

2 — password (unchanged)

3 — 12345678 (up 1)

4 — qwerty (Up 2)

5 — 12345 (Down 2)

6 — 123456789 (New)

7 — letmein (New)

8 — 1234567 (Unchanged)

9 — football (Down 4)

10 — iloveyou (New)

11 — admin (Up 4)

12 — welcome (Unchanged)

13 — monkey (New)

14 — login (Down 3)

15 — abc123 (Down 1)

16 — starwars (New)

17 — 123123 (New)

18 — dragon (Up 1)

19 — passw0rd (Down 1)

20 — master (Up 1)

21 — hello (New)

22 — freedom (New)

23 — whatever (New)

24 — qazwsx (New)

25 — trustno1 (New)

Наши личные фавориты — trustno1, starwars и dragon. Как видите по данным в скобках, пароли кочуют по рейтингу из года в год. И вот небезосновательно нам думается, что часть сотрудников российских компаний недалеко ушли от этого списка.

После увольнения сотрудников удаляйте их учётные записи, архивируйте почту (не удаляйте — она может пригодиться как в рабочих целях, так и в возможных разбирательствах), отключайте от мессенджеров и групповых чатов. Известны примеры, когда даже спустя 3 года после увольнения из компаний сотрудники сохраняют доступ и к корпоративному порталу, и к CRM, и к многочисленным рабочим сервисам.

Банальный и простой совет — информируйте сотрудников о возможностях утечек и взломов. Увы, по незнанию утечек происходит не меньше, чем из-за злого умысла.

Как видите, советы весьма простые, но патологическая жадность и безалаберность руководителей компании продолжают приносить бизнесу ощутимые неприятности.

Я уверен, что есть лучшие пути защитить важную информацию, но мы не располагаем большим бюджетом

Как обезопаситься в CRM

В этой статье мы уделяем отдельное внимание CRM-системе не только потому что являемся разработчиком RegionSoft CRM [2] и знаем о значении CRM в безопасности, но и потому что сегодня каждая компания рано или поздно приходит к внедрению CRM. А это значит, что важно правильно использовать программу, чтобы она не стала оружием против вас.

Современные CRM-системы включают в себя ценные данные: саму клиентскую базу, воронку продаж, наименования продукции и услуг, условия договоров, документы и многое другое, включая финансовую информацию. Представляете, насколько бесценно конкуренту получить всех ваших клиентов, которые находятся на этапе принятия решения? Получил базу, сделал отстройку, добавил скидку и собрал выручку. То есть каждая запись о клиенте в CRM имеет сверхценность, поскольку содержит всю значимую конфиденциальную информацию. А значит, CRM нужно по возможности максимально защитить от жадных до наживы инсайдеров.

- Выбирайте CRM-систему со встроенными механизмами безопасности — как минимум, должна быть возможность разграничения прав доступа пользователей.

- Старайтесь выбирать десктопное решение — украсть данные из CRM с центральным хранилищем на вашем сервере гораздо сложнее, чем в облаке. Кроме того, свой сервер легче защитить дополнительными средствами и контролировать доступ к нему.

- Мониторьте действия сотрудников в CRM-системе: программа должна уметь логировать действия, журналировать процессы и события и т.д. Вы всегда сможете установить, кто скачал отчёты, выгрузил списки клиентов, совершил те или иные действия.

- Давайте доступ к CRM-системе только тем сотрудникам, которым она реально нужна для работы. Не позволяйте сотрудникам свободно и без служебной необходимости просматривать списки клиентов других сотрудников.

- Новым сотрудникам предоставляйте доступ постепенно, не стоит сразу открывать всю функциональность — давайте полные права в соответствии с должностными обязанностями только после завершения испытательного срока.

- По возможности при передаче данных используйте шифрование. Даже элементарная пересылка важных файлов в архивированном виде с простым паролем позволит обеспечить минимальную безопасность.

CRM-система — сейф вашей корпоративной информации, связанной с клиентами и сделками. В ваших силах не оставлять этот сейф открытым настежь. Помните: любая проблема с утечкой данных из CRM-системы — прямая угроза не только вам, но и вашим партнёрам и клиентам.

Таким образом, я не вынужден тратить все эти деньги на прихоти кибербезопасности

Говорить о безопасности в компании можно бесконечно — у каждого из нас есть история провала и история успеха. Мы учимся доверять сотрудникам, но вынуждены ограничивать их. Безопасность сопряжена с множеством материальных, финансовых, моральных факторов и не всегда комфортна всем участникам процесса. Но если ты соблюдаешь скоростной режим за рулём, какая разница, сколько камер и радаров снимут твой автомобиль? Наверное, над этим стоит задуматься всем: и руководителям, и сотрудникам.

Если вам нужна надёжная мощная CRM, наш сайт ждёт вас [2]

![]() А мы уже активно раскачиваем свой канал в Telegram [3], в котором без рекламы пишем не совсем формальные вещи о CRM и бизнесе. Заходите, иногда там огонёк.

А мы уже активно раскачиваем свой канал в Telegram [3], в котором без рекламы пишем не совсем формальные вещи о CRM и бизнесе. Заходите, иногда там огонёк.

Автор: Axelus

Источник [4]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/bezopasnost/275321

Ссылки в тексте:

[1] Image: https://habrahabr.ru/company/regionsoft/blog/351196/

[2] RegionSoft Developer Studio: http://www.regionsoft.ru/

[3] свой канал в Telegram: https://t.me/bizbreeze

[4] Источник: https://habrahabr.ru/post/351196/?utm_campaign=351196

Нажмите здесь для печати.