Многие россияне сейчас эмигрируют. Перед кем-то при этом встает задача аккуратного вывода накопленного капитала – так, чтобы не нарушить строгие российские валютные ограничения. Но не все при этом понимают, что «легализация» своих денег в той же Европе может оказаться отдельным нелегким квестом. Про это – сегодняшняя статья.

Рубрика «compliance»

«Конфискация денег без презумпции невиновности»: ужасы AML-KYC процедур в зарубежных банках

2022-09-01 в 4:55, admin, рубрики: aml, compliance, it-эмиграция, KYC, банки, банки за границей, Законодательство в IT, легализация доходов, финансы в ITВстречайте Open Source License Compliance Handbook

2019-04-09 в 15:09, admin, рубрики: compliance, Creative Commons, github, open source, Законодательство в IT, лицензии, руководство для разработчика, управление разработкойБольшой зоопарк опенсорсных лицензий неизбежно приводит к тому, что приходится нередко задаваться вопросами касательно их совместимости, тех или иных применимых лицензионных условий в зависимости от соответствующего сценария использования. Замечательно, конечно, что существуют подробные разъяснения по тем или иным лицензиям (см., например, о GPL 2.0 или MPL 2.0; и даже по лицензии MIT умудрились сделать большой и подробный обзор).

Но действительно хорошо и полезно, когда появляются сравнительные обзоры, посвященные сразу ряду, а то и многим лицензиям в совокупности. Один из таких проектов, появившийся буквально недавно в 2019 году — Open Source License Compliance Handbook.

Этот материал именно о нем, читайте детали ниже.

Интернет вещей — маркетинг или реальная угроза

2017-05-05 в 11:32, admin, рубрики: compliance, IoT, безопасность, Блог компании Qrator Labs, глобальное потепление, Интернет вещей, Исследования и прогнозы в IT, маркетинг или жизньПятница! Это — доклад Артёма ximaera Гавриченкова с конференции «Хакер, вендор, клиент», прошедшей 21 апреля в Москве. За видео в конце публикации спасибо Кириллу Ермакову.

Снова здравствуйте.

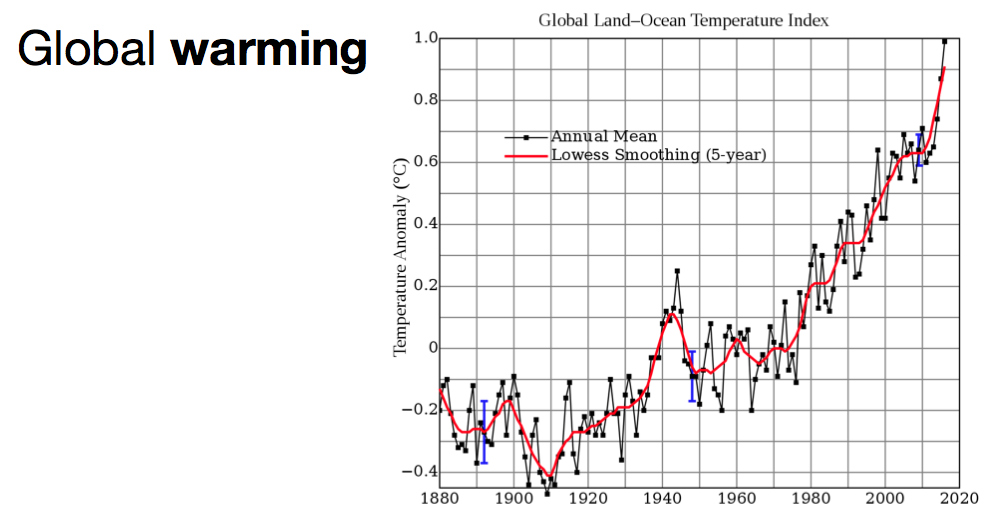

С чего бы начать? Вы удивитесь — с глобального потепления.

Обход правил разграничения доступа в средствах защиты от НСД

2016-06-03 в 10:22, admin, рубрики: compliance, dallas lock, secret net, информационная безопасность, комплаинс, средства защиты информации, уязвимости, ФСТЭК, метки: dallas lock, secret net, средства защиты информацииНа российском рынке информационной безопасности существует целый класс продуктов, разработанных для выполнения требований регуляторов (ФСТЭК, ФСБ, Роскомнадзор и прочие). Эти продукты называются «СЗИ от НСД», что означает — средства защиты информации от несанкционированного доступа. Основные функции таких продуктов — реализация независимо от операционной системы аутентификации пользователей, правил разграничения доступа к файлам и директориям (дискреционно — как в операционных системах, и мандатно — для гостайны, где есть разные уровни информации), контроль целостности, управление подключением устройств и всякие другие функции. Про подобные продукты на Хабре есть короткая статья, правда ей уже больше пяти лет, но в целом мало что изменилось. Все эти продукты, по большей части, нужны для комплаинса в чистом виде, но, тем не менее, с помощью этих средств реализуется большинство политик безопасности в госорганах, госкомпаниях, оборонке и т.д.

Логично предположить, что эти продукты безопасны и правильно выполняют свои функции, но я выяснил, что это совсем не так. В данной статье будем рассматривать исключительно СЗИ от НСД под операционную систему Windows, так как не смотря на тренд импортозамещения, большинство госкомпьтеров всё равно работает под ней. В Windows есть множество особенностей и тонкостей, которые могут сыграть злую шутку с разработчиками средств защиты. Не будем сейчас говорить обо всех нюансах, разберем только один, который позволяет обойти политики разграничения доступа к файлам.

Читать полностью »

SIEM для ИТ и ИБ

2013-03-19 в 7:52, admin, рубрики: compliance, SIEM, Анализ и проектирование систем, Блог компании Positive Technologies, информационная безопасность, политика безопасности, метки: compliance, SIEM, политика безопасности  С появлением первых средств защиты информации возникли первые насущные вопросы: как узнать, что возведенные баррикады работают и защищают? как быстрее реагировать на оповещения? как понять, какие угрозы удалось предотвратить? Работает ли наш файерволл, можно узнать, выполнив ICMP ping: если правила в ACL (access control list) работают, то ответов, содержащих echo request, быть не должно. Можно через консоль устройства просмотреть журнал событий, разбирая сотни или тысячи строк вручную и пытаясь увидеть отраженную или выявленную угрозу.Читать полностью »

С появлением первых средств защиты информации возникли первые насущные вопросы: как узнать, что возведенные баррикады работают и защищают? как быстрее реагировать на оповещения? как понять, какие угрозы удалось предотвратить? Работает ли наш файерволл, можно узнать, выполнив ICMP ping: если правила в ACL (access control list) работают, то ответов, содержащих echo request, быть не должно. Можно через консоль устройства просмотреть журнал событий, разбирая сотни или тысячи строк вручную и пытаясь увидеть отраженную или выявленную угрозу.Читать полностью »

Соответствие стандартам и политикам в сканерах уязвимостей и SIEM

2013-02-28 в 10:31, admin, рубрики: compliance, SIEM, Анализ и проектирование систем, Блог компании Positive Technologies, информационная безопасность, политика безопасности, метки: compliance, SIEM, политика безопасности  Английский термин compliance означает соответствие одному из высокоуровневых стандартов (таким как SOX, PCI DSS, Basel II, GLBA). Проводить проверку на соответствие этим документам необходимо для того, чтобы определить, насколько хорошо в вашей организации соблюдаются требования, описанные данными стандартами (разрешенная длина паролей, наличие внутренних регламентов и политик, время устранения уязвимостей и т. п.).

Английский термин compliance означает соответствие одному из высокоуровневых стандартов (таким как SOX, PCI DSS, Basel II, GLBA). Проводить проверку на соответствие этим документам необходимо для того, чтобы определить, насколько хорошо в вашей организации соблюдаются требования, описанные данными стандартами (разрешенная длина паролей, наличие внутренних регламентов и политик, время устранения уязвимостей и т. п.).

Помимо международных стандартов существуют их отечественные аналоги, корпоративные политики и требования NIST.Проводить оценку соответствия этим документам также необходимо. Стандарты содержат наборы требований: выполнение всех требований стандарта фактически означает соответствие ему. Пример отдельного требования: «Должен иметься дисциплинарный процесс для служащих, которые произвели нарушение защиты» (ИСО/МЭК 2005 A.8.2.3).Читать полностью »

Проверяем виртуальную инфраструктуру VMware на соответствие требованиям стандартов безопасности

2012-09-06 в 8:38, admin, рубрики: compliance, VMware, аудит безопасности, виртуализация, информационная безопасность, метки: compliance, vmware, аудит безопасностиvGate Compliance Checker — это бесплатная утилита разработки компании «Код Безопасности», позволяющее проверить соответствие виртуальных инфраструктур требованиям отраслевых стандартов и лучших мировых практик.

Результатом работы приложения является отчет (который можно выгрузить в HTML-формат), содержащий информацию о соответствии проверяемого сервера (нескольких серверов) требованиям отраслевых стандартов и лучших мировых практик.

Может стать полезным инструментом не только для специалистов по информационной безопасности.

Читать полностью »