Это руководство результат изучения уязвимостей Fortigate VPN SSL на протяжении последних лет, реальных случаев взлома брандмауэров, операционных руководств и отчетов нескольких группировок (например, руководств Conti), а также моего более чем 15-летнего опыта работы с Fortigate. Применяя все/некоторые из приведенных ниже мер, вы значительно усложните взлом SSL VPN вашего Fortigate и, следовательно, сделаете его менее привлекательным для злоумышленников.

Рубрика «Fortigate»

Fortigate SSL VPN рекомендации по ужесточению конфигурации

2023-05-09 в 18:06, admin, рубрики: Fortigate, vpn, информационная безопасность, Сетевое оборудованиеFortinet — подборка полезных материалов

2020-04-03 в 14:00, admin, рубрики: fortianalyzer, Fortigate, fortinet, fortinet getting started, fortiservice, Блог компании TS Solution, информационная безопасность, Сетевое оборудование, Сетевые технологии

Приветствую! Периодически мы занимаемся публикацией различных полезных материалов, связанных с решениями компании Fortinet. Их можно найти на нашем сайте и на хабре. Сегодня мы решили собрать все наши публикации в одном месте, чтобы вам было проще ориентироваться. Данная подборка будет периодически обновляться.Читать полностью »

Организация удаленного доступа средствами Fortinet

2020-04-03 в 12:54, admin, рубрики: Fortigate, fortinet, ipsec vpn, Ra, remote access, ssl vpn, vpn, Блог компании TS Solution, информационная безопасность, Сетевое оборудование, Сетевые технологии

В нынешних условиях все больше компаний задумываются, как перевести сотрудников на удаленную работу. В свою очередь мы решили им помочь и написали подробные инструкции по настройке удаленного доступа на базе решения FortiGate:

Помимо этого, мы собрали еще множество материала, который также может быть полезен при организации удаленного доступа. Он находится прямо под катом. Читать полностью »

11. Fortinet Getting Started v6.0. Лицензирование

2020-02-27 в 5:31, admin, рубрики: fortianalyzer, Fortigate, fortinet, fortinet security fabric, fortiservice, ngfw, security, utm, Блог компании TS Solution, информационная безопасность, Сетевые технологии, системное администрирование

Приветствую! Добро пожаловать на одиннадцатый, последний урок курса Fortinet Getting Started. На прошлом уроке мы рассмотрели основные моменты, связанные с администрированием устройства. Теперь, для завершения курса, я хочу познакомить вас со схемой лицензирования продуктов FortiGate и FortiAnalyzer — обычно эти схемы вызывают довольно много вопросов.

Как обычно, урок будет представлен в двух вариантах — в текстовом виде, а также в формате видео урока, который находится внизу статьи. Читать полностью »

8. Fortinet Getting Started v6.0. Работа с пользователями

2020-02-07 в 6:02, admin, рубрики: fortianalyzer, Fortigate, fortinet, fortinet security fabric, fortiservice, ips, ngfw, security, utm, Блог компании TS Solution, информационная безопасность, Сетевые технологии, системное администрирование

Приветствую! Добро пожаловать на восьмой урок курса Fortinet Getting Started. На шестом и седьмом уроках мы познакомились с основными профилями безопасности, теперь мы можем выпускать пользователей в Интернет, защищая их от вирусов, разграничивая доступ к веб ресурсам и приложениям. Теперь встает вопрос об администрировании пользовательских записей. Как обеспечить доступ в Интернет только определенной группе пользователей? Как одной группе пользователей запретить посещать определенные веб сайты, а другой разрешить? Как синтегрировать существующие решения по контролю пользовательских записей с межсетевым экраном FortiGate? Сегодня мы обсудим эти вопросы и постараемся проделать все на практике.

Читать полностью »

6. Fortinet Getting Started v6.0. Web Filtering и Application Control

2020-01-23 в 5:56, admin, рубрики: fortianalyzer, Fortigate, fortinet, fortinet security fabric, fortiservice, ngfw, security, utm, Блог компании TS Solution, информационная безопасность, Сетевое оборудование, Сетевые технологии, системное администрирование

Приветствую! Добро пожаловать на шестой урок курса Fortinet Getting Started. На прошлом уроке мы освоили основы работы с технологией NAT на FortiGate, а также выпустили нашего тестового пользователя в Интернет. Теперь пришло время позаботиться о безопасности пользователя на его просторах. В данном уроке мы рассмотрим следующие профили безопасности: Web Filtering, Application Control, а также HTTPS инспекцию.Читать полностью »

4. Fortinet Getting Started v6.0. Firewall Policies

2019-12-26 в 5:38, admin, рубрики: fortianalyzer, Fortigate, fortinet, fortinet security fabric, fortiservice, ngfw, security, utm, Блог компании TS Solution, информационная безопасность, Сетевые технологии, системное администрирование

Приветствую! Добро пожаловать на четвертый урок курса Fortinet Getting Started. На прошлом уроке мы развернули макет для будущих лабораторных работ. Пришло время его использовать! На данном уроке мы разберем основы работы политик безопасности, которые разграничивают доступ между сегментами сети. Под катом представлена краткая теория из видео, а также сам видео урок. Читать полностью »

1. Fortinet Getting Started v 6.0. Введение

2019-12-05 в 5:36, admin, рубрики: fortianalyzer, Fortigate, fortinet, fortiservice, ngfw, security, utm, Блог компании TS Solution, информационная безопасность, Сетевые технологии, системное администрирование

Добро пожаловать на новый видеокурс, посвященный решениям компании Fortinet — Fortinet Getting Started. По ходу данного курса я расскажу об основных решениях компании в рамках концепции Fortinet Security Fabric, а также на практике покажу работу с двумя основными решениями — межсетевым экраном FortiGate и средством для хранения и анализа логов — FortiAnalyzer’ом. План курса следующий:

- Введение

- Архитектура решения

- Подготовка макета

- Firewall Policies

- NAT

- Web Filtering и Application Control

- Antivirus и IPS

- Работа с пользователями

- Логирование и отчетность

- Сопровождение

- Лицензирование

Данный видео урок является вводным. Из него вы можете узнать следующее:

- Основные направления курса

- Краткую историю компании Fortinet

- Статистику, выделяющую решения компании от аналогичных

Видео довольно короткое, но оно дает четкое понимание — чему посвящен данный курс, а также знакомит с основной деятельностью компании Fortinet. Если стало интересно, добро пожаловать под кат!

Читать полностью »

Бесплатный аудит безопасности сети с помощью Fortinet. Часть 2

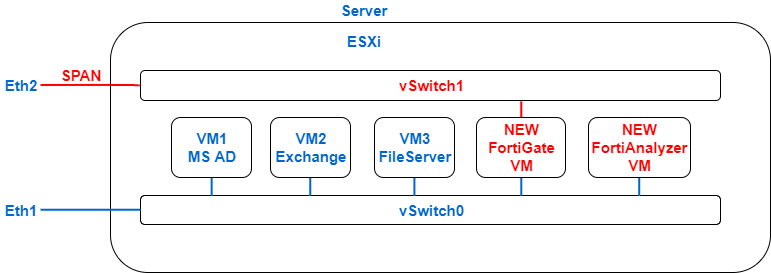

2017-08-14 в 7:28, admin, рубрики: CTAP, cyber threat assessment, fortianalyzer, Fortigate, fortinet, антивирусная защита, Блог компании TS Solution, Сетевые технологии, системное администрированиеВ предыдущей статье мы затронули тему аудита безопасности сети с помощью Fortinet (часть 1). Мы обсудили основные возможности и рассмотрели пример отчета. Теперь же мы рассмотрим непосредственно установку и настройку. Мы условились, что для аудита будем использовать виртуальные решения FortiGate VM и FortiAnalyzer. Т.е. для начала вам необходимо запросить эти образы и демо-лицензии. К сожалению не можем предоставить прямую ссылку на образы (лицензионные ограничения). Схема внедрения выглядит довольно просто:

Т.е. на существующем сервере виртуализации «поднимаются» две виртуальные машины. В нашем случае мы будем использовать ESXi, но есть поддержка Hyper-V и KVM. FortiGate VM одним адаптером подключается к общей сети (vSwitch0). Этот линк будет использоваться для управления и для доступа в Интернет. Второй интерфейс подключается к другому vSwitch1, который в свою очередь подключен к свободному физическому порту сервера (eth2). Именно на этот порт должен зеркалироваться трафик для анализа. Обратите внимание, что для коммутатора vSwitch1 должен быть включен Promiscuous mode (Accept). Более подробно можно прочитать здесь.

Читать полностью »

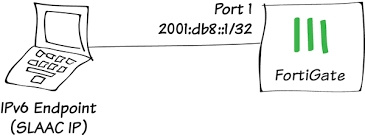

Начинаем работать с IPv6 в операционной системе FortiOS

2017-05-29 в 10:46, admin, рубрики: Fortigate, IPv6, Блог компании МУК, Серверное администрирование, системное администрирование, метки: FortigateВведение и немного теории.

Происхождение протокола IP версии 6 относится к 1998 году к RFC 2460, который описывает IPv6 как протокол-преемник для 4-ой версии. Данный переход связан с предсказуемым исчерпанием адресного пространства в IPv4. Переход от 32-х битных к 128-ми битным адресам позволил увеличить адресное пространство в IPv6 до предела 2 в 128 степени количества адресов. Однако помимо увеличения адресного пространства, в реализации IPv6 достаточно много нововведений, призванных избавить данный протокол от проблем его предшественника. К данным нововведениям можно отнести – отсутствие broadcast, SLAAC, NDP.