На первый взгляд название статьи абсурдно, видимо единственное, что приходит на ум читателю, это использование расчетных методов в баллистике. Но там скорее боевая физика, нежели боевая математика. Область применения «чистой» математики в военной сфере — криптография. О важности темы распространяться не буду, это понятно еще со времен «Энигмы». В настоящее время в криптографии проходят очень тревожные события, на которые, к сожалению, не реагируют Российские специалисты. А если и реагируют, то очень специфическим образом, об этом уже писалось, но видимо мало, придется продолжить тему.

«Особенности национальной криптографии»

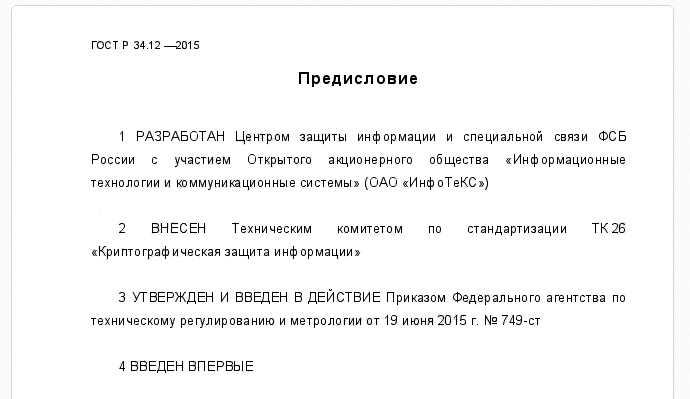

В середине 2015 года были принято несколько новых ГОСТов стандартизирующих криптографические операции. Даже титульные листы этих важнейших государственных документов вызывают, мягко говоря, недоумение. Посмотрите, вот один из них:

Я тоже «впервые» вижу официальные документы особой государственной важности в разработках которых принимала участие некая коммерческая фирма из разряда «Рога и Копыта».

Фирма «Инфотекс» не имеет даже собственного помещения и размещается на площадях «Офисного торгового центра» (цитата с сайта компании). Кто не верит, может убедиться сам, вот ссылка на публичный сайт этой фирмы.

Разрабатывались, между прочим, стандарты криптографических алгоритмов, а не ГОСТ на производство Докторской колбасы…

Читать полностью »