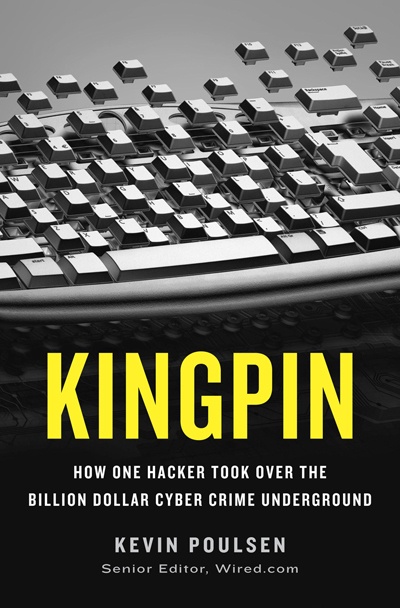

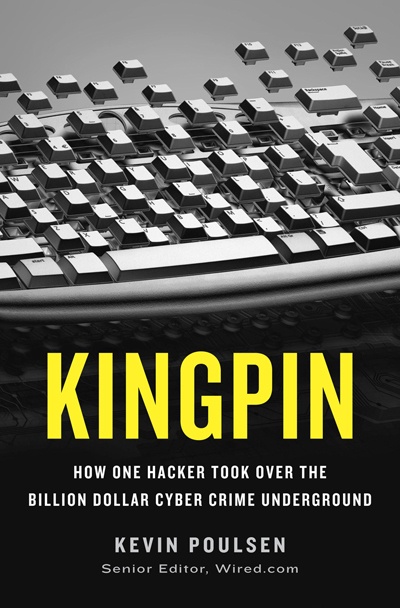

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого».

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого».

В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана, а так же некоторые методы работы спецслужб по поимке хакеров и кардеров.

Квест по переводу книги начался летом в ИТшном лагере для старшеклассников — «Шкворень: школьники переводят книгу про хакеров», затем к переводу подключились и читатели и даже немного редакция.

Глава 29. One Plat and Six Classics

(за перевод спасибо Вячеславу Слинкину )

Кейт Муларски не осознавал что делает, когда взял на себя DarkMarket.

Его дни стали настоящим безумием. Каждый день начинался в 8 утра с проверки icq сообщений свалившихся за ночь на предмет какой-либо работы для MasterSplinter-а.

Он отправлялся на DarkMarket — сервис функционировал. Наткнуться здесь на Iceman-а было всегда крайне тяжело.

Затем настала очередь нудной работы по резервному копированию БД. Iceman дважды сбрасывал таблицы в тщетных попытках вывести Mularski на чистую воду, так что теперь возня с бэкапами была частью утренней рутины. Нельзя было забывать о расследовании: пока база продолжала копироваться, простой скрипт, автором которого был программист NCFTA, сканировал каждую строку на предмет 16-ти значных чисел, начинающиеся с цифр 3 по 6. Украденные кредитки автоматически сортировались по BIN и отправлялись соответствующим банкам для немедленного аннулирования.

Затем Mularski бегло просмотрел приватные месседжи, отобрал наиболее интересные чаты и проверил их в ФБР-овской центральной базе данных электронного наблюдения под названием ELSUR. Следующие нескольк часов были потрачены на написание отчёта. Под ником Master Splinter, Mularski начал обналичивать средства на скромные суммы. Некоторые банки согласились поспособствовать и поделились имеющимися дампами с фейковыми именами, но реальными транзакциями, обработка которых финансировалась уже из бюджета ФБР.Он передал им список с номерами PIN кардеров по всей стране, финансовые учреждения в свою очередь ежедневно докладывали о том где и когда осуществлялся вывод средств. Mularski передавал информацию местным агентам в зависимости от города, где совершались операции, что приводило к регулярному написанию детальных заметок.

В три часа, когда кардеры начинали появляться в сети, “вторая” жизнь Mularski превращалась в пекло.

Читать полностью »