О модульном ноутбуке Framework на Хабре писали не раз, есть статья о нём и в нашем блоге. Этот девайс действительно хорош — его очень просто ремонтировать (с одной отвёрткой, без специнструментов), а также без проблем можно менять модули. Кроме того, есть и модули расширения.

Рубрика «модификация»

Модульный ноутбук Framework лёгким движением руки превращается… в мини-ПК

2023-08-12 в 16:10, admin, рубрики: diy или сделай сам, framework, Блог компании МТС, гаджеты, Компьютерное железо, модификация, ноутбук, НоутбукиМелкая доработка прошивки кнопочного телефона на платформе RDA8826 (SC6533, MIPS): отключаем Funbox, взламываем игры

2021-06-07 в 3:00, admin, рубрики: feature phone, keygen, rda8826, sc6533, гаджеты, кнопочные телефоны, модификация, реверс-инжиниринг, сотовая связьВведение

Несмотря на чрезвычайную популярность смартфонов, обычные кнопочные телефоны не потеряли свою актуальность среди людей, которым нужны исключительно базовые функции связи.

Рынок РФ заполнен множеством моделей разных характеристик, размеров, форм-факторов и расцветок: от миниатюрных телефонов размером с автомобильный брелок для удобной доставки на зону, до моделей а-ля 90-е, которыми можно убить грудного ребёнка.

Красим беззеркалку в инфракрасный цвет

2017-11-22 в 7:45, admin, рубрики: diy или сделай сам, инфракрасная камера, инфракрасная фотография, модификация, переделка, фотоаппарат, фотография, ФототехникаНаткнулся я на эту публикацию об инфракрасной съёмке и решил написать на Geektimes о том, как переделывать беззеркалки под ИК.

Из-за «не следует копипастить на Geektimes тексты, которые ранее были опубликованы на других ресурсах (даже если вы — автор такого текста)» в правилах писать про подробности переделки каждой модели камеры я тут не могу, эти статьи уже опубликованы в других местах. Зато могу написать общие рекомендации, справедливые для большинства таких камер.

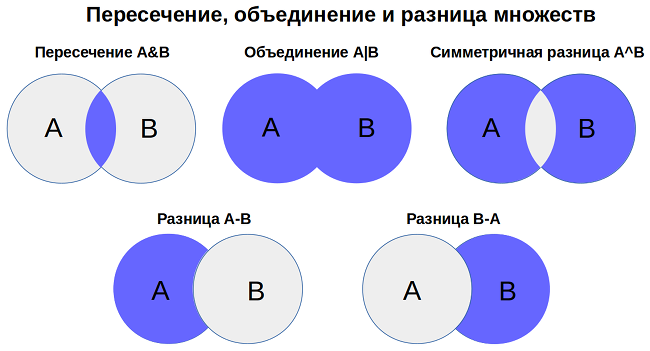

Python: коллекции, часть 3: объединение коллекций, добавление и удаление элементов

2017-01-18 в 21:00, admin, рубрики: python, коллекции, модификация, начинающим, объединение, Программирование, структуры данных Продолжим изучать общие принципы работы со стандартными коллекциями (модуль collections в ней не рассматривается) Python. Будут рассматриваться способы объединения и обновления коллекций с формированием новой или изменением исходной, а также способы добавлять и удалять элементы в изменяемые коллекции.

Продолжим изучать общие принципы работы со стандартными коллекциями (модуль collections в ней не рассматривается) Python. Будут рассматриваться способы объединения и обновления коллекций с формированием новой или изменением исходной, а также способы добавлять и удалять элементы в изменяемые коллекции.

Данная статья является продолжением моей статьи "Python: коллекции, часть 2: индексирование, срезы, сортировка".

Для кого: для изучающих Python и уже имеющих начальное представление о коллекциях и работе с ними, желающих систематизировать и углубить свои знания, сложить их в целостную картину.

Читать полностью »

Что нужно знать тому кто перепиливает чужие программы

2016-02-19 в 9:20, admin, рубрики: адаптация, Блог компании Зарцын и партнеры, Законодательство и IT-бизнес, модификация, патентование, передача исключительных прав, права на ПО, Развитие стартапа, юристы, юристы для IT Продолжая тему программного обеспечения, которую мы уже затронули в предыдущих статьях (про авторство на ПО и про реестр ПО) хочется поговорить о переработке программных продуктов и основных возникающих при этом вопросах.

Понятно, что ПО – это не что-то незыблемое и вечное, созданное раз и навсегда. И любая Программа для ЭВМ подвергается постоянному допиливанию и перепиливанию.

Мы приведем перечень вот основных вопросов, которые должны возникать у тех кто занялся переработкой ПО.

Читать полностью »

Читать полностью »

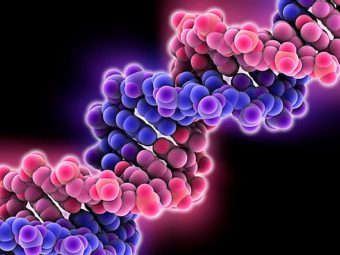

Модификация человеческих генов — это почти реальность

2015-03-14 в 18:27, admin, рубрики: Биотехнологии, геном, днк, Здоровье гика, модификация, реальность, метки: ДНК  Главный редактор MIT Technology Review Антонио Регаладо пообщался с сотрудниками Гарвардской медицинской школы, которые специализируются на разработке способов генных модификаций. Главный вывод, к которому он пришёл, таков: вмешательство в ДНК человека — это уже скорее вопрос этики, чем научная проблема. Какие вмешательства допустимы и к чему они могут привести? Готово ли общество к тому, что человека можно будет конструировать ещё до его рождения? И как скоро сюжет фильма «Гаттака» станет обыденной реальностью?

Главный редактор MIT Technology Review Антонио Регаладо пообщался с сотрудниками Гарвардской медицинской школы, которые специализируются на разработке способов генных модификаций. Главный вывод, к которому он пришёл, таков: вмешательство в ДНК человека — это уже скорее вопрос этики, чем научная проблема. Какие вмешательства допустимы и к чему они могут привести? Готово ли общество к тому, что человека можно будет конструировать ещё до его рождения? И как скоро сюжет фильма «Гаттака» станет обыденной реальностью?

Читать полностью »

Первые генетически модифицированные яблоки можно будет купить в 2017 году

2015-02-18 в 12:30, admin, рубрики: Биотехнологии, гены, гмо, Здоровье гика, модификация, яблоки, метки: ГМО, яблоки Департамент сельского хозяйства США (U.S. Department of Agriculture, USDA) выдал разрешение канадской биотехнологической компании Okanagan Specialty Fruits разрешение на продажу генетически модифицированных яблок, которые должны появиться в магазинах в 2017 году. «Улучшенные» яблоки обладают свойством дольше оставаться белыми после того, как они будут нарезаны на дольки. Сорт ГМО-яблок получил название Arctic и его основе позднее получат новые свойства сорта Golden Delicious и Granny Smith.

Читать полностью »

Модификация UEFI BIOS, часть вторая: полезные модификации

2014-02-09 в 17:19, admin, рубрики: diy или сделай сам, UEFI, модификация, системное программирование, метки: UEFI, модификация В этой статье я постараюсь рассказать о наиболее популярных и полезных модификациях UEFI BIOS, условиях их применения и способах поиска. Кроме этого, на описанной в первой части утилите UEFITool свет еще не сошелся клином, поэтому будут упомянуты и другие программы, используемые для модификации UEFI BIOS'ов различных производителей.

Если тема вам интересна — добро пожаловать под кат.

Читать полностью »

Генетически модифицированные свиньи, светящиеся в темноте

2014-01-15 в 18:50, admin, рубрики: Биотехнологии, гены, гмо, модификация, метки: гены, гмо, модификация

Биологические модификации на уровне генов, хорошо показанные в фильме «Гаттака», понемногу становятся реальностью и, вероятно, промышленное их применение действительно начнётся из Китая, хотя сама генетическая манипуляция для примера ниже, была разработана в США.

На видео под катом показаны генетически модифицированные поросята, выращенные учёными университета Гвангдонг (Guangdong) в Южном Китае обычным путём от свиноматки, и они светятся в темноте. Сам по себе эффект бесполезен в практическом смысле — разве только кто-то сочтёт любопытным, когда свиные отбивные будут светиться — а смысл эксперимента заключался в доказательстве факта успешного переноса флуоресцентного протеина из ДНК медузы в организм животного. Интересно, что применяемая китайскими учёными техника, изначально разработанная институте биогенетических исследований университета Гавайев, ускоряет передачу ДНК в 4 раза по сравнению с другими подходами.

Читать полностью »

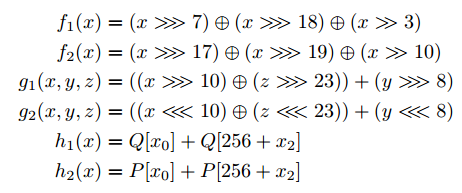

Никогда не повторяйте этого дома: модификация алгоритма шифрования HC-128

2013-11-15 в 5:25, admin, рубрики: информационная безопасность, криптография, модификация, Программирование, метки: модификация

HC-128 (pdf) — финалист европейского проекта eSTREAM, поточный шифр с довольно большим внутренним состоянием

(2 независимых массива по 512 32битных слов). Он очень шустрый если шифровать большие потоки, но, поскольку инициализация этих массивов занимает приличное время, не сильно эффективен в пакетном режиме. Справа 6 основных функций, которые в нём используются. Он не перегружен страшными длинными массивами констант, его реализация (под катом) по сравнению с другими выглядит простой и более-менее понятной. Началось всё с того, что меня зацепили две функции f1 и f2

Читать полностью »