Недавно мне довелось участвовать в хакатоне по информационной безопасности на научной конференции в прекрасном городе Санкт-Петербург в СПбГУТ. Одно из заданий представляло из себя написание собственного сканера уязвимостей на любом ЯП с условиями, что использование проприетарного ПО и фреймворков запрещено. Можно было пользоваться кодом и фреймворками существующих сканеров уязвимости с открытым кодом. Это задание и мое решение с моим коллегой мы и разберем в этой публикации.

Рубрика «nmap»

Сканер уязвимостей на Python или как написать сканер за 6 часов

2022-09-24 в 8:45, admin, рубрики: CVE, NIST, nmap, nmap-сканирование, python, ИБ, информационная безопасность, сканер, сканер уязвимостей, ФСТЭКNmap — голливудская звезда

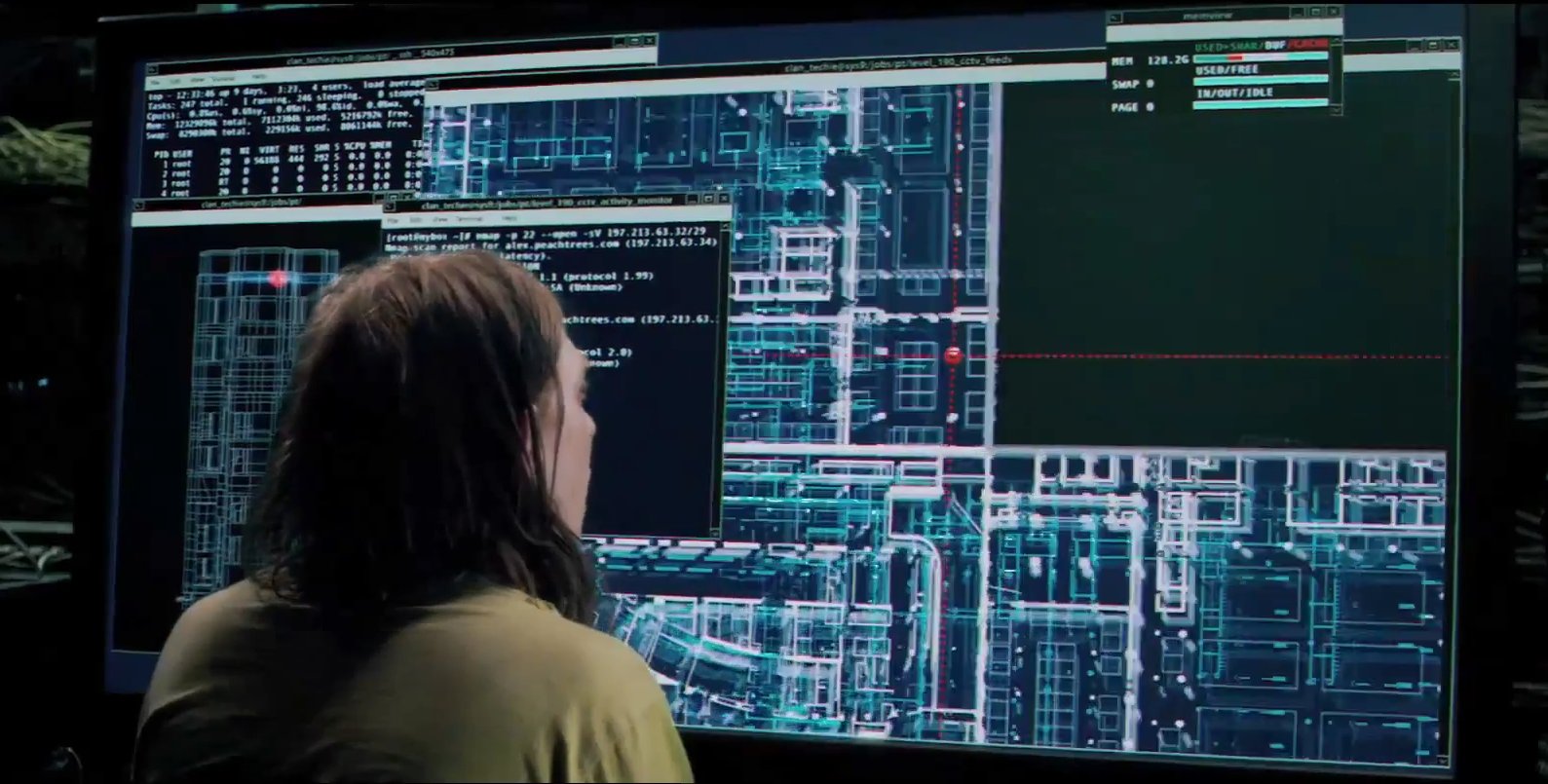

2022-09-15 в 13:56, admin, рубрики: nmap, Блог компании Cloud4Y, взлом, информационная безопасность, Киберпанк, Софт, фильмы, хакерыПо неизвестным причинам Голливуд считает Nmap главным инструментом хакеров и пихает его во все фильмы со сценами взлома. Впрочем, это куда реалистичнее дурацкой 3D-анимации, которая использовалась в таких картинах, как «Взлом» Гибсона, «Хакерах», или совсем ужасного варианта из «Пароль “Рыба-меч”». Держите подборку фильмов, где хакеры ломают всё, что можно, с помощью Nmap:

Матрица: Перезагрузка

Несмотря на то, что Nmap и раньше использовался в некоторых малоизвестных фильмах, именно «Матрица: Перезагрузка» превратила его в кинозвезду!

Как просканировать весь интернет

2020-05-05 в 10:20, admin, рубрики: IPv4, nmap, syn, zmap, Блог компании VDSina.ru — хостинг серверов, информационная безопасность, сканирование портов, Тестирование IT-систем

Весь диапазон IPv4 адресов — это 4-миллиарда IP-адресов. Это кажется огромной цифрой, но весь IPv4 интернет можно полностью просканировать на предмет одного TCP-порта за 40 минут, например найти все веб-серверы в мире или все открытые SSH-порты. При этом достаточно одного сервера и гигабитного канала. Это полезно для исследований, например если вы собираете статистику по используемым технологиям в мире, или оцениваете процент уязвимых сервисов, открытых наружу.

Программа zmap (не путать с nmap) позволяет сканировать огромные диапазоны сетей намного быстрее любого сканера из-за особой архитектуры. В статье мы рассмотрим пример как собрать список всех веб-серверов в мире с помощью zmap. Имея список хостов с открытым HTTP портом, уже можно использовать более интеллектуальный сканер, передавая ему точный список целей.

Читать полностью »

Kali Linux для начинающих

2018-12-04 в 10:37, admin, рубрики: Burp Suite, kali linux, nmap, pentestit, Блог компании PentestIT, информационная безопасность

14 декабря будет запущена новая «Test lab» — лаборатория тестирования на проникновение, имитирующая работу реальной корпоративной сети, в которой каждый желающий сможет проверить свои навыки тестирования на проникновение. Поскольку порог вхождения для выполнения всех заданий лаборатории достаточно высокий, мы решили выпустить небольшой гайд для начинающих по работе с Kali Linux 2018.4 — одним из самых популярных пентест-дистрибутивов, разработанного как преемник BackTrack и основного на Debian.

Читать полностью »

Использование offensive-методов для обогащения Threat Intelligence

2018-10-11 в 10:51, admin, рубрики: censys, ivre, masscan, nmap, shodan, zmap, zoomeye, Блог компании Инфосистемы Джет, информационная безопасность, сетевое сканирование

На сегодняшний день Threat Intelligence, или активный сбор информации об угрозах информационной безопасности, представляет собой инструмент первой необходимости в процессе выявления инцидентов ИБ. Среди типовых источников TI можно выделить бесплатные подписки с вредоносными индикаторами, бюллетени производителей оборудования и ПО с описаниями уязвимостей, отчеты исследователей безопасности с детальными описаниями угроз, а также коммерческие подписки TI-вендоров. При этом зачастую сведения, получаемые с помощью вышеперечисленных источников, не обладают достаточной степенью полноты и актуальности. Повышению эффективности и улучшению качества TI может способствовать применение OSINT (разведка на основе открытых источников) и offensive-методов (то есть методов, характерных не для защищающейся, а для нападающей стороны) в информационной безопасности, о которых и пойдет речь в данной статье.

Читать полностью »

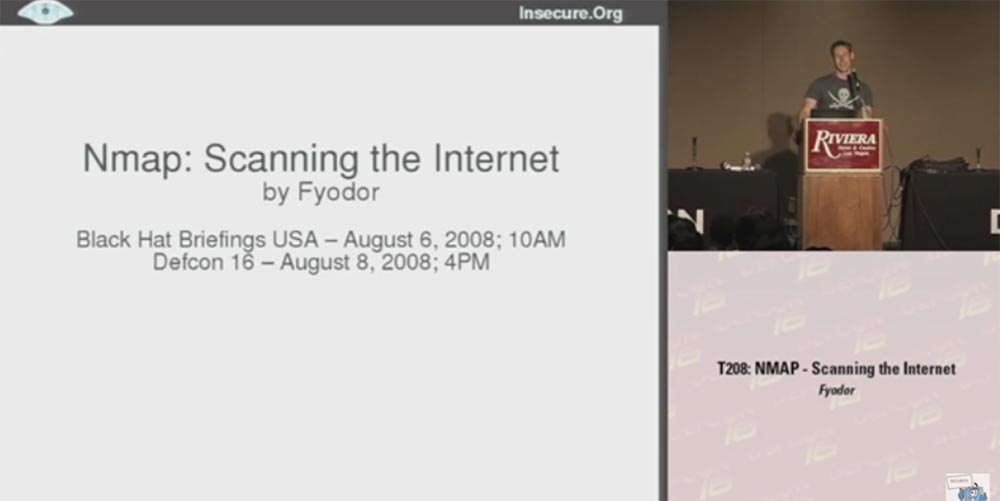

Конференция DEFCON 16. Фёдор, хакер InSecure.org. NMAP-cканирование Интернет

2018-09-10 в 4:56, admin, рубрики: ack, Ncat, Ndiff, nmap, Packet Rate Control, packet trace, syn, Top Ports, Блог компании ua-hosting.company, информационная безопасность, конференции, Сканирование сетейДобрый день, меня зовут Фёдор, я из InSecure.org и я являюсь автором проекта сканера безопасности Nmap, выпущенного в свет в 1997 году. Я хотел бы поблагодарить всех, кто сюда пришёл, и сам Defcon за то, что меня сюда пригласили. Я большой поклонник таких конференций, куда могут прийти люди, испытывающие настоящую страсть к любительским технологиям, но не имеющие компаний, которые готовы заплатить тысячи долларов за билет.

Хочу предупредить вас, что это разговор не о том, как проводить кросс-сайтовые скриптовые атаки на социальные сети или как взламывать каналы Twitter. Речь пойдёт о сканировании портов и о чём-то большем, чем сканирование портов, и если вам не нравится сканирование портов, то следующие 50 минут станут для вас худшим из кошмаров.

Потому что для меня говорить о чём-то другом будет так же непривычно, как услышать Дэна Камински, который не рассказывает о DNS. Я имею в виду, что я могу ринуться в обнаружение некоторых ОС или действие обработчика скриптов Nmap так же, как Дэн может взять свой DNS и использовать его для туннелирования YouTube, чтобы обдурить какого-нибудь болвана, но в обоих случаях мы просто расширяем свою ключевую тему.

Моя тема, как видно из первого слайда, посвящена сканированию интернета. Я потратил много времени этим летом, сканируя десятков миллионов хостов в интернете и собирая необходимые данные.

И когда я рассказываю об этом людям, они часто спрашивают: «Зачем»? Для меня сканирование является ценным само по себе, но если вам нужна какая-то причина, то в данном случае в этом случае у меня были некоторые конкретные цели проекта. Первая – это собрать эмпирические данные и использовать их для расширения и улучшения функциональности Nmap, мы поговорим об этом чуть позже.Читать полностью »

Конференция DEFCON 22. «Массовое сканирование Интернет через открытые порты». Роберт Грэхам, Пол МакМиллан, Дэн Тэнтлер

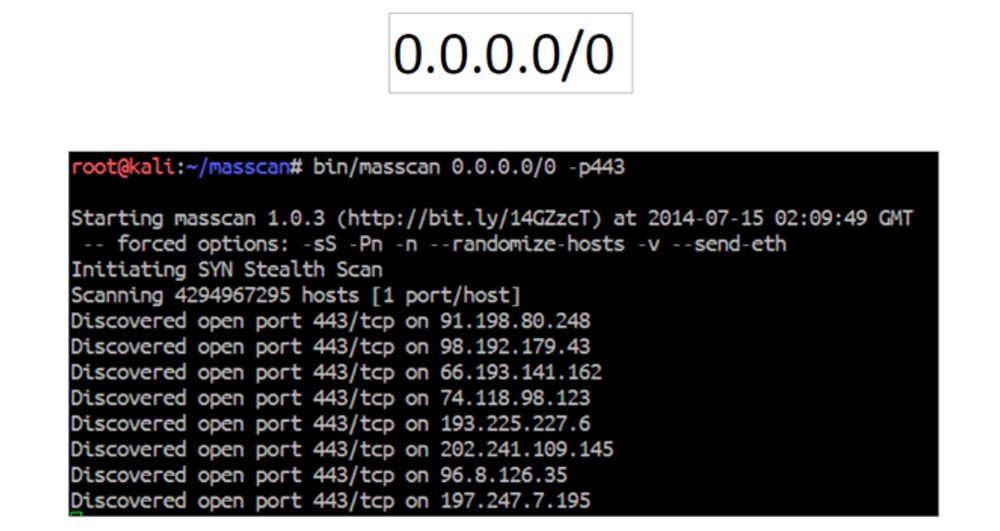

2018-03-24 в 16:40, admin, рубрики: Abuse Complaints, blackholing, Deepnet, masscan, nmap, Блог компании ua-hosting.company, информационная безопасность, конференции, Программирование, сканирование Интернет, спуфинг-атаки, Уязвимости HeartbleedМеня зовут Роб Грэхам, я глава компании Errata Security, которая занимается Интернет-консалтингом. Сегодня мы поговорим о том, как просканировать весь Интернет и для чего это нужно. До сегодняшнего времени существовало мало инструментов для решения этой задачи, поэтому мы создали свои собственные инструменты. Интернет достаточно мал – в нём всего около 4 миллиарда адресов.

Просканировать Интернет достаточно просто – Вы садитесь перед компьютером, запускаете консоль с командной строкой и вводите адрес подсети. И Вы наблюдаете, как Ваш экран заполняется данными, а строки всё бегут и бегут дальше. В результате Вы получаете список открытых портов устройств с различными IP-адресами.

Обнаружение сетевых устройств

2018-03-07 в 11:32, admin, рубрики: nmap, snmp, WMI, zabbix, Сетевые технологии, системное администрирование, сканирование сетиСканирование сети с построением списка устройств и их свойств, таких как перечень сетевых интерфейсов, с последующим снятием данных в системах мониторинга, если не вникать в происходящее, может показаться особой, компьютерной, магией. Как же это работает — под катом.

Сканер nmap как главный инструмент кино-хакеров

2016-11-18 в 18:27, admin, рубрики: nmap, Голливуд, информационная безопасность, Киберпанк, научная фантастика, хакеры, херакеры

Nmap — свободная утилита, предназначенная для разнообразного настраиваемого сканирования IP-сетей с любым количеством объектов, определения состояния объектов сканируемой сети (портов и соответствующих им служб). Изначально программа была реализована для систем UNIX, но сейчас доступны версии для множества операционных систем.

Nmap также поддерживает большой набор дополнительных возможностей, а именно: определение операционной системы удалённого хоста с использованием отпечатков стека TCP/IP, «невидимое» сканирование, динамическое вычисление времени задержки и повтор передачи пакетов, параллельное сканирование, определение неактивных хостов методом параллельного ping-опроса, сканирование с использованием ложных хостов, определение наличия пакетных фильтров, прямое (без использования portmapper) RPC-сканирование, сканирование с использованием IP-фрагментации, а также произвольное указание IP-адресов и номеров портов сканируемых сетей. В последних версиях добавлена возможность написания произвольных сценариев (скриптов) на языке программирования Lua.

Читать полностью »