Многие из нас, работая в технологических компаниях различного масштаба не раз сталкивались с не самой комфортной политикой со стороны службы безопасности. И если ключ-карты, учет рабочего времени и мониторинг сетевой активности являются нормой, при условии, что компании есть что скрывать от конкурентов, то постоянная смена паролей — мероприятие весьма утомительное.

Многие из нас, работая в технологических компаниях различного масштаба не раз сталкивались с не самой комфортной политикой со стороны службы безопасности. И если ключ-карты, учет рабочего времени и мониторинг сетевой активности являются нормой, при условии, что компании есть что скрывать от конкурентов, то постоянная смена паролей — мероприятие весьма утомительное.

Данное явление дошло до всех в различный период. Автор столкнулся в этой модой среди безопасников в уже далековатом 2013 году. Как гром среди ясного неба всю организацию оглушила новость: «в течении двух недель вы должны поменять пароли, а в дальнейшем его смена будет проводиться в принудительном порядке каждые три месяца». И я скажу вам, что это еще не слишком короткий период. В другой компании админ-самодур, иначе не назвать, который также выполнял и роль «службы безопасности» установил срок смены пароля в один месяц. Приятнее всего было, кстати, уйти в отпуск или на больничный и вернуться из него к заблокированной учетке (VPN отказывались давать даже под угрозой пыток), но это уже лирика.

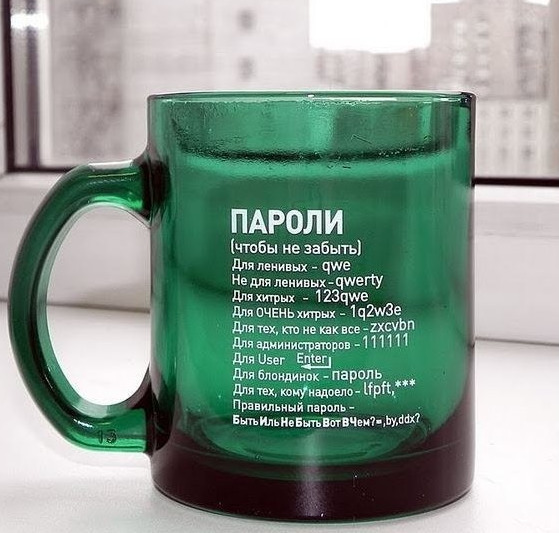

Для тех, кто пользовался pass-менеджерами типа KePass, это было не так уж и страшно, но та часть сотрудников, что помнила свои пароли наизусть, была немного (на самом деле много) опечалена.

Читать полностью »