9. Сети для самых маленьких. Часть девятая. Мультикаст

8.1 Сети для Самых Маленьких. Микровыпуск №3. IBGP

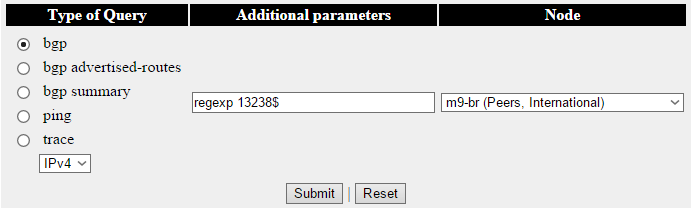

8. Сети для самых маленьких. Часть восьмая. BGP и IP SLA

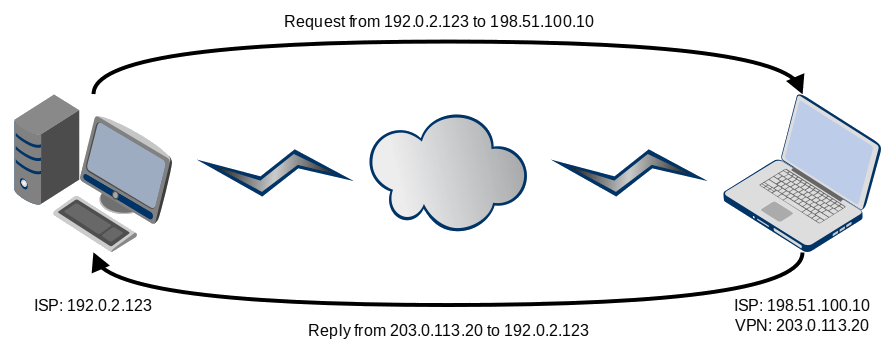

7. Сети для самых маленьких. Часть седьмая. VPN

6. Сети для самых маленьких. Часть шестая. Динамическая маршрутизация

5. Сети для самых маленьких: Часть пятая. NAT и ACL

4. Сети для самых маленьких: Часть четвёртая. STP

3. Сети для самых маленьких: Часть третья. Статическая маршрутизация

2. Сети для самых маленьких. Часть вторая. Коммутация

1. Сети для самых маленьких. Часть первая. Подключение к оборудованию cisco

0. Сети для самых маленьких. Часть нулевая. Планирование

В прошлый раз мы не оставили камня на камне при разборе MPLS. И это, пожалуй, хорошо.

Но до сих пор только призрачно прорисовывается применение его в реальной жизни. И это плохо.

Этой статьёй начнём исправлять ситуацию. Вообще же читателя ждёт череда из трёх статей: L3VPN, L2VPN, Traffic Engineering, где мы постараемся в полной мере рассказать, для чего нужен MPLS на практике.

- VRF, VPN-Instance, Routing Instance

- >>>VRF-Lite

- MPLS L3VPN

- >>>Data Plane или передача пользовательских данных

- >>>>>>Роль меток MPLS

- >>>>>>>>>Транспортная метка

- >>>>>>>>>Сервисная метка

- >>>Терминология

- >>>Control Plane или передача служебной (маршрутной) информации

- >>>>>>Протоколы маршрутизации

- >>>>>>>>>MBGP

- >>>>>>>>>>>>Route Distinguisher

- >>>>>>>>>>>>Route Target

- Практика

- >>>VRF-Lite

- >>>MPLS L3VPN

- >>>>>>Взаимодействие между VPN

- Трассировка в MPLS L3VPN

- ВиО

- Полезные ссылки

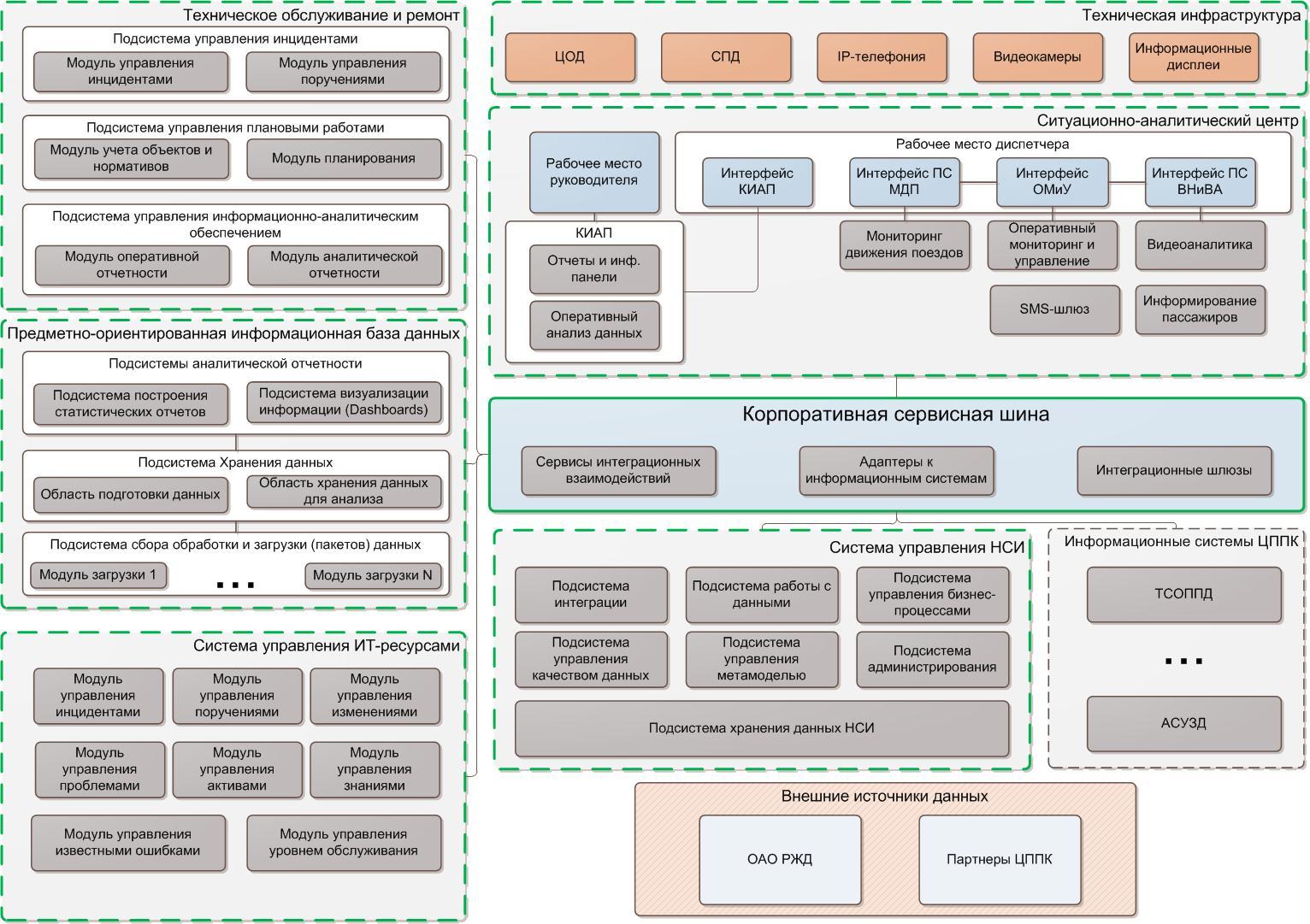

Итак, linkmeup — уже больше не аутсорсинг по поддержке хоть и крупной, но единственной компании, мы — провайдер. Можно даже сказать федеральный провайдер, потому что наша оптика ведёт во все концы страны. И наши многочисленные клиенты хотят уже не только высокоскоростной доступ в Интернет, они хотят VPN.

Сегодня разберёмся, что придётся сделать на нашей сети (на которой уже меж тем настроен MPLS), чтобы удовлетворить эти необузданные аппетиты.