Сегодня в Сан-Франциско заканчивается одно из важных мероприятий в индустрии инфобезопасности — конференция RSA. Свои решения здесь представляют более 400 компаний. Здесь есть все: от точечных решений защите VPN и шифрованию до комплексных систем безопасности. Одной из ключевых тем конференции стала эволюция киберугроз и собственно развитие инфраструктуры, которую предполагается от них защищать. Среди знакомых, но по-прежнему актуальных тем — защита облачных систем (в любом понимании этого термина), а среди новых — защита Internet of Things, экосистемы, где мы скоро будем иметь дело с миллиардами устройств, маломощных по отдельности, но в совокупности дающих невиданную ныне вычислительную мощность.

Сегодня в Сан-Франциско заканчивается одно из важных мероприятий в индустрии инфобезопасности — конференция RSA. Свои решения здесь представляют более 400 компаний. Здесь есть все: от точечных решений защите VPN и шифрованию до комплексных систем безопасности. Одной из ключевых тем конференции стала эволюция киберугроз и собственно развитие инфраструктуры, которую предполагается от них защищать. Среди знакомых, но по-прежнему актуальных тем — защита облачных систем (в любом понимании этого термина), а среди новых — защита Internet of Things, экосистемы, где мы скоро будем иметь дело с миллиардами устройств, маломощных по отдельности, но в совокупности дающих невиданную ныне вычислительную мощность.

Но IoT — это тема хоть и ближайшего, но будущего, а самой серьезной практической темой стала защита от таргетированных атак. Почему это важно? Речь идет о целевых атаках на конкретные компании. Если традиционное вредоносное ПО «бьет по площадям», то здесь мы говорим о попытках взломать заранее выбранную жертву. А значит в таких атаках разведка и использование уникальных особенностей инфраструктуры не менее важны, чем собственно инструменты атаки. Последние могут быть уникальными для каждой конкретной жертвы, что хорошо показано на примере кампании Poseidon.

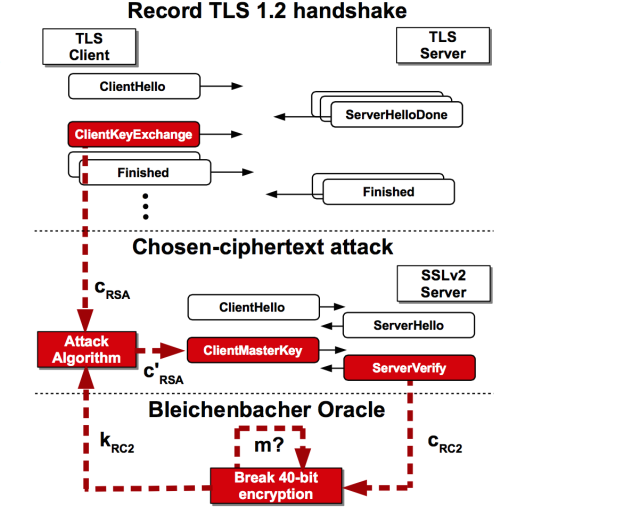

Есть тысячи способов взлома одной той же компании. Выявить и закрыть все потенциально уязвимые точки невозможно. Но делать что-то надо, и тут каждый производитель предлагает свои способы. Общий момент: требуется собирать и обрабатывать огромный массив информации и выявлять подозрительную активность, отличную от нормальной сетевой деятельности сотрудников. Мы в «Лаборатории» показали на конференции свое решение — Kaspersky Anti Targeted Attack Platform — подробнее о нем можно почитать тут. Новые угрозы тем временем появляются без перерывов и выходных, и ключевое событие этой недели — атака DROWN. О ней поговорим поподробнее. Все выпуски дайджеста доступны по тегу.

Читать полностью »