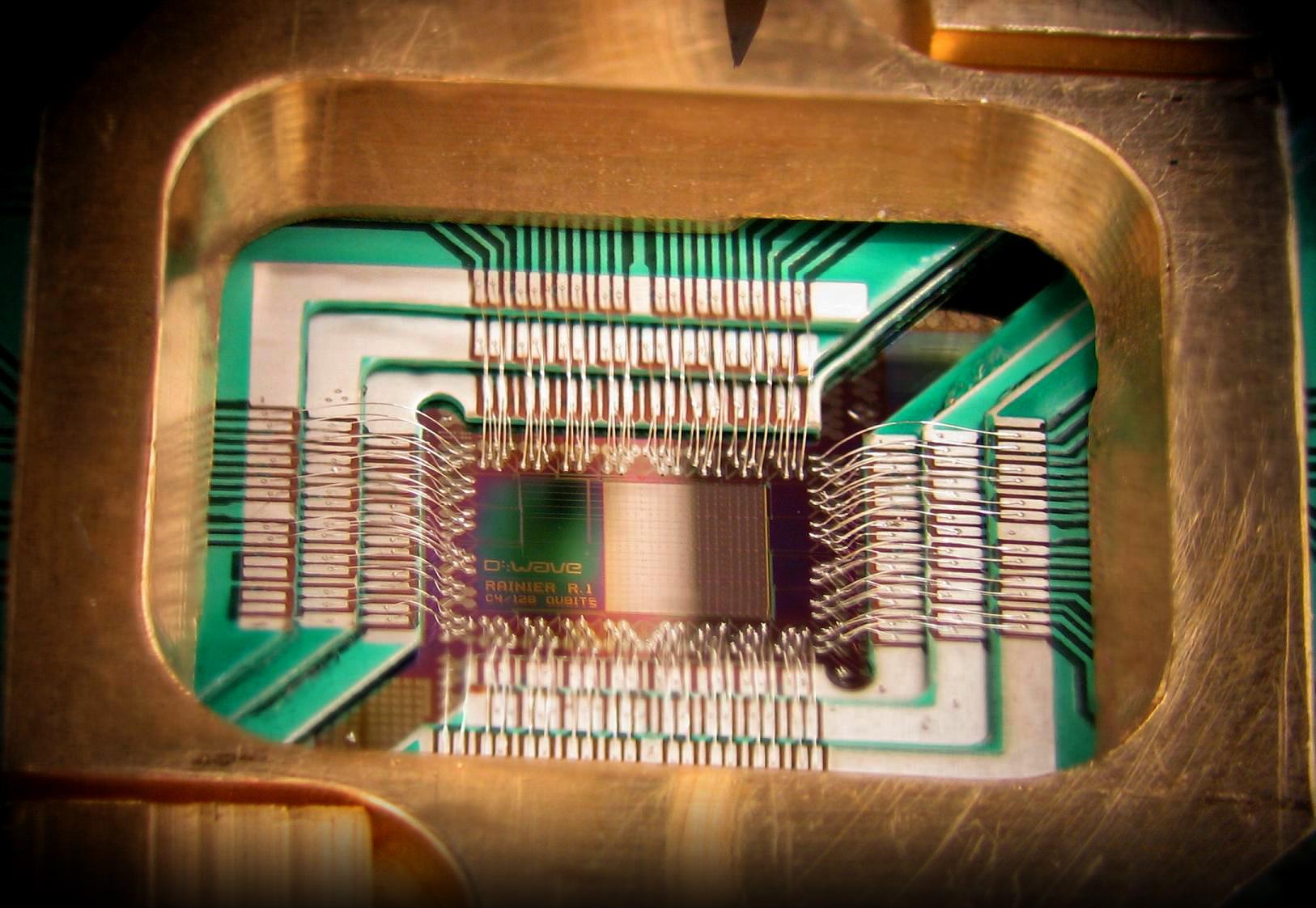

Национальный институт стандартов и технологий (National Institute of Standards and Technology, NIST) на днях обратился к общественности с просьбой помочь в решении проблемы, которую представители самого института называют «надвигающейся угрозой информационной безопасности». Речь идет о том, что квантовые компьютеры, прототипы которых уже работают, в будущем смогут легко взламывать любые коды шифрования, которые используются для защиты информации.

Представители НИСТ просят у специалистов по кибербезопасности, ученых и обычных пользователей устроить брейнсторминг по вопросу «постквантовой криптографии», алгоритмов, которые были бы недоступными и для квантовых компьютеров. Запрос организации официально зарегистрирован в Федеральном Реестре.

Читать полностью »