Certified Network Defender (CND) следующий уровень после Certified Encryption Specialist (ECES). Курс и сертификация намного более популярные, сложные, интересные и уже требуют определенный опыт работы с сетью. Для меня это была вторая сертификация в EC-Council, а мои коллеги пошли сразу на CEH.

Как и в прошлый раз статья не ограничится только экзаменом, а будет дополнительная информация охватывающая некоторые организационные моменты.

О сертификации и о курсе

Полная информация доступна на официальном сайте.

CND это около 1500 страниц учебника, официальный курс на 40 академических часов, экзамен на 4 часа, 100 вопросов и проходной балл от 60% до 85% в зависимости от пула вопросов (проходной балл будет указан непосредственно перед экзаменом, у меня он был 70%).

Курс состоит из 14 модулей:

- Основы компьютерных сетей и подходы к их защите;

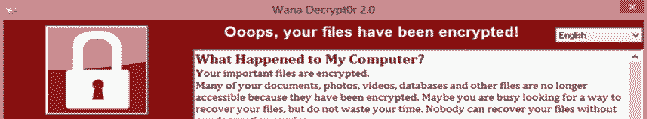

- Угрозы сетевой безопасности, уязвимости и атаки;

- Управление сетевой безопасностью, протоколы и устройства;

- Проектирование и внедрение политики сетевой безопасности;

- Физическая безопасность;

- Безопасность хостов;

- Проектирование и конфигурирование межсетевых экранов;

- IDS. Проектирование и конфигурирование систем обнаружения вторжений;

- VPN. Проектирование и конфигурирование виртуальных частных сетей;

- Wi-Fi. Защита беспроводных сетей;

- Мониторинг и анализ сетевого трафика;

- Риски и управление уязвимостями;

- Резервное копирование и восстановление данных;

- Управление реагированием на инциденты.

Я не заметил чтобы CND в материалах или в вопросах на экзамене как-то пересекался с ECES, но вот с CEH имеется очень крепкая связь, который практически является CND + хакерские техники и инструменты.

Учебным центром выдается ключ для личного кабинета Aspen, учебные материалы и ваучер на экзамен действительны 1 год.Читать полностью »