Считаете ли вы, что содержимое письма электронной почты нельзя изменить после доставки? Если вас интересует вопрос информационной безопасности, вам следует узнать о методе атаки, который исследователи из Mimecast назвали ROPEMAKER.

Акроним ROPEMAKER расшифровывается как «Remotely Originated Post-delivery Email

Manipulation Attacks Keeping Email Risky». В действительности ROPEMAKER — это тип хакерской атаки через электронную почту, обнаруженный Франциско Рибейро (@blackthorne) из Mimecast. Этот эксплойт может дать злоумышленнику возможность удаленно изменять контент письма электронной почты в любое время после доставки. Является ли ROPEMAKER уязвимостью, которую необходимо исправить, чтобы защитить обычных пользователей? Мы надеемся, что эта статья поможет ответить на этот вопрос.

По происхождению ROPEMAKER лежит на пересечении электронной почты и веб-технологий, таких как HTML и CSS. Хотя использование этих веб-технологий сделало электронную почту визуально более привлекательной и динамичной по сравнению с ее предшественником, основанным исключительно на тексте, это также привело к появлению нового для email вектора атаки. Люди обычно ожидают, что содержимое веб-страниц будет динамичным и может меняться мгновенно, но не ожидают этого от писем. Таким образом, ROPEMAKER представляют собой еще один потенциальный вектор атаки, который может быть использован злоумышленниками для распространения, например, вирусов-вымогателей.

Принципиально ROPEMAKER существует, потому что два ресурса, которые расположены удаленно друг от друга, но связаны через сеть, могут взаимодействовать так, что один из них повлияет на выполнение другого. При использовании веб-контента удаленные данные могут быть извлечены без прямого управления локальным пользователем. При условии соответствующих настроек безопасности это происходит автоматически, и в большинстве случаев, является ожидаемой и желаемой пользователем функциональностью. Прекрасным примером является использование удаленных таблиц стилей (CSS).

CSS — это краеугольная технология, используемая большинством веб-сайтов для создания визуально привлекательных веб-страниц. ROPEMAKER использует тот факт, что CSS позволяет разделить оформление внешнего вида и сам контент. Важно отметить, что при определённых настройках безопасности множество почтовых клиентов могут использовать файл CSS локально или удаленно через сеть. И, конечно же, ключ к этому эксплойту с точки зрения безопасности состоит в том, что часть используемых элементов системы находится в ненадежной зоне. И вместо того, чтобы контролировать только внешний вид электронной почты, удаленный CSS может фактически изменить содержимое письма.

Как злоумышленники могут использовать ROPEMAKER в кибер-атаках?

Представьте, что кибер-преступник со злым умыслом отправляет своей предполагаемой жертве электронное письмо на основе HTML с CSS, расположенном на удалённом сервере. ROPEMAKER будет работать до тех пор, пока клиент электронной почты автоматически подключается к удаленному серверу для получения желаемого «стиля» для письма.

Например, злоумышленник может заменить отображение «хорошего» URL-адреса на «плохой» URL-адрес, изменив удаленный CSS-код. Также он может превратить текст в «плохой» URL-адрес или изменить контент доставленного письма, что повлияет на смысл сделки, путём замены «да» на «нет» или «1 доллар» на «1 млн долларов».

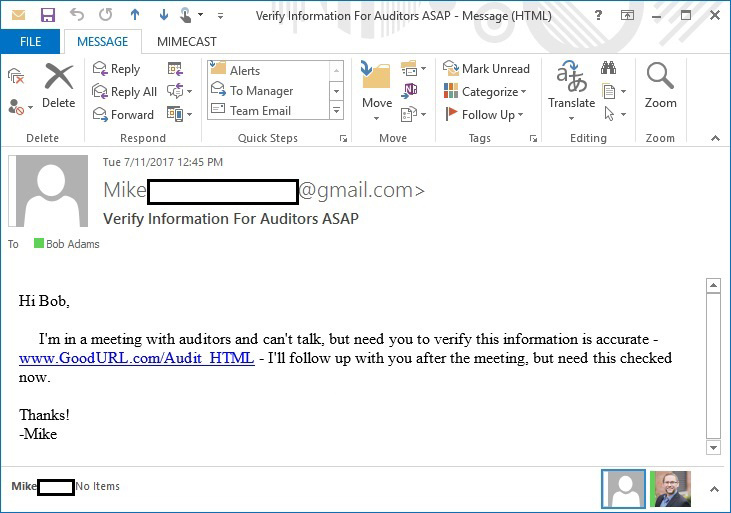

Switch Exploit

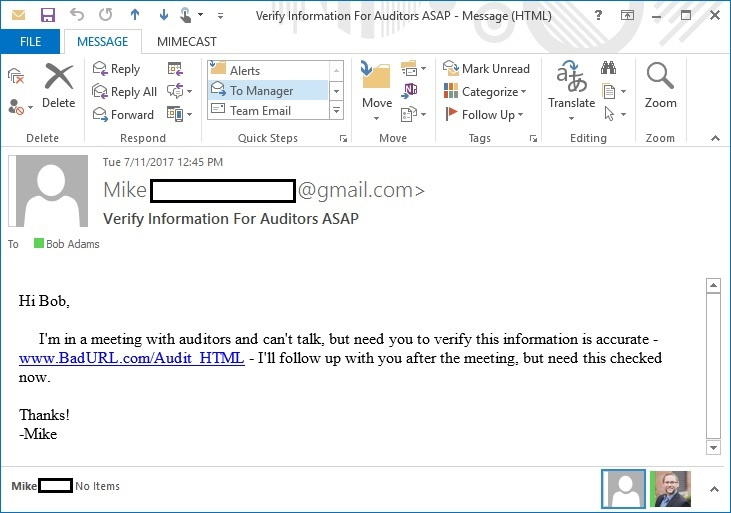

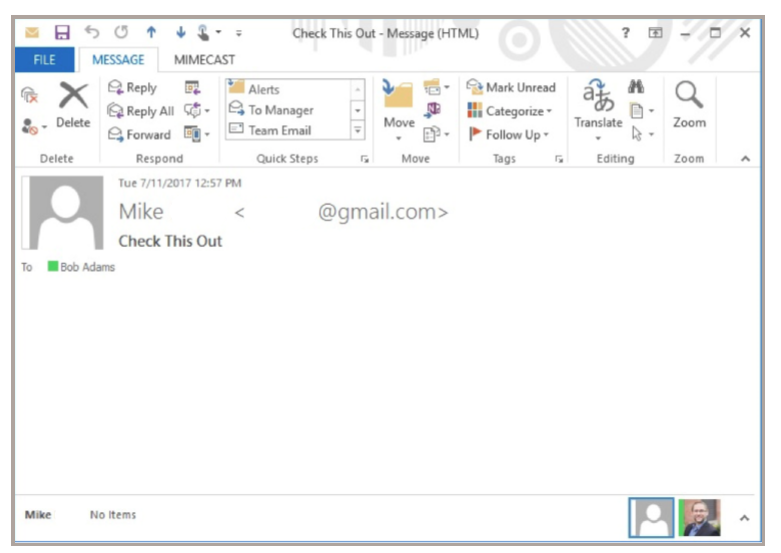

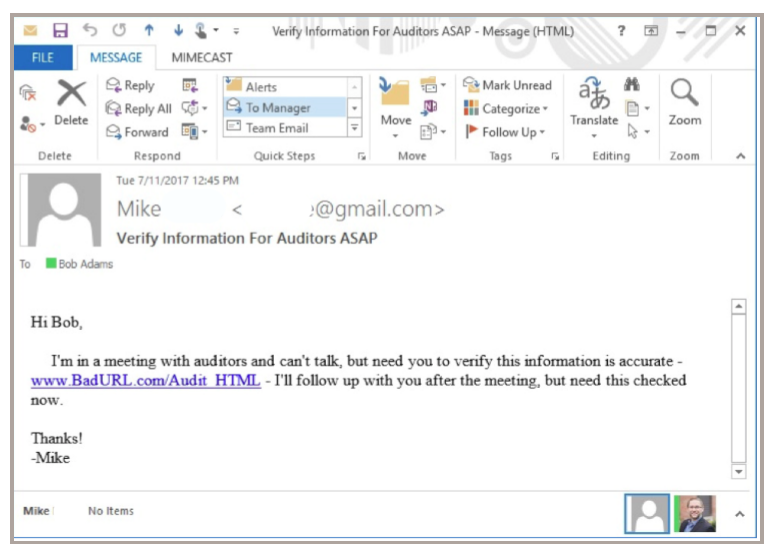

В первом примере, который исследователи называют «Switch», хороший URL-адрес в письме позже «переключается» злоумышленником в том же сообщении на плохой URL-адрес. Всё выглядит хорошо на рисунке 1. Но отредактировав удаленный CSS, письмо получает новый «стиль» (рисунок 2).

Рисунок 1

Рисунок 2

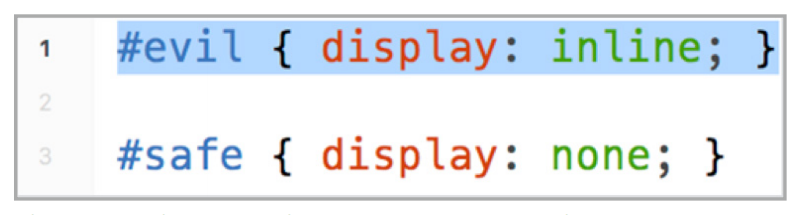

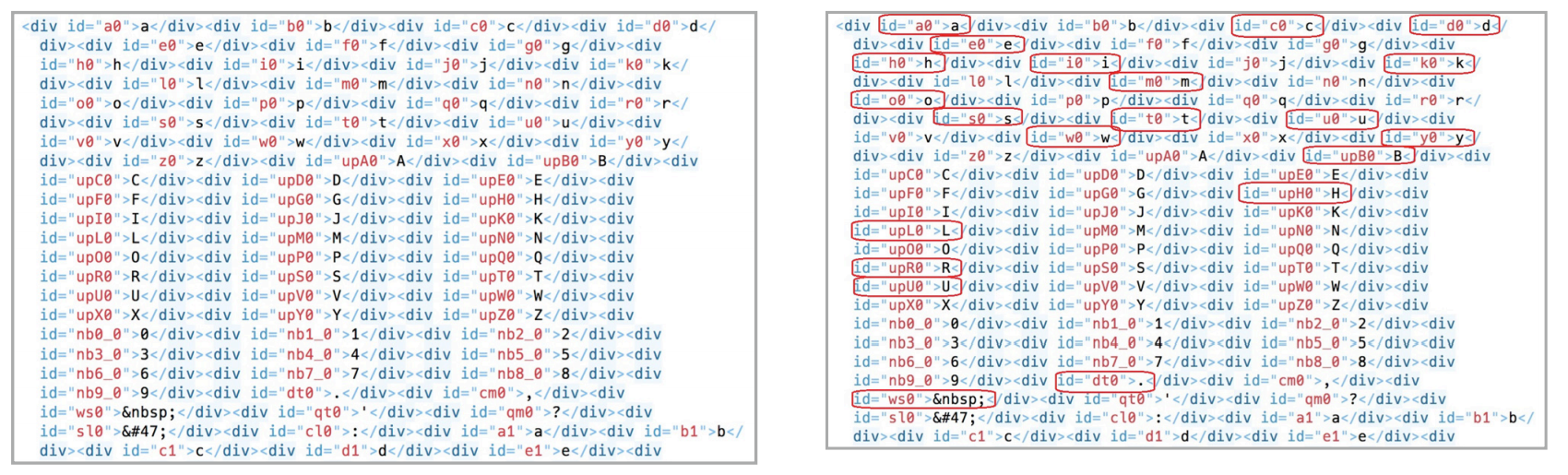

Удаленный CSS-код, который переключает стиль для отображения «плохого» URL-адреса в этом примере.

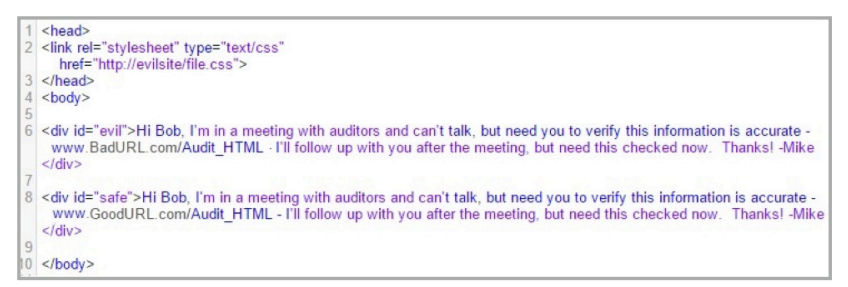

HTML-письмо с вызовом удаленного CSS.

Оба URL-адреса отправляются в исходном электронном письме и, таким образом, решение проблемы в проверке «Хорошего» и «Плохого» URL-адреса до того, как будет разрешен переход по ним пользователю. Организации, не использующие блокировку вредоносных URL системами безопасности, будут подвержены подобным угрозам.

Matrix Exploit

«Matrix Exploit» более изощрен. Внутри электронного письма содержится матрица всех символов ASCII для каждой буквы. Используя правила отображения CSS, злоумышленник может выборочно изменять видимость каждой буквы и, таким образом, воссоздать желаемый текст в письме в любой момент. Например, атака может начинаться с отображения пустого письма, как показано на рисунке 5. И относительно простыми манипуляциями в удаленном CSS-файле можно изменить содержимое. В результате пользователь увидит, то что на рисунке 6.

Рисунок 5

Рисунок 6

Matrix Exploit опаснее, потому что само письмо в этом случае — просто текст без каких-либо URL-адресов или другого контента, который можно обнаружить при доставке (хотя относительно большое количество тегов HTML и размер сообщения может служить сигналом). Однако, как только удаленный CSS будет применён для выборочного отображения текста и URL-адресов, клиент электронной почты покажет ссылку с возможностью клика (например, Apple Mail), либо, по крайней мере, будет содержать текст с URL-адресом. Таким образом, доверчивый пользователь сможет легко его скопировать и использовать в браузере.

Microsoft Outlook, например, можно настроить для предупреждения перед автоматической загрузкой внешних ресурсов. Но сколько пользователей просто отклоняет предупреждение или отключает настройку? С точки зрения пользователей, если часть письма выглядит хорошо, почему бы не получить остальную часть сообщения?

Поскольку URL-адрес отображается после доставки, шлюз безопасности электронной почты не может найти и проверить вредоносный url, поскольку на момент доставки его нет. Для этого потребуется интерпретация CSS файлов, а это выходит за рамки функциональности существующих систем безопасности электронной почты.

Как происходит изменение отображаемого текста при использовании Matrix Exploit.

Важно отметить, что блок кода как на рисунке выше представляет возможность отобразить только одну позицию в матрице отображаемых символов и, следовательно, его необходимо повторять для всех позиций в предполагаемом письме. Таким образом, потребуется относительно большое по объёму письмо, чтобы отобразить относительно короткое сообщение.

Раскрытие информации о ROPEMAKER

В конце 2016 года Mimecast уведомил основных поставщиков почтовых клиентов, в частности Apple и Microsoft.

Совсем недавно Mimecast получил ответ от Apple:

пользователи могут отключить загрузку удаленного контента, перейдя по меню Mail > Preferences > Viewing and unchecking “Load remote content in messages”.

Решение предоставляется на уровне пользователя и таким образом, находится под его контролем, что добавляет риски. Действительно ли пользователи понимают потенциальные угрозы информационной безопасности? Кроме того, у iOS нет такой же возможности в настройках. Единственный ответ от Microsoft охарактеризовал ROPEMAKER как «not a vulnerability». А каково ваше мнение?

Автор: Cloud4Y