Криптовымогатель Jigsaw играет с пользователем, как персонаж фильма «Пила» (+ инструкция по обезвреживанию)

Зловред удаляет файлы раз в час и при попытках перезагрузить ПК

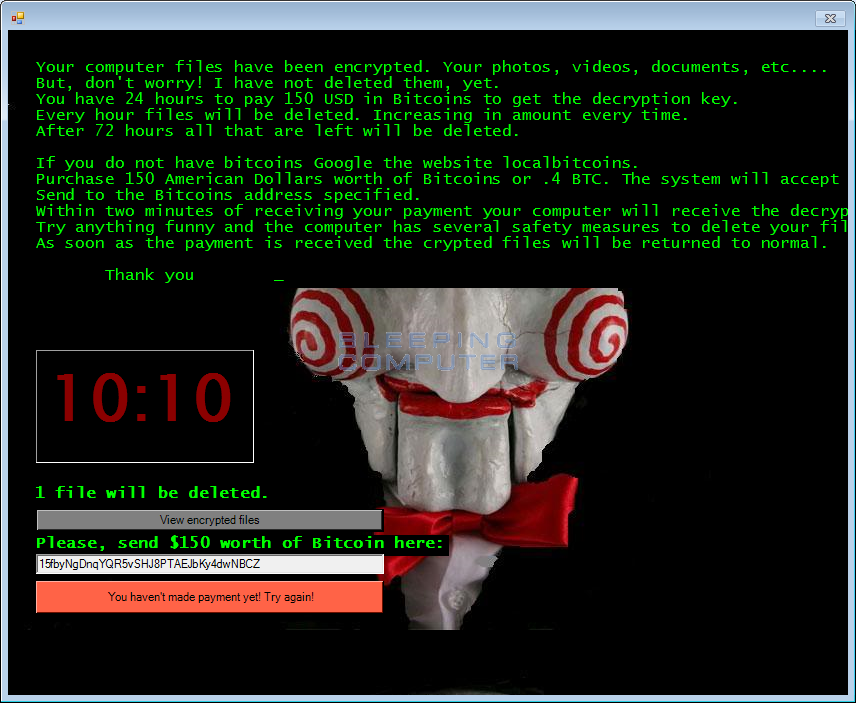

Зловредных программ, угрожающих сохранности данных пользователя, становится все больше. Не успели решить проблему с криптовымогателем Petya [1], шифрующим жесткий диск пользователя вместо отдельных файлов, как появилось еще одно [2] ransomware — криптовымогатель Jigsaw. Это ПО не просто шифрует файлы пользователя и требует выкуп за их дешифровку. Каждые 60 минут удаляется один файл пользователя, также данные уничтожаются вымогателем и при попытке перезагрузить ПК. Через некоторое время ежечасная «экзекуция» затрагивает уже не один, а больше файлов. При перезагрузке же удаляется не один и не два файла, а сразу тысяча.

Все это очень сильно действует на пользователя, и тот, в большинстве случаев, предпочитает заплатить. При этом на экране выдается инструкция о том, сколько нужно заплатить (биткоин-эквивалент $150) и где можно взять биткоины для оплаты «выкупа». Уже страшно? В общем-то, все это может подействовать и на технически подготовленного пользователя… Но выход есть — как и в случае с Petya, нашлись пользователи, которые научились обезвреживать ransomware. Теперь эти пользователи делятся опытом с другими.

Что делать?

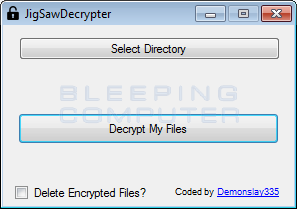

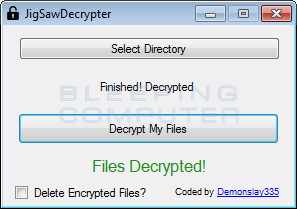

Благодаря анализу, проведенному пользователями Твиттера MalwareHunterTeam [3], DemonSlay335 [4], и BleepinComputer [5], найден способ обезвреживания ПО. Выпущен дешифровщик, который может расшифровывать файлы, затронутые Jigsaw.

Изначально необходимо завершить процессы firefox.exe и drpbx.exe в диспетчере задач. Это позволит избежать удаления файлов. Затем запускаем MSConfig и останавливаем процесс firefox.exe, который расположен в %UserProfile%AppDataRoamingFrfxfirefox.exe. Далее дешифруем файлы при помощи этой программы [6].

Все довольно просто:

Если нужно расшифровать все файлы на диске, выбираем не папку, а корень диска, и нажимаем на «Decrypt my files».

А дальше — дальше запускаем антивирусное ПО с новыми базами, и проверяем ПК.

Технические детали Jigsaw

После того, как зловред попадает на компьютер пользователя, он начинает искать файлы с определенным расширением, и шифрует их с AES-шифрованием. Родные расширения заменяются на .FUN, .KKK, или .BTC.

Их список размещается в %UserProfile%AppDataRoamingSystem32WorkEncryptedFileList.txt. Биткоин адрес сохраняется в файле %UserProfile%AppDataRoamingSystem32WorkAddress.txt.

Файлы, связанные с этим зловредом:

%UserProfile%AppDataRoamingFrfx

%UserProfile%AppDataRoamingFrfxfirefox.exe

%UserProfile%AppDataLocalDrpbx

%UserProfile%AppDataLocalDrpbxdrpbx.exe

%UserProfile%AppDataRoamingSystem32Work

%UserProfile%AppDataRoamingSystem32WorkAddress.txt

%UserProfile%AppDataRoamingSystem32Workdr

%UserProfile%AppDataRoamingSystem32WorkEncryptedFileList.txt

Наконец, элементы реестра:

HKCUSoftwareMicrosoftWindowsCurrentVersionRunfirefox.exe %UserProfile%AppDataRoamingFrfxfirefox.exe

Как видим, шифровальщик не самый опасный, но задумка, конечно, сильная. Если будущие версии криптовымогателя будут защищены лучше, справиться с Jigsaw будет куда как сложнее.

Автор: marks

Источник [7]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/diy-ili-sdelaj-sam/117830

Ссылки в тексте:

[1] криптовымогателем Petya: https://geektimes.ru/post/274104/

[2] появилось еще одно: http://www.bleepingcomputer.com/news/security/jigsaw-ransomware-decrypted-will-delete-your-files-until-you-pay-the-ransom/

[3] MalwareHunterTeam: https://twitter.com/intent/user?screen_name=malwrhunterteam

[4] DemonSlay335: https://twitter.com/intent/user?screen_name=demonslay335

[5] BleepinComputer: https://twitter.com/intent/user?screen_name=BleepinComputer

[6] этой программы: https://download.bleepingcomputer.com/demonslay335/JigSawDecrypter.zip

[7] Источник: https://geektimes.ru/post/274264/

Нажмите здесь для печати.