Расширение от Google для Chrome, защищающее от фишинга, оказалось бесполезным

На этой неделе Google с гордостью представила [1]новое расширение для браузера Chrome под названием Password Alert. Оно было призвано обезопасить пользователей от кражи их паролей фишинговыми сайтами.

Фишинг – одна из самых популярных и успешных систем кражи паролей. Жертва получает электронное письмо, которое выглядит, как настоящее письмо от его любимого сервиса (например, Gmail). В письме каким-либо образом обосновывается необходимость срочно зайти на сайт системы, и даётся ссылка на сайт. Пользователь проходит по ссылке и на сайте системы вводит свои логин и пароль.

Суть атаки в том, что пользователь по ссылке попадает не на сайт системы, а на сайт злоумышленника, который выглядит точь-в-точь, как нужный. Таким образом злоумышленник получает логин и пароль пользователя.

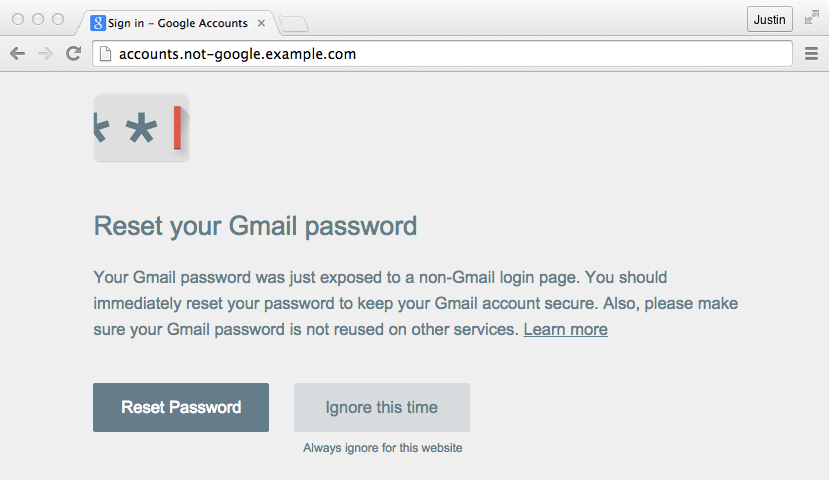

По задумке разработчиков защиты от фишинга, Password Alert хранит хэш от пароля к учётной записи Gmail. Если пользователь вводит пароль с таким хэшом на каком-то другом сайте, расширение трубит тревогу, показывая всплывающее окно с предупреждением.

На следующий же после публикации блогозаписи день Пол Мур, специалист по безопасности из Великобритании, обнаружил до смешного простой способ [2] для злоумышленника отключить предупреждение. Дело в том, что Password Alert встраивало код для показа окна в обычный DOM. Нижеследующий код удаляет оттуда окно с предупреждением:

<script type="text/javascript">

setInterval(function() {

if(document.getElementById("warning_banner")) {

document.getElementById("warning_banner").remove();

}

}, 5);

</script>

Оперативно среагировав на заявление Мура, разработчики обновили расширение. Теперь оно показывало баннер, пользуясь интерфейсом браузера, а не DOM. Но на них нашлась проруха и на этот раз.

Немного поколдовав, Мур понял [3], что расширение проверяет ввод пароля, фильтруя ввод с клавиатуры, который происходит после полной загрузки страницы. Если после ввода каждого символа пароля перезагружать страницу, расширение будет получать только по одному символу, поэтому оно не сможет отследить факт ввода пароля в текстовое поле.

Ввиду этого, Password Alert, хотя и будет полезным, но ни в коем случае не станет панацеей. По мнению хитрого исследователя, такого плана защиту невозможно сделать без серьёзной переработки схемы работы браузера или системы ввода паролей.

Автор: SLY_G

Источник [4]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/google/90011

Ссылки в тексте:

[1] с гордостью представила : http://googleblog.blogspot.nl/2015/04/protect-your-google-account-with.html

[2] обнаружил до смешного простой способ : http://arstechnica.com/security/2015/04/30/behold-the-drop-dead-simply-exploit-that-nukes-googles-password-alert/

[3] Немного поколдовав, Мур понял: https://threatpost.com/researcher-finds-method-to-bypass-google-password-alert/112536

[4] Источник: http://geektimes.ru/post/249910/

Нажмите здесь для печати.