RDPPatcher продает доступ к Вашему компьютеру по низкой цене

В последние месяцы антивирусная лаборатория PandaLabs компании Panda Security наблюдает значительный рост вредоносных программ, которые устанавливаются с использованием Remote Desktop Protocol (RDP) [1]. Каждый день мы видим тысячи попыток заражения с использованием вымогателей (ransomware), взламывающих системы для майнинга биткоинов и других целей. В целом все такие угрозы имеют общий подход: доступ к компьютеру через удаленный рабочий стол (RDP) после подбора регистрационных данных с помощью метода brute force.

Новая обнаруженная атака использует такую же технику входа, но ее цель полностью отличается от тех атак, что мы анализировали ранее. В этот раз, после проникновения в систему, угроза фокусируется на поиске POS-терминалов и ATM. Причина для этого кроется в том, что эти терминалы достаточно просты для анонимной атаки из Интернета, а финансовая выгода от продажи украденной информации очень высока.

RDPPatcher: продажа доступа к системе на черном рынке

В данном случае атака типа brute force длилась более двух месяцев до тех пор, пока в январе 2017 года хакеры не подобрали корректные регистрационные данные и не получили доступ к системе. После того как система была скомпрометирована, кибер-преступники попытались заразить ее вредоносной программой. Они обнаружили, что их попытки были заблокированы продуктом Adaptive Defense [2]. После этого они модифицировали вредоносную программу и попробовали снова, но также безуспешно. Поскольку решение расширенной информационной безопасности Panda не основано на сигнатурах и не опирается на имеющиеся знания о вредоносной программе для ее блокировки, модификация вредоносной программы не меняет результат.

Из анализа вредоносной программы становится понятна цель атаки. Хэши двух файлов следующие:

MD5 d78be752e991ccbec16f11e4fc6b2115

SHA1 4cc9d2c98f22aefab50ee217c1a0d872e93ce541MD5 950e8614db5c567f66d0900ad09e45ac

SHA1 9355a60dd51cfd02a921444e92e012e25d0a6be

Оба файла были созданы в Delphi и упакованы с помощью Aspack. После их распаковки мы обнаружили, что они очень похожи между собой. Мы проанализировали самые последние из них: (950e8614db5c567f66d0900ad09e45ac).

Этот троян, обнаруживаемый как Trj/RDPPatcher. A изменяет записи в реестре Windows для того, чтобы изменить тип RDP-валидации. Вот записи, которые меняет система:

HKLMSYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp /v UserAuthentication /t REG_DWORD /d 1

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp” /v UserAuthentication /t REG_DWORD /d 1

Кроме того, он удаляет следующие записи, если они присутствуют в системе:

“HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem” /v legalnoticecaption /f

“HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem” /v legalnoticetext /f

Впоследствии, он оставляет другой файл (MD5: 78D4E9BA8F641970162260273722C887) в папке %TEMP%. Этот файл представляет собой вариант приложения rdpwrap [3] и он запускается через команду runas [4] с параметрами “-i –s”, чтобы активировать одновременные RDP-сессии в системе.

Затем он переходит к профилю машины и получает следующую информацию о ней:

• Имя пользователя

• Название устройства

• Период времени, когда устройство было включено

• Версия операционной системы

• Язык

• Виртуальная машина

• Память

• Название процессора

• Количество ядер процессора

• Скорость процессора

Затем он соединяется с сервером управления (C&C server) для доступа к списку служб, которые измеряют скорость подключения к Интернету, а затем сохраняет данные, связанные со скоростью входящего и исходящего соединения. Далее он проверяет, какой антивирус установлен на компьютере. Вопреки тому, что мы привыкли видеть в большинстве вредоносных атак, он не удаляет установленный антивирус и не меняет его работу. Он просто собирает данные.

Мы смогли извлечь из кода список тех процессов, поиск которых он осуществляет:

См. таблицу 1 [5]

После этого он начинает искать различные типы программ, чтобы продолжить профилирование компьютера. В основном он ищет программы, связанные с POS, ATM и азартными онлайн-играми. Ниже приводим небольшую часть программ, которые он ищет (всего их несколько сотен):

См. таблицу 2 [6]

Он также «проходит» по истории посещений, проверяя соответствия с другим списком, представленным по категориям в зависимости от сферы интересов:

См. таблицу 3 [7]

Все эти действия необходимы для того, чтобы «пометить» компьютер в соответствии с используемым на нем ПО и посещенными веб-страницами.

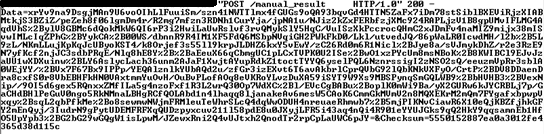

После завершения процедуры сбора данных с системы, он делает запрос на сервер управления C&C. Чтобы скрыть отправку информации через веб-трафик от систем безопасности, он сперва шифрует данные с помощью AES128 с паролем “8c@mj}||v*{hGqvYUG”, который был встроен в анализируемый образец. Затем он кодирует его в base64

Пример зашифрованного запроса.

Сервер управления C&C, используемый для данного образца вредоносной программы, расположен в Гибралтаре:

Заключение

Как мы видели, первое, что стремится сделать злоумышленник, — это провести инвентаризацию компьютера, собрав широкий спектр информации (аппаратное обеспечение, программное обеспечение, посещенные веб-страницы, скорость Интернет-соединения), и установить приложение, которое позволяет запустить несколько RDP-сессий одновременно. Здесь нет кражи данных, паролей или чего-то еще, как в других случаях.

Объяснение всему этому вполне простое: кибер-преступники, стоящие за этими атаками, продают доступ к этим взломанным компьютерам по очень низкой цене. Имея на руках столько данных с каждой системы, они могут продавать доступ к ним другим группам злоумышленников, которые специализируются в различных сферах. Например, группам, которые специализируются на краже данных банковских карт, они могут продавать доступ к компьютерам, на которых установлено ПО для POS-терминалов, и т.д. Кибер-преступность действительно стала профессиональной деятельностью и очень выгодным рэкетом.

@PandaSecurityRus [17]

Panda Security [18]

-

15 декабря 2016 в 10:49

Прогнозы на 2017 год: меньше вредоносных программ, но более эффективные атаки [21] -

20 ноября 2015 в 16:04

Новый ежеквартальный отчет антивирусной лаборатории PandaLabs [22]

Автор:

Источник [23]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/hakery/244057

Ссылки в тексте:

[1] устанавливаются с использованием Remote Desktop Protocol (RDP): https://habrahabr.ru/company/panda/blog/320290/

[2] Adaptive Defense: http://www.pandasecurity.com/russia/enterprise/solutions/advanced-threat-protection/

[3] rdpwrap: https://github.com/stascorp/rdpwrap

[4] runas: https://en.wikipedia.org/wiki/Runas

[5] См. таблицу 1: http://pandanews.pandasecurity.com/emailing/antivirus.pdf

[6] См. таблицу 2: http://pandanews.pandasecurity.com/emailing/software.pdf

[7] См. таблицу 3: http://http://pandanews.pandasecurity.com/emailing/browser%20history.pdf

[8] rdp: https://habrahabr.ru/search/?q=%5Brdp%5D&target_type=posts

[9] RDPPatcher: https://habrahabr.ru/search/?q=%5BRDPPatcher%5D&target_type=posts

[10] POS-терминал: https://habrahabr.ru/search/?q=%5BPOS-%D1%82%D0%B5%D1%80%D0%BC%D0%B8%D0%BD%D0%B0%D0%BB%5D&target_type=posts

[11] atm: https://habrahabr.ru/search/?q=%5Batm%5D&target_type=posts

[12] panda security: https://habrahabr.ru/search/?q=%5Bpanda%20security%5D&target_type=posts

[13] pandalabs: https://habrahabr.ru/search/?q=%5Bpandalabs%5D&target_type=posts

[14] киберпреступность: https://habrahabr.ru/search/?q=%5B%D0%BA%D0%B8%D0%B1%D0%B5%D1%80%D0%BF%D1%80%D0%B5%D1%81%D1%82%D1%83%D0%BF%D0%BD%D0%BE%D1%81%D1%82%D1%8C%5D&target_type=posts

[15] хакеры: https://habrahabr.ru/search/?q=%5B%D1%85%D0%B0%D0%BA%D0%B5%D1%80%D1%8B%5D&target_type=posts

[16] вредоносная программа: https://habrahabr.ru/search/?q=%5B%D0%B2%D1%80%D0%B5%D0%B4%D0%BE%D0%BD%D0%BE%D1%81%D0%BD%D0%B0%D1%8F%20%D0%BF%D1%80%D0%BE%D0%B3%D1%80%D0%B0%D0%BC%D0%BC%D0%B0%5D&target_type=posts

[17] @PandaSecurityRus: https://www.pvsm.ru/users/PandaSecurityRus

[18] Panda Security: http://www.pandasecurity.com/mediacenter/pandalabs/rdppatcher-attack-sells-access-computer-low-price/

[19] Panda Security в России: https://www.pvsm.ru/company/panda

[20] Facebook: http://facebook.com/PandaCloudRus

[21] Прогнозы на 2017 год: меньше вредоносных программ, но более эффективные атаки: https://www.pvsm.ru/post/317674/

[22] Новый ежеквартальный отчет антивирусной лаборатории PandaLabs: https://www.pvsm.ru/post/271341/

[23] Источник: https://habrahabr.ru/post/322010/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.