Во многих случаях методы, используемые в 80-е года прошлого века, были эффективнее современных

Источник: tvtropes.org

Сейчас, чтобы вы ни слушали, смотрели, во что бы не играли — 90% всего контента защищено авторским правом. Разработчики встраивают в свои продукты разнообразные «антипиратские» схемы защиты. Программное обеспечение требует лицензий, кодов, аутентификации пользователя в сети. Понятно, что все эти технологии защиты от «пиратов» не появились просто так. Многие годы они развивались и совершенствовались. Что было у истоков?

Разработчики программного обеспечения, включая игры, использовали защиту от копирования еще во времена, когда Интернета не было. В большинстве случаев защитные схемы были вовсе не цифровыми, а… аналоговыми.

Ранние схемы защиты от копирования были двух типов: кодовые диски и ручной поиск. Если скопировать игру или какое-то ПО было просто, то преодолеть подобный метод защиты было сложно, если не невозможно. Движущиеся элементы, окрашенные страницы, цикл «вопрос-ответ» — все это было довольно эффективным, хотя и раздражало некоторых пользователей. Причем тогда Интернет еще не стал тогда всемирной сетью. Никаких цифровых сканов, цветных копиров, брутфорса и прочего либо не было, либо все это было недоступно рядовому пользователю. Об аналоговых методах защиты можно говорить как о низких технологиях, которые помогали решать высокотехнологичные проблемы.

Ранние схемы защиты от копирования были двух типов: кодовые диски и ручной поиск. Если скопировать игру или какое-то ПО было просто, то преодолеть подобный метод защиты было сложно, если не невозможно. Движущиеся элементы, окрашенные страницы, цикл «вопрос-ответ» — все это было довольно эффективным, хотя и раздражало некоторых пользователей. Причем тогда Интернет еще не стал тогда всемирной сетью. Никаких цифровых сканов, цветных копиров, брутфорса и прочего либо не было, либо все это было недоступно рядовому пользователю. Об аналоговых методах защиты можно говорить как о низких технологиях, которые помогали решать высокотехнологичные проблемы.

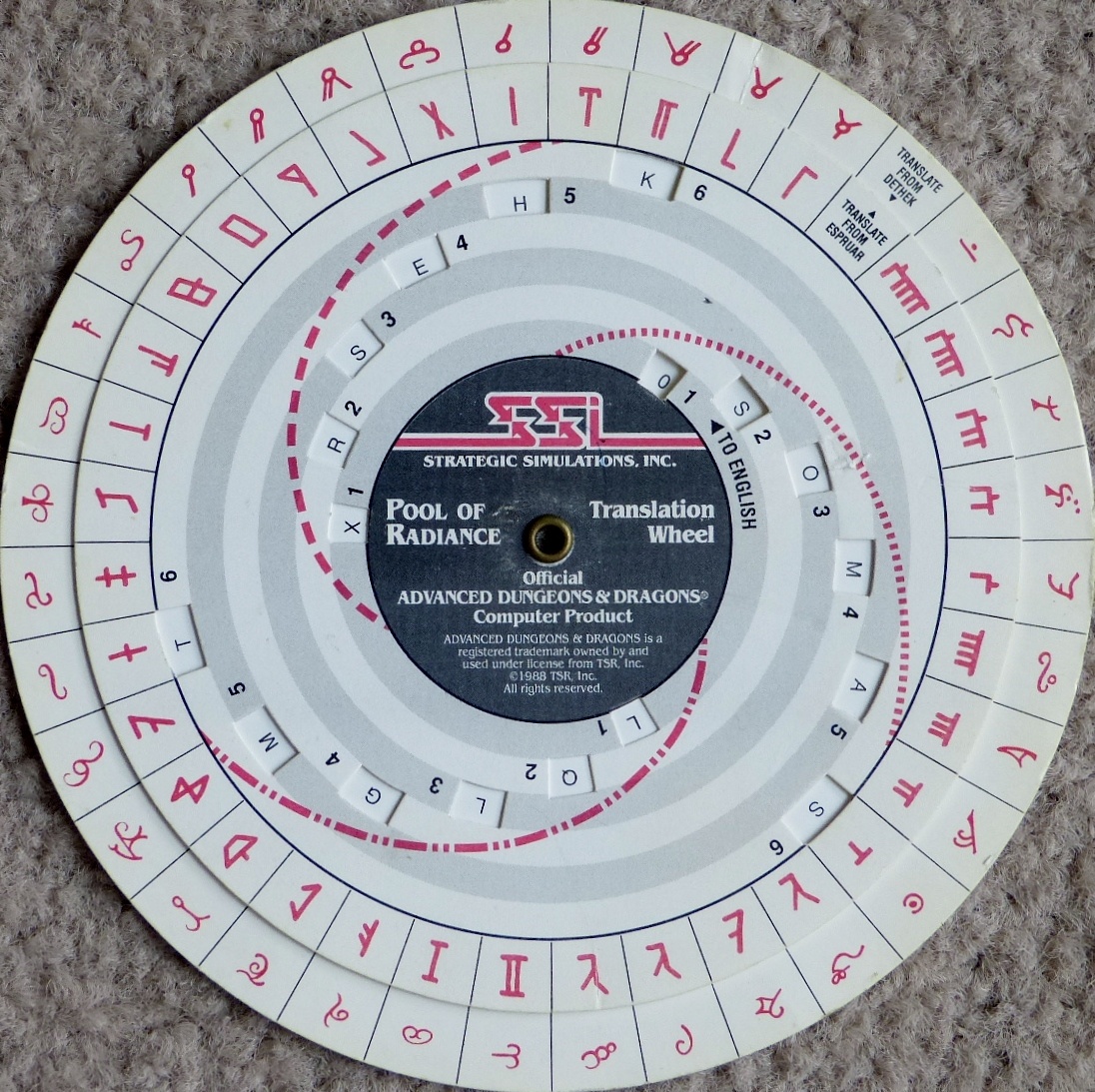

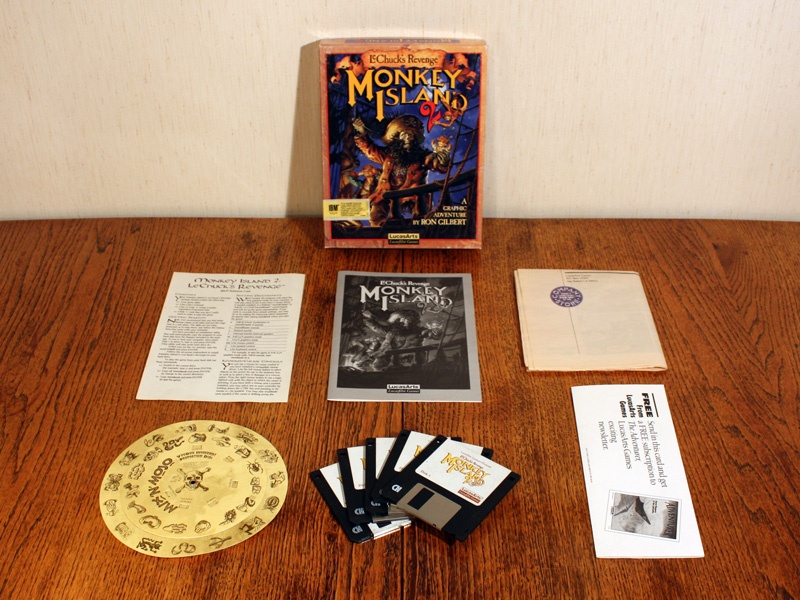

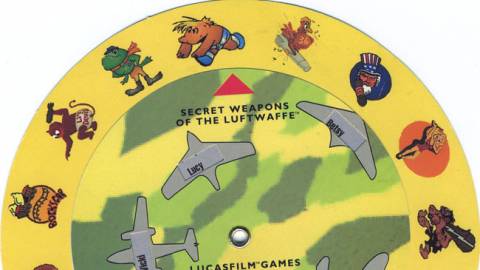

Кодовые диски (Code Wheels)

Многие игры поставлялись со специальными механическими устройствами, которые назывались «кодовые диски». Игра «Zany Golf», например, продавалась вместе с двумя картонными дисками, где одна окружность была немного меньше другой. На краях дисков были нанесены определенные слова. На меньшем диске были также прорези, расположенные спиралью. В определенный момент игры пользователю сообщалось слово с внешней стороны большего диска, слово с внешней стороны меньшего диска и код прорези, в которую нужно было смотреть.

Если игрок размещал оба диска правильно, то в названной прорези появлялся код, который нужно было ввести в игре для ее продолжения. В игре «Zany Golf» на диски наносили термины из гольфа. Схожим образом поступили и разработчики игры «Their Finest Hour». Там использовались названия самолетов Luftwaffe.

А разработчики игры SSI усложнили жизнь покупателям. Вместо обычных слов они взяли символы из языков фэнтезийных рас. Плюс на диске было три набора прорезей, каждый набор располагался строго в своей спирали. Такие диски было чрезвычайно сложно скопировать вручную. А если фотографировать или использовать копир, нужно было испортить всю конструкцию. Ну а какой уважающий себя гик будет уничтожать документацию к программному обеспечению? Конечно, диски копировались, но это были, скорее, единичные случаи.

Схожая система применялась и в Alone in the Dark 2. Здесь только были не картонные диски, а нечто вроде игровых карт с рядом геометрических элементов на одной из сторон. Эти карты были связаны с сюжетом игры, без них пройти Alone in the Dark 2 было невозможно. В определенный момент игры геймеру сообщалась пара значений карт, и номер прорези, куда надо было смотреть, накладывая одну карту на другую. Например «положите карту „3 of Diamonds“ на „Queen of Spades“ и назовите символ в первом ряду второй колонки». Почти все игровые элементы были цветными, что делало невозможным использование копира, которые были черно-белыми в то время. Эту игру «спиратить» было практически невозможно.

Ручной поиск

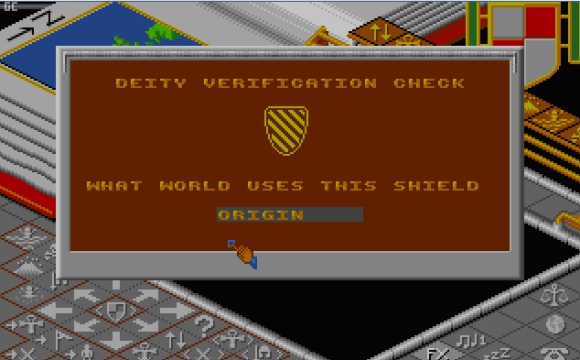

Это обычная защита для большого количества игр, включая Populous, X-Com: UFO Defense, Railroad Tycoon, Prophecy и множества других названий. В этом случае с игрой не продавались дополнительные элементы. Нужная для сверки с игрой информация содержалась в инструкции к игре. Нужные данные могли печататься на свободных страницах инструкции. В игре Populous пользователю показывали герб определенного мира и просили назвать этот мир. В инструкции же гербы с указанными названиями печатались в нижней части ряда страниц. Так что нужно было, порой, пролистать всю инструкцию для поиска требуемых данных. И без мануала играть было невозможно.

В Railroad Tycoon показывались изображения поездов, и нужно было назвать их. В Prophecy показывалось изображение врага, и нужно было идентифицировать этого персонажа. Такой метод защиты от копирования заставлял пользователя все время листать свою инструкцию, так что при активной игре мануалы уже через короткое время становились изрядно потрепанными. Паузы в игре, когда требовалось пройти проверку, очень раздражали, плюс тратилось время.

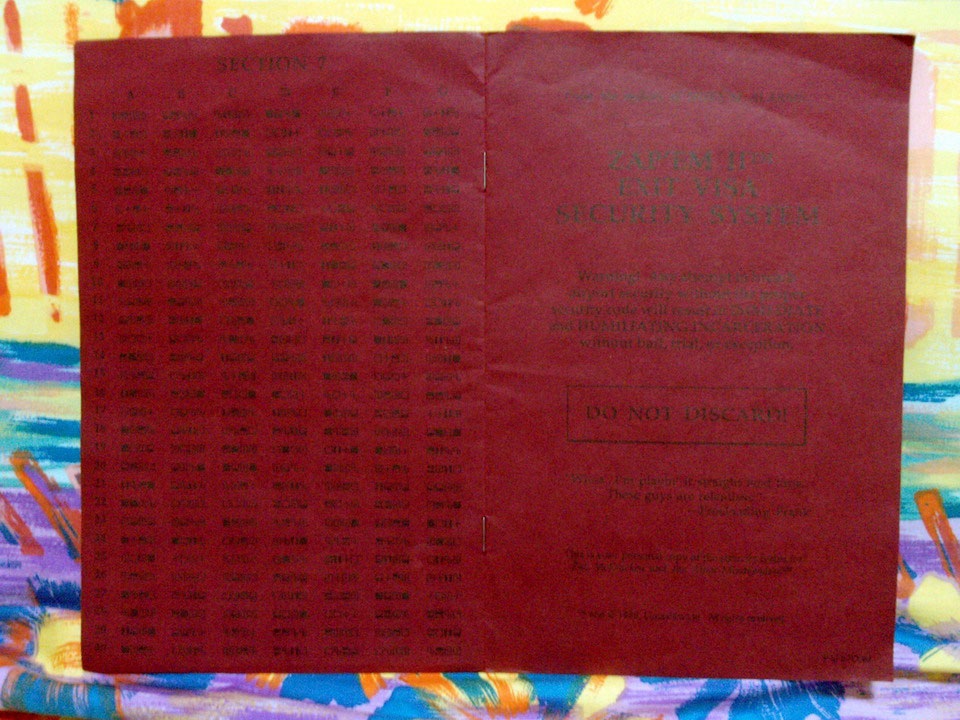

В Sim City использовался специальный буклет со страницами красного цвета, который вкладывался в коробку с игрой. В этом буклете было 4 страницы и 88 различных кодов. Все это было очень сложно прочитать, даже при ярком солнечном свете. Разработчики пытались таким образом защитить свой буклет от копира. И у них это получилось — «отксерить» документ было можно, но на выходе получался почти черный лист, где уже ничего понять было нельзя. Сколько игроков испортили зрение, неизвестно. Времени на работу с буклетом тоже уходило порядочно.

Меньше времени уходило на работу с защитным механизмом игры X-Com: UFO Defense. Здесь геймеру говорили, что именно нужно делать и куда смотреть. Обычно требовалось набрать код, расположенный на странице, которую называла игра. Разработчики других игр шли дальше, и в результате пользователю было нужно найти определенную строку текста на заданной странице и назвать такое-то по счету слово. Не очень креативно, но времени на это тоже не требовалось слишком много.

Картографическое подтверждение

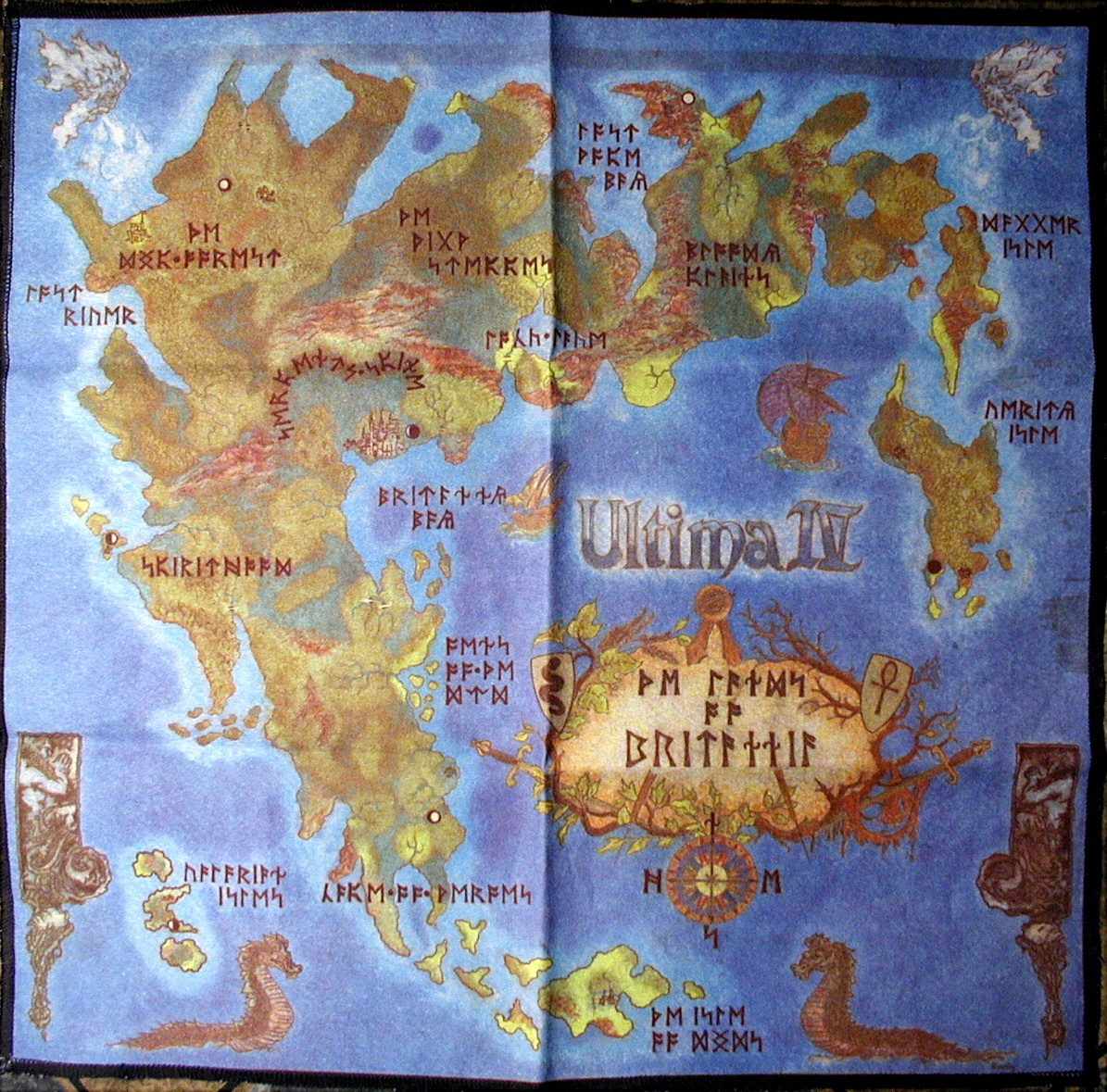

Этот способ защиты от копирования использовали разработчики игры «Ultima». В коробку вкладывалась очень красочная и детализированная карта. Для подтверждения оригинальной игры пользователю нужно было искать ответ и в мануале, и на карте, на пересечении определенной долготы и широты. В порядке вещей были вопросы вроде «На какой долготе находится город Skara Brae?». А если учесть еще и то, что вся информация на карте была записана при помощи рун, то новичку приходилось туго — нужно было сначала все перевести (при помощи мануала), а потом уже искать долготу. Но это больше походило на развлечение, так что геймеры не очень жаловались.

Еще более интересной была комбинация цифровых и реальных элементов игры «Deadline» от Infocom. Разработчики не смогли уместить все игровые тексты на 80 КБ. И тогда было принято решение создать не цифровые, а реальные элементы игры с нужными текстами. Их оригинальным образом объединили с цифровым миром. Это была одновременно и защита от копирования и очень увлекательная игра, которую оценили и критики, и геймеры.

Оригинальная схема была задействована и разработчиками игры «Indianopolis 500: The Simulation». Во время виртуальных гонок игроку показывался пикселизованный портрет одного из победителей реальных гонок «Indy 500». С игрой поставлялся альманах с указанием всех победителей гонок за все годы. Игроку требовалось указать имя человека, которого он видел на экране дисплея. Или же геймера просили написать модель автомобиля, которым управлял этот гонщик.

А еще была игра «Where in the World is Carmen San Diego?», в коробку с которой вкладывалась копия «1990 World Almanac». Покупателю игры приходилось отвечать на вопросы вроде «Какое население в Замбии?». Это была и защита и одновременно образовательный инструмент.

Интересный способ защиты от копирования использовали разработчики первых версий ПО Game Guru, поставлявшихся на дискетах. Эта программа уже в те времена позволяла редактировать данные игры в hex-редакторе, входившего в комплект ПО. В программе рассказывалось, что и где нужно изменять, чтобы в разных играх получать бесконечные жизни, много денег и т.п.

Интересный способ защиты от копирования использовали разработчики первых версий ПО Game Guru, поставлявшихся на дискетах. Эта программа уже в те времена позволяла редактировать данные игры в hex-редакторе, входившего в комплект ПО. В программе рассказывалось, что и где нужно изменять, чтобы в разных играх получать бесконечные жизни, много денег и т.п.

Так вот, количество установок программы было ограничено тремя инсталляциями. Каждый раз при установке ПО в специальный файл на диске добавлялся маркер. Как только количество маркеров достигало трех, программу больше нельзя было устанавливать. Для того, чтобы владельцы дискеты ничего не могли изменить, разработчики просто убирали переключатель защиты от перезаписи.

А вот еще один из методов защиты — обращение к покупателю, к его сознательности.

В то время, когда появилось это видео (показывали его по ТВ), пользователи ПК учились работать с загрузочными дискетами и расширенной памятью и частенько копировали друг у друга игры и программы. Интересно, сколько именно пользователей компьютеров, просмотрев это видео, отказалось от нелегального копирования вожделенной игры, взятой у друга?

Автор: marks