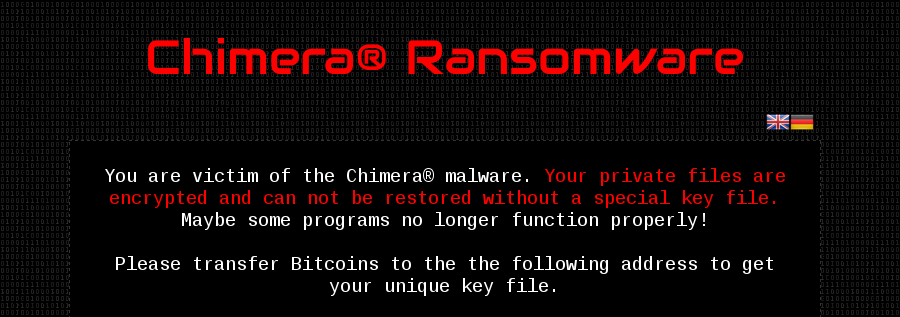

На смену обычным вредоносным программам, нарушающим работу систему и троянам, ворующим персональные данные, на первый план за последние несколько лет вышел новый тип киберпреступности: вымогательство через шифрование персональных данных.

Эта тема уже не единожды понималась на различных ресурсах, в том числе и новостных. Видели мы многое: криптовымогатели, атакующие частных лиц, криптовымогатели, атакующие государственные и коммерческие учреждения, Malware, использующие поп-ап окна, манипулирующие рядовыми пользователями и играющие на их юридической и технической безграмотности. Было даже ПО, банально удаляющие файлы, когда как жертве сообщалось, что они зашифрованы.

До последнего времени программы-вымогатели мирно сосуществовали друг с другом. Но, по всей видимости, жертв на всех стало не хватать, так как пользователи сети стали более осведомлены о новых типах угроз, да и антивирусные компании не стояли на месте. И, как итог, в сети появились ключи для расшифровки данных, пораженных криптовымогателем Chimera и, по всей видимости, «утечка» — это дело рук конкурентов.

По имеющейся информации, источником «слива» является автор другого криптовымоггателя — Mischa. Согласно сообщению, размещенному на pastebin, автор Mischa выложил в свободный доступ более 3500 декодирующих ключей от Chimera.

Ранее исследователи в области информационной безопасности из команды malwarebytes заметили, что между кодом Mischa и Chimera есть сходство. Создатель Mischa этого не отрицает: «ранее в этом голу мы получили доступ к dev-части Chimera и использовали некоторые решения в своей разработке».

Кроме того, что 3500 ключей от Chimera в публичном доступе нанесут огромный финансовый урон владельцам криптовымогателя, это также ставит под сомнение дальнейшее существование Chimera как такового. Об этом недвусмысленно упомянул и сам разработчик Mischa, предоставивший данные: «я не думаю, что для антивирусных компаний будет проблемой создать декриптор при помощи этой информации».

Почему именно Chimera? Кроме обладания некоторой инсайд-информацией со стороны разработчиков Mischa, Chimera еще была и успешна. Вместо того, чтобы просто следовать мейнстриму и угрожать пользователю полной потерей его данных, создатели скомпрометированного криптовымогателя пошли дальше: они угрожали выложить в сеть уже в не зашифрованном виде личную информацию жертвы. И если многие могли смириться с потерей фотографий, видео и писем, то публикация приватной информации для многих становилась серьезным стимулом заплатить преступникам. Правда, прецедентов с подобными публикациями замечено не было, поэтому неизвестно, платили ли все жертвы Chimera, или владельцы криптовымогателя банально блефовали.

По заявлению команды malwarebytes проверка работоспособности опубликованных ключей займет некоторое время, но они рекомендуют жертвам Chimera подождать. Если «слив» окажется достоверным, то опубликованная информация поможет тысячам пользователей по всему миру восстановить свою информацию без каких-либо финансовых потерь.

Автор: ragequit