Cisco и Fortinet подтвердили наличие уязвимостей, опубликованных хакерами The Shadow Brokers

В конце прошлой недели (13 августа) в сети появилась [2] информация о том, что кибергруппировка The Shadow Brokers выложила на продажу архив данных, украденных у другой хакерской группы Equation Group. Последнюю многие наблюдатели и эксперты по безопасности связывают с АНБ, в частности предполагается, что именно ее представители работали над наиболее известным кибероружием — включая червей Stuxnet, Flame, Duqu и другими.

Как утверждалось, среди украденных у Equation Group программ содержались уязвимости для продуктов Cisco, Juniper и Fortinet, а также нескольких китайских производителей сетевого оборудования. Теперь появились подтверждения того, что хакеры создали эксплоиты для уязвимостей в маршутиазаторах этих вендоров. Причем в продукции Cisco обнаружен 0-day, бюллетень безопасности для которого появился [3] только 17 августа.

Что произошло

Группировку Equation Group связывают с проникновениями в компьютерные сети госучреждений, телекоммуникационных компаний и других структур в разных странах — например, «Лаборатория Касперского» в 2015 году публиковала [4] информацию об атаках хакеров на цели в России, Ираке и Иране. Кроме того, считается, что именно эта кибергруппировка тесно связана с вирусом Stuxnet, который был разработан по заказу Агентства национальной безопасности США для борьбы с ядерной программой Ирана.

В свою очередь, хакеры из Shadow Brokers сумели атаковать ресурсы Equation Group и получить доступ «к полному государственному набору кибероружия». Похитители опубликовали сообщение [5], в котором заявили о том, что продадут лучшие из украденных программ покупателю, предложившему наибольшую цену.

Помимо платной чатси архива, хакеры выложили в свободный доступ его небольшую часть. По заявлению Shadow Brokers, если им удастся собрать 1 млн биткоинов (~$568 млн), то для бесплатного скачивания будет выложена некоторая часть украденных шпионских программ.

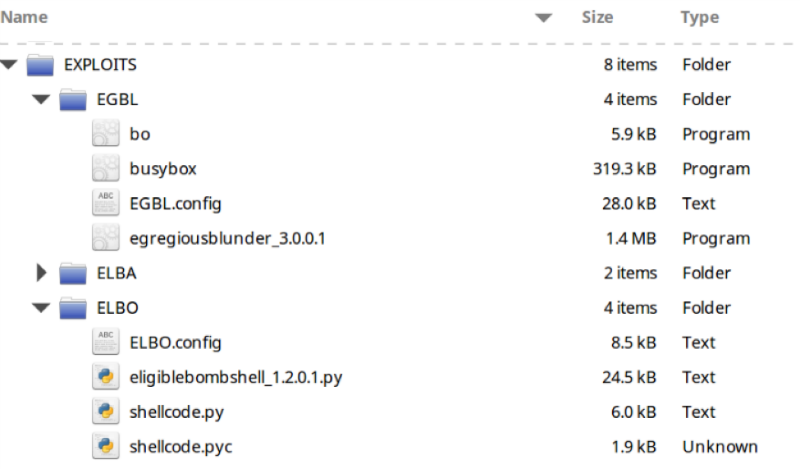

Скриншот архива Shadow Brokers

При чем здесь Cisco и другие вендоры

В качестве доказательства того, что хакерам действительно удалось похитить «кибероружие», представители Shadow Brokers опубликовали код, который по их утверждениям предназначается для обхода систем безопасности маршрутизаторов популярных вендоров. Опрошенные [6] журналистами эксперты, которые ознакомились с представленным кодом, сообщили, что код действительно функционален и может решать задачу манипуляции трафиком и его перенаправления в момент прохода через маршрутизатор.

По данным The Wall Street Journal, опубликованный фрагмент кода применим к маршрутизаторам компаний Cisco, Juniper и Fortinet, а также китайских вендоров Shaanxi Networkcloud Information Technology и Beijing Topsec Network Security Technology.

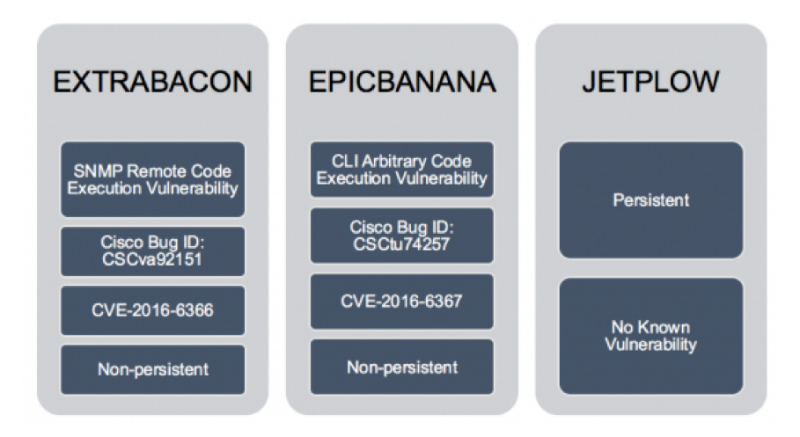

Позднее представители Cisco подтвердили [7], что эксплоиты представленные в украденном архиве под названиями EPICBANANA, JETPLOW и EXTRABACON используют уязвимости в продуктах компании. Под угрозой оказались маршрутизаторы ASA, файрволлы PIX и Cisco Firewall Services Modules.

При этом, если одна из использующихся уязвимостей (CVE-2016-6367 [8]) была устранена еще в 2011 году, то патч для второй (CVE-2016-6366 [9]) 0-day ошибки появился [3] только 17 августа. Баг связан с реализацией протокола SNMP и может дать атакующему root-права в системе, что позволит осуществить выполнениепроизвольного кода (RCE).

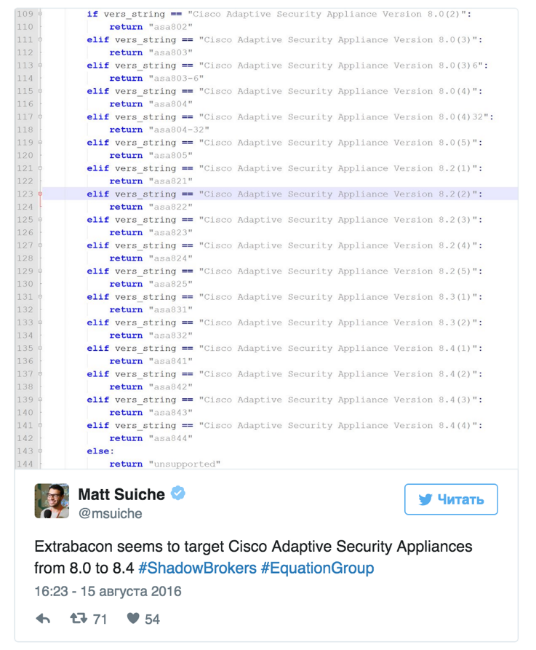

СМИ сообщают [10], что эксплоит Extrabacon эксплуатирует 0-day-уязвимость, бюллетень безопасности для которой был опубликован совсем недавно. В коде эксплоита есть ограничение на его исполнение по версиям с 8.0(2) по 8.4(4). Как выяснили эксперты Positive Technologies, на более новых версиях — например, 9.2(2), скрипт при определенной доработке может успешно срабатывать.

Эксперты по безопасности уже успели проверить [11] работоспособность представленных эксплоитов и подтверить [12], что они действительно могут быть использованы для осуществления кибератак.

Как защититься

Поскольку полноценного патча для этой уязвимости пока не существует, для повышения уровня безопасности представители Cisco рекомендуют использовать правила Snort [13]. В свою очередь, компания Fortinet выпустила собственный бюллетень безопасности [14], а исследователи опубликовали утилиту [15] для проверки наличия уязвимости в оборудовании этого вендора.

Эксперты Positive Technologies рекомендуют установить все последние обновления безопасности, опубликованные вендорами, а также исполнить рекомендации, содержащиеся в бюллетенях безопасности. Кроме того, защититься от атак с использованием обнаруженных уязвимостей можно с помощью специализированных средств защиты. К примеру, система контроля защищенности и соответствия стандартам MaxPatrol 8 [16] успешно обнаруживает обе описанные уязвимости в оборудовании Cisco.

Автор: Positive Technologies

Источник [17]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/175050

Ссылки в тексте:

[1] Image: https://habrahabr.ru/company/pt/blog/308064/

[2] появилась: https://xakep.ru/2016/08/16/equation-group-files/

[3] появился: https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160817-asa-snmp

[4] публиковала: http://www.reuters.com/article/2015/02/16/us-usa-cyberspying-idUSKBN0LK1QV20150216?feedType=RSS&feedName=topNews&utm_source=twitter

[5] сообщение: http://pastebin.com/NDTU5kJQ

[6] Опрошенные: http://www.wsj.com/articles/group-claim-to-have-u-s-government-hacking-tools-for-sale-1471309022?mod=LS1

[7] подтвердили: https://blogs.cisco.com/security/shadow-brokers

[8] CVE-2016-6367: http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160817-asa-cli

[9] CVE-2016-6366: http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20160817-asa-snmp

[10] сообщают: https://xakep.ru/2016/08/18/cisco-fortinet-exploits/

[11] проверить: https://xorcatt.wordpress.com/2016/08/16/equationgroup-tool-leak-extrabacon-demo/

[12] подтверить: https://twitter.com/GossiTheDog/status/765605755118583808

[13] правила Snort: http://tools.cisco.com/security/center/viewErp.x?alertId=ERP-56516

[14] бюллетень безопасности: http://fortiguard.com/advisory/FG-IR-16-023

[15] опубликовали утилиту: https://github.com/fnatalucci/NSAEQGRPFortinetVerify

[16] MaxPatrol 8: http://www.ptsecurity.ru/products/mp8/

[17] Источник: https://habrahabr.ru/post/308064/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.