Есть ли альтернатива MS Windows, IE и CSP при доступе в личные кабинеты порталов Госзакупок, ФНС России и Госуслуг

И сразу дадим ответ – да, можно и нужно, только не отказаться, а дать гражданам и организациям возможность использовать и другие операционные системы, браузеры и средства криптографической защиты информации (СКЗИ). Ответим на вопрос и как – соблюдать стандарты и технологии. Почему бы для доступа в личные кабинеты не использовать авторизованный доступ по протоколу https? И тогда нет необходимости в использования только CSP а ля Микрософт с поддержкой российской криптографии. Тогда автоматом станут востребованы и токены PKCS#11 и как международный стандарт, так и стандарт, поддерживаемый ТК-26 [1], стандарты PKCS#12 (тем же ТК-26), может что-то другое, но стандартное. В этом случае речь уже будет идти не об MS Windows, Interner Explorer и CSP, а о браузерах или других программ с поддержкой https с российскими шифрсьютами. Это может быть и Internet Explorer, и модификации того же Mozilla Firefox, наконец Google Chrome [2] или прокси типа stunnel.

А как обстоят дела сегодня? В принципе, задел есть. Уже сегодня мы можем попасть в личный кабинет по авторизованному https с российскими шифрсьютами и на портале ФНС России и на портале Госзакупок. И для этого нам не потребуется ни MS Windows, ни Interner Explorer и даже CSP не потребуется, как это пишется в документации на этих сайтах.

Токен PKCS#11

Для демонстрации в качестве СКЗИ мы будем использовать облачный токен PKCS#11 [3]. В принципе можно использовать любой токен с поддержкой российской криптографии соответствующий стандарту PKCS#11 v.2.30, если речь идет об электронной подписи ГОСТ Р 34.10-2001 г. (напомним, что этот стандарт действует только до 31 декабря 2018 и фактически уже с 1 января 2018 года надо получать сертификаты с ключом электронной подписи по ГОСТ Р 34.10-2012, если мы хотим сэкономить свои деньги). Если используются сертификаты ключа проверки электронной подписи по ГОСТ Р 34.10-2012, то токен должен соответствовать стандарту PKCS#11 v.2.40.

Итак, наша задача показать альтернативу MS Windows. Это может быть и OS X [4] и Linux и Android [5] и т.д. Остановимся на Linux. В качестве браузера рассмотрим браузер Redfox [6], который представляет собой доработанный с учетом поддержки российской криптографии браузер Mozilla Firefox.

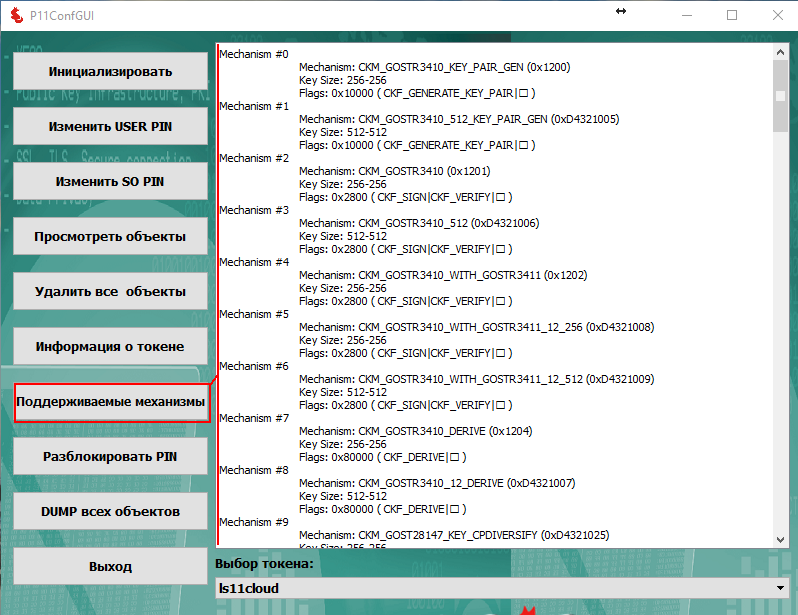

Первое что надо сделать, это получить в аккредитованном Минкомсвязью Удостоверяющем Центре личный сертификат на токене PKCS#11. Если какой-то УЦ не может выпускать/выдавать сертификаты на токенах PKCS#11, то тоже не страшно. Пусть выдает на CSP, но при генерации ключевой пары необходимо будет указать, что закрытый ключ экспортируемый. После этого, с помощью утилиты P12FromGostCSP [7] сертификат и ключевую пару экспортируем в защищенный контейнер PKCS#12. Затем мы импортируем сертификат и ключи на токен, который необходимо подключить к браузеру Redfox [8]. Убедиться в том, что у вас в руках именно токен PKCS#11 с поддержкой российской криптографии и на нем установлен ваш личный сертификат, можно воспользовавшись утилитой p11conf [9]. Чтобы убедиться, что токен с поддержкой российской криптографии, достаточно просмотреть его механизмы (GUI для MS Windows [3]):

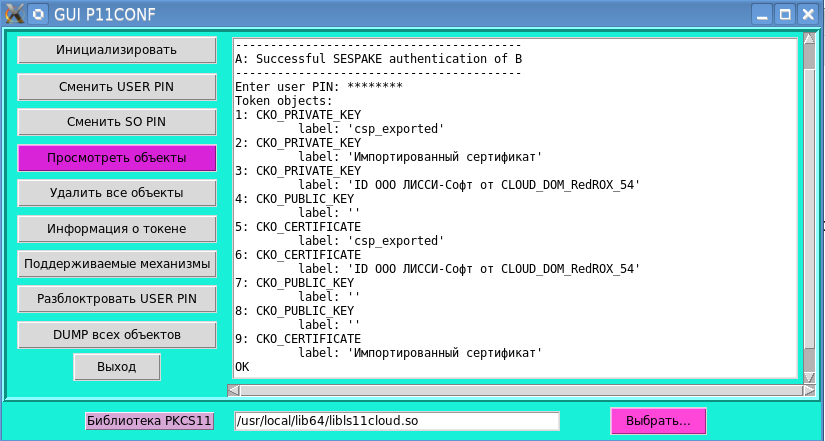

Чтобы проверить, что на токене есть ваш сертификат и закрытый ключ достаточно посмотреть какие объекты находятся на нем (GUI для Linux [10]):

При этом также нельзя забывать об импорте корневых сертификатов УЦ в хранилище браузера.

Портал ФНС России

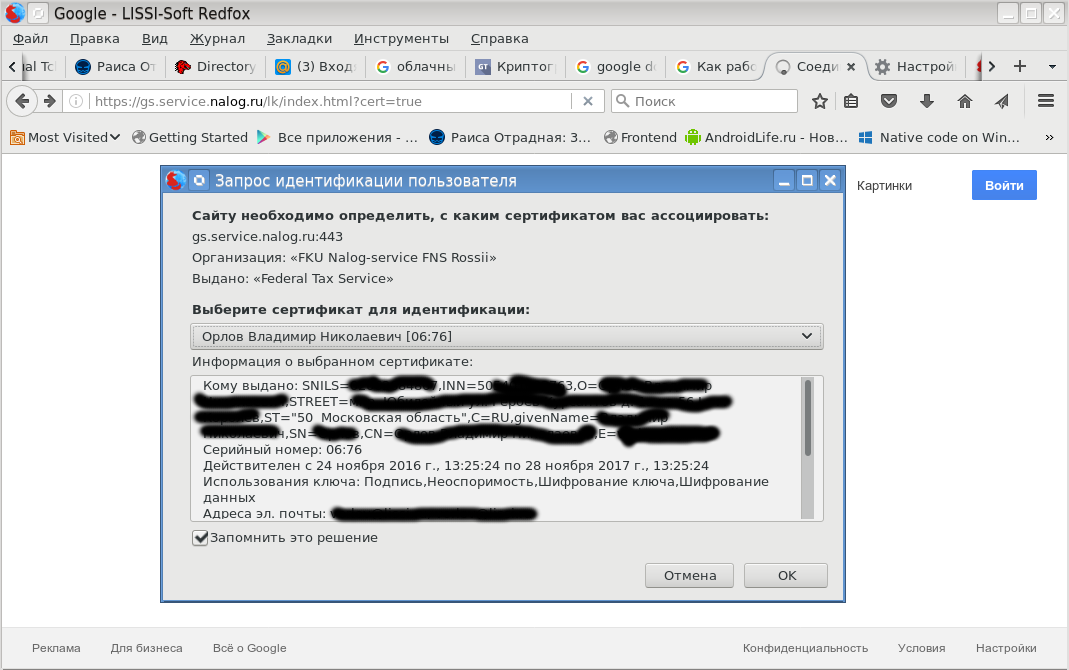

Личный кабинет гражданина на портале ФНС России доступен по прямой ссылке [11]:

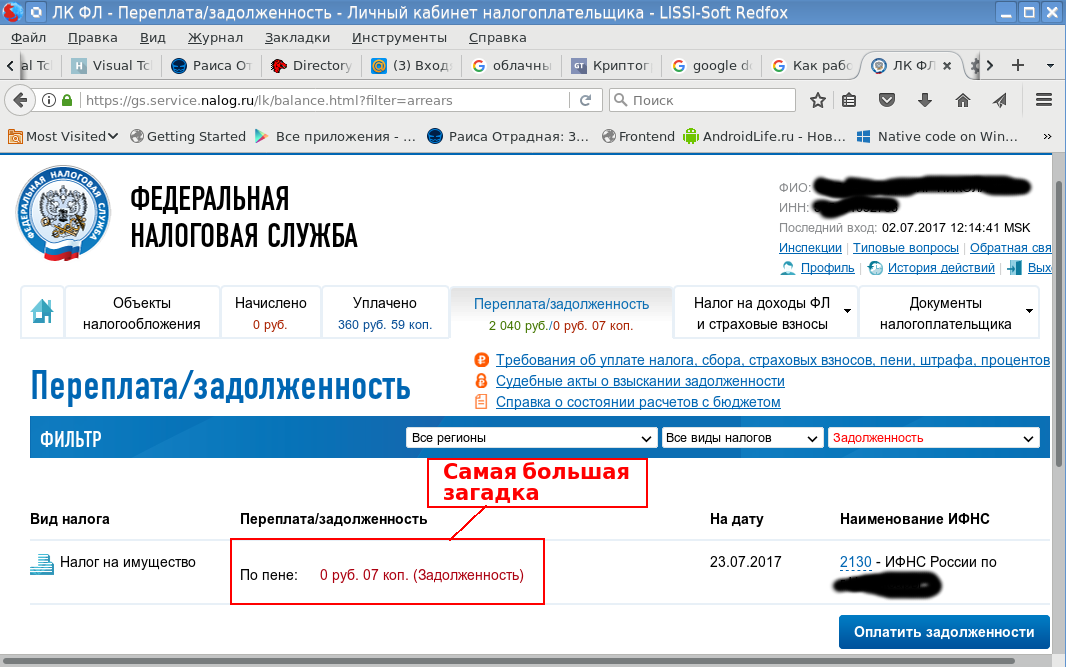

Выбрав соответствующий сертификат, гражданин окажется в своем личном кабинете:

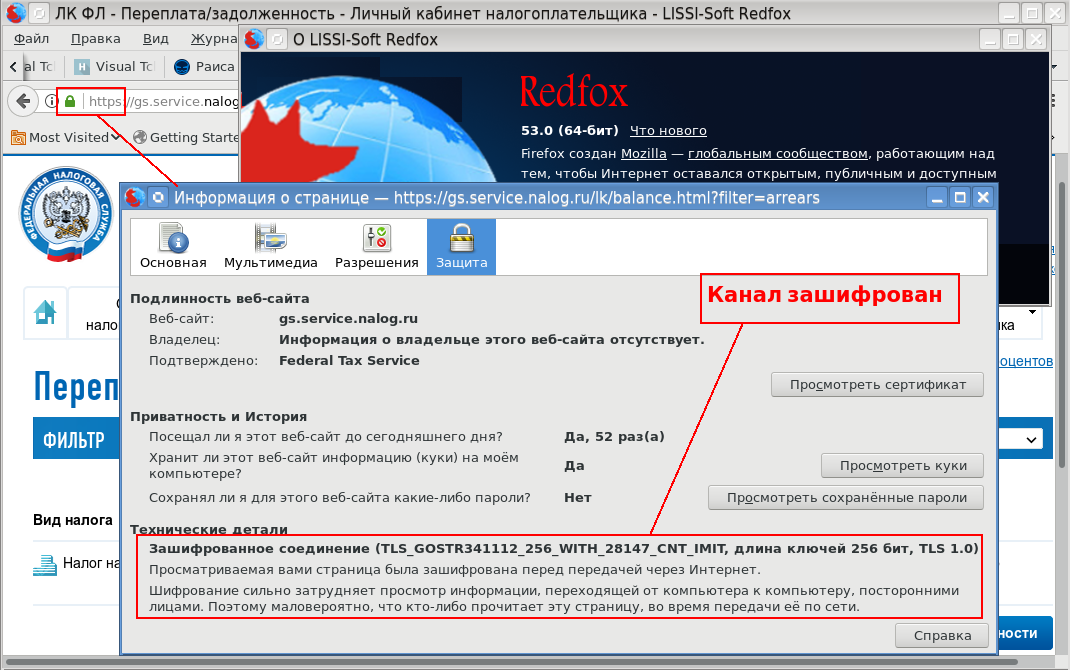

При этом канал доступа в личный кабинет защищен:

Теперь вы можете просматривать всю информацию, касающуюся вас, оплачивать налоги и т.д. Теперь об электронной подписи в личном кабинете.

Сегодня электронная подпись ставится, как правило, с помощью плагинов. И если до недавнего времени это еще имело оправдание поскольку плагины NPAPI были доступны [12] практически для любых браузеров, то сегодня ситуация резко поменялась. Google больше года назад отказался от поддержки NPAPI и перешел для плагинов на платформу Google Native Client. Браузер Mozilla Firefox с версии 53.0 тоже отказался от поддержки плагинов NPAPI и поддерживает стандарт WebAssembly [13]. WebAssembly — открытый стандарт, разработанный Mozilla, Google, Microsoft и Apple. Как можно заметить, эта группа представляет разработчиков четырёх наиболее распространённых браузеров, так что в перспективе все же можно рассчитывать на становление WebAssembly как всеобщего стандарта. Но это перспектива.

Именно поэтому, было бы разумно отказаться от плагинов (особенно с учетом того, что ГОСТ Р 34.10-2001 прекращает свое действие и в силу вступает ГОСТ Р 34.10-2012) и отдать на откуп гражданам самим решать где и как подписывать электронной подписью документы. А в личный кабинет они будут «приносить» уже документы в формате PKCS#7/CMS, т.е. документы с электронной подписью. Тем более, что этот формат поддерживается ТК-26 [14]. Это более правильно и с точки зрения безопасности, чем хранить закрытый ключ, например, в ФНС России.

Единая информационная система в сфере закупок

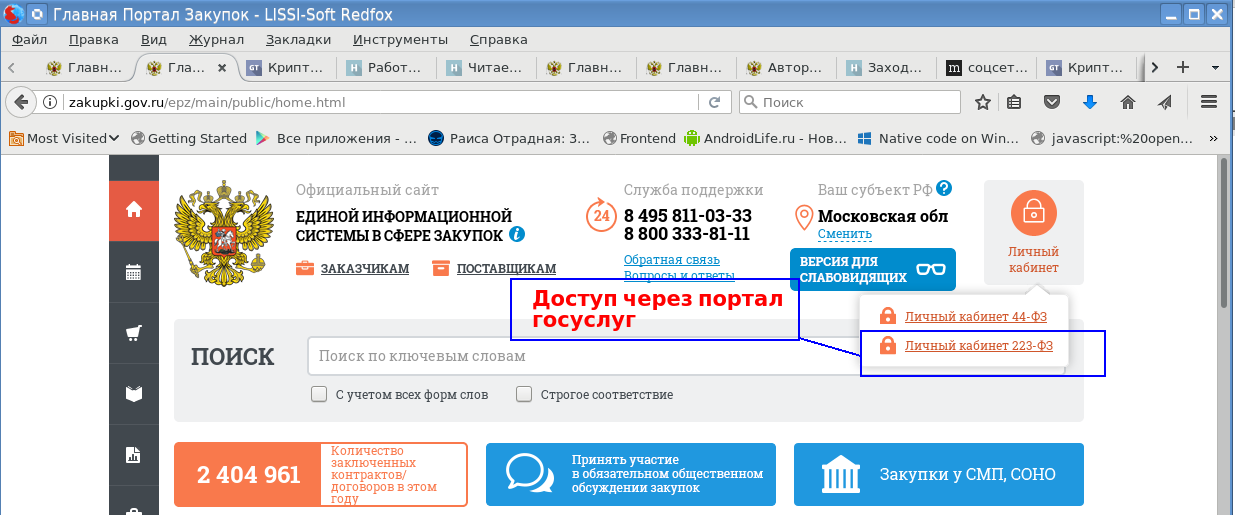

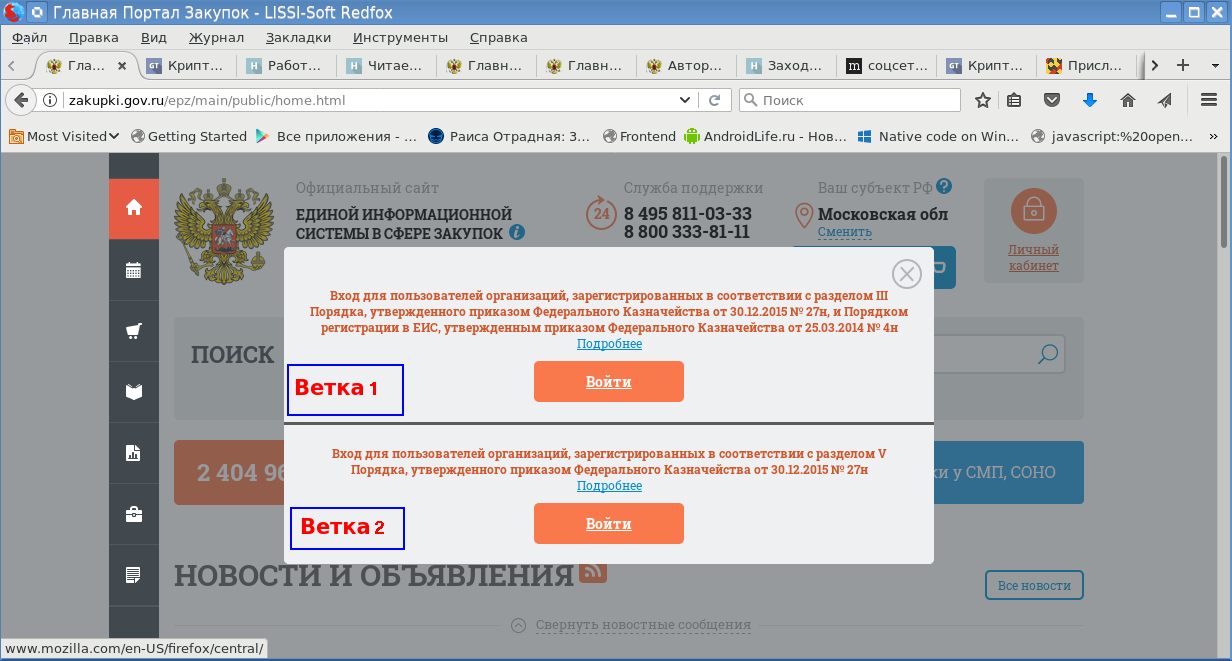

Но идем дальше. На портале Госзакупок [15] фактически предоставляется доступ в два различных кабинета – в личный кабинет по 44 ФЗ и в личный кабинет по 223 ФЗ:

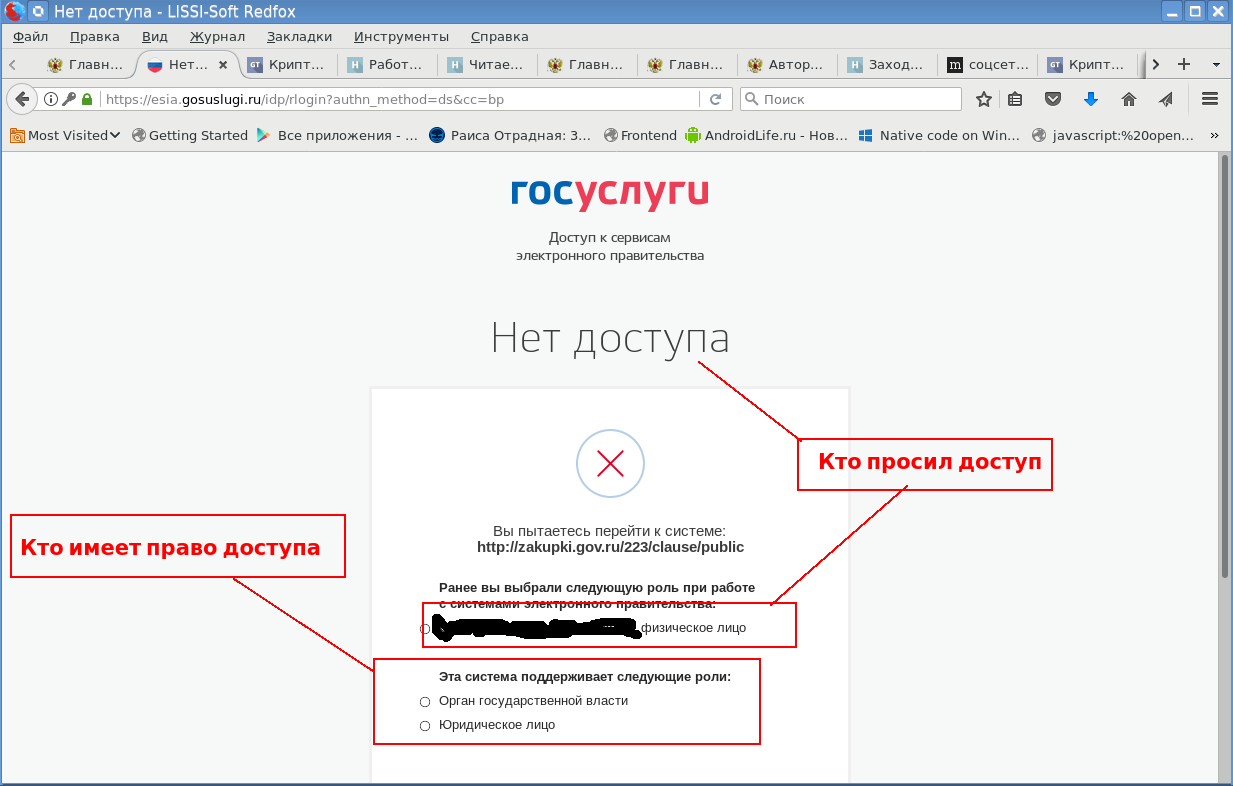

Доступ в личный кабинет по 223 ФЗ осуществляется через портал госуслуг [16], т.е. путем предъявления сертификата. Здесь мы только отметим, что поскольку предъявлялся сертификат физического лица, который не зарегистрирован на портале госзакупок, то ему было отказано в доступе:

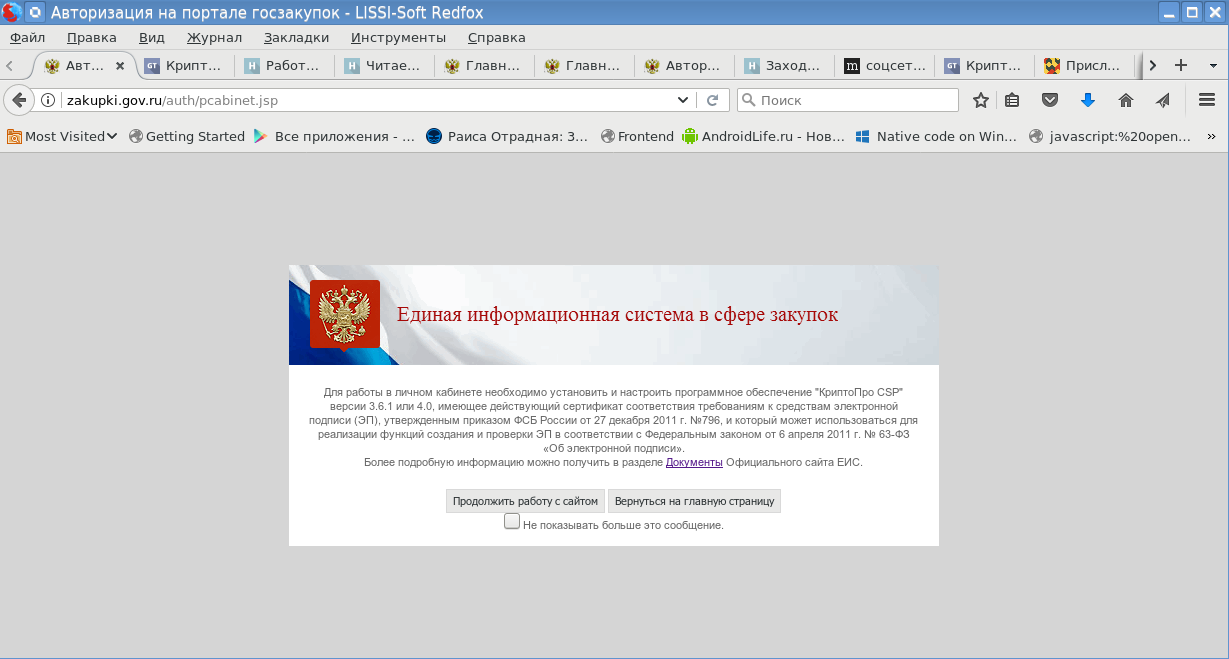

И так, мы идем в личный кабинет 44 ФЗ:

Здесь нам предлагается на выбор еще две ветки для доступа в личный кабинет. Как выяснилось, технологически они идентичны:

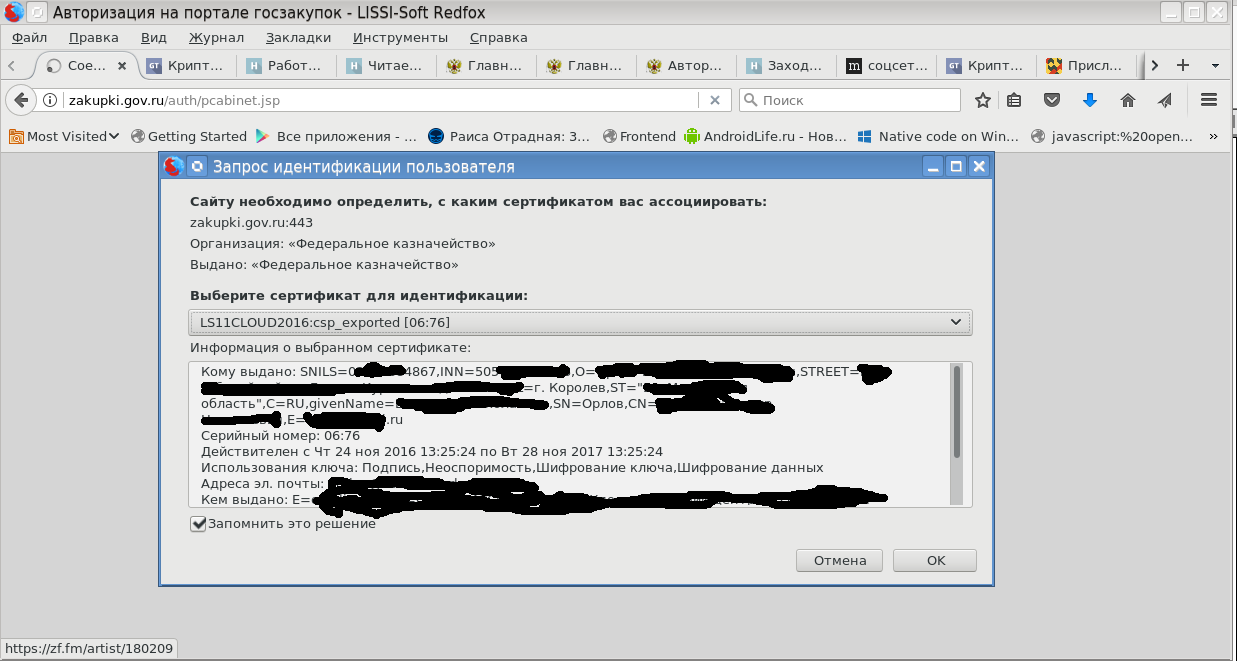

После нажатия кнопки «продолжить работу с сайтом» будет предложено предъявить личный сертификат:

После проверки сертификата будет установлено безопасное соединение, но доступа в личный кабинет, к сожалению, не получим – у нас его просто нет, мы физическое лицо (см. скриншот выше). Но те, кто зарегистрирован на сайте госзакупок успешно войдут в свой кабинет и смогут в нем работать.

Что касается сайта госуслуг и доступа на нем в личный кабинет, то повторяться нет смысла, можно прочитать здесь [16].

И так, чего мы ожидаем?

Хотелось бы чтобы доступ к электронным услугам, особенно в предверии цифровой экономики, осуществлялся по авторизованному https на базе российской криптографии с использованием различных ОС и браузеров. Второе, если требуется предъявить подписанный документ, то гражданин должен подписывать его сам [17]с помощью только у него хранимого закрытого ключа и передать подписанный документ на портал.

Что это дает? Дает самое главное – гражданин не привязан ни к конкретным ОС, ни к конкретному браузеру, ни к конкретному СКЗИ. Граждане и организации теперь используют стандарты PKI, регламентируемые ТК-26, и любые сертифицированные в системе сертификации ФСБ России средства криптографической защиты информации. Вырастет компьютерная грамотность населения России, работы у ФАС России станет меньше, никто больше не будет говорить (а точнее навязывать) об использовании конкретных средств, речь будет идти только о стандартных интерфейсах и протоколах…

Автор: Орлов Владимир Николаевич

Источник [18]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/261223

Ссылки в тексте:

[1] ТК-26: https://www.tc26.ru/

[2] Google Chrome: http://www.pvsm.ru/google/186496

[3] облачный токен PKCS#11: https://geektimes.ru/post/288674/

[4] OS X: http://soft.lissi.ru/solution/redfox_mac/

[5] Android: http://soft.lissi.ru/solution/android/ff_for_android

[6] Redfox: https://www.linux.org.ru/news/mozilla/12799094

[7] P12FromGostCSP: https://habrahabr.ru/post/187574/

[8] браузеру Redfox: http://soft.lissi.ru/solution/mozilla/

[9] утилитой p11conf: https://habrahabr.ru/post/316328

[10] GUI для Linux : https://habrahabr.ru/post/332924/

[11] прямой ссылке: https://gs.service.nalog.ru/lk/index.html?cert=true

[12] плагины NPAPI были доступны: http://soft.lissi.ru/ls_product/crypto-web/nss_based_plugin/

[13] стандарт WebAssembly: http://webassembly.org/

[14] ТК-26 : https://tk26.ru

[15] портале Госзакупок: http://zakupki.gov.ru

[16] портал госуслуг: https://geektimes.ru/post/280268/

[17] подписывать его сам : https://geektimes.ru/post/283668/

[18] Источник: https://habrahabr.ru/post/334162/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.