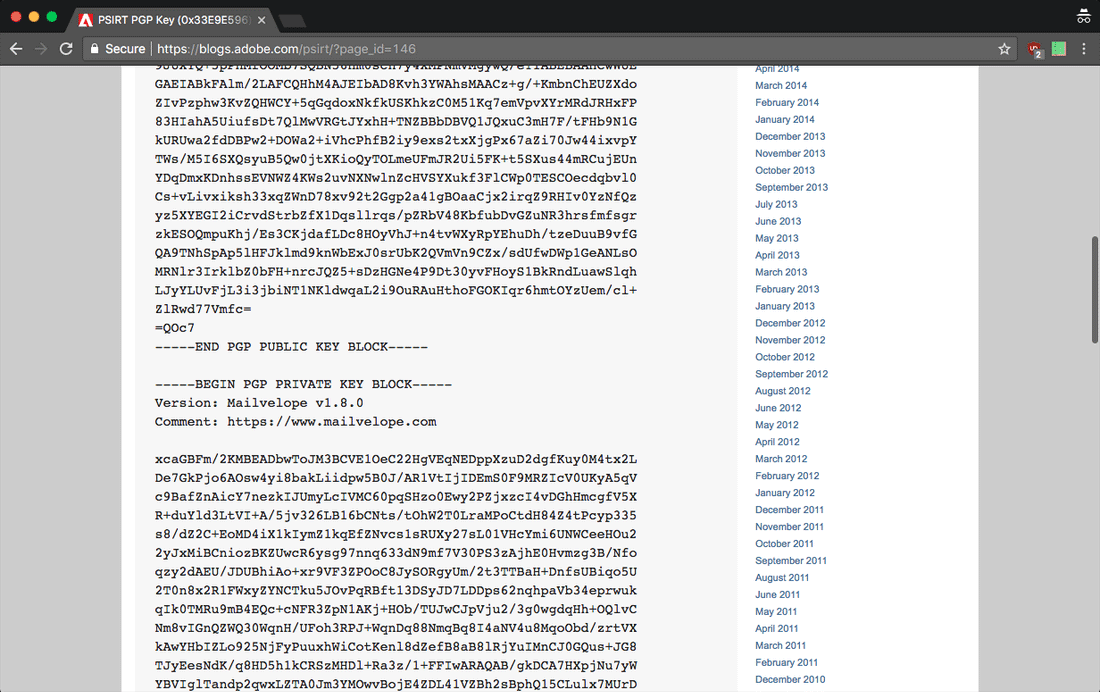

Компания Adobe случайно опубликовала в блоге группы реагирования на инциденты (PSIRT) свои открытый и закрытый ключи PGP. Обычно на этой странице опубликован только открытый ключ — он нужен, чтобы подтвердить аутентичность писем от PSIRT. Но в этот раз сразу под открытым ключом был опубликован и закрытый, который используется для подписи (см. скриншот).

Первым этот факап заметил 22 сентября 2017 года специалист по безопасности Юхо Нурминен.

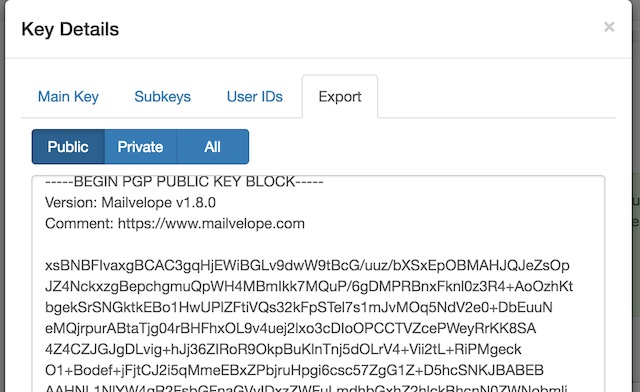

Скорее всего, инцидент вызван тем, что некий сотрудник компании не понимал разницы между открытым и закрытым ключами — и опубликовал оба. Вероятно, сотрудник при экспорте ключа в текстовый файл через браузерное расширение Mailvelope, слегка перепутал кнопки и нажал All вместо Public.

Нечего и говорить, чем угрожает публикация закрытого ключа. Кто угодно в интернете может рассылать письма, подписываясь аутентичной подписью Adobe. Кроме того, кто угодно может расшифровать зашифрованные письма, которые отправляла Adobe — а ведь они могут содержать информацию о 0day-уязвимостях в её продуктах. В принципе, теперь можно расшифровать старые зашифрованные письма, отправленные до 22 сентября. Конечно, для этого нужно иметь доступ к самим письмам.

Вероятность появления новых эксплоитов для продуктов Adobe в связи с этим инцидентом мала. Он просто говорит о том, что некоторым сотрудникам нужно прослушать лекцию о криптографии.

К данному моменту группа реагирования на инциденты Adobe сгенерировала новую пару ключей и выложила новый открытый ключ.

Автор: Анатолий Ализар