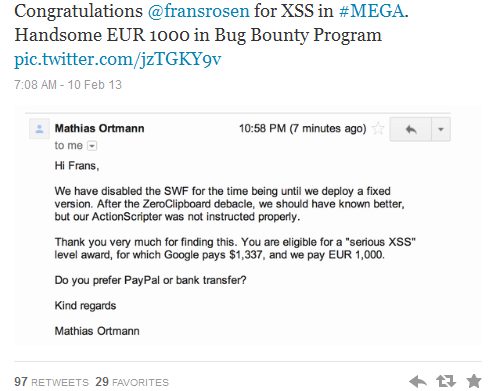

Примерно неделю назад на Хабре появилась новость о том, что файлообменник Mega, вернее, его создатель, разработал систему вознаграждения за найденные уязвимости. Сумма вознаграждения может достигать 10 тысяч евро. Первые награды уже нашли своих владельцев.

Всего награды получило сейчас семь человек, чьи личности, что разумно, не раскрываются. Само собой, файлообменник шустро закрыл найденные дыры/уязвимости, так что работа Mega стала надежней (хотелось бы надеяться на это).

Всего уязвимости в Mega разделены на шесть уровней, включая «фундаментальные проблемы» и «теоретические сценарии». Вот список найденных и исправленных уязвимостей, если кому интересно:

Class IV vulnerabilities

[«Cryptographic design flaws that can be exploited only after compromising server infrastructure (live or post-mortem)»]

Invalid application of CBC-MAC as a secure hash to integrity-check active content loaded from the distributed static content cluster. Mitigating factors: No static content servers had been operating in untrusted data centers at that time, thus no elevated exploitability relative to the root servers, apart from a man-in-the-middle risk due to the use of a 1024 bit SSL key on the static content servers. Fixed within hours.

Class III vulnerabilities

[«Generally exploitable remote code execution on client browsers (cross-site scripting)»]

XSS through file and folder names. Mitigating factors: None. Fixed within hours.

XSS on the file download page. Mitigating factors: Chrome not vulnerable. Fixed within hours.

XSS in a third-party component (ZeroClipboard.swf). Mitigating factors: None. Fixed within hours.

Class II vulnerabilities

[«Cross-site scripting that can be exploited only after compromising the API server cluster or successfully mounting a man-in-the-middle attack (e.g. by issuing a fake SSL certificate + DNS/BGP manipulation)»]

XSS through strings passed from the API server to the download page (through three different vectors), the account page and the link export functionality. Mitigating factors—apart from the need to control an API server or successfully mounting a man-in-the-middle attack: None. Fixed within hours.

Class I vulnerabilities

[«All lower-impact or purely theoretical scenarios»]

HTTP Strict Transport Security header was missing. Fixed. Also, mega.co.nz and *.api.mega.co.nz will be HSTS-preloaded in Chrome.

X-Frame-Options header was missing, causing a clickjacking/UI redressing risk. Fixed.

Вполне вероятно, что в ближайшее время Mega выплатит еще ряд наград, поскольку сообщения о разного рода ошибках/уязвимостях сервиса продолжают появляться.

Via thenextweb

Автор: marks