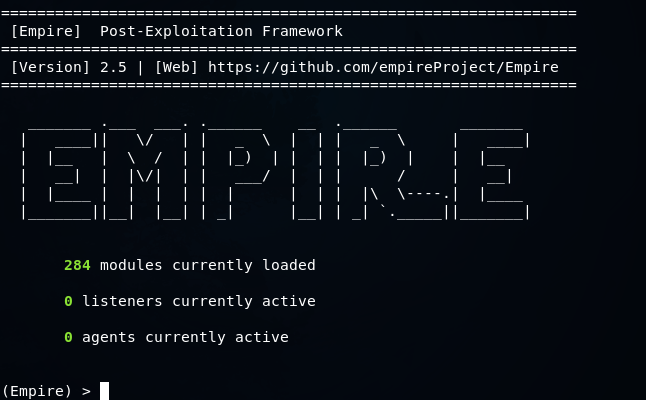

PowerShell Empire — это уникальный пост-эксплуатационный PowerShell агент, построенный на базе крипто-надежных соединений и гибкой архитектуры. Empire предоставляет возможность запускать PowerShell агенты без необходимости использования powershell.exe, с быстрым запуском пост-эксплутационных модулей, которые варьируются от кейлоггеров до Mimikatz, и позволяет успешно избегать сетевое обнаружение, при этом весь этот функционал собран в одном удобном и гибком фреймворке.

Powershell Empire

Powershell Empire предоставляет модульную платформу для пост-эксплуатации, используя возможности средства автоматизации ОС Windows PowerShell.

Empire агенты полностью работают в оперативной памяти и их сложно обнаруживать средствами защиты, т.е. антивирусным ПО и системами предотвращения вторжений из-за того, что они написаны на скриптовом языке и во время выполнения между агентом и антивирусным ПО стоит интерпретатор скриптового языка, в отличие от классических пейлоадов, скомпилированных в ассемблер и исполняемый файл. Этот фреймворк активно используется как для пост-эксплутации в Windows системах, так и при создании фишинговых/социотехнических кампаниях.

Установка системы

Powershell Empire работает в Linux среде и по своей структуре напоминает Metasploit Framework. Установка производится клонированием с git-репозитория:

git clone https://github.com/adaptivethreat/Empire.gitПосле этого необходимо запустить установочный скрипт для установки необходимых python зависимостей:

./setup/install.sh

Особенности Powershell Empire

Фреймворк постоянно совершенствуется, буквально на днях вышло очередное глобальное обновление, содержащее множество исправлений и дополнений.

Для работы с удаленной Windows системой необходимо доставить на нее т.н. stager, представляющий из себя обфусцированный код для запуска. После исполнения stager стартует т.н. agent, с помощью которого происходит взаимодействие с атакованной системой.

Методы доставки stager могут иметь различные векторы — от фишинговых атак, до компрометации системы с помощью выявленных (незапатченных) уязвимостей и т.д.

Агенты могут быть представлены в следующем виде:

- launcher_bat – агент доставляется при запуске bat-файла;

- launcher_vbs – агент доставляется при выполнении vbs-скрипта;

- macro – код макроса для внедрения в офсиные документы;

- dll – запуск агента в виде «dll hijacking»- внедрение в процесс DLL.

Stager dll позволяет интегрировать Empire с фреймворком Metasploit и другими современными инструментами. При помощи эксплойта требуется провести инъекцию вредоносной DLL в атакованный процесс, после чего произойдет загрузка Empire агента в оперативную память машины жертвы и его выполнение.

Основные особенности, которые я бы хотел отметить — это готовые средства для взаимодействия с атакованной Windows системой:

- интеграция с Metasploit Framework;

- повышение привилегий;

- сбор информации об атакованной системе и эксфильтрация данных;

- закрепление в системе;

- запись звука с интегрированного микрофона;

- сохранение скриншотов;

- извлечение Windows паролей и хешей;

- и многое другое.

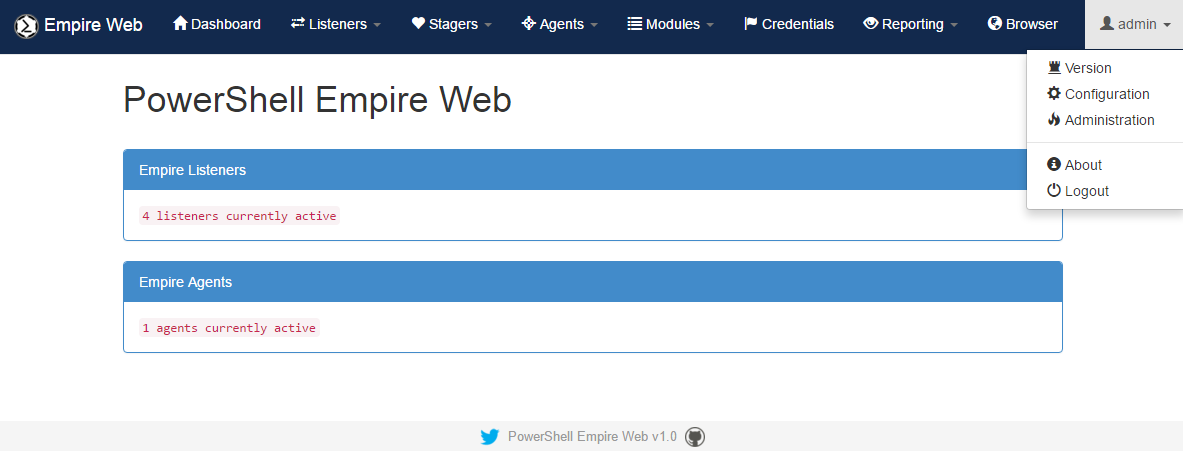

Для удобства использования можно воспользоваться сторонним модулем PowerShell Empire Web Interface.

Видео-демонстрация работы

Автор: LukaSafonov