Сравнение скриптов для сбора информации о поддоменах

Всем привет!

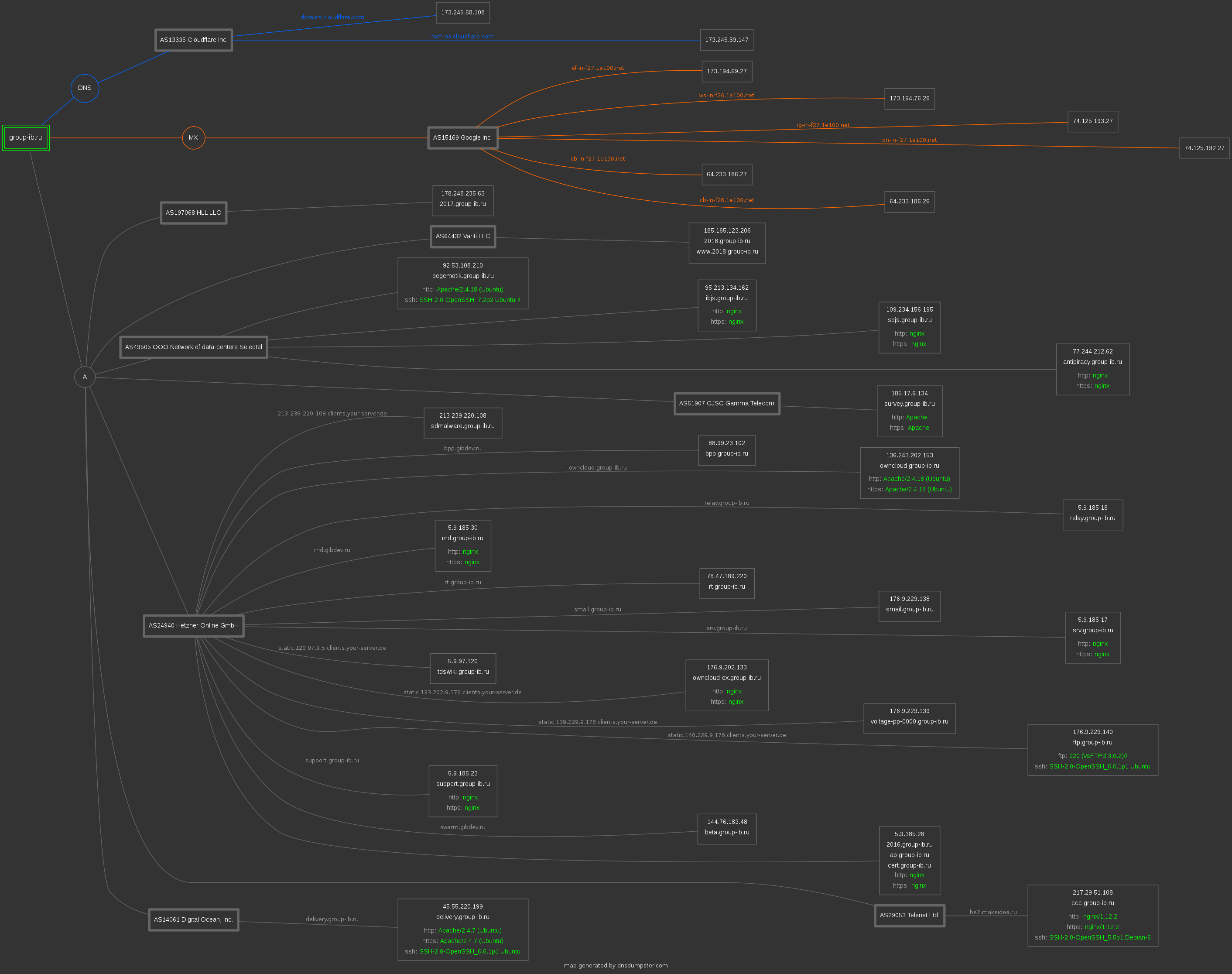

Хочу поднять тему сбора поддоменов в рамках OSINT. Существует довольно большое количество тулзов для автоматизации этой задачи. Расскажу о тех с которыми сталкивался я. В качестве целевого домена использован group-ib.ru.

-

DNSDumpster [1]

Публичный веб сервис от hack the target. Нарядный интерфейс и ряд плюшек. Рисует карту, которую можно показать заказчику. Выводит DNS сервера, MX,TXT,A записи.Карта:

Найдено доменов: 28

-

Knockpy [2]

Брутит поддомены по словарю, поддерживает поиск по Virustotal.

Работает небыстро.Найдено доменов: 28

-

Sublist3r [4]

Использует ряд сервисов для поиска поддоменов, внутрь также включен Subbrute для брута по словарю.Найдено доменов: 107

-

Subbrute [6]

Брутит по словарю.Использует открытые DNS резолверы дабы избежать ограничения на число запросов. Работает очень небыстро, но результаты неплохие.Найдено доменов: я не дождался завершения, но дождаться стоит.

-

theHarvester [8]

Популярный комбайн который ищет практически все — людей, почты, поддомены, виртуальные хосты. Смысл жизни находить пока не научился.Найдено доменов: 142

-

Amass [10]

Навороченная тулза от OWASP. Как говорит разработчик, Amass собирает данные из различных публичных источников, рекурсивно брутфорсит, ищет в вебархиве, и использует мутации для целевого домена. Также собирает инфу по подсетям и AS и может строить карты. По моему опыту работает все это великолепие нестабильно и криво.Найдено доменов: В пассивном режиме — 56. В активном режиме Amass упал с ошибкой.

-

Автор: hollow1

Источник [12]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/299260

Ссылки в тексте:

[1] DNSDumpster: https://dnsdumpster.com/

[2] Knockpy: https://github.com/guelfoweb/knock

[3] Image: https://asciinema.org/a/O872nsPBMIKY3KQxIqMokjfYD

[4] Sublist3r: https://github.com/aboul3la/Sublist3r

[5] Image: https://asciinema.org/a/UHarzapHvR7IGSgHtqCIDHLIN

[6] Subbrute: https://github.com/TheRook/subbrute

[7] Image: https://asciinema.org/a/fkwxiAiEwkbEgflXmW8jJHs0w

[8] theHarvester: https://github.com/laramies/theHarvester

[9] Image: https://asciinema.org/a/7Sr70vyrBmsjvOwOGkHAbPJVR

[10] Amass: https://github.com/OWASP/Amass

[11] Image: https://asciinema.org/a/EV7ZVwstqEWUZMrYAV7DqAhgG

[12] Источник: https://habr.com/post/429984/?utm_campaign=429984

Нажмите здесь для печати.