«ИнфоТеКС Академия» объявляет о запуске конкурса «Прозрачная безопасность» в рамках формата «Соревнование», который направлен на разработку программного кода, осуществляющего механизм модификации (repackage) iOS-приложения и статического контроля кода. Конкурс продлится до 10 ноября, заявки на участие принимаются уже сегодня после регистрации в личном кабинете на сайте проекта.

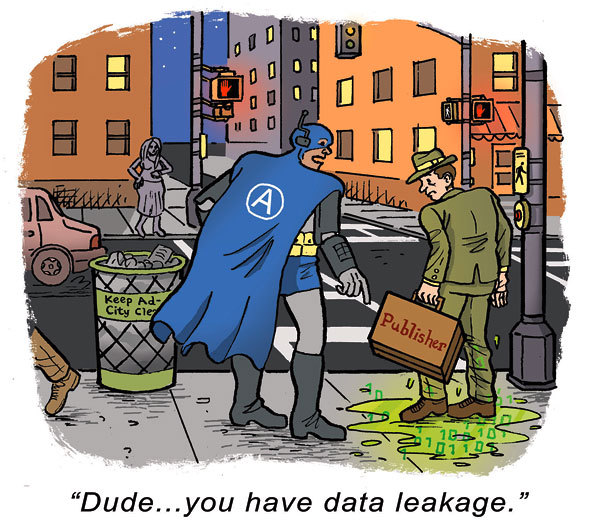

За картинку спасибо AdExchanger!

Многие из нас сегодня пользуются смартфонами и планшетами, ведь это так удобно забронировать отель или билет на самолет через приложение, оплатить мобильный, использовать мобильный онлайн-банкинг или оплачивать кофе. Кстати о кофе! Наверное, многие также слышали об исследовании Даниела Вуда (Daniel Wood) уязвимостей приложения Starbucks для iOS, согласно которому имена пользователей клиентов, адреса электронной почты, пароли и данные о местоположении становятся доступными через специальное программное обеспечение для краш-аналитики в лог-файлах.

Сколько ещё приложений не очевидным образом хранит данные и/или обещает их защиту, которой фактически не оказывается? Мы предлагаем разобраться в этом вопросе подробнее в рамках конкурса.

Читать полностью »