Ранее мы упоминали о новом мощном банковском вредоносном ПО KINS. Речь идет о crimeware toolkit, который предоставляет злоумышленникам большие возможности по краже различных данных у пользователей. Теперь же стало известно, что часть текстов «клиентской» части KINS оказалась доступна всем желающим. В блоге Xylit0l указываются некоторые несоответствия оригинальной статьи Fox-IT о первых семплах KINS, которая была выпущена после публикации RSA.

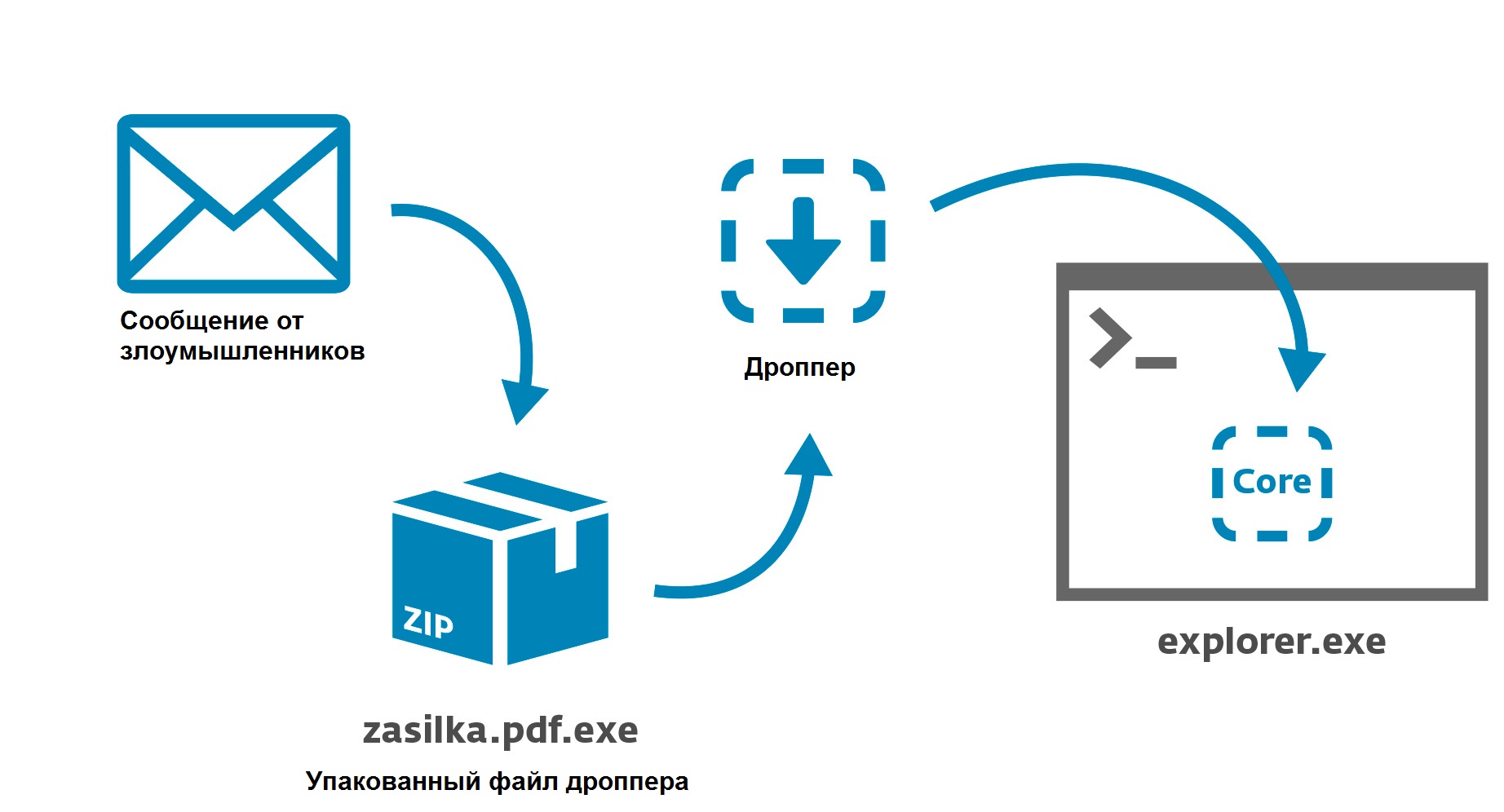

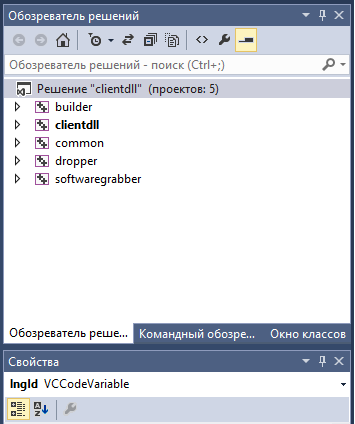

Мы можем констатировать, что утечка текстов очередного вредоносного банковского ПО является плохой новостью для пользователей, поскольку спровоцирует новую волну распространения дропперов, основанных на этих текстах. Архив включает в себя: