Dell и несколько производителей поменьше начали предлагать ПК с отключенной подсистемой Intel Management Engine

Несколько недель назад мы сообщали [1] о том, что в подсистеме Intel Management Engine (ME) была найдена критическая уязвимость, позволяющая запустить вредоносный код на соответствующих ПК. Чуть позже Intel признала [2] факт наличия проблемы и огласила список процессоров, которых эта проблема касалась. Список получился весьма внушительным.

Усугублялась ситуация тем, что для исправления уязвимости патчи должны выпускать производители системных плат и ноутбуков, а не сама Intel. Правда, многие компании уже начали это делать.

Однако сама ситуация, судя по всему, подорвала доверие производителей к Intel. В итоге некоторые компании начали отказываться от Intel Management Engine. Компания System76 объявила, что выпустит прошивку, которая отключит данную подсистему. Purism рассказала, что будет поставлять ПК с уже отключенной ME. Но это небольшие компании.

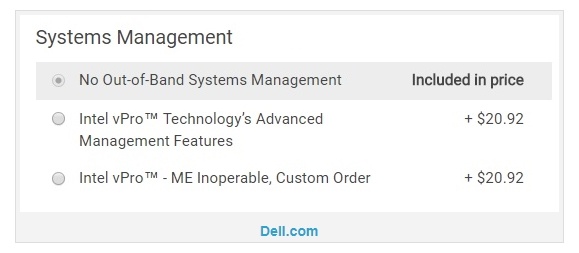

И вот теперь Dell, входящая в тройку лидеров рынка ПК, заявила, что намерена начать поставки некоторых ПК с отключенной подсистемой Intel Management Engine. Пока минимум три модели (это бизнес-ноутбуки) можно приобрести с опцией «Intel vPro – ME Inoperable, Custom Order», то есть с отключенной подсистемой ME. Что интересно, за это придётся доплатить от 15 до 30 долларов. Сколько моделей добавится к этому списку в будущем, неизвестно.

Также стоит отметить, что сама Intel не даёт производителям никаких возможностей по управлению ME. То есть не даёт возможности отключить данную подсистему. Соответственно, появление таких ПК — это сугубо инициатива производителей, которые реализуют её своими силами.

Источник [3]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/news/269909

Ссылки в тексте:

[1] сообщали: https://www.ixbt.com/news/2017/11/13/intel-management-engine.html

[2] признала: https://www.ixbt.com/news/2017/11/22/intel-podtverzhdaet-nalichie-ujazvimosti-v-ogromnom-kolichestve-processorov-iz-raznyh-segmentov.html

[3] Источник: http://www.ixbt.com/news/2017/12/05/dell-intel-management-engine.html

Нажмите здесь для печати.