Кибербезопасность: листаем годовой отчет Cisco

Вдогонку к нашей статье про телефонный фрод и методы защиты от него делимся выкладками на тему кибербезопасности вообще от Cisco. Под катом — основные выводы исследования Cisco 2017 Midyear Cybersecurity Report [1].

Отчет Cisco включает в себя много глобальных выводов, но все они объединены одним фактом: мир кибератак сложен и изменчив. По мере того, как выявляются новые стратегии атак, в ответ на них возникают новые стратегии защиты, прикрывающие «незапертые двери». И это, в свою очередь, дает жизнь разработке новых или доработке старых стратегий атак, представляющих реальную угрозу для любого бизнеса и его потенциальной прибыли.

Слабый инструментарий защиты и негибкость бизнеса уровня крупных корпораций оставляет огромные дыры в защите сети в целом. Тем не менее, это не означает, что IT-департаментам надо каждый год менять стратегию. Скорее, стоит следить за трендами и быть в курсе того, какие угрозы представляют наибольшую опасность в данный момент. При этом, не стоит забывать и о традиционных угрозах, потому что история действительно имеет свойство повторяться.

Как меняется мир кибератак: основные выводы исследования

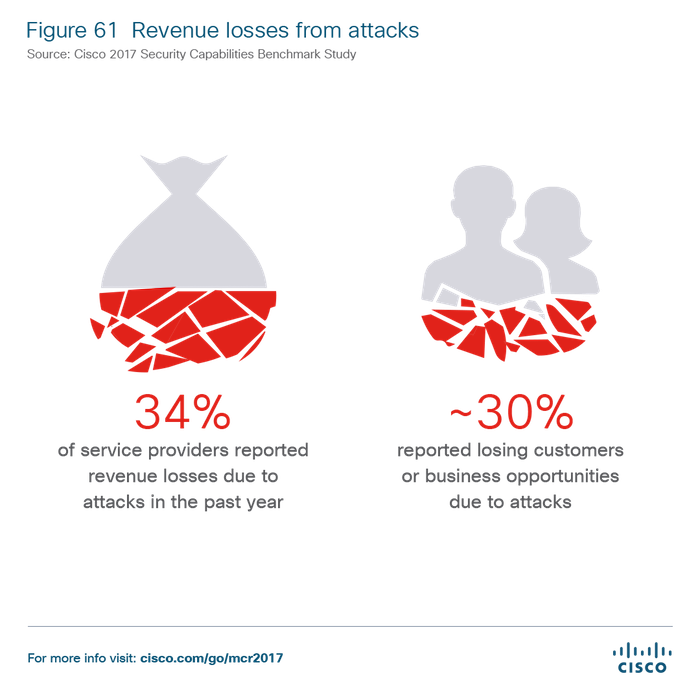

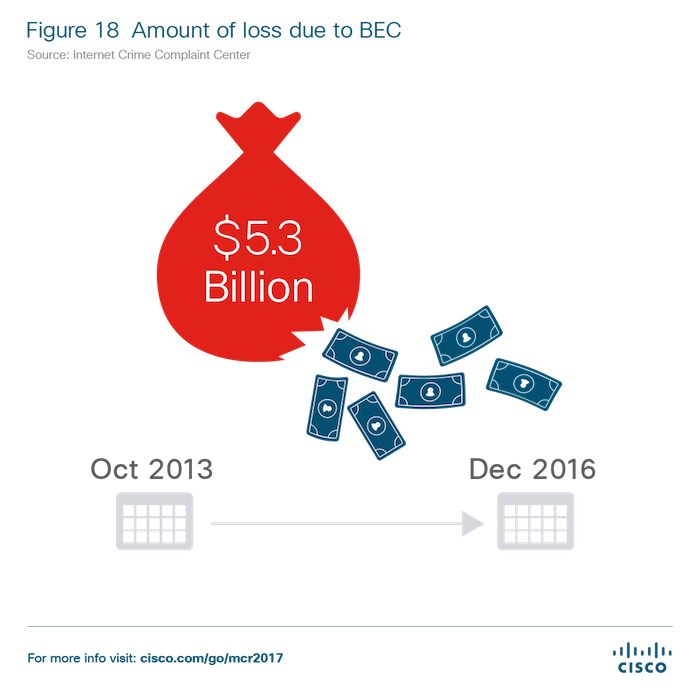

- «Особо выгодное» направление для атак сегодня — BEC (Business Email Compromise), мошенничество, осуществляемое в рамках корпоративной переписки. Отчет Центра регистрации интернет-преступлений (Internet Crime Complaint Center) показывает, что с октября 2013 по декабрь 2016 года за счет этого было украдено 5,3 млрд долларов. Для сравнения, вирусные спам-схемы с требованием выкупа в 2016 году «заработали» 1 млрд долларов.

- Интернет вещей (IoT) обещает большое будущее для технологий командного взаимодействия. Но он же таит большие риски. Одна из проблем — недостаточная видимость: «защита» просто не контролирует то, какие IoT-устройства присоединены к сети. И ей надо поскорее разобраться с этим и другими вопросами к безопасности IoT. Хакеры уже используют тонкие места в технологии: IoT-устройства служат им отличными опорными точками для того, чтобы легко и относительно непринужденно перемещаться по сетям.

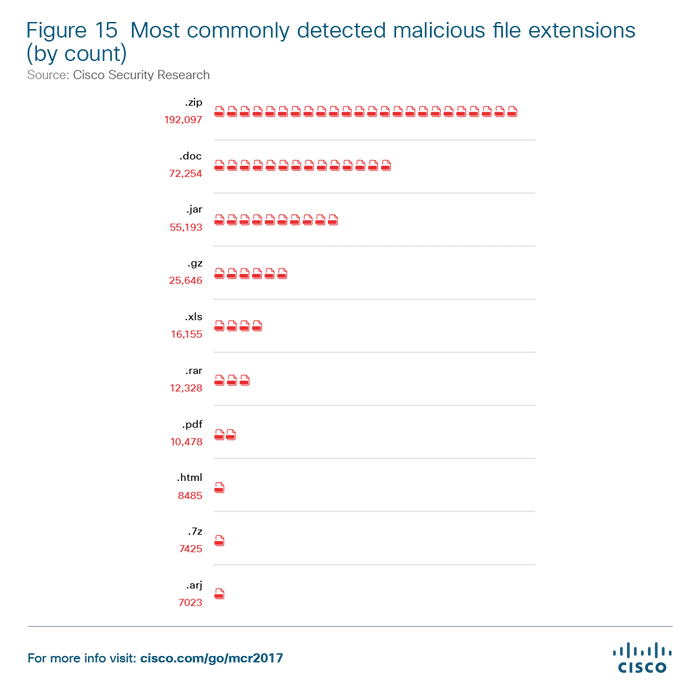

- Наблюдается рост объемов email-спама с середины 2016-го, что по-видимому, коррелирует с существенным уменьшением частоты использования эксплойт-китов (инструментов, направленных на эксплуатацию уязвимостей систем) за тот же период времени. Хакеры, специализировавшиеся на уязвимостях, вновь обратились к традиционному спаму. К этой же категории относится метод, когда к почтовому сообщению прилагается вредоносное вложение, представляющее опасность для изолированных программ и приложений пользователя. Инфицирование системы происходит с вовлечением пользователя в взаимодействие.

- Шпионское ПО, маскирующееся при установке под потенциально нежелательные программы (PUA, Potentially Unwanted Applications), представляет собой настоящий вирус и угрозу для пользовательских и корпоративных данных, но на него при этом почти не обращают внимания. Так, в ходе исследования было выявлено, что три шпионских приложения из контрольной группы были установлены в 20% из 300 компаний выборки.

- За период наблюдений Cisco за средним временем обнаружения нападения с ноября 2015 произошли существенные улучшения — с 39 часов оно упало до 3,5 часов (по состоянию на май 2017).

- Атаки на цепочки поставок позволяют мошенникам распространять вирус по многим компаниям с помощью одного-единственного зараженного сайта. В одном из исследованных случаев была заражена веб-страница продавца ПО для загрузки программ — таким образом вирус попадал в любую компанию, которая приобретала и скачивала ПО у данного продавца.

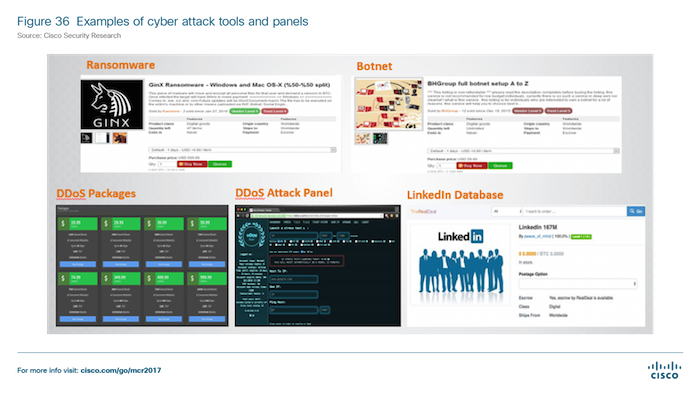

- Частота кибератак, уровень их сложности и масштабы существенно выросли за последний год. Хакерам все проще найти доступ к ресурсам, разработчики которых не слишком вкладываются в безопасность.

- Недооценена необходимость защиты облачных сервисов с точки зрения их потенциальной опасности для бизнеса. Открытая авторизация и недоработки в управлении привилегированными аккаунтами создают дыры в безопасности, которые злоумышленники могут легко использовать. Хакеры уже методично работают над взломом корпоративных облачных сетей.

- Существенно упал уровень использования эксплойт-китов — развитие инструментария стагнирует с тех пор, как Angler и другие лидеры технологии исчезли или изменили свою бизнес-модель. Ситуация, скорее всего, временная, учитывая историю развития этого направления. Но такие факторы, как, например, усложнение использования уязвимостей Adobe Flash, могут замедлить возвращение активности на прежний уровень.

- Сервисы DevOps, развернутые некорректно или намеренно оставленные открытыми для удобства использования, несут в себе значительные угрозы для компаний. Фактически, многие из подобных копий сервисов уже заражены.

Все эти выводы высвечивают изменения мира кибербезопасности — основной урон наносится новыми набирающими популярность методами атак, в том числе, BEC. В то же время, рост облачных и других технологий из разряда IoT открывает совершенно новые направления. Хотя хакеры продолжают использовать традиционные методы, в то время как компании забывают о том, что против них по-прежнему надо защищаться — это, в особенности, касается email-спама.

При этом в Cisco отмечают, что практики защиты существенно улучшились в последнее время. Например, стандартом функционирования современных систем — даже мобильных версий — стали автоматические обновления. Нас может раздражать то, что Microsoft вынуждает нас обновляться до Windows 10, или то, что Apple неустанно напоминает нам о необходимости установить последнюю версию iOS, но все это ради нашей собственной безопасности. При так быстро выпускающихся обновлениях киберпреступники просто смещают фокус обратно на почтовые и вирусные технологии. А их можно считать привычными традиционными угрозами, хотя методы их применения и видоизменяются.

Старое сталкивается с новым

Старые методики комбинируются с новыми форматами атак. Современный способ вымогательства денег за отключение вирусных программ основывается на давно известном приеме: упаковка вредоносных файлов в почтовые сообщения. Он сдобрен надеждой на то, что кто-то просто скачает и откроет их, не подумав хорошенько, стоит ли это делать.

Исследователи из Cisco отмечают, что рост объемов спама коррелирует со спадом активности по использованию хакерами эксплойт-китов для осуществления атак. Как правило, такая политика была удобна при проникновении через уже известные дыры в защите.

Например, популярный Flash-плеер для сайтов был хорошо известен своими косяками в безопасности, и сейчас основные веб-браузеры ограничили его применение именно по этой причине. Постоянные обновления и снижение распространенности Flash-технологии сделало ее менее популярным инструментом получения доступа к пользовательским ресурсам среди хакеров. Вместо этого они обратились к электронной почте.

Выполнив простейшую домашнюю работу по «социальной разведке», мошенники добиваются того, что жертва без подозрений открывает вордовский документ якобы от лучшего друга и дает доступ ко всей своей системе.

Отчет Cisco также предупреждает, что спам — не единственный способ для применения фишинговой схемы. Маскировка мошенничества под корпоративную переписку (BEC) — это даже большая головная боль, чем применение вирусных вложений, ориентированных на требование выкупа.

Мошенничество под видом корпоративной переписки (BEC)

BEC-кампания осуществляется с помощью email-сообщений, пересылаемых сотрудникам компании, отвечающим за финансовые расчеты. Как правило, мошенники проводят предварительную подготовку и изучают иерархию компании — например, используют социальные сети, чтобы выстроить потенциальную управленческую цепочку. Подложное письмо с поручением осуществить денежный перевод предполагаемому бизнес-партнеру или заплатить продавцу может выглядеть, как сообщение от генерального директора или от другого топ-менеджера.

Конечно, все это требует тщательных усилий и подготовки, и мошенник чаще всего моделирует ситуацию срочности, чтобы жертва не успела перепроверить информацию. Согласно отчету Cisco, целью таких атак чаще всего становятся крупные мишени — типа Google или Facebook — и они действительно уязвимы в этом смысле, несмотря на выработку достаточно зрелых стратегий защиты, в том числе, и против такого вида мошенничества. Хотя наиболее успешными получаются атаки на SMB-сегмент, поскольку такие компании, как правило, вовсе не формализуют процессы коммуникаций между сотрудниками.

В Cisco также отмечают, что поскольку мошеннические почтовые сообщения используют правдивую информацию социального характера, они не содержат никаких подозрительных вложений. И таким образом легко минуют стандартные барьеры защиты. И, в среднем, создают для бизнеса потери на уровне 1,7 млрд долларов ежегодно.

Новые технологии — новые угрозы

Электронная почта — это прямо-таки дедушка современных технологий. И если даже здесь еще остаются возможности для успешных атак, то есть все шансы, что хакерам также обеспечен успех и в случае с новейшими технологиями. Если только не изменится отношение к проблеме безопасности в целом.

Например, зарождающиеся сейчас технологии IoT уже содержат в себе традиционную брешь: о защите разработчики думают в последнюю очередь. Большая часть IoT-сервисов просто оставляет входную дверь незапертой и хотя буквально только что вышла на рынок, бот-сети на основе IoT уже тут как тут. В 2016 году значительная часть кибератак была совершена именно через объединенные устройства, превращенные в бот-сети.

Такие DDoS-атаки используют армию объединенных IoT-устройств (по аналогии с сетью зараженных компьютеров) для перегрузки и обрушения корпоративных сетей. В своем отчете Cisco подробно анализирует деятельность трех самых известных бот-сетей: Mirai, BrickerBot и Hajime.

Похожим образом обстоят дела с облачными технологиями. Отчет Cisco показывает, что 60% пользователей никогда не разлогиниваются из интерфейсов облачных сервисов. Этому не придается значения, но для хакеров это прямо-таки неоновая вывеска «Добро пожаловать» и возможность неавторизованного доступа к сервисам.

А это ссылка на полную версию отчета Cisco [1]

Автор: Софья Терехова

Источник [2]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/spam/263506

Ссылки в тексте:

[1] Cisco 2017 Midyear Cybersecurity Report: https://www.cisco.com/c/dam/m/digital/elq-cmcglobal/witb/1456403/Cisco_2017_Midyear_Cybersecurity_Report.pdf?elqTrackId=f6ccd8439e9945639096a9846044695a&elqaid=5897&elqat=2

[2] Источник: https://habrahabr.ru/post/337442/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.