Критическая уязвимость антивируса Symantec Endpoint позволяет осуществлять удаленное выполнение кода

Исследователи из Google Project Zero Team в своем блоге опубликовали [2] подробный разбор ошибок безопасности, содержащихся в антивирусном «движке» Symantec Endpoint Protection. По словам экспертов, продукт содержит множество критических уязвимостей, некоторые из которых могут приводить к удаленному выполнению кода или удаленному повреждению памяти ядра (remote kernel memory corruption).

В чем проблема

Исследователи Google Project Zero опубликовали информацию об уязвимости CVE-2016-2208. По словам экспертов, ошибка заключается в некорректной работе используемых разработчиками Symantec инструментов распаковки (unpackers) упакованных исполняемых файлов.

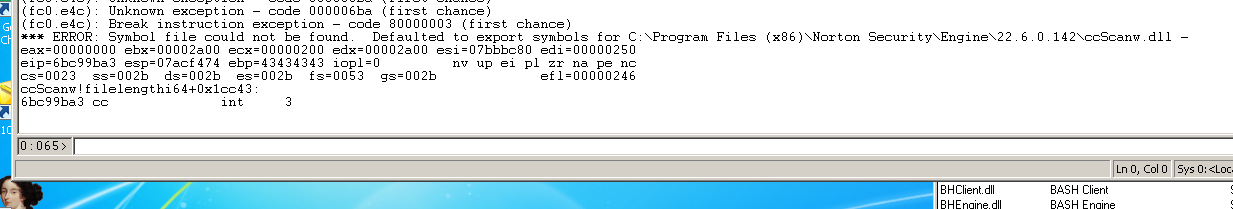

Найденные уязвимости связаны с ошибками переполнения буфера и в результате успешной эксплуатации могут привести к удаленному исполнению кода. Поскольку антивирусный движок Symantec запускает свои «распаковщики» прямо в ядре, то исполнение кода может происходить с высокими системными привилегиями. Автор поста в блоге Google Тэвис Орманди смог заставить антивирус выполнить следующий код:

char *buf = malloc(SizeOfImage);

memcpy(&buf[DataSection->VirtualAddress],

DataSection->PointerToRawData,

SectionSizeOnDisk);

Оманди создал эксплоит [3], использующий данную уязвимость. Эксперт отмечает, что злоумышленнику даже не нужно заставлять жертву каким-то образом взаимодействовать с файлом для его активации — достаточно просто отправить его по email или сформировать гиперссылку на него и добиться чтобы антивирус её проверил, например, указав её в письме.

Таким образом, уязвимость несет в себе серьезную угрозу — с ее помощью киберпреступники могут успешно удаленно атаковать корпоративные системы даже самых крупных компаний.

Кроме того, в антивирусном продукте Symantec реализован уровень I/O-абстракции, который использует для обработки файлов PowerPoint. Этот механизм содержит ошибку, благодаря которой злоумышленник может спровоцировать переполнение буфера. Применимость этого способа атаки, однако, ограничена случаями, когда антивирус работает в режиме “Bloodhound Heuristics”. Орманди опубликовал ссылку на эксплоит [4], использующий эту ошибку.

Исследователи Google отмечают, что разработчики Symantec использовали open source-библиотеки вроде libmspack и unrarsrc, однако не обновляли их код как минимум на протяжении семи лет.

Какие продукты уязвимы

Symantec использует один и тот же «движок» для целой линейки своих антивирусных продуктов, которые продаются под брендами Symantec и Norton. В числе уязвимых продуктов:

- Norton Security, Norton 360 и другие legacy-продукты Norton products для всех платформ;

- Symantec Endpoint Protection (все версии и платформы);

- Symantec Email Security (все платформы);

- Symantec Protection Engine (все платформы);

- Symantec Protection for SharePoint Servers

- И т.д.

Некоторые из этих продуктов невозможно обновить автоматически, поэтому их пользователям и администраторам необходимо самостоятельно предпринять действия по защите своих систем. Компания Symantec опубликовала соответствующие рекомендации [5] на своем сайте.

Помимо подробно описанной уязвимости CVE-2016-2208, исследователи Google обнаружили и другие серьезные ошибки безопасности, приводящие к переполнению буфера, повреждению памяти и другим проблемам.

Как защититься

Для предотвращения возможных проблем, связанных с безопасностью инструментов защиты, эксперты Positive Technologies рекомендуют использовать средства, позволяющие изолировать подобные решения от других систем, сохранив их функциональность. Решать эту задачу, к примеру, может cистема выявления вредоносных файлов и ссылок PT MultiScanner [6].

Ранее в нашем блоге мы публиковали статью [7] с обзором известных случаев обнаружения уязвимостей в популярных антивирусных программах.

К примеру, исследователи не впервые находят в продукте Symantec Endpoint Protection серьезные уязвимости. Ранее специалистам по безопасности удавалось обнаружить [8] серьезные ошибки, которые позволяли атакующим осуществлять обход аутентификации, повышения привилегий, чтение и запись файлов, а также осуществления SQL-инъекций.

Другие антивирусные решения также не избежали подобных проблем. Так в начале февраля 2016 года тот же исследователь Тэвис Орманди обнаружил [9] серьезные уязвимости в антивирусном продукте Malwarebytes. Обновления Malwarebytes Antivirus не были подписаны с помощью цифровой подписи компании и загружались по незащищенному HTTP-соединению — это делало пользователей подверженными MiTM-атакам. В апреле 2016 года была опубликована [10] информация о критической уязвимости в антивирусе TrendMicro, которая позволяла злоумышленник осуществлять удаленное выполнение кода.

Ранее в 2015 году исследователи из из Google Project Zero рассказали [11] о серьезной уязвимости в антивирусе ESET NOD32, которая позволяла атакующему читать, модифицировать и удалять любые файлы на компьютерах, на которых установлен антивирус.

В том же году критические уязвимости были найдены в криптософте TrueCrypt [12] и антивирусе Avast [13], а антивирусная компания BitDefender стала жертвой хакерской атаки, в результате которой были похищены пароли пользователей, которые хранились в открытом виде.

Автор: Positive Technologies

Источник [14]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/symantec/148029

Ссылки в тексте:

[1] Image: https://habrahabr.ru/company/pt/blog/304532/

[2] опубликовали: http://googleprojectzero.blogspot.ru/2016/06/how-to-compromise-enterprise-endpoint.html

[3] эксплоит: https://bugs.chromium.org/p/project-zero/issues/detail?id=820

[4] эксплоит: https://bugs.chromium.org/p/project-zero/issues/detail?id=823

[5] рекомендации: https://www.symantec.com/security_response/securityupdates/detail.jsp?fid=security_advisory&pvid=security_advisory&year=&suid=20160628_00

[6] PT MultiScanner: http://www.ptsecurity.ru/products/multiscanner/

[7] публиковали статью: https://habrahabr.ru/company/pt/blog/283448/

[8] обнаружить: http://habrahabr.ru/company/pt/blog/264013/

[9] обнаружил: https://habrahabr.ru/company/pt/blog/276811/

[10] опубликована: https://habrahabr.ru/company/pt/blog/280832/

[11] рассказали: http://googleprojectzero.blogspot.ru/2015/06/analysis-and-exploitation-of-eset.html

[12] TrueCrypt: https://habrahabr.ru/company/pt/blog/268087/

[13] Avast: https://habrahabr.ru/company/pt/blog/272851/

[14] Источник: https://habrahabr.ru/post/304532/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.