Ограничиваем доступ к упакованным приложениям

Все мы знаем, что с выходом Windows 8 корпорация Microsoft решила полностью изменить представление пользователей о десктопных приложениях. Упакованные приложения, они же Metro-приложения, отличаются единообразием, обновленным упрощенным внешним видом и новым взаимодействием с пользователем. В этих приложениях минимизированы отвлекающие факторы, удалены практически все графические эффекты, включая Windows Aero, над которыми Microsoft трудилась несколько последних лет, для всех приложений используются единая цветовая гамма, шрифты и прочее. Не будем сейчас останавливаться на том, хорошо ли поступили Microsoft, что решили возвращаться к приложениям в стиле Windows 3.1, однако, с этим придется смириться и предпринимать какие-то действия по обслуживанию таких приложений.

Все мы знаем, что с выходом Windows 8 корпорация Microsoft решила полностью изменить представление пользователей о десктопных приложениях. Упакованные приложения, они же Metro-приложения, отличаются единообразием, обновленным упрощенным внешним видом и новым взаимодействием с пользователем. В этих приложениях минимизированы отвлекающие факторы, удалены практически все графические эффекты, включая Windows Aero, над которыми Microsoft трудилась несколько последних лет, для всех приложений используются единая цветовая гамма, шрифты и прочее. Не будем сейчас останавливаться на том, хорошо ли поступили Microsoft, что решили возвращаться к приложениям в стиле Windows 3.1, однако, с этим придется смириться и предпринимать какие-то действия по обслуживанию таких приложений.

Как известно практически каждому, начиная с таких операционных систем, как Windows 7, специально для выполнения задач, связанных с ограничением доступа пользователей к конкретным файлам или приложениям, в дополнение к политикам SRP Microsoft создали новую технологию, которую они назвали AppLocker. Политика AppLocker представляет собой набор из правил AppLocker, включающих в себя различные настройки, предназначенные для принудительного применения. Как свойственно объектам групповой политики, каждое правило сохраняется в конкретной политике, а сами политики уже распространяются согласно вашей иерархии объектов групповой политики.

В отличие от классических приложений, у всех упакованных приложений есть общие атрибуты – это имя издателя, имя продукта и его версия. Поэтому всеми приложениями можно управлять с помощью одного типа правил. В операционных системах Windows Server 2012 и Windows 8 правила AppLocker для упакованных приложений можно создавать отдельно от классических приложений, то есть для них специально была выделена отдельная коллекция. Одно правило AppLocker для упакованного приложения может контролировать как установку, так и работу приложения. Поскольку все упакованные приложения подписаны, AppLocker поддерживает только правила издателей для упакованных приложений. Давайте посмотрим, каким образом можно ограничивать доступ к упакованным приложениям.

Хотелось бы сразу отметить, что обязательным требованием является наличие таких приложений на компьютере, где будут создаваться правила, так что придется нам сейчас установить такие приложения.

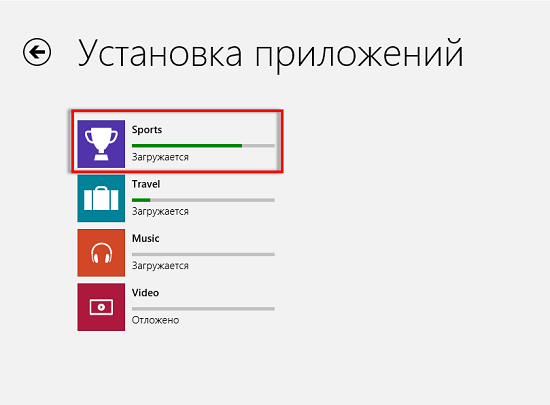

Перейдем в Windows Marketplace и найдем какие-то стандартные приложения, например, пусть это будут такие стандартные приложения как Microsoft Zune Music, Microsoft Zune Video, Microsoft Bing News, Microsoft Bing Maps, Microsoft Bing Travel и Microsoft Bing Sports. Установим эти приложения на компьютер. Как они выглядят и какое их основное назначение, вы и так знаете, в чем я более чем уверен. Установка некоторых упакованных приложений отображена на следующей иллюстрации:

Рис. 1. Установка четырех упакованных приложений из Windows Marketplace

Опять же, обязательно обратите внимание на тот момент, что на целевом компьютере, на который будут распространяться правила AppLocker, должна быть запущена служба «Удостоверение приложения» (Application Identity). Этот момент вы можете как мониторить вручную непосредственно из оснастки служб каждого компьютера, так и централизовано настроить такую службы средствами специального расширения клиентской стороны групповой политики, что, по моему мнению, намного логичнее. По умолчанию у нее тип запуска «Вручную», так что вам в любом случае придется предпринять какие-то меры.

Опять же, обязательно обратите внимание на тот момент, что на целевом компьютере, на который будут распространяться правила AppLocker, должна быть запущена служба «Удостоверение приложения» (Application Identity). Этот момент вы можете как мониторить вручную непосредственно из оснастки служб каждого компьютера, так и централизовано настроить такую службы средствами специального расширения клиентской стороны групповой политики, что, по моему мнению, намного логичнее. По умолчанию у нее тип запуска «Вручную», так что вам в любом случае придется предпринять какие-то меры.

Теперь уже можно переходить к правилам AppLocker.

Создание правила AppLocker

Чтобы создать правило, ограничивающее доступ к упакованному приложению, скажем, к Microsoft Bing Sports, вам понадобится выполнить следующие действия:

- Для начала мы, естественно, создадим в оснастке «Управление групповой политикой» новый объект групповой политики, так как лучше всего, если правила, предназначенные для ограничения приложений, будут расположены в отдельном объекте GPO, и назовем его, скажем, «Правила AppLocker». После этого нужно будет связать такой объект с подразделением, в которое входят учетные записи компьютеров, на которые и должны распространяться создаваемые нами правила. Например, в моем случае привязка идет для всего домена, но в реальной среде идеальным вариантом будет распределение целевых компьютеров по конкретным подразделениям. Последней задачей предварительного этапа будет, понятное дело, открытие самого редактора управления групповыми политиками;

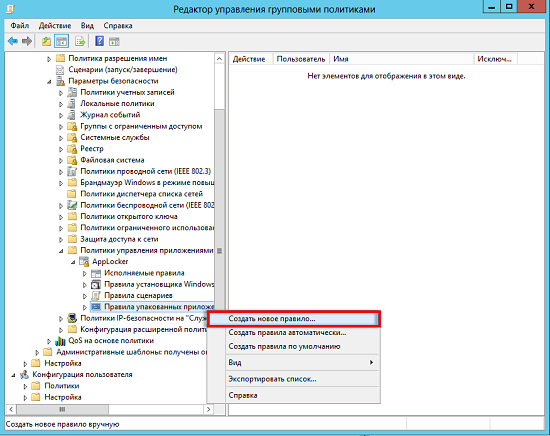

- Теперь в отобразившейся оснастке следует развернуть узел Конфигурация компьютераПолитикиКонфигурация WindowsПараметры безопасностиПолитики управления приложениями и перейти к узлу, который называется AppLocker (Computer ConfigurationPoliciesWindows SettingsSecurity SettingsApplication Control PoliciesAppLocker). Сейчас переходим к последней коллекции, которая называется «Правила упакованных приложений», что на английском звучит как «Packaged app Rules». Находясь внутри этой коллекции, создадим наше правило, то есть, следует выбрать опцию «Создать новое правило» (Create New Rule);

Рис. 2. Создание нового правила AppLocker - Перед вами отобразится диалоговое окно мастера создания исполняемых правил AppLocker. Здесь, на первой странице мастера, вам просто следует ознакомиться с предоставленной информацией, а затем нажать на кнопку «Далее»;

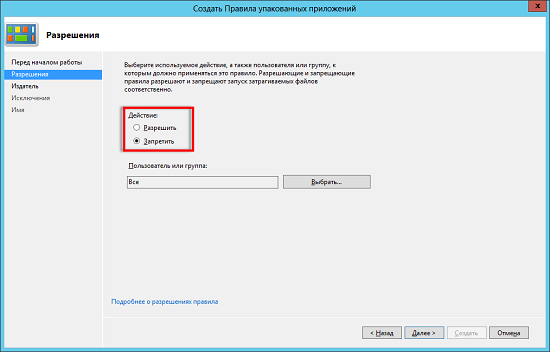

- На странице с разрешениями, естественно, нужно выбрать, будете ли вы в конечном счете разрешать пользователю запускать выбранное вами упакованное приложение или же, наоборот, вы хотите раз и навсегда запретить юзерам пользоваться каким-то средством. Так как в данном случае основной задачей стояло запрещение доступа к конкретному упакованному приложению, на этой опции сейчас мы и остановимся. Помимо этого, здесь вы можете выбрать определенного пользователя или группу пользователей, на которых будет распространяться данное правило. В данном случае проигнорируем эту опцию и будем двигаться дальше;

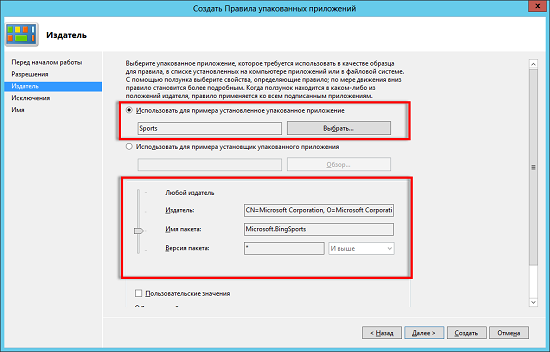

Рис. 3. Определение разрешений для создаваемого правила - Как вы увидите на иллюстрации под номером 5, следующая страница называется «Издатель» (Publisher), и здесь вы не можете выбрать ни правило пути, ни правило хэша файла, с которыми вы могли работать в других категориях AppLocker-а в той же Windows 7 или Windows Server 2008 R2. Здесь вы можете выбрать одну из следующих опций:

- Использовать для примера установленное упакованное приложение (Use an installed packaged app as a reference). В этом случае вам следует выбрать приложение, которое уже установлено на компьютере. При создании правила будет использоваться издатель, имя пакета, а также версия этого приложения;

- Использовать для примера установщик упакованного приложения (Use a packaged app installer as a reference). Остановившись же на этом варианте, вам нужно будет указать установочный файл упакованного приложения с расширением appx. Как и в предыдущем случае, для определения правила будут также использоваться издатель, имя пакета и его версия. Этот вариант приемлем в том случае, если пользователи будут устанавливать такие приложения вручную, скажем, при помощи PowerShell.

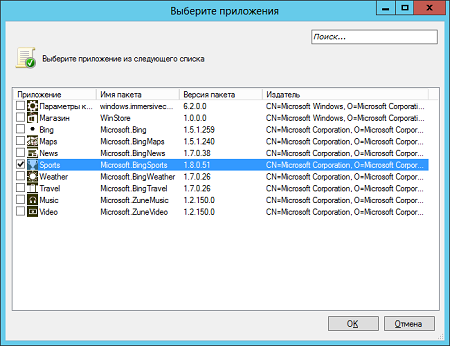

Так как у нас приложения уже проинсталлированы, мы остановимся на первом варианте и нажмем на кнопку выбора. В отобразившемся диалоговом окне, как видно на иллюстрации ниже, будут отображаться все установленные упакованные приложения. Несмотря на то, что слева можно отметить контролл для установки чекбоксов, на многое не рассчитывайте, так как вы не сможете установить более одного флажка одновременно. Например, сейчас создадим правило для Microsoft Bing Sports, то есть его и выбираем;

Рис. 4. Выбор установленного упакованного приложения - Как вы видите на этой иллюстрации, о которой шла речь немного выше, в нижней части этой страницы мастера вы можете указать свойства для создаваемого правила. Здесь доступны следующие свойства:

- Любой издатель (Any Publisher). Это свойство отвечает за всех издателей для выбранной вами категории файлов. Например, если вы изначально выбираете значение «Разрешить», то в таком случае это правило будет в дальнейшем запрещать выполнение неподписанных приложений. Либо, само собой, вы можете раз и навсегда запретить использование любых упакованных приложений;

- Издатель (Publisher name). При помощи этого управляющего элемента вы можете указать, что под область действия правила должны попадать все файлы, которые подписаны издателем с определенным именем;

- Имя пакета (Package name). Данное свойство правила позволяет вам помимо данных об издателе еще и добавить в правило наименование самого пакета упакованного приложения. В данном случае это Microsoft.BingSports;

- Версия пакета (Package version). Это самое гибкое свойство создаваемого правила. Здесь вы можете определить версию управляемого вами приложения. Например, чтобы указать конкретную версию упакованного приложения, вы, как и в случае с обычными exe-файлами или динамическими библиотеками, можете установить флажок на опции с пользовательскими значениями, а затем уже указать вручную номер версии и выбрать, хотите ли, чтобы правило применялось к приложениям, версия которых выше указанного вами значения, ниже его, либо чтобы правило применялось только лишь на конкретную версию программного продукта.

Так как приложения обновляются довольно часто, мы сейчас проигнорируем версию приложения и переместим ползунок к имени пакета. Похоже на то, что готово. Переходим к следующей странице мастера.

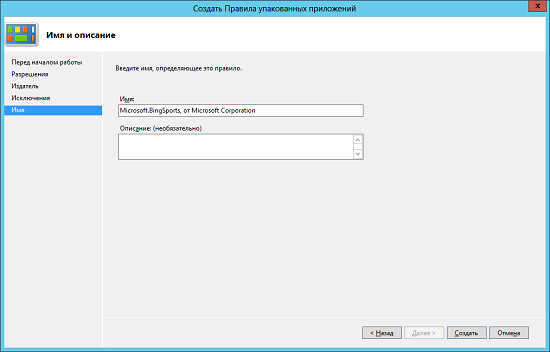

Рис. 5. Настройка свойств, определяющих правило для упакованного приложения - Исключения мы сейчас добавлять не будем, поэтому переходим к последней странице. Как видите на следующей иллюстрации, название правила здесь вполне удобоваримое, поэтому для создания нашего нового правила сразу нажимаем на кнопку «Create».

Рис. 6. Последняя страница мастера создания правила AppLocker

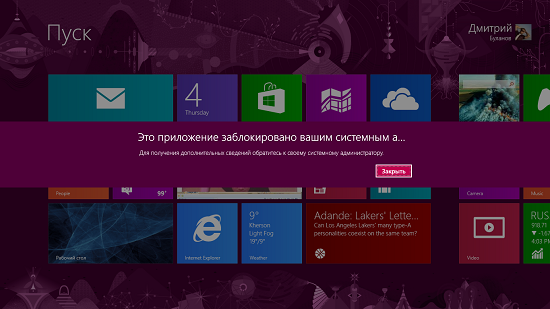

Сразу же проверим, что у нас получилось. Обновляем параметры политики и переходим к начальному экрану «Пуск». Попробуем открыть наше спортивное приложение.

Как видно на последней в данной статье иллюстрации, появилось сообщение, где написано, что это приложение заблокировано системным администратором, то есть, то сообщение, которое мы и рассчитывали увидеть. Следовательно, фокус удался.

Рис. 7. Проверка выполненных действий

Подытожим

Из этой небольшой статьи вы узнали о том, каким образом можно ограничить доступ к одному из нововведений Microsoft в их последней операционной системе – к упакованным приложениям, которые чаще всего многие именуют Metro-приложениями. Было рассказано о том, как именно можно создать такие правила, на чем они основаны, а также об одном важном предварительном требовании, которое обязательно следует участь перед развертыванием таких правил. А вы у себя в компании используете упакованные приложения и планируете ли ограничивать пользователям доступ к каким-то APPX-файлам?

Автор: hb860

Источник [1]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/active-directory/31215

Ссылки в тексте:

[1] Источник: http://habrahabr.ru/post/175481/

Нажмите здесь для печати.