Ох уж эти скрытные ботнеты

Вот очередной день, когда ботнеты пытаются взломать мой скромный почтовый сервер брутфорсом для рассылки спама. Такое случается волнами, но волны эти возникают постоянно и являются частью жизни системного администратора (естественно, они терпят неудачу ;).

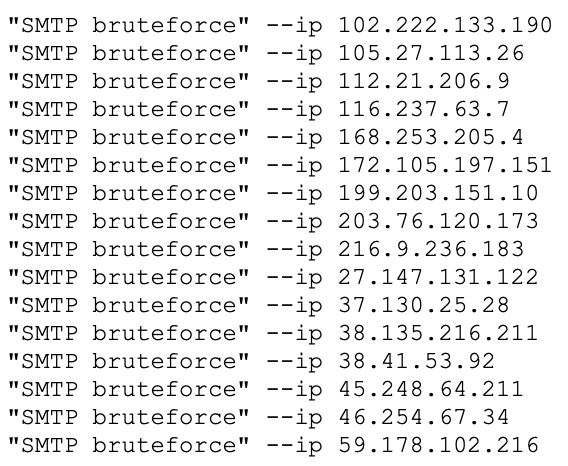

IP-адреса, с которых происходят попытки использовать мой сервер для отправки спама

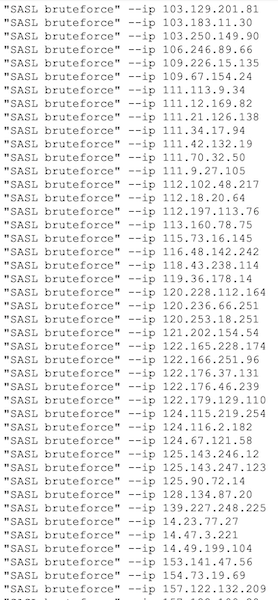

IP-адреса, с которых совершаются попытки подобрать имя пользователя/пароль для авторизации на моём почтовом сервере и рассылки спама

Недавно я узнал [1], что существует теневой рынок, на котором разработчикам приложений предлагают включить в свои продукты библиотеку «peer to peer proxy», чтобы пользователи их приложения «выделяли» из своего сетевого трафика 120-150 КБ/с этой компании.

Разработчику платят за включение указанной библиотеки (например, по 18 центов за одного активного пользователя). Такие теневые компании утверждают, что магазины Apple и Google не имеют ничего против их библиотек. Собственно, это одна из хитрых уловок для создания ботнетов. К сожалению, есть и другие.

Одна из таких компаний делает предложение разработчику плагина для браузера (источник [1])

В последствии компании продают доступ к этим, как я считаю, заражённым приложениям для выполнения команд, которые могут быть как раз теми атаками SASL/SMTP, которые я наблюдаю. Естественно, эти компании утверждают, что не делают ничего противозаконного, а контролировать весь трафик своих клиентов физически не могут.

Такие ботнеты довольно умны. Обладая ресурсом в десятки тысяч обычно резидентных или мобильных IP-адресов, они ежедневно используют каждый из них ровно для одной попытки авторизоваться на почтовом сервере или установить SMTP-соединение. Благодаря этому, они остаются незамеченными большинством механизмов защиты вроде fail2ban [2], которые принимают решение о блокировке конкретного IP-адреса на основе числа совершённых им попыток.

За счёт распределения попыток взлома по всем доступным IP-адресам ботнеты могут довольно эффективно производить мощные атаки. Хотя большинство сисадминов обычно воспринимают эти попытки как шум. Но не я 😊

Я просто с ходу блокирую их, причём надолго. В базе блокировки моего фаервола уже накопилось 50К адресов. Кстати, из них 98% — это IPv4. IPv6 по-прежнему встречается редко 😊

Эти адреса относятся к разным точкам мира. Мне не раз советовали начать вычислять наиболее часто эксплуатируемые ASN (autonomous system number, номер автономной системы) и блокировать весь сегмент, а не отдельные IP. Я рассмотрел такую возможность, но…

Я взял IP-адреса, с которых совершались попытки взломать авторизацию SASL в течение последних 7 дней, и сопоставил их с соответствующими ASN. Получилось довольно обширное распределение, где на один ASN в среднем приходилось меньше 4 адресов.

Скриншот атакующих IP, сгруппированы по стране и ASN

Итак, в среднем меньше 4 IP на ASN, так что блокировка по номеру не особо поможет. Поэтому я продолжаю использовать простое решение. Установленная на моём сервере задача cron проверяет журналы на предмет атак, используя скрипт оболочки [3], и каждое утро присылает мне письмо с командами скопировать/вставить для добавления этих гадких живностей в список фаервола.

Я предпочитаю делать именно так. Конечно, эту часть можно и автоматизировать. Но мне хочется знать, что происходит с моим скромным сервером, а тут, просто глядя на длину содержимого присылаемых системой писем, я понимаю, когда началась очередная волна.

Для тех, кому интересно поэкспериментировать, я открыл доступ к собранным данным в этой таблице [4], которую вы можете экспортировать в CSV. С целью немного анонимизировать атакующие адреса, я скрыл их последний сегмент под NNN.

Web-среда глубоко испорчена

Думаю, все слышали о растущей проблеме сети, заключающейся в том, что разработчики ИИ агрессивно собирают любые доступные данные для обучения своих моделей. Это вызвало взрывное развитие веб-краулеров, отчаянно штурмующих серверы от мала до велика. Но кто управляет этими краулерами? Оказывается, это можете быть вы!

1 [5], но есть и много других.

Я на 99% уверен, что эти компании из-за использования ИИ-краулеров, с которыми многие вебмастеры сталкиваются уже несколько месяцев, по сути, провоцируют DDoS-атаки. Такая бизнес-модель просто не должна существовать. Apple, Microsoft и Google нужно как-то на это реагировать.

Фрагмент со страницы Infatica SDK [6], объясняющий, как разработчики приложений могут зарабатывать деньги за счёт включения Infatica SDK

Мы подключаем IP-адреса ваших пользователей к нашей p2b-сети, которая позволяет компаниям получать доступ к веб-данным и создавать платформы агрегации цен на товары, оптимизировать механизмы поиска, вырабатывать маркетинговые стратегии и стратегии защиты брендов, реализовывать академические исследования, создавать устойчивые и производительные сервисы, обеспечивать защиту корпоративных данных и прочее.

2 [7]. Они с гордостью заявляют, что вы можете расширить охват своих механизмов (ИИ)-скрейпинга и не только посредством миллионов меняющихся резидентных и мобильных IP-адресов — как раз тот паттерн, который мы наблюдаем в атаках на наши серверы.

В Infatica утверждают, что располагают миллионами IP-адресов, которые могут вам предоставить

Те, кого я бы назвал «заражёнными пользователями», на этом рынке называются «резидентными IP»

Их много

Опять же, эта компания — лишь одна из многих продавцов аналогичных сервисов. И они все заверяют, что тщательно проверяют, какие команды их клиенты отправляют в «заражённые» приложения на вашем телефоне или ПК. Да, уверен, ничего плохого они не делают. А когда делают, то могут заявить, что это не их проблема, так как они просто посредники. Опять же, на мой взгляд, это теневая бизнес-модель.

Агентство Trend Micro в 2023 году провело исследование этих компаний, которое подтвердило мои подозрения. А с применением ИИ-скрейпинга такой бизнес наверняка процветает ещё активнее.

«Существуют злоумышленники, которые пересобирают свободное и условно бесплатное ПО, написанное другими людьми, для попутного скачивания P2B-сервиса Infatica».3 [8]

Но лично я считаю, что это также объясняет скачок активности ботов, которые вредят множеству мелких сервисов (вроде моего экземпляра forgejo, который я был вынужден сделать закрытым).

Поэтому если вы, как разработчик ПО, включите подобный сторонний SDK в своё приложение, чтобы заработать немного денег, то станете частью общей проблемы, и, на мой взгляд, должны отвечать за отправку вашим пользователям вредоносных программ, делающих их участниками ботнета.

К сожалению, для обычных пользователей почти невозможно обнаружить включение подобных теневых SDK и их сетевой трафик. Да и для администраторов (небольших) серверов это тоже весьма нелегко.

Я уже писал об этом [9] в феврале 2025, но решил поделиться новой информацией по теме. Думаю, буду писать и дальше.

Убедитесь сами!

Если вы хотите увидеть реальную грязь, загляните на https://proxyway.com/reviews?e-filter-da2a7bc-reviews_categories=proxy-providers [10], где приводится множество обзоров этих сервисов. Это огромный рынок, на котором ИИ-скрейпинг однозначно выступает самым мощным стимулом роста подобных компаний.

И когда я вижу, что многие из них не брезгают внедрением SDK в сторонние приложения для «расширения» своего «охвата» и заполнения пулов адресов «резидентными прокси», то могу обвинить такие компании в распространении вредоносов и создании ботнетов. Но это лишь моё личное мнение. Уверен, фактически они законны.

Первая из трёх страниц обзоров провайдеров «резидентных прокси»

Мои выводы

Сейчас я считаю, что любая форма веб-скрейпинга должна рассматриваться как абьюзивное поведение, и серверы должны их все блокировать. Если вы считаете, что используемый вами скрейпинг является допустимым, то можете поблагодарить такие теневые компании и хайп вокруг «ИИ» за то, что они завели вас в этот порочный угол.

Спасибо за ваше время и интерес. Надеюсь, мне удалось показать, почему веб-краулеры стали реальной проблемой, и как эта атака всё сильнее рушит истинные стандарты веб-среды в том виде, в каком она предполагалась. Этот бизнес с «резидентными прокси» является лишь частью большой картины. Мы же, как вебмастеры и админы, можем лишь стараться блокировать подобные действия. Вот только поспевать за этими волнами становится всё труднее. Похоже, впору благодарить «ИИ»?

▍ Сноски

Автор: Bright_Translate

Источник [16]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/botnety/417903

Ссылки в тексте:

[1] узнал: https://sponsor.ajay.app/emails/

[2] fail2ban: https://github.com/fail2ban/fail2ban

[3] скрипт оболочки: https://codeberg.org/jwildeboer/gists/src/commit/7e247ef89c627c409db8c41158830be9f5e6a293/2023/20230422LogCheck.md

[4] этой таблице: https://www.icloud.com/numbers/07eRpSahhL5w27TQ39J-jQeuQ#ASN1w

[5] 1: #anchorid1

[6] страницы Infatica SDK: https://infatica.io/sdk-monetization/

[7] 2: #anchorid2

[8] 3: #anchorid3

[9] писал об этом: https://jan.wildeboer.net/2025/02/Blocking-Stealthy-Botnets/

[10] https://proxyway.com/reviews?e-filter-da2a7bc-reviews_categories=proxy-providers: https://proxyway.com/reviews?e-filter-da2a7bc-reviews_categories=proxy-providers

[11] ↩: #anchorid11

[12] https://infatica.io/pricing/: https://infatica.io/pricing/

[13] ↩: #anchorid12

[14] https://www.trendmicro.com/vinfo/ae/security/news/vulnerabilities-and-exploits/a-closer-exploration-of-residential-proxies-and-captcha-breaking-services: https://www.trendmicro.com/vinfo/ae/security/news/vulnerabilities-and-exploits/a-closer-exploration-of-residential-proxies-and-captcha-breaking-services

[15] ↩: #anchorid13

[16] Источник: https://habr.com/ru/companies/ruvds/articles/903450/?utm_source=habrahabr&utm_medium=rss&utm_campaign=903450

Нажмите здесь для печати.