Настройка WinDbg

WinDbg — позволяет отлаживать 32/64 битные приложения пользовательского уровня, драйвера, может быть использован для анализа аварийных дампов памяти, WinDbg поддерживает автоматическую загрузку отладочных символов, имеется встроенный скриптовый язык для автоматизации процесса отладки, скачать отладчик можно тут [1].

WorkSpace

Может содержать в себе следующее:

Информация текущей сессии

- Все точки останова.

- Открытые исходные файлы (если они есть).

- Все «алиасы» пользователя.

Настройки отладки

- Путь к отладочным символам.

- Путь к отлаживаемому приложению.

- Путь к папке с исходниками.

- Настройки kernel отладки.

- Настройки логирования.

Настройки графического интерфейса

- Шрифт

- Позиция окон относительно рабочего стола.

- Все открытые окна.

- Параметры окна регистров.

- Цветовые параметры для каждого окна.

- Установленные флаги для окон (Calls windows, Locals window, Watch Window).

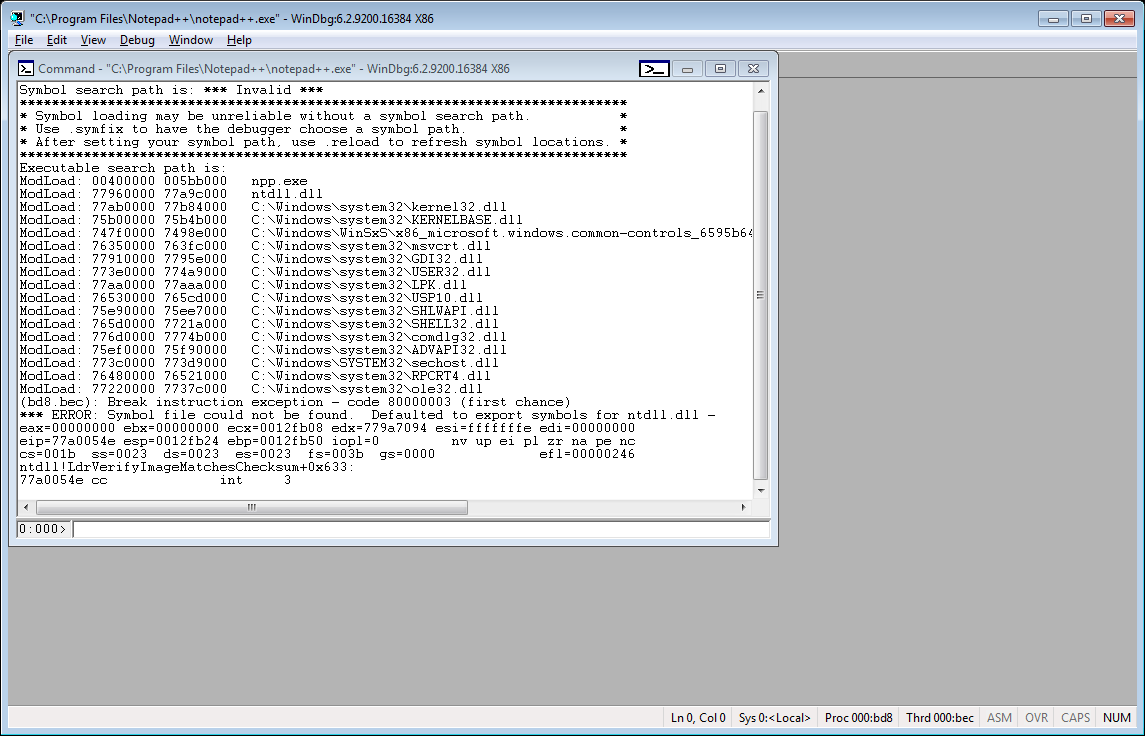

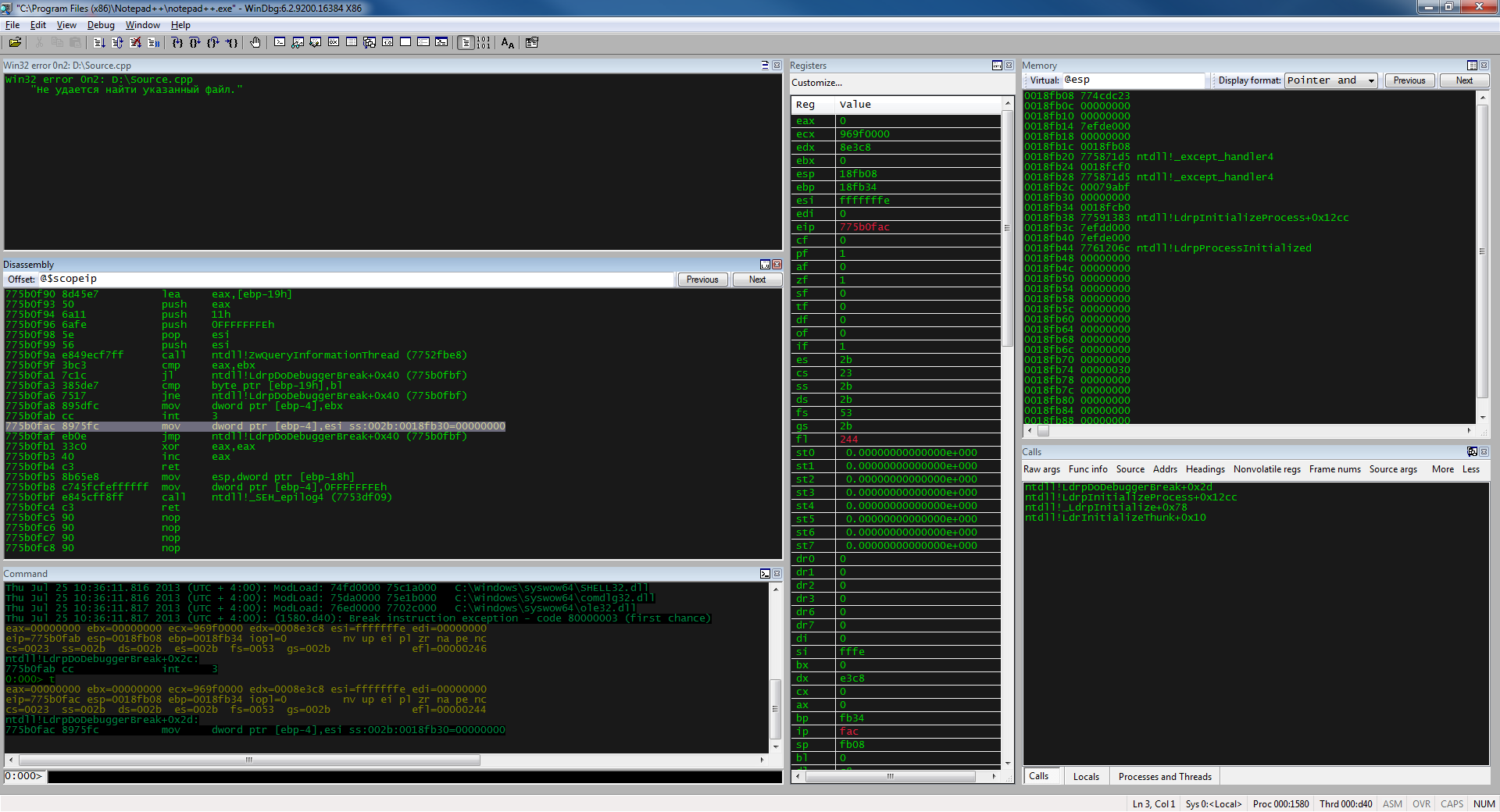

Каждый отладчик имеет свою сильную сторону, если нужна отладка 64 битных приложений или необходимо отладить драйвер, то мой выбор падает на WinDbg. При первом запуске WinDbg, получаем довольно не удобный workspace, именно это в начале отталкивает тех, кто использует OllyDbg.

Специально для «приятной» отладки сделал вменяемый workspace, с удобным расположением окон и темной цветовой схемой, приближенной к OllyDbg. Скачать можно здесь [2].

Список часто используемых команд

Контроль исполнения

- g — продолжить выполнение.

- p — шаг через функцию.

- t — шаг внутрь функции.

- pa addr — шаг в адрес.

- pc — шаг в следующий вызов.

- pt — шаг к следующему возврату.

- pct — шаг к следующему вызову или возврату.

Точки останова

- bp — установка точки останова, например bp nt!NtCreateFile.

- bl — список точек останова.

- bd — <число> убрать точку останову под номером.

- bc — <число> очистить точку останова под номером.

- ba — точка останова на доступ.

- be — точка останова на исполнение.

- bw — точка останова на запись.

- sxe ld:kernel32 — точка останова на загрузке DLL модуля.

Дамп

- d <адрес> — дамп памяти по адресу (b-byte;w-word;d-dword).

- dd <регистр> — дамп содержимого регистра.

- ddp <адрес> — дамп содержимого по адресу.

- u <адрес> — дизасcемблировать по адресу.

Разное

- .load <имя dll> — загружает дополнение для WinDbg.

- !peb — дамп Process Environment Block.

- !teb — дамп Thread Environment Block.

- !lmi kernel32 — дамп информации по модулю.

- k — показать стек вызовов.

- r — показать регистры.

- x *! — полный список модулей.

- lm — список базовых модулей.

- dt <имя структуры> — показать структуру если есть отладочные символы.

- .extmatch /D /e ntdll * — показать все экспортируемые функции для библиотеки.

- !dlls — показать загруженные модули.

- !process 0 0 explorer.exe — получить структуру EPROCESS

- ? 0x2D — получить представление числа в десятичной системе.

- s -u 0x00000000 L?0xffffffff «trythis» — поиск строки в памяти.

- eu addr «trythi1» — изменение строки по адресу.

- .sympath .SRV*D:symbols*http://msdl.microsoft.com/download/symbols/ — адрес загрузки необходимых отладочных символов.

- !token — показать информацию о привелегиях.

- .tlist — показать все запущенные процессы.

Полезные ссылки

Расширения

Debugging Extensions [3] — использует Wait Chain Traversal API для нахождения «ждущих» потоков и автоматически обнаруживает дедлоки.

Viscope [4] — рисует графы для кода.

Core Analyzer [5] — показывает анализ памяти и отображает взаимосвязь кажодого обьекта.

pykd [6] — позволяет использовать python в качестве языка для автоматизации отладки и анализа.

!exploitable [7] — автоматический анализ дампов и оценка риска.

windbgshark [8] — интеграция WinDbg с wireshark.

ollymigrate [9] — плагин позволяет «передать» отладку от одного отладчика к другому (Поддерживаемые отладчики: OllyDbg1, OllyDbg2, Immunity Debugger, WinDbg, IDA Pro)

blwdbgue [10] — подсветка в окне команд.

WinDbg Highlighted [11] — подсветка asm инструкций в окне дизассемблера и команд.

Помощь

Common WinDbg Commands [12] — полный список команд WinDbg группированных тематически.

WinDbg Hotkeys [13] — список доступных горячих клавиш.

WinDbg Tutorials [14] — серия статей по отладке от Microsoft.

WinDbg Uncovered [15] — проект учит отладке и анализу используя WinDbg.

Crash Dump Analysis Poster [16] — cheat sheet по анализу дампов.

Автор: Dinisoid

Источник [17]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/c-3/39757

Ссылки в тексте:

[1] тут: http://msdn.microsoft.com/en-us/windows/hardware/gg463009

[2] здесь: https://github.com/Deniskore/windbg-workspace

[3] Debugging Extensions: https://debuggingextensions.codeplex.com/

[4] Viscope: https://code.google.com/p/viscope/

[5] Core Analyzer: http://core-analyzer.sourceforge.net/index_files/Page335.html

[6] pykd: https://pykd.codeplex.com/wikipage?title=Russian&referringTitle=Home

[7] !exploitable: https://msecdbg.codeplex.com/

[8] windbgshark: https://code.google.com/p/windbgshark/

[9] ollymigrate: https://low-priority.appspot.com/ollymigrate/

[10] blwdbgue: http://kdext.com/extensions/uienh_mchl.html

[11] WinDbg Highlighted: http://tuts4you.com/download.php?view.3473

[12] Common WinDbg Commands: http://www.windbg.info/doc/1-common-cmds.html

[13] WinDbg Hotkeys: http://msdn.microsoft.com/en-us/library/windows/hardware/ff551913%28v=vs.85%29.aspx

[14] WinDbg Tutorials: https://blogs.msdn.com/b/iliast/archive/2006/12/10/windbg-tutorials.aspx?Redirected=true

[15] WinDbg Uncovered: http://sourceforge.net/projects/windbguncovered/

[16] Crash Dump Analysis Poster: http://www.dumpanalysis.org/CDAPoster.html

[17] Источник: http://habrahabr.ru/post/187522/

Нажмите здесь для печати.