Хронометраж событий:

- Дата обноружения 19/05/2014

- Дата баг-репорта eBay: 19/05/2014

- Дата баг-фикса: 19/05/2014

Уже скоро в Санкт-Петербурге состоится масштабное мероприятие по кибербезопасности NeoQUEST-2014: с увлекательными докладами из практики информационной безопасности, зрелищными демонстрациями атак и веселыми конкурсами как для начинающих хакеров, так и для настоящих профи! В рамках NeoQUEST традиционно состоится финальный поединок победителей онлайн-тура хак-квеста!

Вход на NeoQUEST-2014 свободный! Необходима лишь регистрация тут.

Темы докладов основной технической программы NeoQUEST-2014:

1. «tpm.txt: на что способно заморское железо?»: доклад про технологии TPM и TXT, аппаратные средства защиты.

2. «I2P и TOR: казнить нельзя помиловать. Анонимность в Интернет – иллюзия или реальность?»: анонимные децентрализованные сети I2P и TOR, их достоинства и вектора атак на них.

3. «В заMESHательстве: насколько безопасны mesh-сети?»: доклад о mesh-сетях, рассматривается взгляд с двух противоположных сторон.

4. «Как украсть кота по USB»: перехват личных данных, таких как фотографии, видео, контакты с вашего смартфона по USB-протоколу и пути возможного противостояния атаке.

5. «Автомобиль как большой смартфон: киберугрозы безопасности»: кибератаки на CAN-шину вашего авто.

6. «L4»: загадочный доклад с не менее загадочным названием!

Под катом — еще больше про доклады, конкурсы, демонстрации и, конечно, сам хак-квест!

Читать полностью »

Лето началось жарко. Совсем недавно мы пофиксили CVE-2014-0196, позволяющую получить локального рута, как на подходе еще одна подобная локальная уязвимость: CVE-2014-3153. И хоть рабочего эксплойта публично пока что нет, затронуты все актуальные версии ядер: от 2.6.32 и до 3.14.5.

Примечание для гентушников: в отличие от CVE-2014-0196 hardened-ядра тоже затронуты.

Привожу перевод исходного информационного письма из списка рассылки:

Pinkie Pie (я так понял, это какой-то сильный исследователь безопасности скрывается под ником персонажа из My Little Pony — примечание переводчика) обнаружил проблему в подсистеме futex, которая позволяет локальному пользователю получить контроль над ring 0 через системный вызов futex. Непривелигированный пользователь может использовать эту уязвимость для краха ядра (приводящему к отказу в обслуживании (DoS)) или повышению привилегий.

Добрый день, читатель,

Автор данного поста убежден, что движение к совершенству есть череда последовательных небольших шагов. Добиваясь изменения причин происходящих сегодня в отрасли ИБ событий, у нас есть возможность построить такую информационную безопасность с преферансом и барышнями с конкуренцией и инновациями, которую мы все хотим.

Поэтому если вам лень читать дальше, то зайдите на РОИ и проголосуйте. Если не лень — добро пожаловать под кат!

Читать полностью »

Фонд электронных рубежей (EFF) объявил о начале акции Tor Challenge, чтобы стимулировать создание новых узлов в сети Tor. В акции может участвовать любой новый узел по передаче трафика Tor, созданный 4 июня 2014 года или позже, а также любой старый узел, который после этой даты увеличит пропускную способность RelayBandwidthRate и RelayBandwidthBurst как минимум на 128 КБ/с, по сравнению со средней полосой пропускания до этой даты.

Для участия в в программе Tor Challenge нужно зарегистрироваться, указав цифровой отпечаток (в hex) рилея. Предварительно следует убедиться, что ник вашего узла появился в каталоге Globe. Зарегистрироваться можно анонимно, то есть не публикуя имя в списке участников, а подарок от EFF — заказать на анонимный ящик или получить при личной встрече, чтобы не рассекречивать своё место жительства.

Читать полностью »

В арифметике натуральных чисел иногда возникает необходимость поиска делителей составного числа N. Простая операция, обратная умножению чисел, на сегодняшний день неизвестна. Ее отсутствие создает определенные трудности при решении некоторых практических задач, особенно, если манипулировать приходится с числами высокой и очень высокой разрядности (сотни и даже тысячи цифр, представляющих числа).Читать полностью »

Чтобы защититься от хакеров, нужно уметь думать и действовать, как хакер. Иначе невозможно понять, что является уязвимостью, которая сможет помочь злоумышленнику преодолеть ваши системы защиты, а что нет.

Для организаций, заинтересованных в профессиональной подготовке сотрудников в области практической безопасности, мы разрабатываем корпоративные лаборатории тестирования на проникновение — эксклюзивная услуга на российском рынке ИБ от компании PentestIT.

Корпоративные лаборатории — это целая система подготовки специалистов, включающая:

Слушатели, прошедшие обучение в лабораториях, готовы в полном объеме подтвердить полученные навыки на практике, что отличает программу обучения в корпоративных лабораториях от стандартных курсов по ИБ.

Читать полностью »

Корпорация Google готовится выпустить специальное расширение для браузера Google Chrome, которое позволит пользователям сервиса GMail зашифровывать сообщения перед отправкой, чтобы исключить возможность перехвата сообщений. Расширение под простым названием End-to-End использует стандарт OpenPGP, но пока не готово к выпуску, так как Google просит помощи у сообщества.

Читать полностью »

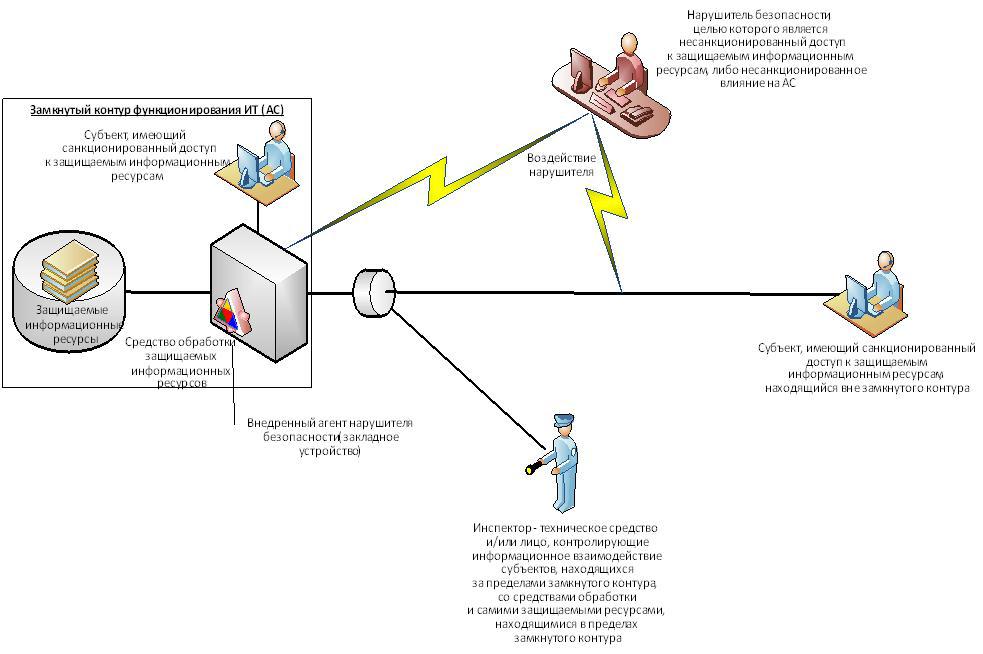

В настоящее время все источники, освещающие вопросы информационной безопасности, содержат сведения раскрытые г-ном Сноуденом о скрытых каналах получения информации и умышленно внедряемых в различные технические средства АНБ устройствах негласного доступа к информации (получения, съема).

А что же у нас в стране с решением данной проблемы? Анализируя современную отечественную нормативную базу, можно выделить следующие документы, регламентирующие вопросы выявления и борьбы со скрытыми каналами:

ГОСТ Р 53113.1-2008 «Информационная технология. Защита информационных технологий и автоматизированных систем от угроз информационной безопасности, реализуемых с использованием скрытых каналов. Часть 1. Общие положения»;

ГОСТ Р 53113.2-2009 «Информационная технология. Защита информационных технологий и автоматизированных систем от угроз информационной безопасности, реализуемых с использованием скрытых каналов. Часть 2. Рекомендации по организации защиты информации, информационных технологий и автоматизированных систем от атак с использованием скрытых каналов».

В соответствии с ГОСТами определен термин «скрытый канал» – это непредусмотренный разработчиком системы информационных технологий и автоматизированных систем коммуникационный канал, который может быть применен для нарушения политики безопасности.

С помощью скрытых каналов могут быть реализованы следующие нарушения политики безопасности:

Интерпретированная модель функционирования скрытого канала представлена на рисунке (из ГОСТР 53113.2-2009):

Создание скрытого канала и осуществление воздействия нарушителя на защищаемые информационные ресурсы в соответствии с приведенной моделью осуществляется следующим порядком:

В качестве практической реализации подобного подхода, на базе материалов, опубликованных Сноуденом (http://freesnowden.is/2013/12/31/ant-product-data/), в пример можно привести программное средство IRONCHEF, функционирующее на базе аппаратных закладок типов COTTONMOUTH-I (II, III), реализованные устройствами HOWLERMONKEY и TRINITY (можно сказать, «классическое» построение скрытого канала).

Как же проводить работу по выявлению скрытых каналов?

С точки зрения «теории» процесс выявления скрытого канала включает в себя следующие действия:

1. Оценка архитектуры исследуемой системы и имеющихся в ней коммуникационных каналов (рассмотрению подлежат как существующие, так и потенциальные каналы). Оценка архитектуры системы подразумевает выявление всех имеющихся в ней каналов связи (информационного взаимодействия) и анализ взаимодействия ее компонентов на предмет потенциального использования их для организации скрытого канала. В результате проведения такого анализа должны быть выявлены компоненты системы, в которых потенциально могут быть использованы скрытые каналы.

2. Выявление возможных путей обмена скрытой информацией между нарушителем и его предполагаемым агентом в системе.Данная работа выполняется на основании общей схемы модели функционирования скрытого канала. Следует для каждого из защищаемых активов выявить, какие субъекты имеют к ним доступ и при этом изолированы от внешней среды, но имеют возможность взаимодействовать с отдельными субъектами из внешней среды (при этом необходимо учитывать, что подобного рода взаимодействие контролируется владельцем активов и может наблюдаться потенциальным нарушителем).

3. Оценка опасности выявленных скрытых каналов для защищаемых активов организации. После выявления скрытых каналов следует оценить, насколько они реализуемы и опасны для защищаемых активов организации. Для проведения оценки наиболее критичными показателями являются: объем активов, предполагаемая пропускная способность скрытого канала и временной интервал, в течение которого активы сохраняют ценность. Все параметры поддаются числовому исчислению и могут быть использованы в соответствующих аналитических отчетах. На основании этой оценки каналы, не предоставляющие реальной опасности для активов, признаются неопасными.

4. Принятие решения о целесообразности противодействия каждому из выявленных скрытых каналов (минимизации уровня риска).

В качестве защитных мероприятий предлагается использовать:

При этом необходимо заметить, что выбор методов противодействия угрозам, реализуемым с использованием скрытых каналов определяется, исходя из индивидуальных особенностей той или иной защищаемой системы (топология построения системы, используемых протоколов информационного взаимодействия, особенностей расположения элементов системы и их взаимодействия между собой, выбираемых телекоммуникационных средств и средств защиты информации).

В завершении хотелось бы обратиться к методам выявления скрытых каналов. Согласно ГОСТ предлагается два метода:

Статистический метод выявления скрытых каналов подразумевает сбор статистических данных о пакетах, проходящих через защищаемый участок сети, без внесения в них каких-либо изменений. При этом выявление скрытых каналов может проводиться как в режиме реального времени, так и автономно, используя данные, накопленные за предыдущие отрезки времени.

Метод выявления скрытых каналов на основе сигнатурного анализа аналогичен способу, используемому антивирусным ПО для поиска вредоносных программ. При наличии набора известных реализаций скрытых каналов, для каждой из них формируется сигнатура. В потоке данных проводится поиск таких сигнатур. По результатам этой работы делается вывод об отсутствии или наличии скрытых каналов в системе и варианте его реализации.

Таким образом, подводя итоги, можно заявить, что мы получаем новый виток информационного противостояния «нарушитель — администратор безопасности», который вносит в нашу жизнь как новые технологии и методы нападения, так и новые средства и методы защиты.

Завершить статью хотелось бы такими размышлениями:

Читать полностью »

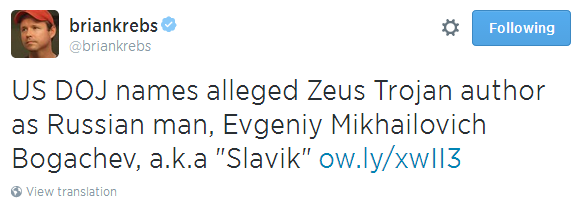

Вчера стало известно, что правоохранительные органы США и Министерство юстиции сообщили о проведении специальной операции по выведению из строя ботнета Zeus Gameover. Эта последняя модификация универсального вредоносного банковского инструмента Zeus использует структуру P2P пиров для организации работы своего ботнета. Модификация появилась in-the-wild в середине 2011 г. получила название Gameover. В новой версии вредоносной программы авторы перешли на использование системы генерации доменных имен DGA и P2P, что существенно усложняет выведение из строя такого ботнета.

Об активности Zeus Gameover писали уже многие антивирусные и security-компании, финансовый ущерб пользователей от действий мошенников огромен и может исчисляться десятками и сотнями миллионов долларов. По оценке ФБР только с помощью модификации Gameover злоумышленникам удалось украсть более $100 млн. По информации KrebsOnSecurity — портала, который близко взаимодействует с правоохранительными органами, в операции «Tovar», по разрушению деятельности ботнета, участвовали ФБР, Европол, а также различные security-компании: CrowdStrike, Dell, Symantec, Trend Micro и McAfee.

Losses attributable to GameOver Zeus are estimated to be more than $100 million.