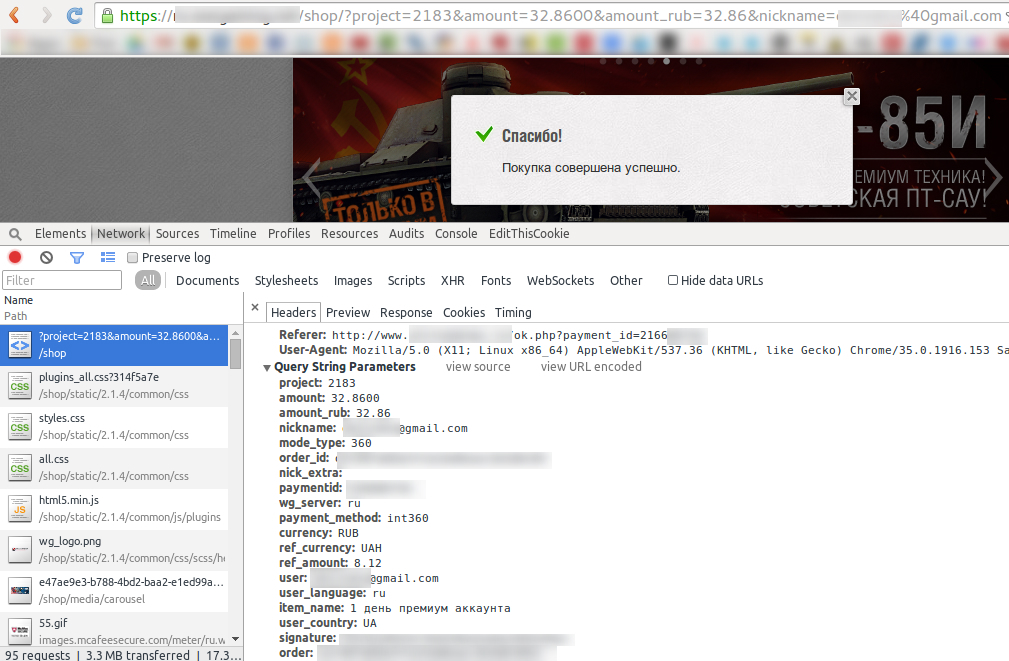

Команда разработчиков OpenSSL выпустила Security Advisory, в котором рассказывается о 9 новых уязвимостях в OpenSSL, и настоятельно рекомендуют обновляться:

- Пользователям OpenSSL 0.9.8 до версии 0.9.8zb

- Пользователям OpenSSL 1.0.0 до версии 1.0.0n

- Пользователям OpenSSL 1.0.1 до версии 1.0.1i

Исправленные уязвимости:

- Information leak in pretty printing functions (CVE-2014-3508) — приводит к утечке информации из стека при использовании функций «красивого» вывода.

- Crash with SRP ciphersuite in Server Hello message (CVE-2014-5139) — приводит к падению клиента (из-за null pointer dereference), если сервер будет использовать SRP ciphersuite.

- Читать полностью »