CamHack — программное обеспечение для тестирования IP камер на безопасность

Приветствую.

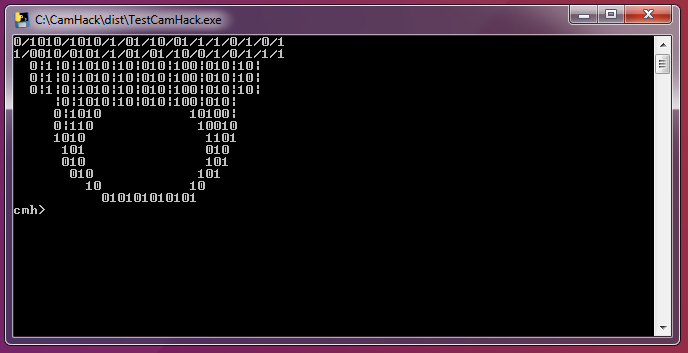

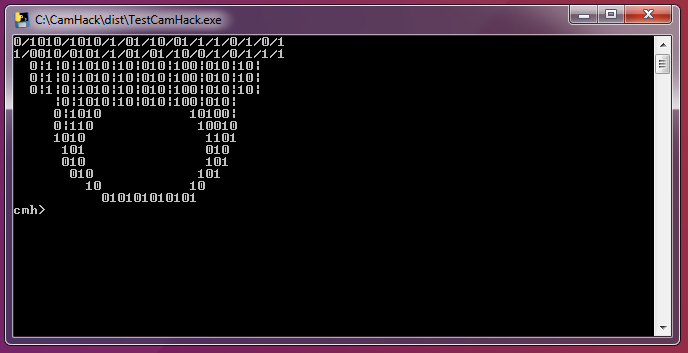

Сегодня я бы хотел поведать о моем творении, сделанного кривыми моими кривыми руками, а конкретно о такой софтине как «CamHack». Сразу скажу, что софтина имеет консольный интерфейс.

Интерфейс:

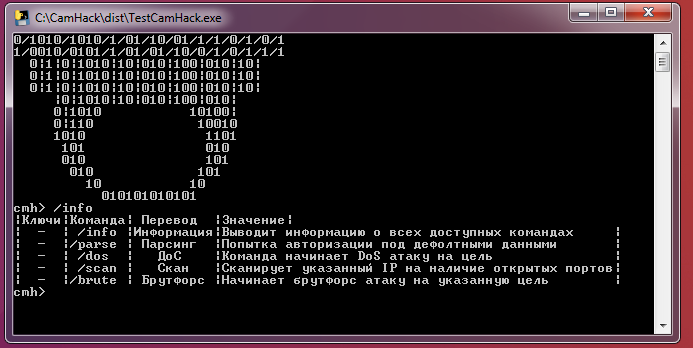

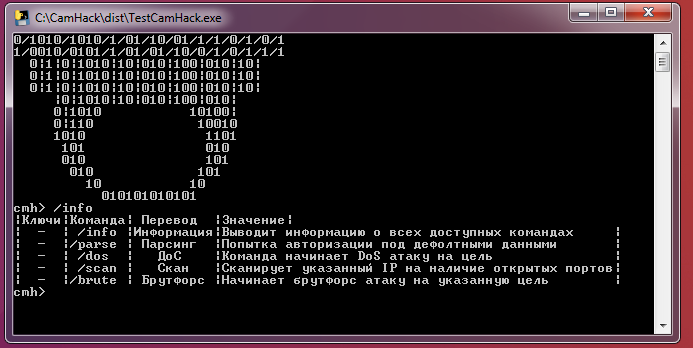

Для чего она? Как можно понять, для тестирования IP камер на безопасность. Сразу стоит отметить, софтина не использует какие либо уязвимости в ПО, все гораздо проще, присутствуют два основных вектора атак: bruteforce и parse. Однако все этим не ограничивается, также на борту имеются две вспомогательные функции: сканер портов и спамер (DoS). Прежде чем начать обзор функционала, стоит сразу привести весь список команд, их не так много:

/info — Классика жанра, выводит информацию о всех доступных командах

/brute — Он же дед bruteforce, один из векторов атак.

/parse — Попытка авторизации под дефолтными данными, а именно: login: admin; password: 12345

/scan — Сканер портов

/dos — Тот самый «спамер»

Bruteforce: Великий и ужасный

Для того чтобы начать этот вектор атаки — достаточно ввести одноименную команду '/brute' (вписываем без одинарных кавычек). В процессе будут запрошены IP адрес цели, порт, полный путь к словарям (для тех кто забыл как выглядит полный путь: 'C:Program Filesloginlist.txt'). Если все данные указаны верно и хост доступен — начинается перебор логинов и паролей. В случае успешной авторизации — софт оповестит вас. Так как почему-то именно сегодня, скриншоты решили помракобесить — приведу пример вывода в текстовой форме:

Читать полностью »