Файлы для Windows с DRM-защитой можно использовать для деанонимизации пользователя Tor

Специалисты из HackerHouse провели [1] исследование атаки с использованием социальной инженерии через файлы, оснащенные защитой Digital Rights Management (DRM). Суть атаки заключается в получении информации о пользователе через подмену DRM-подписи и использования подставного URL, который будет автоматически открываться при запуске файла через Windows Media Player.

Реализации подобной атаки способствует сам принцип работы DRM-защиты, которая при запуске файла запрашивает на сетевом сервере ключ шифрования для аудио или видеопотока файла. Как следствие, DRM-файл при наличии подключения к сети может создать несанкционированный запрос по указанному ему адресу, чем и пользуются злоумышленники для перенаправления пользователя на подставные ресурсы.

Атаки с использованием DRM были известны еще более десяти лет назад — в 2005 году, а многие специалисты в области информационной безопасности выступали против использования столь своевольной технологии, которая, однако, до сих пор жива.

Если кто-то решит деанонимизировать пользователя сети Tor, ему будет достаточно предоставить жертве (с использованием инструментов социальной инженерии) медиа-файл с измененной DRM-подписью, а точнее с измененным в ней URL авторизации. При запуске файла будет принудительно создан запрос с реального адреса жертвы.

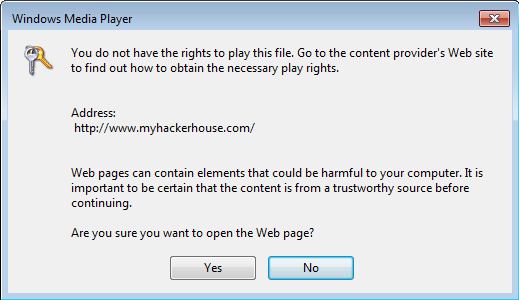

Существует два вида подобной атаки: «дешевый» и «дорогой». При «дешевом» сценарии развития событий, пользователю после запуска опасного DRM-файла Windows Media Player предложит перейти на внешний сайт для авторизации с указанием URL перенаправления:

Появляется подобное оповещение из-за того, что файл был подписан «криво», без использования специализированного ПО по созданию DRM-защиты, то есть бесплатно. Очевидно, если жертва пользуется Tor, то она с большой долей вероятности не будет переходить по странным URL, которые ему предлагает проигрыватель.

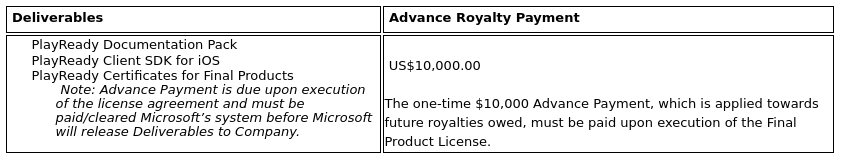

Но существует и второй, «дорогой» вариант, когда оповещение появляться не будет. Происходит это в случае, когда DRM-файл подписан ПО Windows Media Encoder или Microsoft Expression Encoder с получением реальной DRM-подписи. Стоимость создания одного такого файла составляет около $10 000.

Подобный ценник работает как «paywall» против подавляющего большинства хакеров, не готовых выложить такую сумму на точечную атаку, которая может и не состояться из-за необходимости использования приемов социальной инженерии (ведь этот файл нужно еще и «скормить» жертве).

Однако, атака подобной стоимости, целью которой является деанонимизация пользователя, может быть проведена структурами, для которых $10 000 — капля в их бюджете. Конечно же, речь идет о спецслужбах, которые давно и активно ведут борьбу против анонимности в сети Интернет. Кроме того, Microsoft активно сотрудничает с рядом спецслужб и правительств и необходимый файл для властных структур может быть создан и бесплатно.

Исследователи из HackerHouse отмечают, что эта атака не направлена против сети Tor или TorBrowser, но позволяет заинтересованным лицам выудить у жертвы ее реальный ip-адрес, то есть деанонимизировать.

Будьте бдительны.

Автор: Inoventica Services

Источник [2]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/deanonimizatsiya/241584

Ссылки в тексте:

[1] провели: https://www.myhackerhouse.com/windows_drm_vs_torbrowser/

[2] Источник: https://habrahabr.ru/post/321424/?utm_source=habrahabr&utm_medium=rss&utm_campaign=best

Нажмите здесь для печати.