Компьютерная криминалистика (форензика) — обзор инструментария и тренировочных площадок

Форензика (компьютерная криминалистика, расследование киберпреступлений [1]) — прикладная наука о раскрытии преступлений, связанных с компьютерной информацией, об исследовании цифровых доказательств, методах поиска, получения и закрепления таких доказательств. В этой статье мы рассмотрим популярные инструменты для проведения криминалистического анализа и сбора цифровых доказательств.

Дистрибутивы

Начнем обзор утилит со специализированного дистрибутива, содержащего большинство утилит, фреймворков и средств для криминалистического анализа.

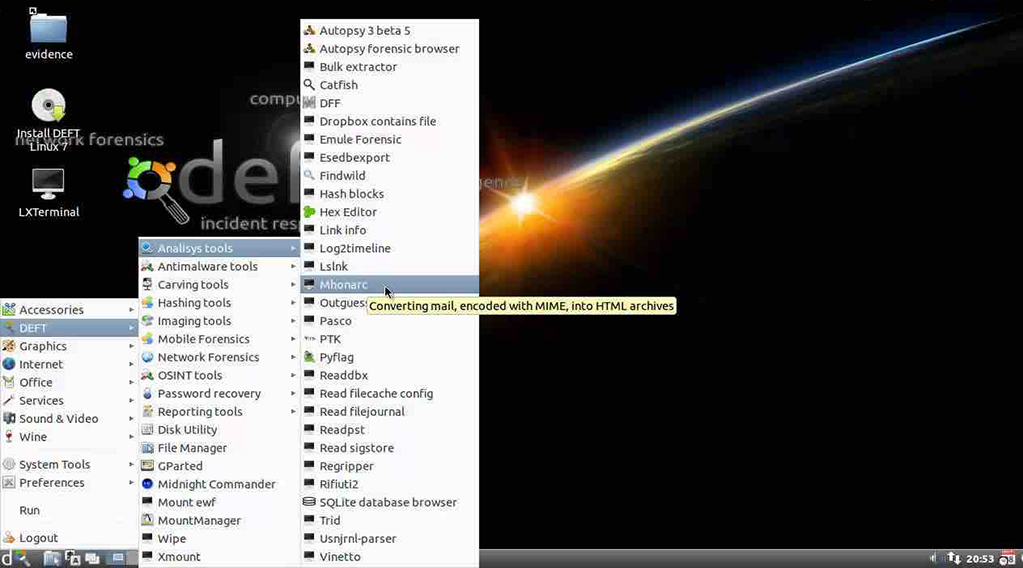

Digital Evidence & Forensics Toolkit: DEFT Linuix

Этот дистрибутив разработан на платформе Lubuntu и оснащен удобным графическим интерфейсом. Кроме того, в продукт добавлен набор профильных утилит, начиная от антивирусов, систем поиска информации в кэше браузера, сетевыми сканерами и утилитами для выявления руткитов и заканчивая инструментами, необходимыми при проведении поиска скрытых на диске данных.

Основное предназначение — проведение мероприятий по форензике — анализа последствий взлома компьютерных систем, определения потерянных и скомпрометированных данных, а также для сбора т.н. цифровых доказательств совершения киберпреступлений.

www.deftlinux.net [2]

Фреймворки

Одним из самых популярных фреймворков является Volatility Framework [3] — фреймворк для исследования образов содержимого оперативной памяти и извлечения цифровых артефактов из энергонезависимой памяти (RAM).

Извлекаемые данные:

- дату и время;

- список запущенных процессов;

- список открытых сетевых сокетов;

- список открытых сетевых соединений;

- список загруженных DLL для каждого процесса;

- имена открытых файлов для каждого процесса;

- адресуемую память;

- модули ядра ОС;

- маппинг физических смещений на виртуальные адреса.

Список поддерживаемых образов RAM для следующих операционных систем:

- 32-bit Windows XP Service Pack 2 and 3

- 32-bit Windows 2003 Server Service Pack 0, 1, 2

- 32-bit Windows Vista Service Pack 0, 1, 2

- 32-bit Windows 2008 Server Service Pack 1, 2 (there is no SP0)

- 32-bit Windows 7 Service Pack 0, 1

- 32-bit Windows 8, 8.1, and 8.1 Update 1

- 32-bit Windows 10 (initial support)

- 64-bit Windows XP Service Pack 1 and 2 (there is no SP0)

- 64-bit Windows 2003 Server Service Pack 1 and 2 (there is no SP0)

- 64-bit Windows Vista Service Pack 0, 1, 2

- 64-bit Windows 2008 Server Service Pack 1 and 2 (there is no SP0)

- 64-bit Windows 2008 R2 Server Service Pack 0 and 1

- 64-bit Windows 7 Service Pack 0 and 1

- 64-bit Windows 8, 8.1, and 8.1 Update 1

- 64-bit Windows Server 2012 and 2012 R2

- 64-bit Windows 10 (including at least 10.0.14393)

- 64-bit Windows Server 2016 (including at least 10.0.14393.0)

- 32-bit Linux kernels 2.6.11 to 4.2.3

- 64-bit Linux kernels 2.6.11 to 4.2.3

- 32-bit 10.5.x Leopard (the only 64-bit 10.5 is Server, which isn't supported)

- 32-bit 10.6.x Snow Leopard

- 64-bit 10.6.x Snow Leopard

- 32-bit 10.7.x Lion

- 64-bit 10.7.x Lion

- 64-bit 10.8.x Mountain Lion (there is no 32-bit version)

- 64-bit 10.9.x Mavericks (there is no 32-bit version)

- 64-bit 10.10.x Yosemite (there is no 32-bit version)

- 64-bit 10.11.x El Capitan (there is no 32-bit version)

- 64-bit 10.12.x Sierra (there is no 32-bit version)

Для тестирования фреймворка рекомендую воспользоваться готовыми образами RAM [4].

DFF [5] (Digital Forensics Framework) — фреймворк для криминалистического анализа, интерфейсы представлены как в виде командной строки, так и GUI. DFF можно использовать для исследования жестких дисков и энергозависимой памяти и создания отчетов о пользовательских и системных действиях.

PowerForensics [6] предоставляет единую платформу для криминалистического анализа жестких дисков в реальном времени.

Sleuth Kit (TSK) [7] — это набор средств командной строки для цифровой судебной экспертизы, которые позволяют исследовать данные томов жестких дисков и файловой системы.

MIG: Mozilla InvestiGator [8] — это платформа для проведения оперативных исследований на удаленных конечных точках. Фремйворк позволяет исследователям параллельно получать информацию из большого количества источников, ускоряя тем самым расследование инцидентов и обеспечение безопасности повседневных операций.

bulk_extractor [9] — позволяет извлекать информацию с помощью специальных сканеров (почта, номер кредитной карты, GPS координаты, номера телефонов, EXIF данные в изображениях). Быстрота работы достигается за счет использования многопоточности и работы с жестким диском «напрямую».

PhotoRec [10] — мультисистемная платформа для поиска и извлечения файлов с исследуемых образов операционных систем, компакт-дисков, карт памяти, цифровых фотокамер и т.д. Основное предназначение — извлечение удаленных (или утраченных) файлов.

Анализ сетевого взаимодействия

SiLK (System for Internet-Level Knowledge) [11] — предназначен для эффективного сбора, хранения и анализа данных сетевого потока. SiLK идеально подходит для анализа трафика на магистрали или границе крупного, распределенного предприятия или провайдера среднего размера.

Wireshark [12] — этот сетевой анализатор пакетов (или сниффер) может быть эффективно использован для анализа трафика (в том числе и вредоносного). Один из популярнейших инструментов. Функциональность, которую предоставляет Wireshark, очень схожа с возможностями программы tcpdump, однако Wireshark имеет графический пользовательский интерфейс и гораздо больше возможностей по сортировке и фильтрации информации. Программа позволяет пользователю просматривать весь проходящий по сети трафик в режиме реального времени, переводя сетевую карту в неразборчивый режим (promiscuous mode).

Материал для изучения

Для того чтобы проводить те или иные действия по анализу данных необходимо иметь базис теоретического материала по расследования киберпреступлений. Для этого я рекомендую ознакомиться со следующими изданиями:

- Н.Н.Федотов: Форензика – компьютерная криминалистика

- Darren Quick, Ben Martini, Raymond Choo: Cloud Storage Forensics

- Suzanne Widup: Computer Forensics and Digital Investigation with EnCase Forensic v7

- Brian Carrier: File System Forensic Analysis

- Brett Shavers, John Bair: Hiding Behind the Keyboard: Uncovering Covert Communication Methods with Forensic Analysis

- Philip Polstra: Linux Forensics

- Jonathan Levin: Mac OS X and iOS Internals: To the Apple's Core

- Ric Messier: Operating System Forensics

- Satish Bommisetty, Rohit Tamma, Heather Mahalik: Practical Mobile Forensics

- Michael Hale Ligh, Andrew Case, Jamie Levy, AAron Walters: The Art of Memory Forensics: Detecting Malware and Threats in Windows, Linux, and Mac Memory

- Harlan Carvey: Windows Registry Forensics, Second Edition: Advanced Digital Forensic Analysis of the Windows Registry

- Laura Chappell: The Official Wireshark Certified Network Analyst Study Guide

Практические площадки

Для тестирования вышеперечисленного инструментария можно воспользоваться специализированными платформами или образами для анализа, представленными на визуализированой mindmap [13]. В качестве первых образцов для тренировки рекомендую:

- готовые образы RAM [4] для volatility;

- Wireshark Sample Captures [14];

- p0wnlabs Sample Challenges [15].

Заключение

Форензика, как ответвление информационной безопасности, развита гораздо в меньшем объеме нежели тестирование на проникновение или организация защитных средств. Грамотный подход при проведении мероприятий по сбору цифровых доказательств не только даст восстановить картину возможного инцидента, но и позволит выявить пути и предпосылки возникновения инцидента.

Автор: LukaSafonov

Источник [16]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/254229

Ссылки в тексте:

[1] расследование киберпреступлений: https://www.pentestit.ru/audit/forensic/

[2] www.deftlinux.net: http://www.deftlinux.net

[3] Volatility Framework: https://github.com/volatilityfoundation/volatility

[4] образами RAM: https://github.com/volatilityfoundation/volatility/wiki/Memory-Samples

[5] DFF: https://github.com/arxsys/dff

[6] PowerForensics: https://github.com/Invoke-IR/PowerForensics

[7] Sleuth Kit (TSK): https://github.com/sleuthkit/sleuthkit

[8] MIG: Mozilla InvestiGator: http://mig.mozilla.org/

[9] bulk_extractor: http://downloads.digitalcorpora.org/downloads/bulk_extractor/

[10] PhotoRec: http://www.cgsecurity.org/wiki/PhotoRec

[11] SiLK (System for Internet-Level Knowledge): https://tools.netsa.cert.org/silk/

[12] Wireshark: https://www.wireshark.org/

[13] mindmap: http://www.amanhardikar.com/mindmaps/ForensicChallenges.html

[14] Wireshark Sample Captures: https://wiki.wireshark.org/SampleCaptures

[15] p0wnlabs Sample Challenges: http://www.p0wnlabs.com/free/forensics

[16] Источник: https://habrahabr.ru/post/327740/

Нажмите здесь для печати.