Adobe случайно опубликовала в блоге свой секретный ключ PGP

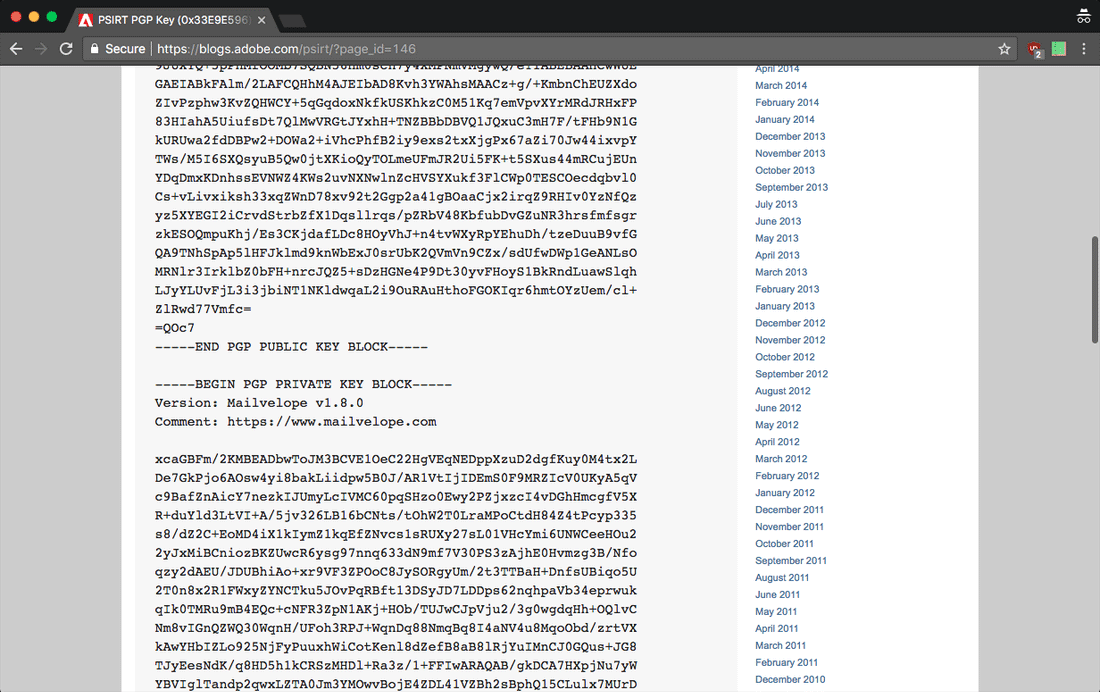

Компания Adobe случайно опубликовала в блоге [1] группы реагирования на инциденты (PSIRT) свои открытый и закрытый ключи PGP. Обычно на этой странице опубликован только открытый ключ — он нужен, чтобы подтвердить аутентичность писем от PSIRT. Но в этот раз сразу под открытым ключом был опубликован и закрытый, который используется для подписи (см. скриншот).

Первым этот факап заметил [2] 22 сентября 2017 года специалист по безопасности Юхо Нурминен.

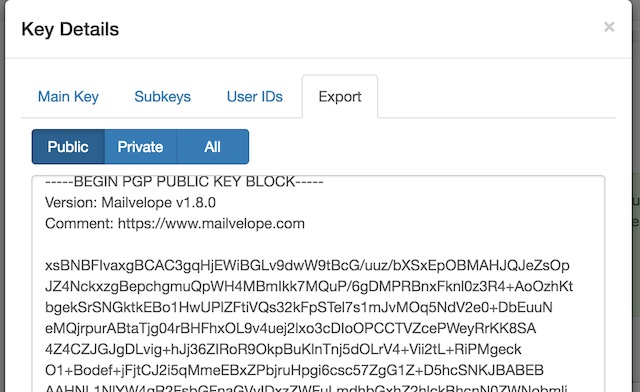

Скорее всего, инцидент вызван тем, что некий сотрудник компании не понимал разницы между открытым и закрытым ключами — и опубликовал оба. Вероятно [5], сотрудник при экспорте ключа в текстовый файл через браузерное расширение Mailvelope [6], слегка перепутал кнопки и нажал All вместо Public.

Нечего и говорить, чем угрожает публикация закрытого ключа. Кто угодно в интернете может рассылать письма, подписываясь аутентичной подписью Adobe. Кроме того, кто угодно может расшифровать зашифрованные письма, которые отправляла Adobe — а ведь они могут содержать информацию о 0day-уязвимостях в её продуктах. В принципе, теперь можно расшифровать старые зашифрованные письма, отправленные до 22 сентября. Конечно, для этого нужно иметь доступ к самим письмам.

Вероятность появления новых эксплоитов для продуктов Adobe в связи с этим инцидентом мала. Он просто говорит о том, что некоторым сотрудникам нужно прослушать лекцию о криптографии.

К данному моменту группа реагирования на инциденты Adobe сгенерировала новую пару ключей и выложила новый открытый ключ.

Автор: Анатолий Ализар

Источник [7]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/264326

Ссылки в тексте:

[1] блоге: https://blogs.adobe.com/psirt/?page_id=1498

[2] заметил: https://twitter.com/jupenur/status/911286403434246144/

[3] pic.twitter.com/7rDL3LWVVz: https://t.co/7rDL3LWVVz

[4] September 22, 2017: https://twitter.com/jupenur/status/911286403434246144

[5] Вероятно: https://arstechnica.com/information-technology/2017/09/in-spectacular-fail-adobe-security-team-posts-private-pgp-key-on-blog/

[6] Mailvelope: https://www.mailvelope.com/en

[7] Источник: https://geektimes.ru/post/293331/

Нажмите здесь для печати.