Расширения Burp Suite для эффективного тестирования веб-приложений

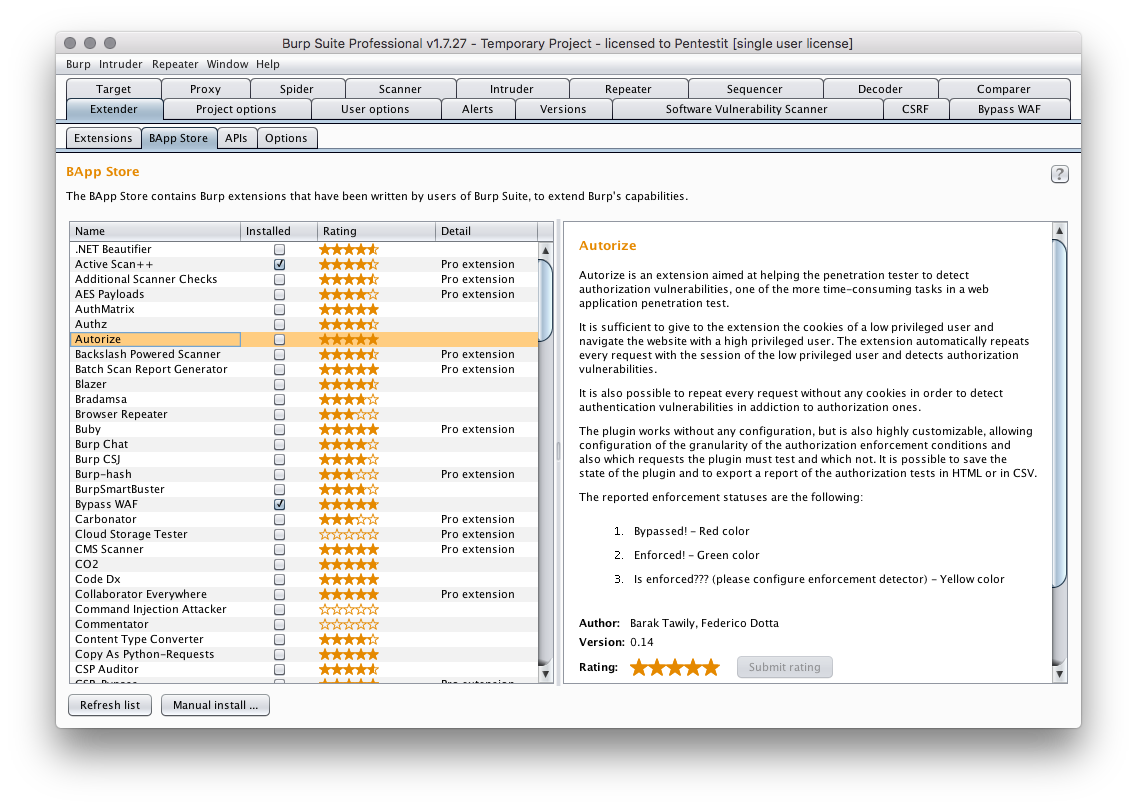

Burp Suite – это платформа для проведения аудита безопасности веб-приложений. Содержит инструменты для составления карты веб-приложения, поиска файлов и папок, модификации запросов, фаззинга, подбора паролей и многое другое. Также существует магазин дополнений BApp store, содержащий дополнительные расширения, увеличивающие функционал приложения. В этой статье будут рассмотрены инструменты, повышающие эффективность Burp Suite при тестировании на проникновение веб-приложений.

Ранее я уже описывал основные возможности этой утилиты [1], в данной статье я остановлюсь на модуле Extender — управлением расширениями в BurpSuite.

Несмотря на то, что Burp Suite сам по себе довольно неплохой инструмент, его возможности можно существенно расширить с помощью дополнений — как размещенных в специальном магазине расширений — BAppStore, так и сторонних.

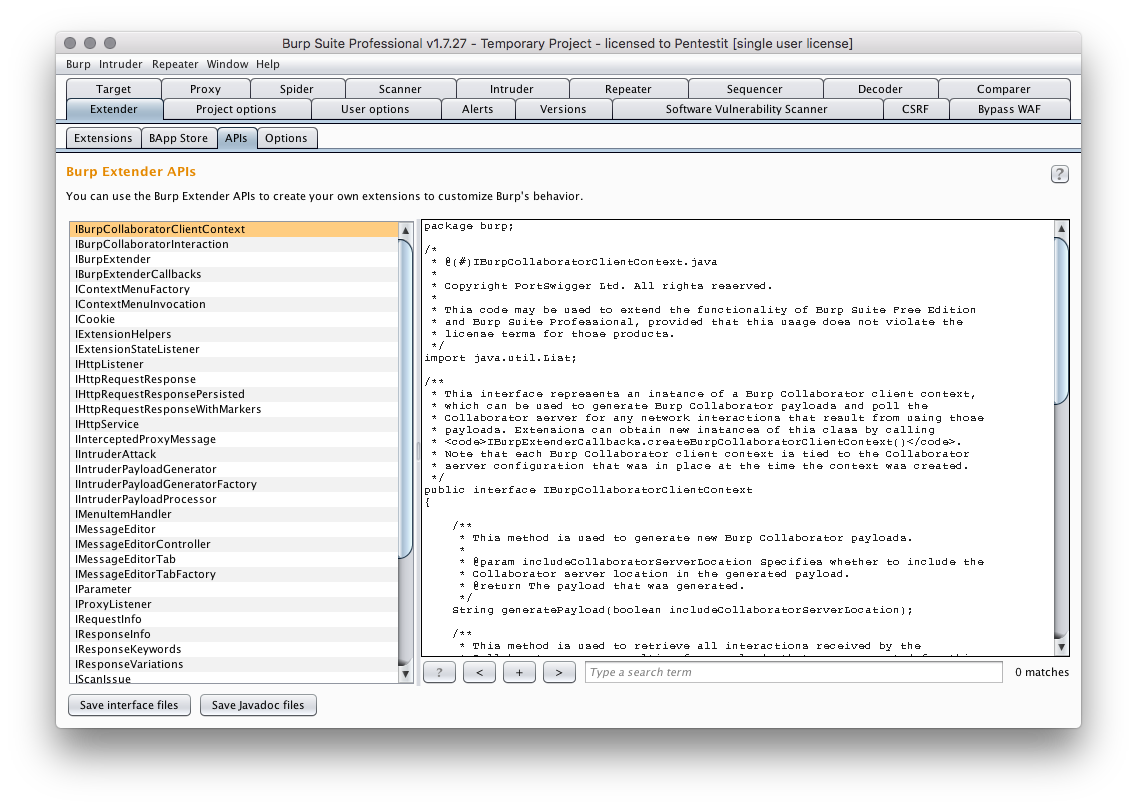

Существует специализированное API [2], которое позволяет интегрировать собственное расширение, написанное на Pyhton, Java или Ruby.

Расширения

HUNT Proxy Extension

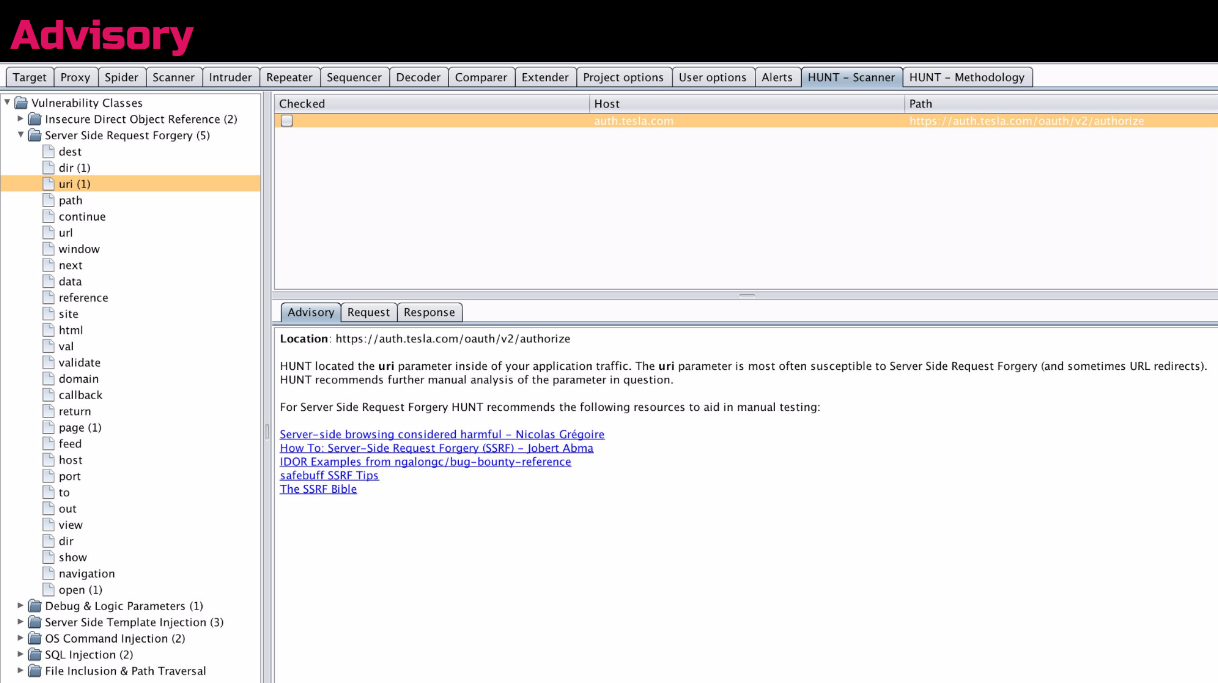

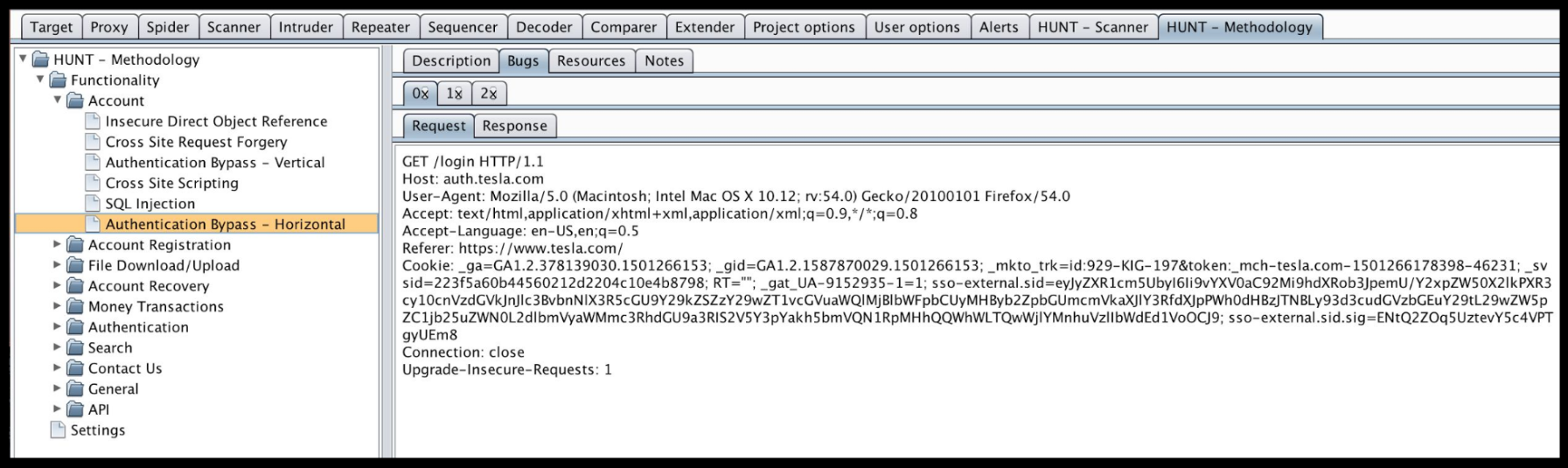

Хорошей практикой тестирования веб-приложений является следование методологиям тестирования, для того чтобы наиболее полно исследовать веб-приложение и его компоненты. Для облегчения этой задачи существует отличное расширение HUNT Proxy Extension.

Это расширение не проверяет уязвимые параметры, а скорее предупреждает о них, чтобы пентестер мог проверить их вручную (более тщательно). Для каждого класса уязвимости HUNT определяет общие параметры или функции, связанные с этим классом уязвимости.

Это расширение позволяет пентестерам отправлять запросы и ответы на вкладку Burp под названием «HUNT Methodology». Эта вкладка содержит дерево с левой стороны, которое является визуальным представлением методологии тестирования. Отправляя запросы, пентестеры могут проверить что выполнили определенный шаг методологии.

→ Скачать расширение [3]

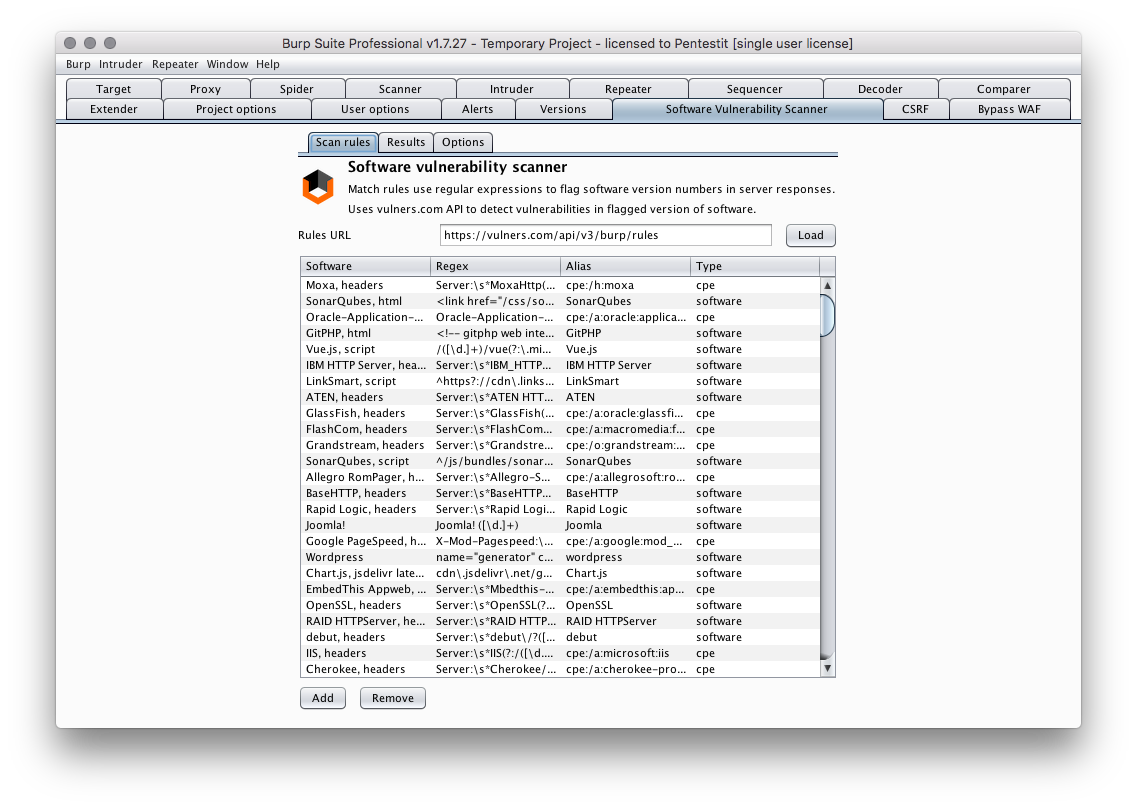

burp-vulners-scanner

В BAppStore он называется Software Vulnerability Scanner. Это расширение от создателей базы данных уязвимостей vulners.com. С помощью данного расширения можно определять уязвимые компоненты веб-приложения и сразу получать ссылку на описание/эксплоит.

Это расширение может помочь значительно сэкономить время для идентификации уязвимых плагинов популярных CMS.

→ Скачать расширение [4]

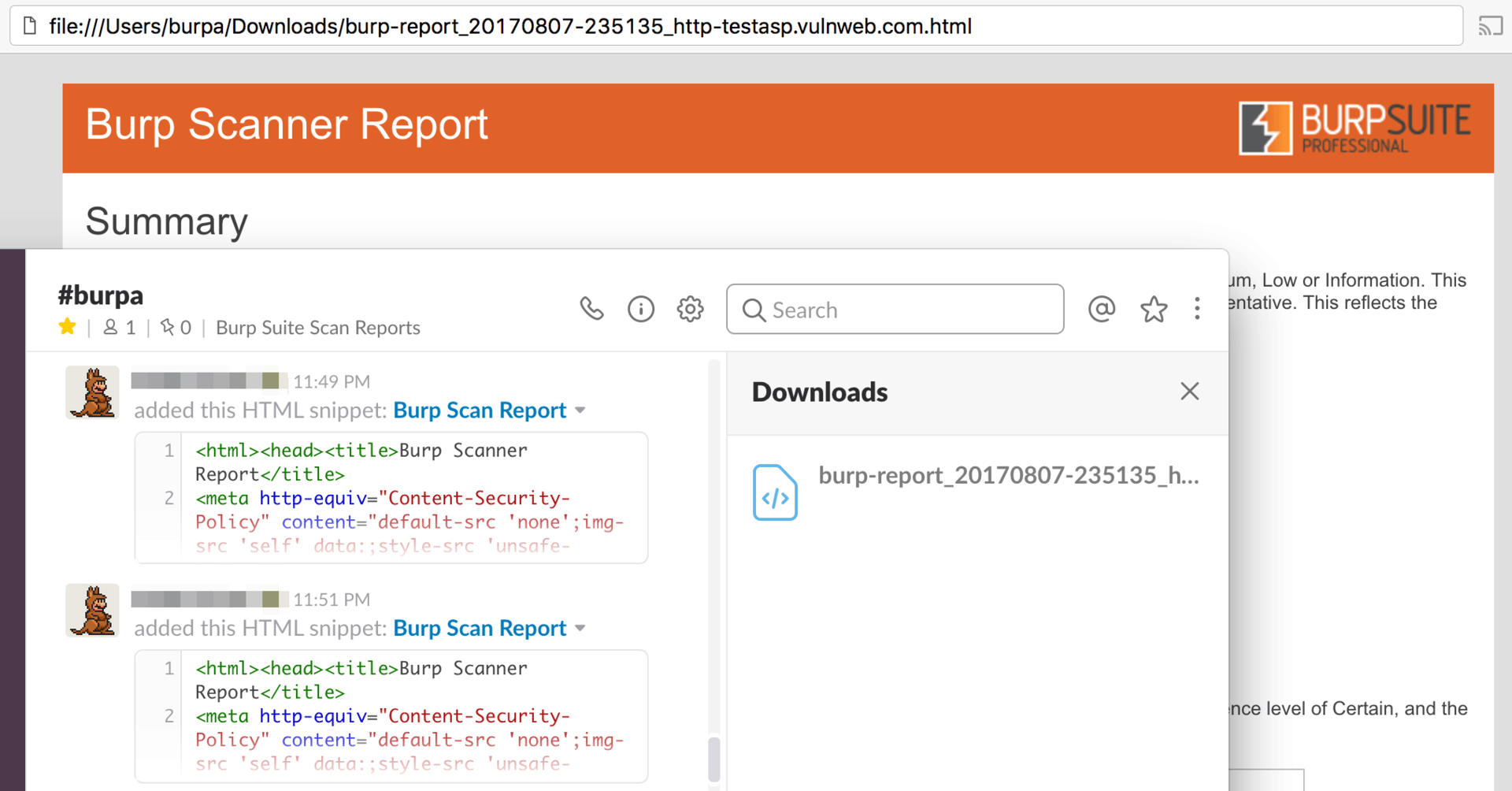

Burp Automator

В качестве средства автоматизации можно использовать встроенный сканнер, либо воспользоваться инструментом Burp Automator. Этот инструмент позволит автоматизировать проверки, использую в качестве основы Burp Suite, slackclient и burp-rest-api.

→ Скачать расширение [5]

burp-xss-sql-plugin

Довольно популярный в узких кругах плагин от Владимира Иванова, для выявления XSS, OpenRedirects и SQLi. Неоднократно помогал автору в успешном участии в BugBounty прогрммах.

→ Скачать расширение [6]

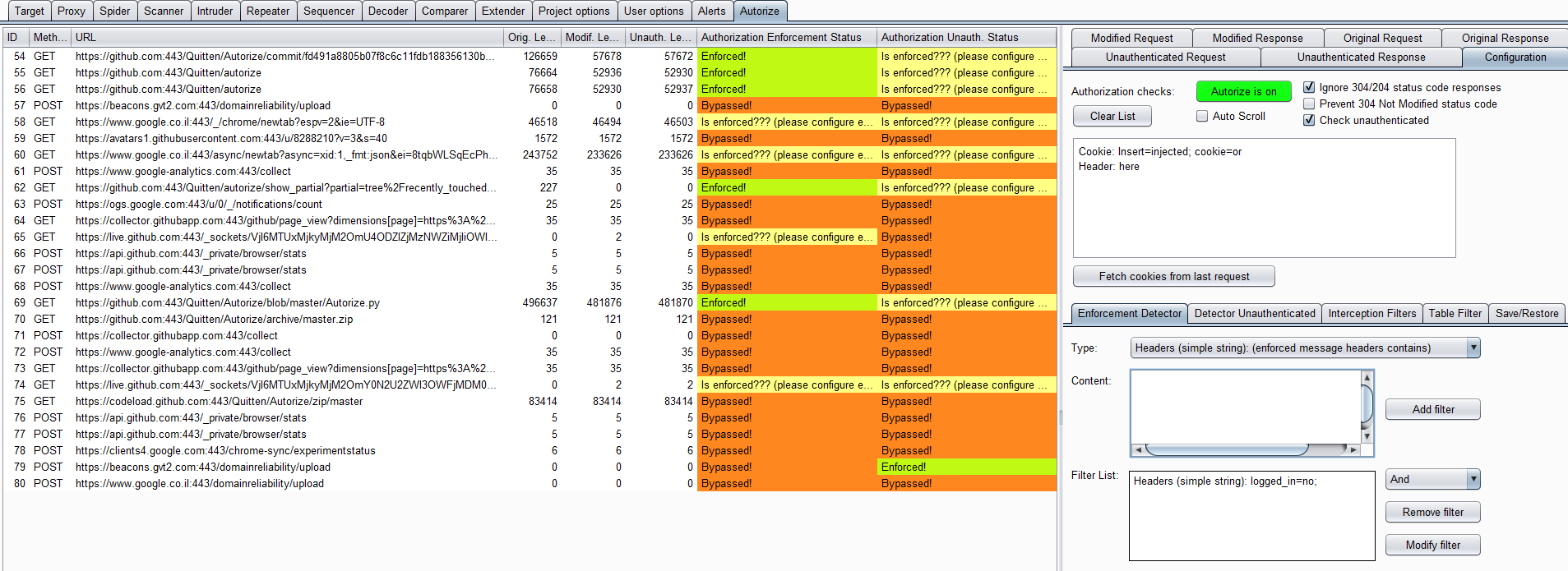

Autorize

Это расширение для автоматического выявления проблем авторизации веб-прилоежения Autorize был разработан чтобы помочь пентестерам выполнять автоматические тесты авторизационных параметров. В последней версии Autorize осуществляет автоматические проверки подлинности.

→ Скачать расширение [6]

burplay

Burplay — это расширение Burp Extension, основная цель которого — помощь в поиске уязвимостей, приводящих к эскалации привилегий.

→ Скачать расширение [7]

Заключение

Помимо вышеперечисленных дополнений вы всегда можете воспользоваться магазином приложений [8], для того чтобы установить то или иное расширение, позволяющее повысить эффективность тестирования веб-приложений.

В следующей статье я рассмотрю утилиту OWASP ZAP, являющуюся не менее популярным инструментом для тестирования веб-приложений.

Автор: LukaSafonov

Источник [9]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/266134

Ссылки в тексте:

[1] утилиты: https://habrahabr.ru/company/pentestit/blog/328382/

[2] специализированное API: https://portswigger.net/burp/help/extender.html

[3] Скачать расширение: https://github.com/bugcrowd/HUNT

[4] Скачать расширение: https://github.com/vulnersCom/burp-vulners-scanner

[5] Скачать расширение: https://github.com/0x4D31/burpa

[6] Скачать расширение: https://github.com/attackercan/burp-xss-sql-plugin

[7] Скачать расширение: https://github.com/SpiderLabs/burplay

[8] магазином приложений: https://portswigger.net/bappstore

[9] Источник: https://habrahabr.ru/post/340478/

Нажмите здесь для печати.