OWASP Top 10 2017

Состоялся финальный релиз Топ-10 уязвимостей от OWASP — наиболее критичных рисков безопасности веб-приложений. Обновление происходит примерно раз в 3-4 года, этот релиз затрагивает текущие и будущие проблемы безопасности веб приложений.

На проект OWASP Топ-10 ссылается множество стандартов, инструментов и организаций, включая MITRE, PCI DSS, DISA, FTC, и множество других. OWASP Топ-10 является признанной методологией оценки уязвимостей веб-приложений во всем мире. Проект OWASP Топ-10 отражает наиболее значимые угрозы веб-приложению.

OWASP Top 10 2013

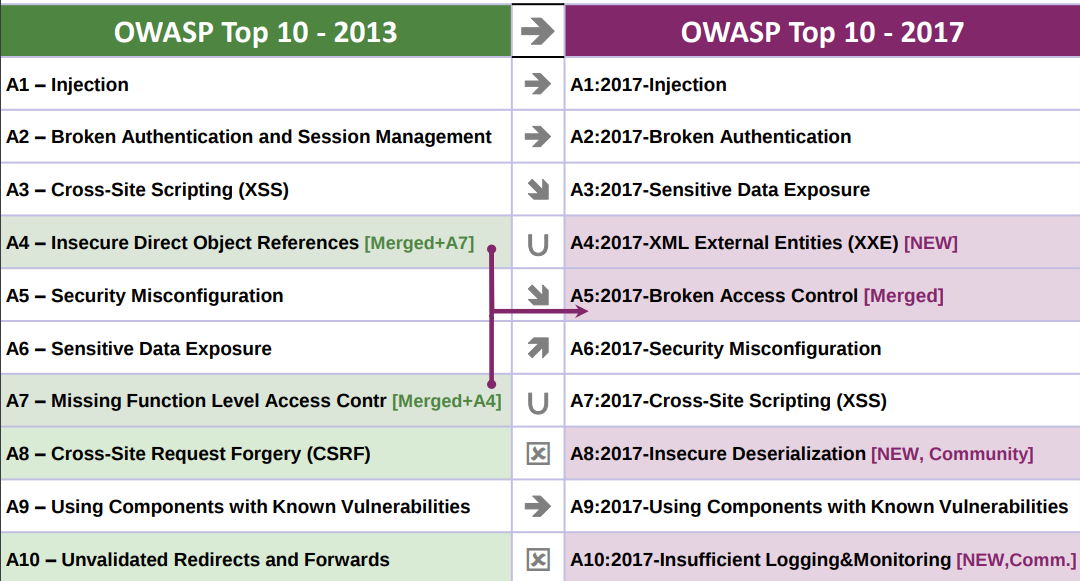

Список самых опасных рисков (уязвимостей) веб-приложений от 2013 года:

- A1 Внедрение кода

- A2 Некорректная аутентификация и управление сессией

- A3 Межсайтовый скриптинг

- A4 Небезопасные прямые ссылки на объекты

- A5 Небезопасная конфигурация

- A6 Утечка чувствительных данных

- A7 Отсутствие контроля доступа к функциональному уровню

- A8 Подделка межсайтовых запросов

- A9 Использование компонентов с известными уязвимостями

- A10 Невалидированные редиректы

OWASP Top 10 2017

Список самых опасных рисков (уязвимостей) веб-приложений от 2017 года:

- A1 Внедрение кода

- A2 Некорректная аутентификация и управление сессией

- A3 Утечка чувствительных данных

- A4 Внедрение внешних XML- сущностей (XXE)

- A5 Нарушение контроля доступа

- A6 Небезопасная конфигурация

- A7 Межсайтовый скриптинг

- A8 Небезопасная десериализация

- A9 Использование компонентов с известными уязвимостями

- A10 Отсутствие журналирования и мониторинга

Изменения

Новая редакция отличается как от редакции 2013.

XSS уязвимости покинули тройку лидеров, но туда перенеслась с 6 места утечка критичных (чувствительных данных) — видимо последние громки утечки и взломы не прошли даром и консорциум OWASP решил сфокусировать внимание на этой проблеме.

Добавилось новый тип уязвимостей — eXternal Entity XML (XXE). XXE Инъекция — это тип атаки на приложение или препроцессор, которые анализируют ввод XML.

Также мы видим добавление пункта о небезопасной десериализации — такого рода уязвимости могут приводить к удаленному выполнению кода, позволять повышать привилегии и многое другое.

Добавился пункт об отсутствии мониторинга — по данным OWASP среднее время обнаружения инцидента составляет 200(!) дней.

Открытые редиректы и CSRF покинули 10 самых значимых уязвимостей. Общая тенденция изменения списка OWASP говорит о смещении приоритетов уязвимостей/векторов атак из client-side в server-side.

Ссылки

→ Проект OWASP [1]

→ PDF версия OWASP Top 10 2017 [2]

→ OWASP testing guide на русском [3]

Автор: LukaSafonov

Источник [4]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/269324

Ссылки в тексте:

[1] Проект OWASP: https://www.owasp.org/index.php/Main_Page

[2] PDF версия OWASP Top 10 2017: https://www.owasp.org/images/7/72/OWASP_Top_10-2017_%28en%29.pdf.pdf

[3] OWASP testing guide на русском: https://defcon.ru/tag/owasp/

[4] Источник: https://habrahabr.ru/post/342986/

Нажмите здесь для печати.