Что такое Lazy FP State Restore: в процессорах Intel обнаружена новая уязвимость

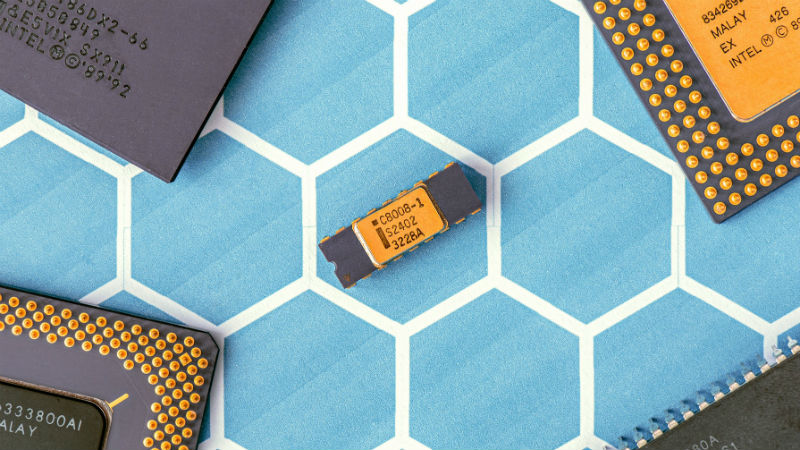

Изображение: Unsplash [2]

В процессорах Intel обнаружена [3] новая уязвимость. Ошибка, затрагивающая все модели семейства Intel Core, получила название Lazy FP State Restore (CVE-2018-3665).

В чем проблема

Согласно опубликованному описанию [4], проблема связана с функцией оптимизации производительности Lazy FPU context switching — она используется операционными системами для сохранения и восстановления регистров блока вычислений с плавающей точкой (Floating Point Unit, FPU). Уязвимость позволяет процессу получить доступ к регистрам и данным в них, относящимся к другому процессу.

По данным [5] бюллетеня безопасности компании Red Hat, числа, хранящиеся в регистрах FPU, потенциально могут быть использованы для получения доступа к чувствительной информации — например, об активности других приложений.

Уязвимости подвержены все микропроцессоры, начиная с модели Sandy Bridge. Процессоры AMD не подвержены данной ошибке.

Как защититься

В отличие от уязвимости Spectre, в данном случае для решения проблемы достаточно установки патча для ОС. Разработкой обновлений безопасности, в частности, занимается компания Red Hat.

Кроме того, по данным Intel, уязвимость похожа на ошибку, получившую название, Spectre Variant 3A [6] (Rogue System Register Read), обнаруженную ранее. Это значит, что в некоторых версиях операционных систем и гипервизорах она уже исправлена.

В свою очередь, Microsoft также опубликовала [7] бюллетень безопасности, в котором представлены рекомендации по минимизации последствий уязвимости Lazy FP State Restore. Компания заявила, что работает над патчем, который будет опубликован в следующий день выпуска обновлений (Patch Tuesday) в июле.

Lazy FP State Restore — не первая уязвимость, обнаруженная в продуктах Intel в последнее время. Так в январе 2018 года была опубликована информация о двух серьезных уязвимостях Meltdown и Spectre, а весной исследователи обнаружили в процессорах Intel еще восемь уязвимостей, получивших общее название Spectre-NG [8].

Кроме того, широко обсуждалась технология Intel Management Engine — эксперты Positive Technologies рассказали [9] о содержащейся в ней уязвимости, которая открывает злоумышленникам доступ к большей части данных и процессов на устройстве.

Другие материалы по теме:

- Уязвимость в Intel AMT оказалась серьёзнее, чем думали [10]

- В компьютерах Apple закрыта уязвимость прошивки, найденная экспертами Positive Technologies [11]

Автор: ptsecurity

Источник [12]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/282910

Ссылки в тексте:

[1] Image: https://habr.com/company/pt/blog/414115/

[2] Unsplash: https://unsplash.com/photos/e28-krnIVmo

[3] обнаружена: https://thehackernews.com/2018/06/intel-processor-vulnerability.html

[4] описанию: https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00145.html

[5] данным: https://access.redhat.com/solutions/3485131

[6] Spectre Variant 3A: https://thehackernews.com/2018/05/fourth-critical-spectre-cpu-flaw.html

[7] опубликовала: https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/ADV180016

[8] Spectre-NG: https://www.securitylab.ru/news/493060.php

[9] рассказали: https://habr.com/company/pt/blog/346974/

[10] Уязвимость в Intel AMT оказалась серьёзнее, чем думали: https://habr.com/post/403713/

[11] В компьютерах Apple закрыта уязвимость прошивки, найденная экспертами Positive Technologies: https://habr.com/company/pt/blog/414097/

[12] Источник: https://habr.com/post/414115/?utm_campaign=414115

Нажмите здесь для печати.