Я просканировал всю Австрию и нашёл…

...IP-камеры, принтеры, АСУ ТП и многое другое

Отказ от ответственности: статья — результат нескольких недель работы. О самых больших проблемах я сообщил владельцам серверов, если смог их найти, а о других — в Cert.at. Кроме того, я не пытался войти ни на какое устройство/сервис/сайт, требующие пароль.

Прежде всего: как получить все IP-адреса целой страны?

Это очень просто. IP-адреса не «генерируются» страной, а назначаются центральным органом. Это означает, что существуют списки всех IP-адресов по странам.

Любой желающий может скачать такой список [1]. Введите grep Austria IP2LOCATION-LITE-DB1.CSV > austria.csv и запустите простой скрипт [2] для преобразования IP-адресов в удобный формат.

На Австрию выделено 11 млн IPv4-адресов. Точнее, 11 170 487.

Если не хотите самостоятельно возиться с IP-адресами, используйте Shodan.io [3].

Первая мишень: непропатченные Windows

Конечно же, ни один сисадмин в стране не выставит в Сеть порты Windows SMB без фильтрации, верно?

masscan -p445 --rate 300 -iL austria.ips -oG austria.445.scan && cat austria.445.scan | wc -l

Найдены 1273 полностью открытые системы под Windows.

Ничего себе. Один этот факт заставит вспотеть системных администраторов, но с тех пор как Shadowbrokers опубликовали эксплоит ETERNALBLUE [4], большинство IT-специалистов согласятся, что не очень хорошо выставлять в Сеть незащищённые Windows-машины.

Положительный момент: ни одна из 1273 машин не была уязвима для ETERNALBLUE.

Хватит про Windows, что насчёт открытых резолверов?

Вы когда-нибудь слышали об открытых резолверах? Если нет, то может слышали про DDoS-атаки [5]? Это реальная проблема в интернете.

Это работает так: злоумышленник отправляет небольшой DNS-запрос от поддельного IP-адреса (мишень атаки), а сервер отвечает на этот IP-адрес гораздо большим пакетом. Злоумышленник тратит только 40 байт трафика, а открытый резолвер отсылает жертве 4000 байт. Таким образом, злоумышленник может атаковать серверы крупных компаний объёмным трафиком даже с обычного смартфона. Что случается довольно часто [6].

Проверим, сколько открытых резолверов в Австрии.

Сканируем всю Австрию по порту UDP 53

Я нашёл в стране ровно 8728 общедоступных DNS-серверов, что составляет 0,08% всех австрийских IP-адресов.

masscan -pU:53 -iL austria.ips -oG austria.53.scan && cat austria.53.scan | wc -l

Но это мало что значит. Более важно, являются ли они открытыми резолверами?

Поиск открытых резолверов

Метод прост: с помощью команды dig проверяем, сработает ли на данном IP резолвинг случайного адреса, который я предоставлю. Для файла со всеми IP я поставил в цикл команду dig +short test.openresolver.com TXT @ip.of.dns.server. Если получен ответ open-resolver-detected, адрес записывается в лог.

Печально… используя этот метод, я обнаружил, 25% всех австрийских DNS-серверов оказались открытыми резолверами. Впрочем, в целом это всего 0,02% австрийских IP-адресов.

Что ещё уязвимо в Австрии?

Я рад, что вы спросили. Проще всего проверить порт 80 (веб-серверы и прокси).

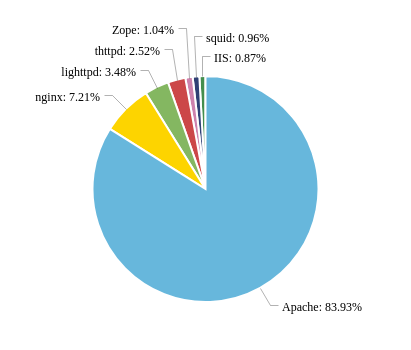

Веб-серверы

67 626 австрийских IP-адресов отвечают по порту 80 (http). Из них 40 776 ответили на простой GET-запрос (такой может отправить браузер), и если удалить сообщения об ошибках, то остаётся 17 392 действительно рабочих веб-сервера.

Самый популярный Apache (из тех, что отправили заголовок Server). Самая старая версия, какую я нашёл — Apache 1.3.12 от 2012 года — работает на сервере Windows. Двойной кошмар.

Ещё я нашёл четыре сервера на устройствах Windows CE. Эта система вышла в 1996 году, и поддержка полностью прекращена в 2013-м.

Другие старые устройства

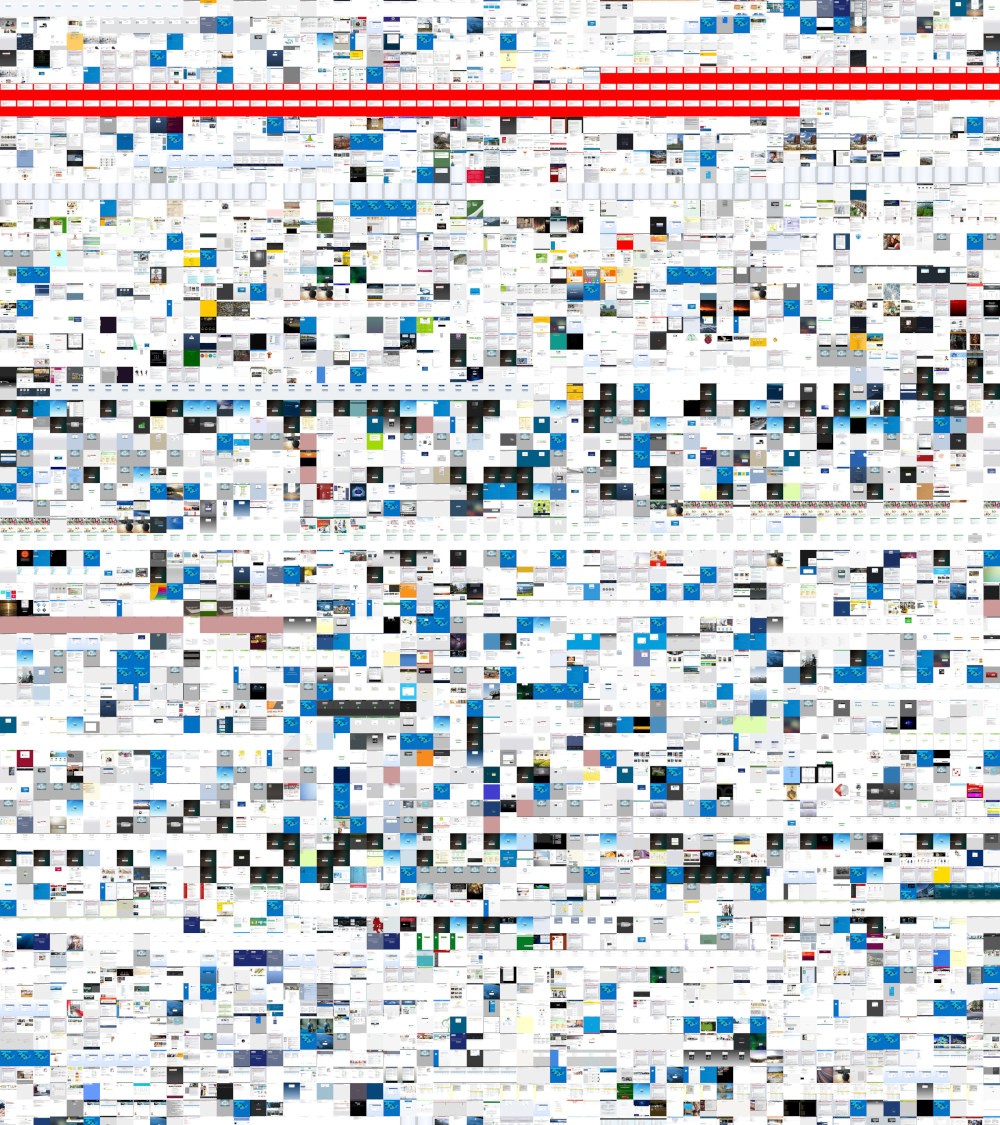

Визуализация 17 000 веб-сайтов

Я написал скрипт, который делает скриншот любого сайта с помощью WKHTMLTOIMAGE, чтобы потом создать коллаж. Первый коллаж оказался довольно скучным, так многие сайты отображают только белую страницу или сообщения об ошибках. Пришлось поставить фильтр на минимальное количество цветов в изображении.

Только имейте в виду, что это не все австрийские сайты, а только заглавные страницы, которые выдают веб-сервера по всем IP-адресам.

Вот какой получился коллаж.

[7]

[7]

Полная версия [7] 3000×14500px занимает 12 МБ

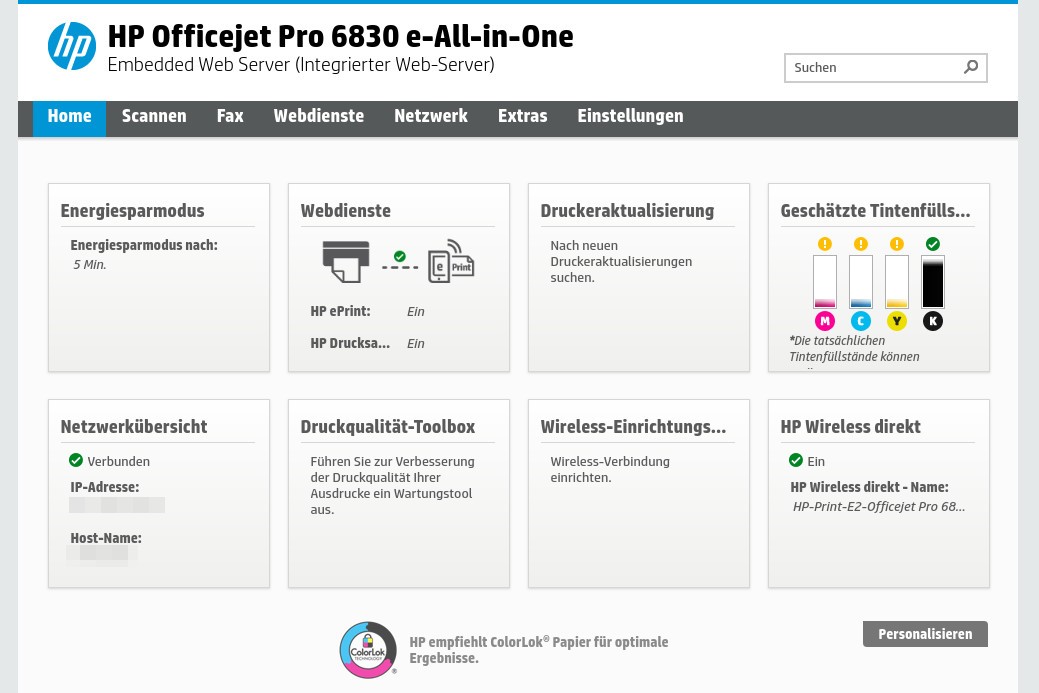

Принтеры… почему бы и нет?

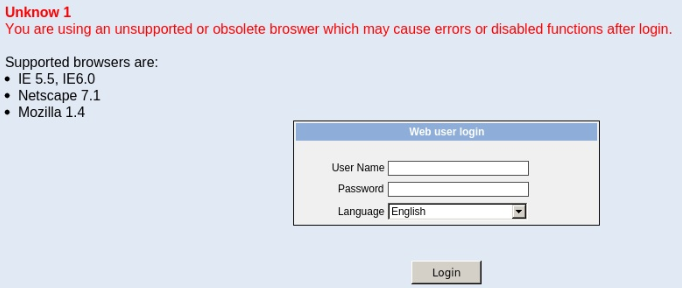

Я нашёл девять принтеров HP без логинов, полностью доступных из интернета. Паролей не было и даже печать работала.

Принтеры без паролей (да, я могу на них печатать)

У этого на скришоте есть ещё возможность отправить факс через веб-сайт. Но владельцу повезло: поскольку в устройстве указан номер факса, я позвонил ему, и он удалил свой принтер из интернета. Молодец!

Веб-камеры

Домашняя система безопасности, показывающая чей-то дом

Кто-то отредактировал текстовый слой поверх картинки и написал «1984»

Это лишь две из более 300 IP-камер, которые транслируют видео без паролей. Если что, все камеры можно найти здесь [8].

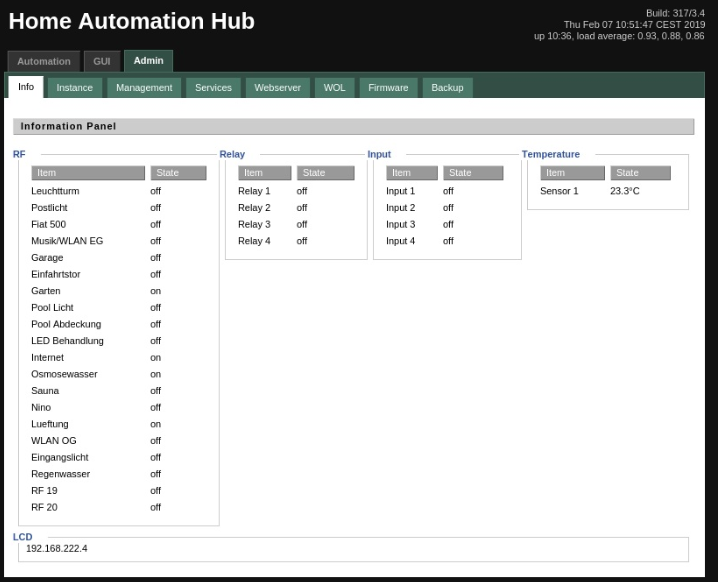

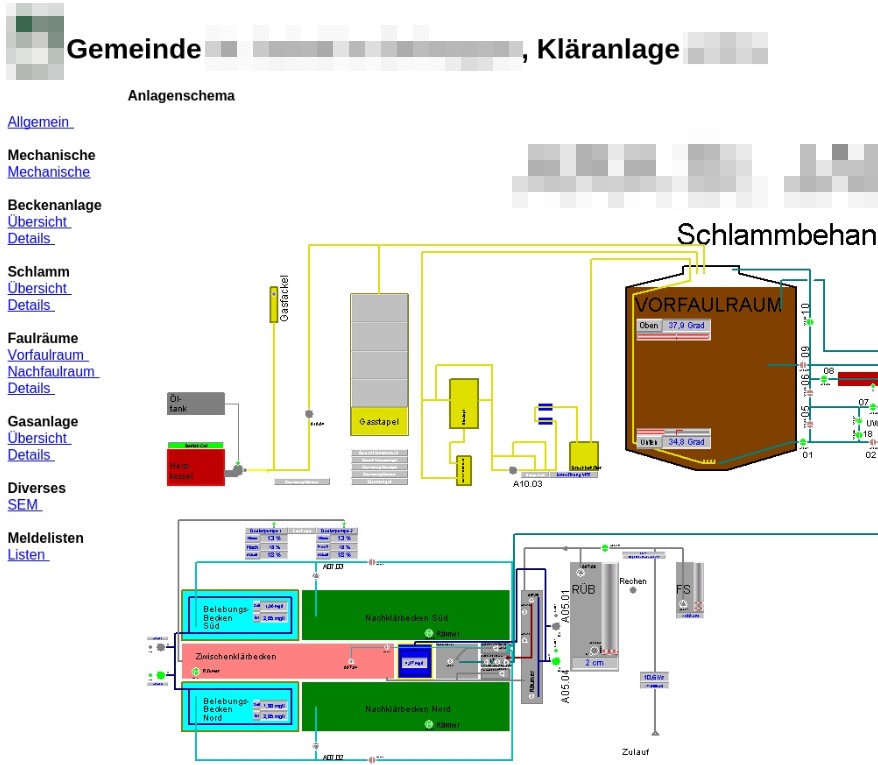

Напоследок покажу некоторые странные вещи, которые я нашёл

Умный дом. Управление светом и колонками

Очистная станция

Вывод

Австрия — маленькая страна, но в сфере ИБ у неё те же проблемы, что и у остальных. Следует более чётко распознавать опасности, а поставщики и производители устройств должны помочь пользователям, предлагая безопасные конфигурации по умолчанию.

Компаниям следует нанимать хороших сисадминов, чтобы следить за сетевой инфраструктурой и поддерживать серверы в актуальном состоянии.

Автор: m1rko

Источник [9]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/309397

Ссылки в тексте:

[1] скачать такой список: https://download.ip2location.com/lite/IP2LOCATION-LITE-DB1.CSV.ZIP

[2] запустите простой скрипт: https://gist.github.com/chrisiaut/8473c8c0f28ca929e6f84e4e3d068241

[3] Shodan.io: https://www.shodan.io/

[4] ETERNALBLUE: https://isc.sans.edu/forums/diary/ETERNALBLUE+Windows+SMBv1+Exploit+Patched/22304/

[5] DDoS-атаки: https://en.wikipedia.org/wiki/Denial-of-service_attack

[6] довольно часто: https://www.zdnet.com/article/github-was-hit-with-the-largest-ddos-attack-ever-seen/

[7] Image: https://blog.haschek.at/data/upload/austriansites.jpg

[8] здесь: https://www.insecam.org/en/bycountry/AT/

[9] Источник: https://habr.com/ru/post/440976/?utm_source=habrahabr&utm_medium=rss&utm_campaign=440976

Нажмите здесь для печати.