Идёт массовая рассылка шифровируса Troldesh от имени российских компаний

Эксперты Group-IB предупреждают пользователей [1] о росте активности вируса-шифровальщика Troldesh (Shade). Цель злоумышленников — запустить программу в локальной сети компании, зашифровать файлы и запросить выкуп.

Во время прежних атак [2] операторы ботсети рассылали письма от имени банков и компаний ритейла. Сейчас идёт массовая рассылка от имени сотрудников крупных авиакомпаний (например, «Полярные авиалинии»), автодилеров («Рольф») и от СМИ (РБК, Новосибирск-online).

Во втором квартале 2019 года Group-IB обнаружила более 6000 фишинговых писем, содержащих Troldesh. На данный момент кампания по рассылке вируса-вымогателя активна (в июне зарегистрировано около 1100 фишинговых писем).

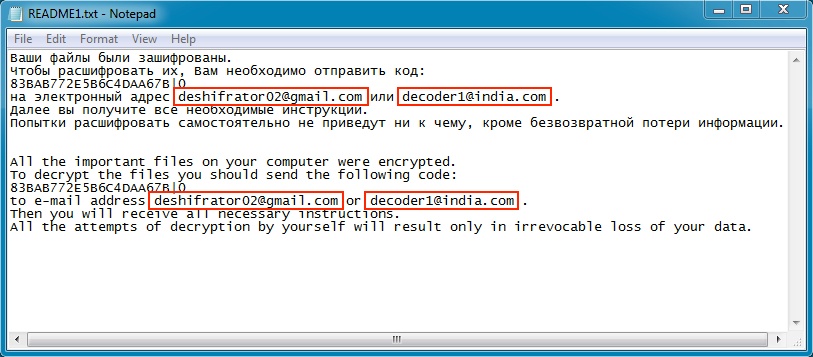

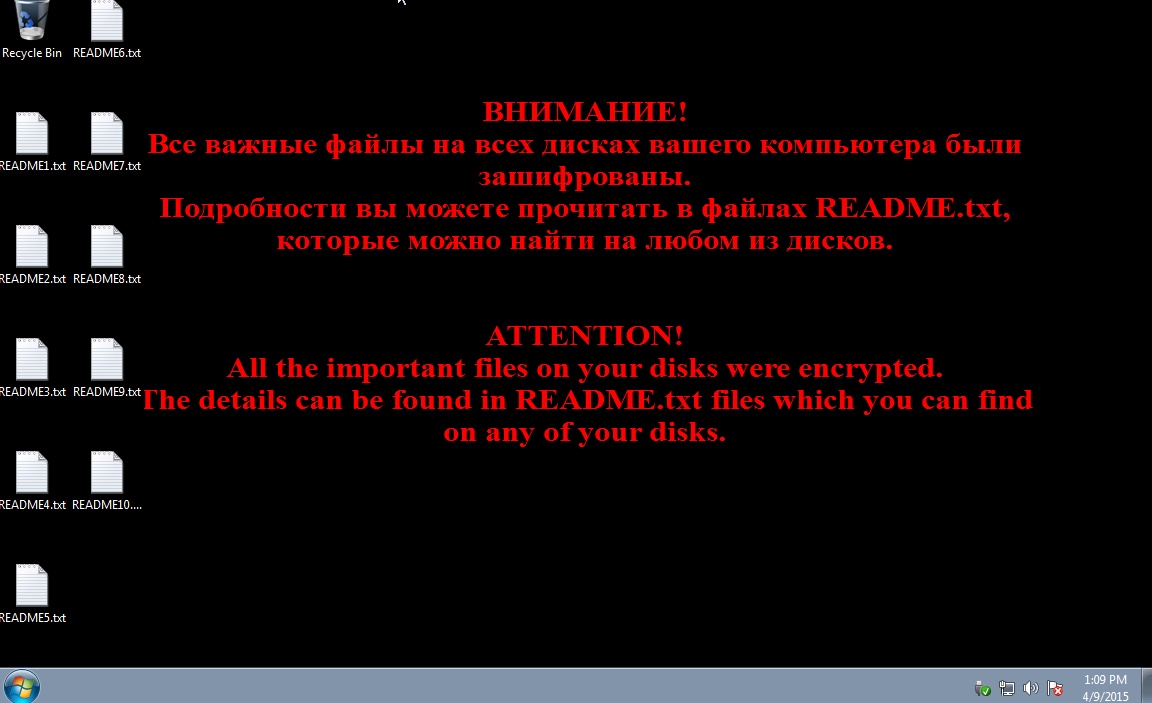

Образец работы первой версии криптовымогателя Troldesh (Shade), 2015-й год

В тексте фишинговых писем злоумышленники представляются сотрудниками компаний и просят открыть приложенный файл. Это архив, который якобы содержит подробности «заказа». Все обратные адреса подделаны. Рассылка осуществляется через арендованный ботнет, включающий не только обычные серверы, но и заражённые IoT-устройства, например, маршрутизаторы.

Злоумышленники значительно разнообразили список обратных адресов. Они всё чаще представляются сотрудниками компаний разных отраслей — ритейла, нефтегаза, строительства, авиаотрасли, сферы рекрутинга и медиа. Рассылка от имени банков тоже используется, но уже в виде персональных писем от топ-менеджеров.

Troldesh — старый криптовымогатель, впервые замеченный ещё в 2015 году. Он также известен под названиями Shade, XTBL, Trojan.Encoder.858, Da Vinci и No_more_ransome. Злоумышленники регулярно меняют упаковщик и успешно обходят антивирусные средства защиты. К концу 2018 году Troldesh вошёл в топ-3 самых популярных вирусов-шифровальщиков, наряду с RTM и Pony.

Центр управления Troldesh располагается в сети Tor и постоянно меняет адрес домена, что осложняет его блокировку.

Troldesh продаётся и сдаётся в аренду на специализированных площадках в даркнете, в связи с чем вирус постоянно приобретает новую функциональность и меняет способы распространения. Последние кампании с Troldesh показали, что теперь он не только шифрует файлы, но ещё майнит криптовалюту и генерирует трафик на веб-сайты для увеличения посещаемости и доходов от онлайн-рекламы.

На форумах [3], где общаются пострадавшие, говорят, что способа спасти зашифрованные файлы нет, то есть программа написана довольно грамотно с криптографической точки зрения.

«Лаборатория Касперского» бесплатно распространяет дешифратор Shade Decryptor, но он помогает только против первой и второй версий шифровальщика.

Профилактика против заражения стандартная:

- загружать программы лишь из проверенных источников;

- не открывать подозрительные почтовые вложения;

- не переходить по сомнительным ссылкам;

- делать резервные копии важных файлов, которые хранить отдельно.

«Shade — это не только шифровальщик, существуют версии, которые еще и сканируют заражённое устройство, и если фиксируют, что оно имеет доступ к бухгалтерским системам, то устанавливается дополнительное вредоносное ПО для удалённого доступа», — говорит [4] руководитель отдела исследования и детектирования сложных угроз «Лаборатории Касперского» Антон Иванов.

С помощью этого программного обеспечения злоумышленники делают попытки вывода денег со счёта. Эксперт подтвердил, что для последней версии Shade не существует дешифратора.

Автор: alizar

Источник [5]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/321959

Ссылки в тексте:

[1] предупреждают пользователей: https://www.group-ib.ru/media/troldesh/

[2] прежних атак: https://zen.yandex.ru/media/id/5c518ae3ddbff500b12e83d2/shifruet-i-mainit--novye-ataki-troiana-troldesh-5c7a150167c02400b5de21d9

[3] форумах: https://forum.esetnod32.ru/forum35/topic13688/?PAGEN_1=37

[4] говорит: https://iz.ru/892193/2019-06-24/laboratoriia-kasperskogo-dala-sovety-po-borbe-s-virusom-vymogatelem

[5] Источник: https://habr.com/ru/post/457572/?utm_campaign=457572&utm_source=habrahabr&utm_medium=rss

Нажмите здесь для печати.