Как попасть на PHDays IV CTF? Участвовать в CTF Quals!

PHDays IV [1] все ближе: началась продажа билетов [2], в самом разгаре Call For Papers [3] и прием работ на конкурс молодых ученых Young School. Но это еще не все! Уже совсем скоро стартует CTF Quals — отборочный этап международных соревнований по защите информации PHDays CTF, финал которых состоится 21 и 22 мая 2014 года в московском техноцентре Digital October во время форума Positive Hack Days.

PHDays IV [1] все ближе: началась продажа билетов [2], в самом разгаре Call For Papers [3] и прием работ на конкурс молодых ученых Young School. Но это еще не все! Уже совсем скоро стартует CTF Quals — отборочный этап международных соревнований по защите информации PHDays CTF, финал которых состоится 21 и 22 мая 2014 года в московском техноцентре Digital October во время форума Positive Hack Days.

Правила

Отборочные соревнования PHDays CTF Quals будут проходить на протяжении двух дней 25 и 26 января. По их итогам лучшие команды выйдут в финальную часть турнира. В ходе CTF Quals участники столкнутся с множеством интересных заданий: для их решения одновременно понадобятся глубокие теоритические знания современных технологий и развитые практические навыки.

Прежде всего, игровая механика полностью направлена на то, чтобы участвовать в CTF было еще интереснее. Баланс игры рассчитан таким образом, что наибольшее количество баллов (более 90%) начисляется именно за прохождение заданий. То есть в борьбе за победу хакерские навыки по-прежнему важнее всего.

Помимо этого, для полноты игрового опыта мы добавили квест. При прохождении квеста участникам нужно будет найти некую информацию в Интернете и предоставить ее жюрейской системе, ответив на ряд вопросов. Легенда квеста продолжает сюжетную лини [4]ю финальных соревнований PHDays III CTF. Участникам предстоит расследовать инцидент, связанный с распространением червя Detcelfer, в составе оперативной группы «Голем».

Прохождение квеста напрямую не влияет на положение в рейтинге CTF. Однако участникам в любом случае придется пройти хотя бы несколько заданий квеста, и вот почему. Квест состоит из серии вопросов, на которые необходимо найти ответы. За каждый найденный ответ участник получает определенное количество баллов-ключей, которые позволяют открывать новые задания для своей команды. Задания подобны обычным CTF-задачам, которые, конечно же, не понаслышке знакомы участникам. Количество баллов-ключей, необходимое для открытия задания, зависит от сложности конкретного задания. Начисляемое за каждый отвеченный вопрос количество баллов-ключей позволит открыть примерно пару заданий.

Решение задания вознаграждается начислением фактических баллов: их количество зависит от сложности задания и напрямую влияет на положение команды в рейтинге.

Общее количество баллов-ключей, доступное в квесте, намного превышает количество, необходимое для открытия всех заданий. Можно перевести оставшиеся баллы-ключи в фактические баллы (по установленному курсу). Таким образом, ответив на большее количество вопросов, можно повысить свое положение в рейтинге. Кроме того, за полное прохождение квеста начисляется бонус (дополнительные баллы). Хотя, конечно, баланс рассчитан так, что открыть и решить задание выгоднее, чем просто обменять баллы-ключи на рейтинговые баллы. Следует также иметь в виду, что можно не открывать те задания, которые, возможно, не удастся решить.

Битва

В прошлом году в отборочных соревнованиях схлестнулись 493 команды из более чем 30 стран мира (хотя бы одно задание выполнили 154 из них), и в этом году сражение обещает быть не менее жарким. Финалистов ждет соперничество с лучшими хакерами со всего света, уникальная инфраструктура, увлекательная легенда, крайне сложные и необычные задания, а также море драйва и незабываемых впечатлений.

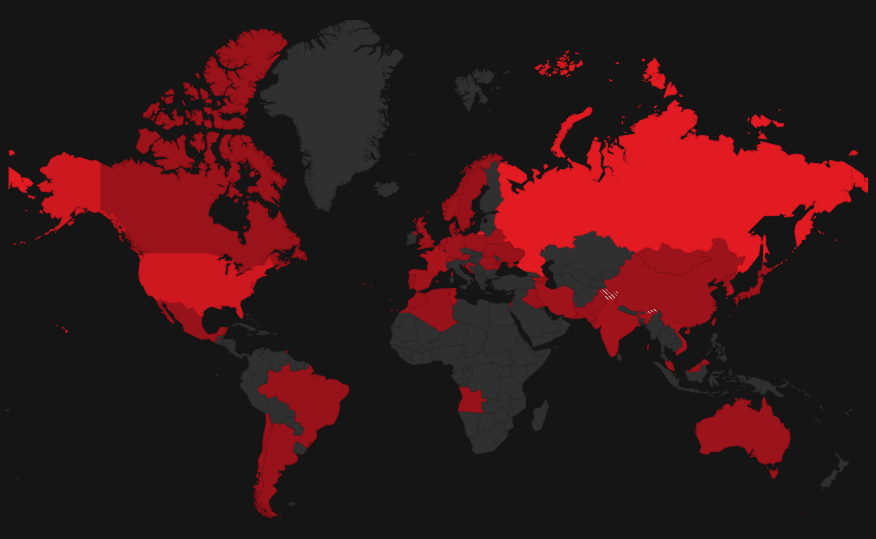

А вот так карта участников выглядит в этот раз (зарегистрировано более 330 команд):

Чтобы с головой окунуться в мир хакерских сражений вам нужно лишь сформировать команду, зарегистрироваться [5] и принять участие в CTF Quals — так что вперед!

Автор: ptsecurity

Источник [6]

Сайт-источник PVSM.RU: https://www.pvsm.ru

Путь до страницы источника: https://www.pvsm.ru/informatsionnaya-bezopasnost/53453

Ссылки в тексте:

[1] PHDays IV: http://phdays.ru/

[2] продажа билетов: http://www.phdays.ru/press/news/35947/

[3] Call For Papers: http://www.phdays.ru/program/call_for_papers/

[4] сюжетную лини: http://blog.phdays.ru/2013/06/phdays-iii-ctf-levart-derrorim.html

[5] зарегистрироваться: http://quals.phdays.com/register/

[6] Источник: http://habrahabr.ru/post/210180/

Нажмите здесь для печати.